食用指南

- 问题描述

- 漏洞影响范围

- 解决方案

- 临时修复建议

- 漏洞解决

- 修复案例

问题描述

注意:此漏洞级别为高危,需立即修复

据悉,Apache Log4j2 日志远程代码执行漏洞因此也影响了所有 Minecraft 服务器。

Apache Log4j是一个功能强大的日志组件,提供方便的日志记录。

Apache Log4j2存在远程代码执行漏洞,由于Apache Log4j2某些功能存在递归解析功能,攻击者可直接构造恶意请求,触发远程代码执行漏洞。

12 月 10 日凌晨,Apache 开源项目 Log4j 的远程代码执行漏洞细节被公开,由于 Log4j 的广泛使用,该漏洞一旦被攻击者利用会造成严重危害。

漏洞影响范围

Apache Log4j 2.x <= 2.14.1 版本均回会受到影响。

根据“ 微步在线研究响应中心 ”消息,可能的受影响应用包括但不限于:Spring-Boot-strater-log4j2、Apache Struts2、Apache Solr、Apache Flink、Apache Druid、Elasticsearch、Flume、Dubbo、Redis、Logstash、Kafka 等。

解决方案

分为临时建议跟直接修复两种。

临时修复建议

禁止使用log4j的服务器外连

添加 jvm 启动参数-Dlog4j2.formatMsgNoLookups=true

在应用 classpath 下添加 log4j2.component.properties 配置文件,文件内容为 log4j2.formatMsgNoLookups=true

升级Java版本至JDK 11.0.1、8u191、7u201、6u211或更高版本

部署使用第三方防火墙产品进行安全防护

漏洞解决

将 log4j 升级到 2.15.0 及以上版本

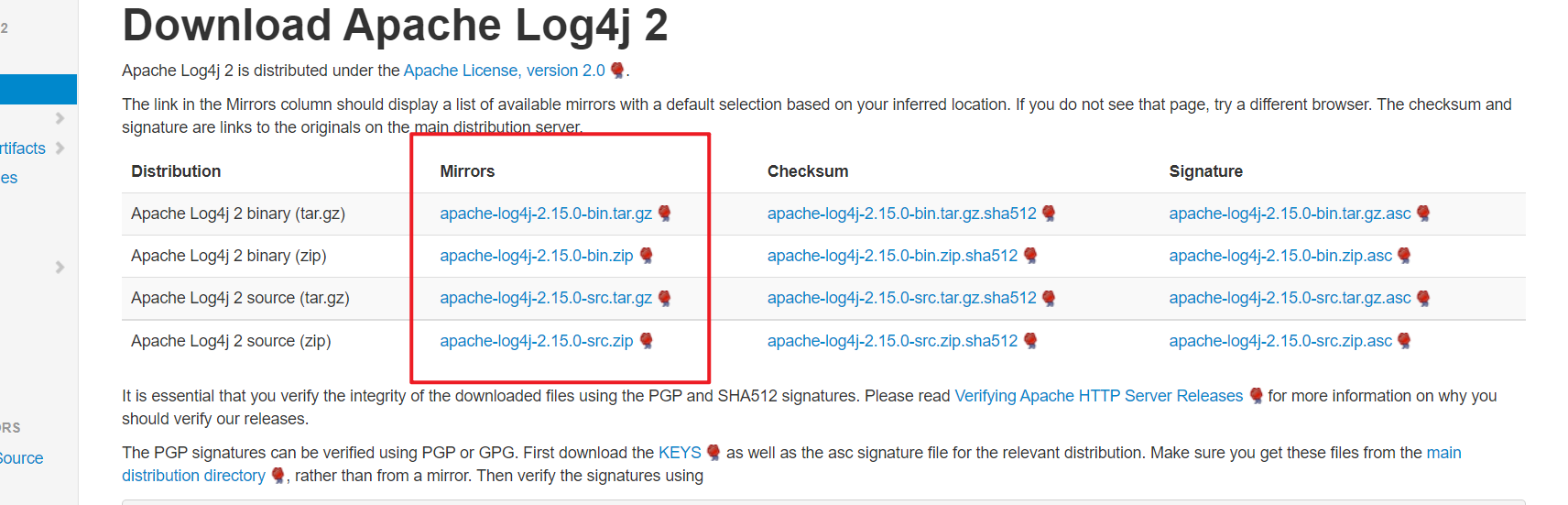

以下为log4j的源码下载地址

https://github.com/apache/logging-log4j2/tags

下载源码的方式,我个人不太推荐,使用起来比较麻烦(需要mvn重新打包,比较懒),个人建议去apache官网上进行下载,以下为官网地址

https://logging.apache.org/log4j/2.x/download.html

此次受影响的范围为Log4j 2.x <= 2.14.1 版本,个人建议下新不下旧,选择最新版本2.15进行下载使用。

修复案例

因为主机上安装了安全agent端的原因,漏洞问题已经提前告知了,很多服务都存在此问题,此次以sonarqube9漏洞修复为例,仅供参考。

首先关闭服务,确定文件路径,logj4文件路径一般都位于lib/,lib/jars/等(位置不一定完全准确,若不匹配建议使用find查找),以sonarqube9为例,文件路径位于/usr/local/sonarqube9/elasticsearch/lib/目录下,名称为log4j-api-2.11.1.jar

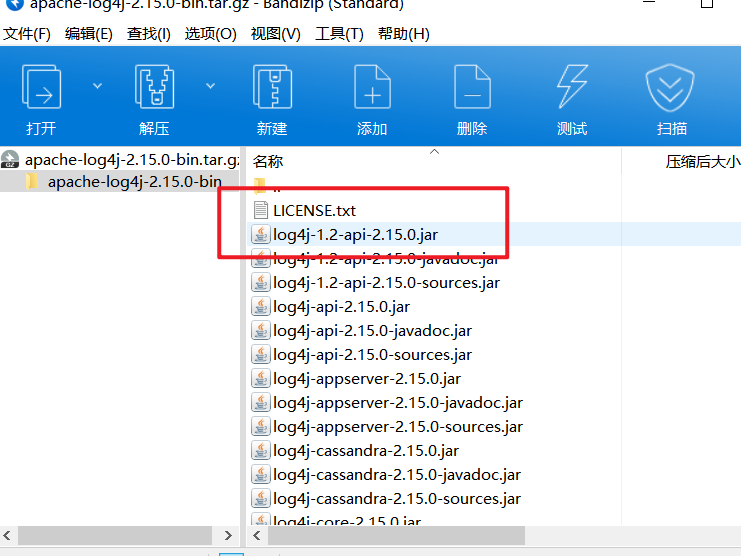

确认路径之后,解压从apache官网下载的logj4包解压,找到2.15版本

将原文件(log4j-api-2.11.1.jar,log4j-core-2.11.1.jar)备份,把最新版本的包(log4j-core与log4j-api)放入/usr/local/sonarqube9/elasticsearch/lib/目录,重启服务,漏洞修复。

最后

以上就是喜悦毛巾最近收集整理的关于Apache Log4j 远程代码执行漏洞问题修复的全部内容,更多相关Apache内容请搜索靠谱客的其他文章。

发表评论 取消回复