一 什么是SHA-3

SHA3(Secure Hash Algorithm-3)是一种作为新标准发布的单向散列函数算法,用来替代在理论上已被找出攻击方法的SHA-1算法。全世界企业和密码学家提交了很多SHA-3的候选方案,经过长达5年的选拔,最终于2012年正式确定将Keccak算法作为SHA-3标准。

二 SHA-3的选拔过程

和AES一样,举办SHA-3公开选拔活动的依然是美国国家标准与技术研究院NIST。本次选拔出的单向散列函数同时成为了联邦信息处理标准FIPS 202。尽管这只是美国的国家标准,但实质上也将会被作为国际标准被全世界所认可。

和AES一样,SHA-3的选拔过程也是向全世界公开的,密码学家需要互相对彼此的算法进行评审。也就是说,这也是一次通过竞争来实现标准化的过程。

三 SHA-3最终候选名单的确定与SHA-3的最终确定

2007:NIST开始了SHA-3的公开征集,截止到2008年共征集了64个算法。

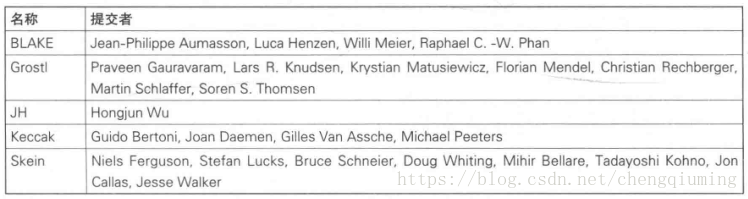

2010:SHA-3最终候选名单出炉,其中包括5个算法。SHA-3最终候选名单见下表。

2012:由Guido Bertoni、Joan Daemen、Gills Van Assche、Michael Peeters共同设计的Keccak算法最终确定为SHA-3标准,其中Joan Daemen也是对称密码算法AES的设计之一。

基于NIST所设定的条件,我们能够免费、自由地使用SHA-3算法,这与AES的情形完全相同。不过,SHA-3的出现并不意味着SHA-2就不安全了,在一段时间内,SHA-2和SHA-3还将会共存。

Keccak最终被选定为SHA-3的理由如下。

-

采用了与SHA-2完全不同的结构。

-

结构清晰,易于分析

-

能够适用于各种设备,也适用与嵌入式应用

-

在硬件上的实现显示出很高的性能

-

比其他最终候选算法安全性边界更大

最后

以上就是彪壮铅笔最近收集整理的关于SHA-3的选拔过程的全部内容,更多相关SHA-3内容请搜索靠谱客的其他文章。

发表评论 取消回复