目录

描述

登陆openssl官网下载最新版本安装程序

安装步骤:

一、下载解压

二、安装依赖包

三、处理报错

四、其它配置

五、检查安装后的openssl版本

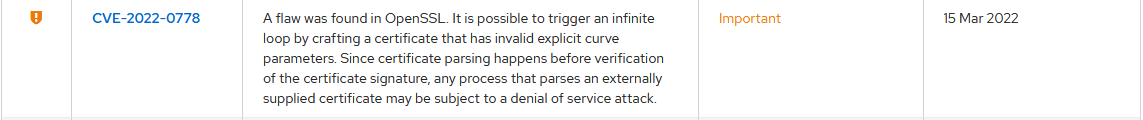

以下是从Red Hat官网上找到的关于OpenSSL的安全缺陷,详细请读下面链接:

CVE-2022-0778- 红帽客户门户 (redhat.com) https://access.redhat.com/security/cve/cve-2022-0778

https://access.redhat.com/security/cve/cve-2022-0778

描述

在OpenSSL中发现了一个缺陷。可以通过制作具有无效显式曲线参数的证书来触发无限循环。由于证书解析发生在验证证书签名之前,因此解析外部提供的证书的任何进程都可能受到拒绝服务攻击。

我目前的Centos操作系统的版本是Centos7.9,内核版本是5.16.13,

Openssl版本为1.0.2k(已经不受支持)

登陆openssl官网下载最新版本安装程序

/source/index.html (openssl.org) https://www.openssl.org/source/

https://www.openssl.org/source/

wget https://www.openssl.org/source/openssl-3.0.2.tar.gz

安装步骤:

一、下载解压

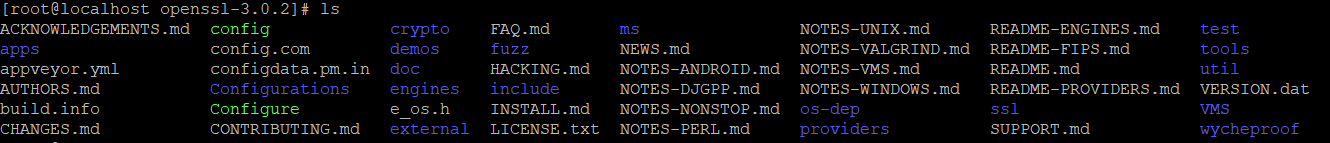

# tar zvxf openssl-3.0.2.tar.gz

在编译前如果有时间可以看一下INSTALL.md文件,以下是需要安装的依赖包和安装时遇到的错误的解决方法,这里就直接将需要安装的支持包一起安装上了不然过多解释。

二、安装依赖包

* a development environment in the form of development libraries and C

需要安装development和GCC编译环境,这里面包括GCC。

# yum groupinstall "Development Tools"

三、处理报错

在编译OpenSSL时报错"Can‘t locate IPC/Cmd.pm in @INC",报错原因:缺少IPC/Cmd.pm模块

解决方法:

安装perl-CPAN

yum install -y perl-CPAN进入CPAN的shell模式,首次进入需要配置shell,全部选择默认配置。

perl -MCPAN -e shell在shell中安装缺少的模块(下面的命令速度有些慢需等待)

cpan[1]> install IPC/Cmd.pm安装成功后,重新编译OpenSSL。

# ./Configure

# make

# make test (安装文档中使用的是test,用的时间有点久,可以直接使用make install)

四、其它配置

1、安装完成后运行以下命令:

./config -tmake depend

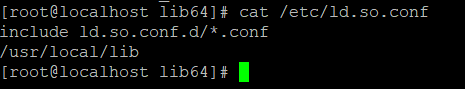

2、编辑ld.so.conf 文件(vi /etc/ld.so.conf,)

添加"/usr/local/lib

3、编辑/etc/profile文件

添加到最后一行,export PATH=/usr/local/sbin:/usr/local/bin:/usr/sbin:/usr/bin

source /etc/profile

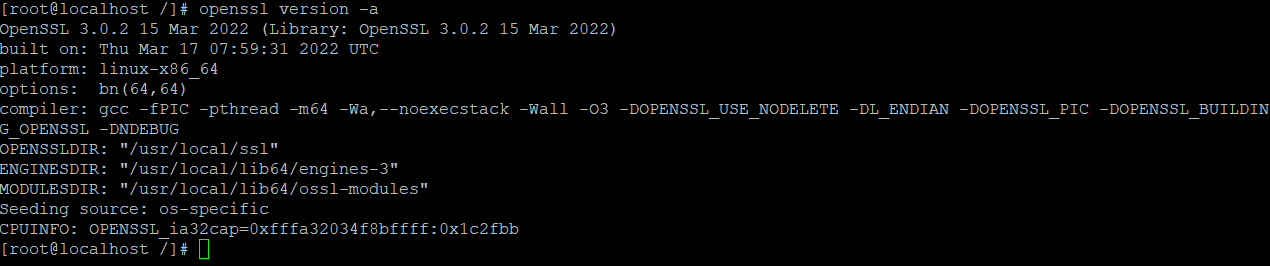

五、检查安装后的openssl版本

最后

以上就是清爽项链最近收集整理的关于CVE-2022-0778严重漏洞解决方案的全部内容,更多相关CVE-2022-0778严重漏洞解决方案内容请搜索靠谱客的其他文章。

发表评论 取消回复