简介SSH 由 IETF 的网络小组(Network Working Group)所制定;SSH 为建立在应用层基础上的安全协议。SSH 是目前较可靠,专为远程登录会话和其他网络服务提供安全性的协议。利用 SSH 协议可以有效防止远程管理过程中的信息泄露问题。SSH最初是UNIX系统上的一个程序,后来又迅速扩展到其他操作平台。SSH在正确使用时可弥补网络中的漏洞。SSH客户端适用于多种平台。几乎所有UNIX平台—包括HP-UX、Linux、AIX、Solaris、Digital UNIX、Irix,以及其他平台,都可运行SSH。

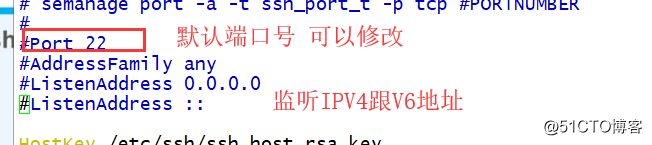

sshd服务它的默认端口号为:22

服务端配置文件:/etc/ssh/sshd_confi

服务端主程序:/usr/sbin/sg

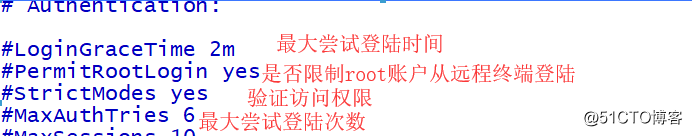

打开配置文件后,如下图:

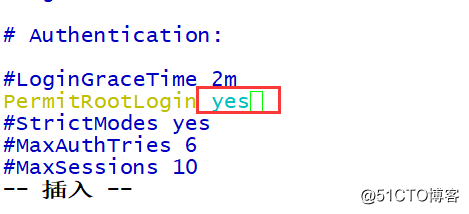

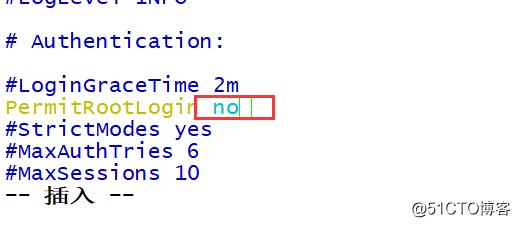

接下来尝试实验一下这边主要的的一些功能,首先是限制root用户从远程终端登陆。把下图框起来的地方修改成no就可以了。

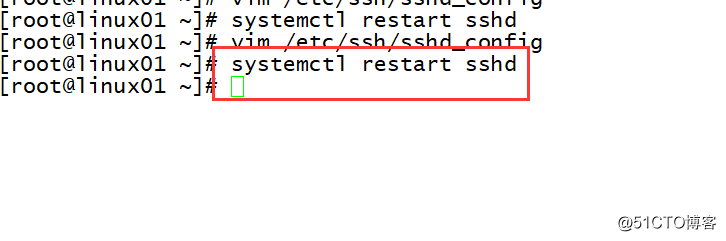

然后输入“systemctl restart sshd”命令重启服务。

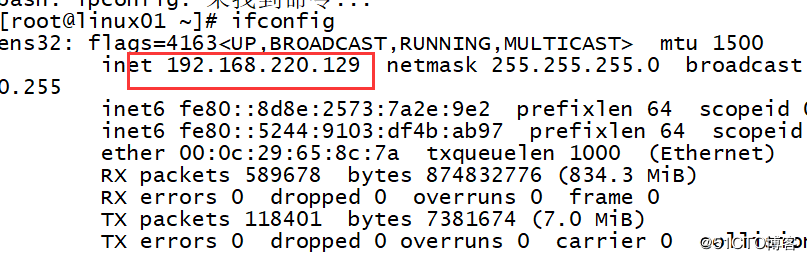

接下来使用“ifconfig”命令查看一下本机的IP,获得IP地址为192.168.220.129。

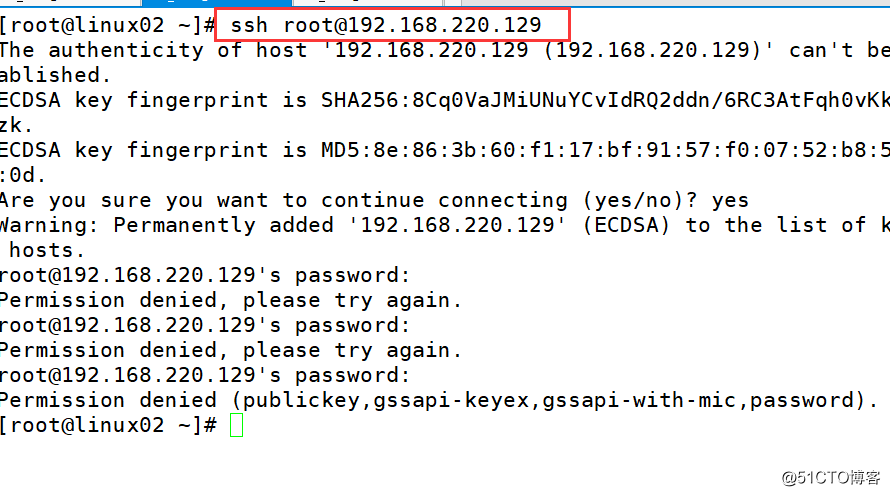

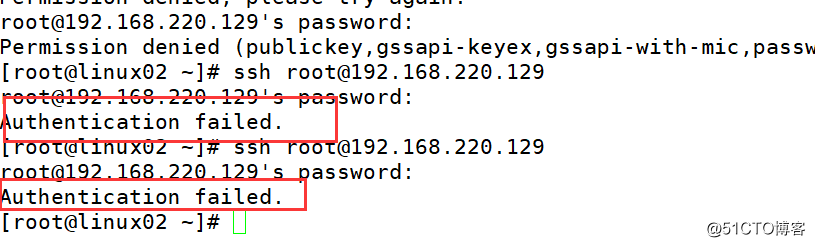

然后在另外一台Linux上尝试用root账户登陆到这台服务器,发现登陆不了。

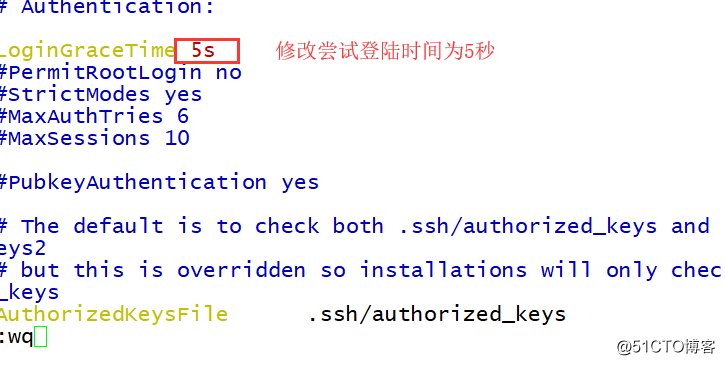

接下来测试尝试登陆时间。按照下图修改完成后保存退出并重启服务。

刚才的限制root账户功能的选项已经被注释,接着继续尝试用root账户登陆。下图为超过5秒钟,即使输入了正确密码也无法登陆。

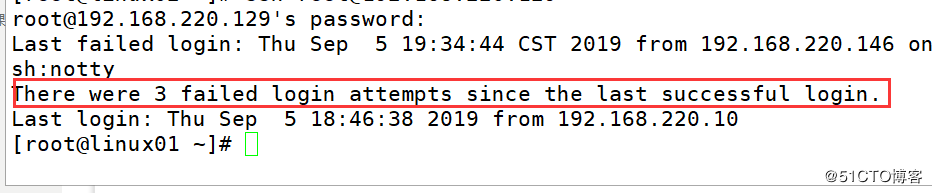

最后一次我眼疾手快,成功登陆到了服务器,上面出现了提示有三次尝试登陆失败的记录。

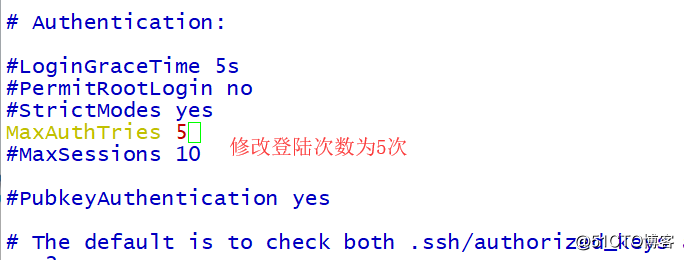

接下来测试登陆的重复次数,因为Linux系统默认是三次。到达三次它会自动退出,让你重新登陆。这边先把限制时间登陆的功能关闭,然后设置最大尝试登陆次数为5次。保存退出并重启服务。

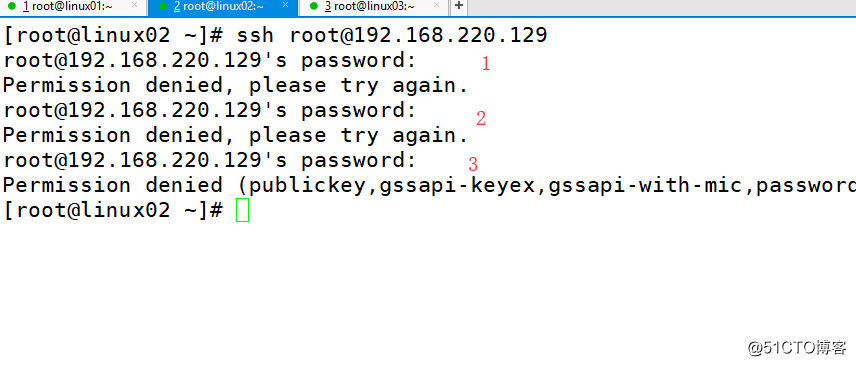

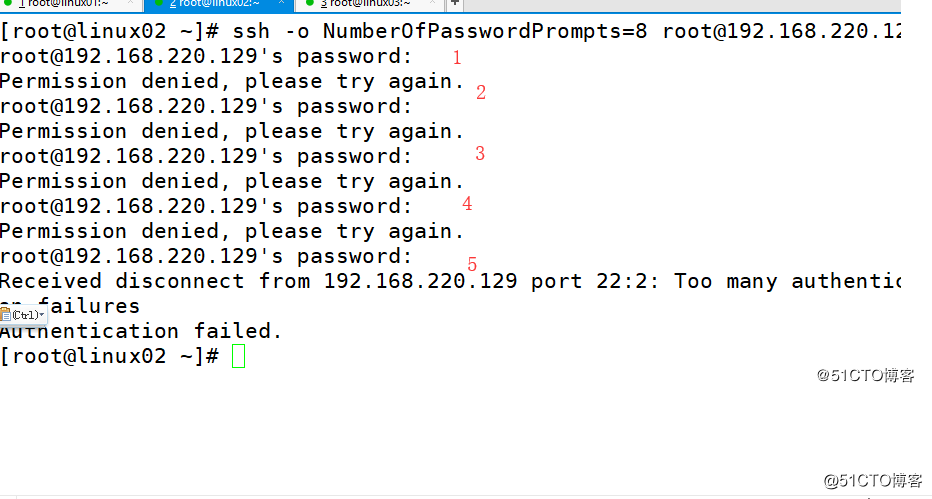

接下来继续在另外一台Linux上尝试用root账户登陆。到达系统默认的三次后,它就自动跳出来了。怎么样测试刚才的设置的5次呢,这边要添加一个命令选项。整条命令是这样的:

ssh -o NumberOfPasswordPrompts=8 root@目标IP地址 。

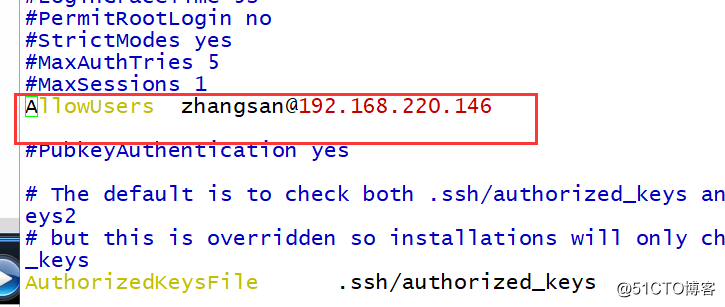

除了有以上的常用功能外还有一个白名单跟黑名单的功能。AllowUsers(白名单)跟DenyUsers(黑名单)功能。首先添加一个白名单的功能,只允许IP为192.168.220.146的远主机用zhangsan这个账户登陆。

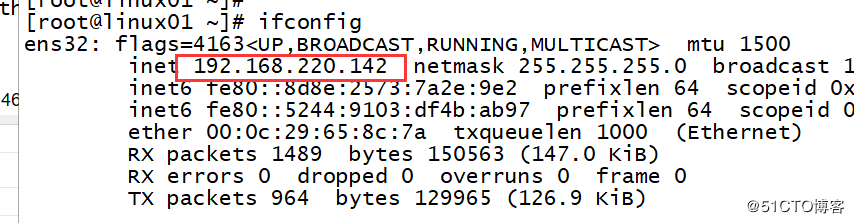

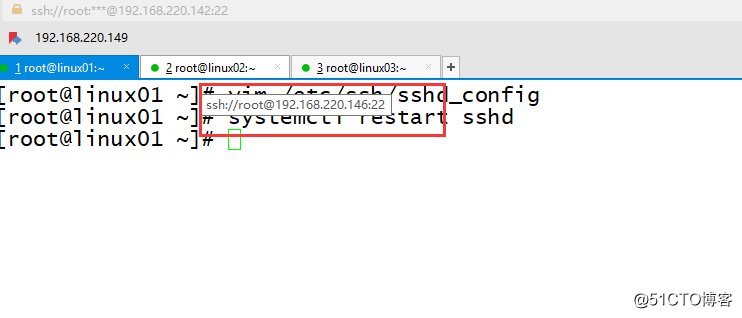

由于电脑重启,然后这边第一台Linux主机已经重新获取到了新的IP地址:192.168.220.142。

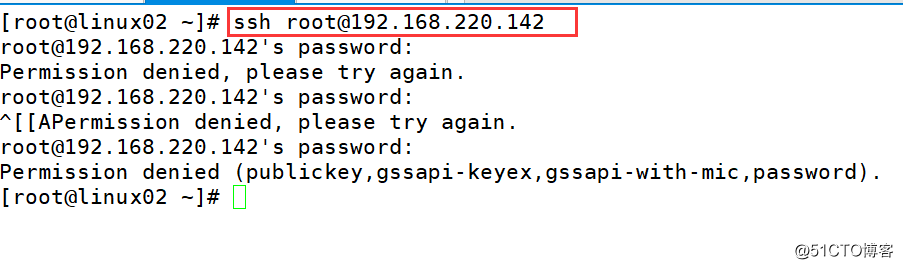

我第二台Linux系统的IP地址就是为192.168.220.146,现在我尝试着用这个IP的主机用root账户能不能登陆。

发现root用户跟lisi用户都无法登陆。

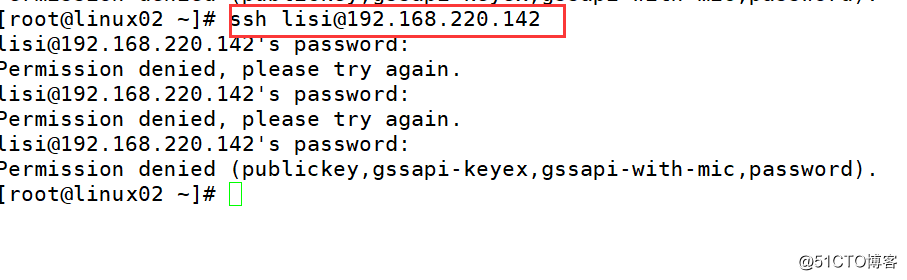

接下来试着用zhangsan用户登陆。

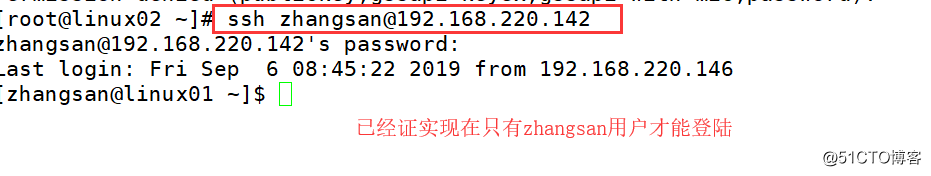

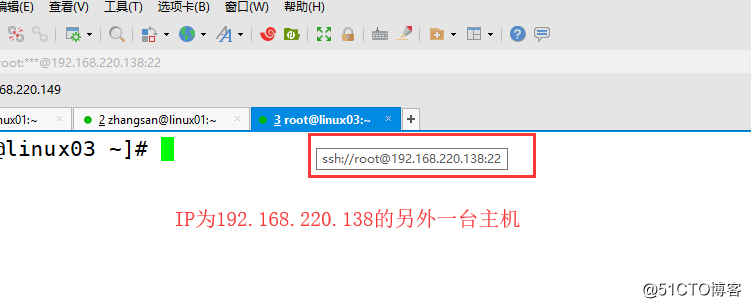

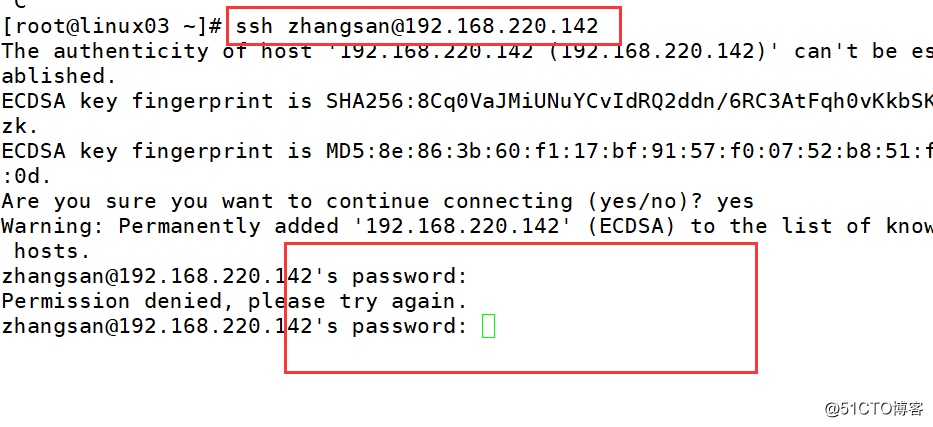

接下来试着用别的IP的主机用zhangsan用户能不呢登陆呢?

这边也证实了刚才的白名单已经生效,白名单以外的IP地址跟账户是无法登陆的。黑名单的功能就添加到里面的条目都不能登陆。

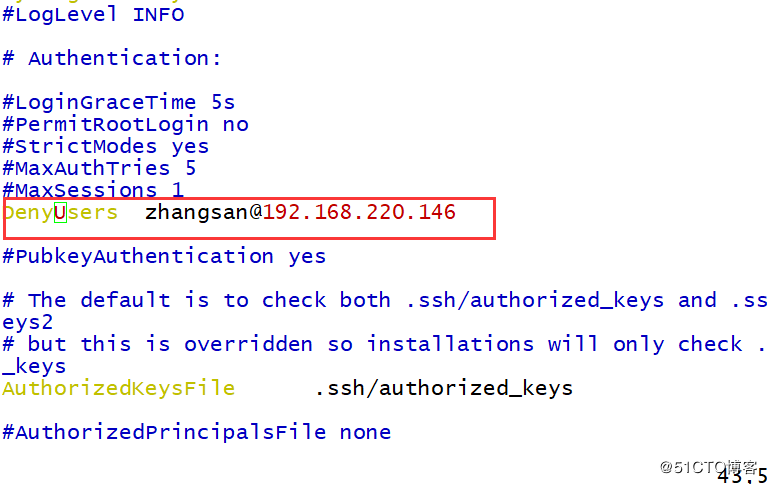

跟刚才一样,只是把最前面的白名单功能换成了黑名单,意思就是说192.168.220.146这个主机不能够用zhangsan用户登录。保存退出并重启服务。

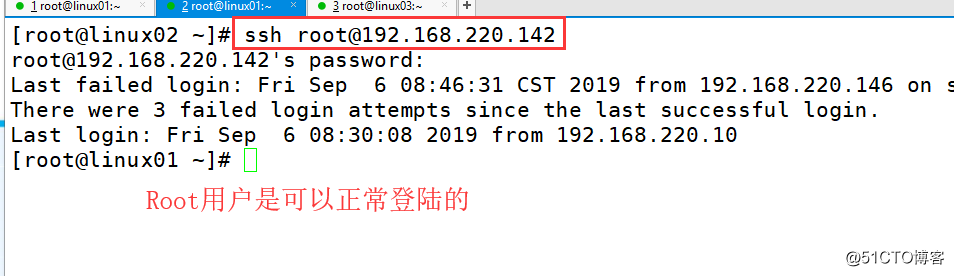

这边使用root用户测试了一下是可以登陆的。

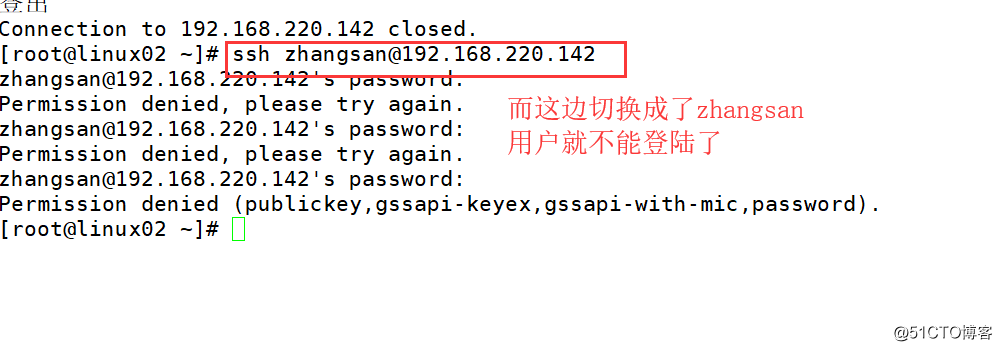

而这边换成zhangsan用户就不能正常登陆了。

最后

以上就是聪明钢笔最近收集整理的关于linux的ssh漏洞,Linux的SSh的一些安全功能的全部内容,更多相关linux内容请搜索靠谱客的其他文章。

发表评论 取消回复