信息安全的关键因素是人,有人的地方就有江湖,江湖中避免不了攻防博弈,而博弈是攻防双方采用越来越新的技术进行较量的过程。对于国家、企事业单位甚至个人而言,守护安全防线,确保数据不遗失是最终目的。然而,并没有一劳永逸或者可以防止所有威胁、漏洞的安全防护工具,对于信息安全从业者而言,需要“动态”思维的根据安全威胁制定相应的解决方案。

攻防演练活动中“以攻促防”、“以攻验防”的思维正是运用了这种思想,并希望通过这种形式找到安全防线缺失的地方,巩固安全边界,让攻击者无处遁形,所有的“阴谋论”无计可施。而且,攻防演练活动自兴起以来,越来越常态化。但是,每年的这个时刻,都是攻防双方激烈博弈、尤为紧张的时刻。面对0day/Nday、邮件钓鱼、社工、Web攻击等诸多手段,纵然有蜜罐、WAF、IDS/IPS等诸多防护工具,仍然有安全防护能力的缺失,缺少运行时应用程序保护的RASP技术。

防守方的困境

攻防对抗是“敌在明,我在暗”,攻守不对等对于防守方而言更像是一个猜谜游戏,因为完全猜想不到攻击者会从哪个地方发起攻击,采用什么样的攻击手段,比较薄弱的防守面是否已经暴露,自身的数据是否已经泄露等等诸多问题,可谓是神经紧绷、夜晚失眠、饭菜不香,真希望攻防演练的活动抓紧结束,避免自身丢分,被吊打的很惨。

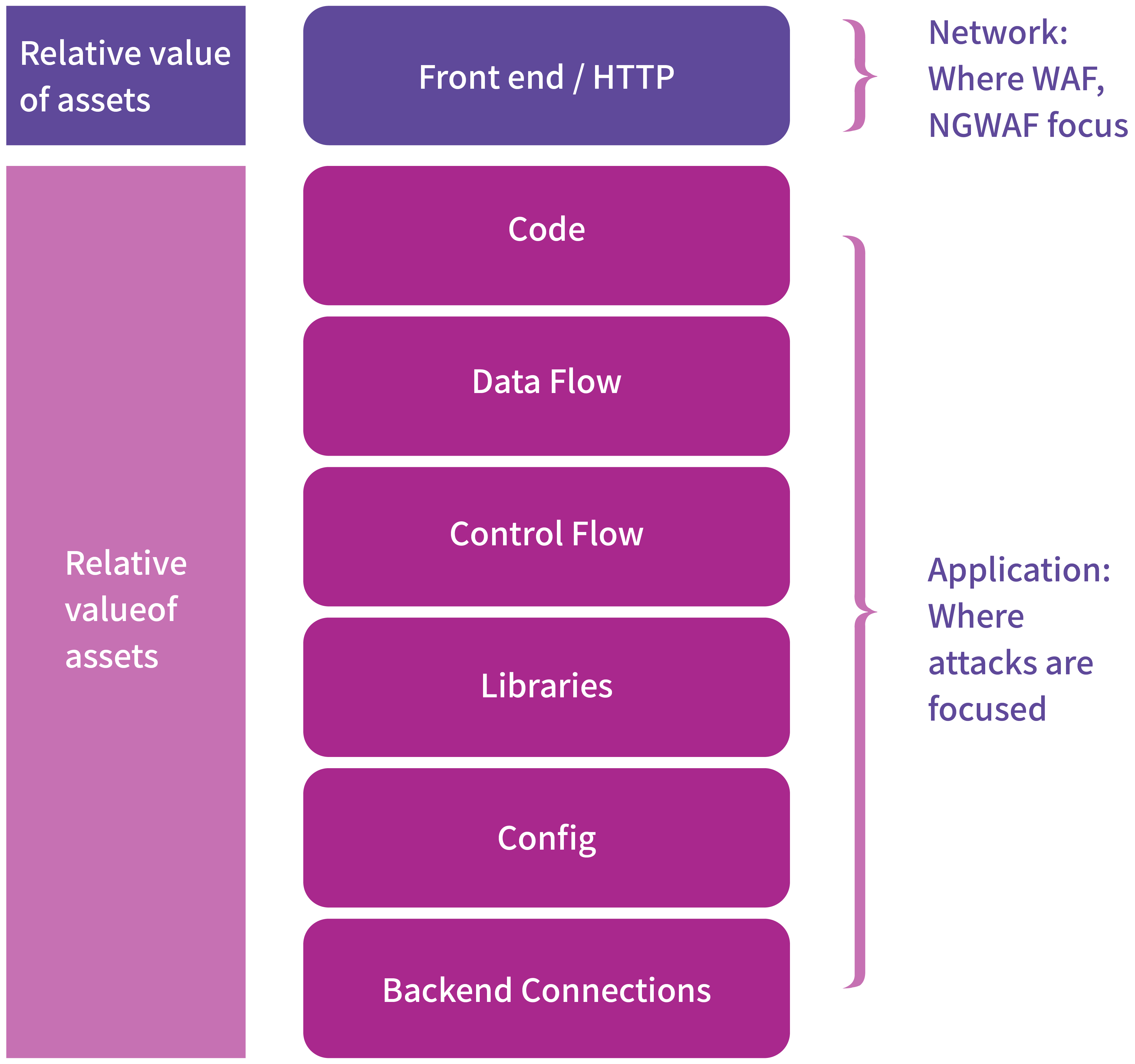

图1 攻击关注点

众所周知,在攻防中为了牢固防线安全运营团队会部署安全防护工具、制定安全解决方案对防线进行实施保护。包括防火墙、IPS/ IDS、漏洞检测解决方案、嗅探、安全信息和事件管理(SIEM)系统,期望通过持续不断的检测分析数据活动,改善安全事件的检测。但是,防火墙、IPS/ IDS基于流量检测的机制,容易造成攻击绕过;而且攻击者会通过渗透对服务器、操作系统和容器的加固应用程序平台进行攻击,势必会造成严重后果。特别是,如果存在漏洞,则利用漏洞会更容易完成攻击行为。

而且,整个攻击的进程攻击者会进行有预谋、有步骤的攻击,防守者会参照ATT&CK或者洛克希德·马丁网络杀伤链(cyber kill chain)模型制定相应的防御措施,具体的战略、战术会在后面的文章中为大家描述,这都对防守方造成了很大的困惑。

RASP的必要性

对于防守方而言,总希望找到一个解决方案,缩短 MTTD(平均检测时间)和 MTTR(平均响应时间),实现更成熟的SecOps 和更好的整体安全性。不得不提到RASP,它是实现内部安全的绝佳技术。运行时应用程序安全保护 (RASP) 工具通过使用直接嵌入到应用程序中或与应用程序相邻的安全引擎来保护应用程序。RASP解决了现有的用于保护网络和Web应用程序的外围安全技术的局限性。RASP使安全运营团队能够以前所未有的方式监控应用程序,并使用应用程序威胁情报在攻击发生时获取有关攻击的完整上下文,并立即阻止攻击。运行时应用程序自我保护 (RASP) 技术通过使用Deep Security Instrumentation 尽可能深入地进入应用程序堆栈并保护其免受威胁,从而提供前所未有的可见性。对于每次攻击,RASP 都会看到:

● 攻击严重程度和攻击频次

● 攻击向量、攻击者 IP 地址

● 具有完整堆栈跟踪详细信息的攻击目标

这也是与防火墙(WAF)不同的地方,借助RASP安全团队可以自动收集、发现和量化威胁,并进行补救。而且,RASP技术相对于WAF具有超准确的可见性和低误报率,同时还可以使用您已经熟悉的现有常见SOC工具和控制台(日志、SIEM)一起实现内部安全。

运行时情境安全

虽然RASP经常拿来与WAF做对比,然而它更像是WAF后面的一道防线,增强了安全性。RASP通过在现有应用程序代码中植入传感器来实时监控和控制关键执行点。利用这些技术,RASP 成为应用程序的一部分,使它们能够独立于其部署环境而受到保护。而且,RASP可以在本地、云和容器的任何部署架构中运行。在安全策略制定时,可以将RASP技术集成到SOC/SecOps威胁监控和响应工具中,包括 SIEM 可视化、以及可定制的应用程序和用户活动日志。

日志增强功能将RASP威胁监控深入到应用程序和用户行为的内部工作,无需开发人员干预,因此最终用户可以记录应用程序内的任何内容并将威胁情报直接发送到日志管理平台。像登录失败、权限提升、特定数据库调用、应用程序环境的任何方面都可以被记录下来,并监控威胁与危害指标 (IoC) 和攻击 (IoA) 的相关性。所以,当访问应用程序的特定区域或出现特定条件(敏感数据/文件操作或敏感命令)时,立即发出警报。由于RASP在应用程序打开时立即自动运行,所有来自应用程序运行时内部的应用程序威胁监视和日志记录都将持续运行,而无需修改任何一行源代码,无需调优或扫描,也无需重新部署,当威胁产生时,RASP会立刻对威胁做出反应,进行阻止。

除此之外,RASP技术结合SCA分析技术、IAST技术可以在DevSecOps模型的整个生命周期中对代码安全进行检测、防御,实现安全左移,不局限于应用运行时的事后防御。而且,RASP技术集合BAS技术可以在攻防演练活动中实现自动化检测,对安全威胁进行验证,确保安全链路完整。正因此,RASP技术可以更好的在攻防演练中发挥作用,确保防线安全,避免防守方丢分。

关于悬镜安全

悬镜安全,DevSecOps敏捷安全领导者。由北京大学网络安全技术研究团队“XMIRROR”发起创立,致力以AI技术赋能敏捷安全,专注于DevSecOps软件供应链持续威胁一体化检测防御。核心的DevSecOps智适应威胁管理解决方案包括以深度学习技术为核心的威胁建模、开源治理、风险发现、威胁模拟、检测响应等多个维度的自主创新产品及实战攻防对抗为特色的政企安全服务,为金融、能源、泛互联网、IoT、云服务及汽车制造等行业用户提供创新灵活的智适应安全管家解决方案。更多信息请访问悬镜安全官网:www.xmirror.cn。

最后

以上就是超级柜子最近收集整理的关于攻防演练 | 攻防在即,RASP为上的全部内容,更多相关攻防演练内容请搜索靠谱客的其他文章。

发表评论 取消回复