Linux应急响应-盖茨木马的处置方式

Linux盖茨木马是一类有着丰富历史,隐藏手法巧妙,网络攻击行为显著的DDoS木马,BillGates攻击程序采用C/C++语言编写,因相关的程序中分别包含”Bill”和”Gates”而得名。相比其他类型DDoS程序攻击模式,BillGates具备内核模式,使用pktgen,在内核中生成攻击数据包,进而可以避免被传播的抓包或嗅探工具捕获到。

盖茨木马处置方法

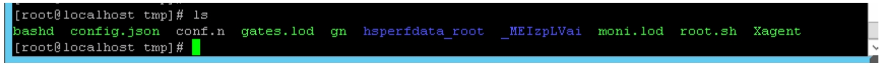

查看tmp目录,看是否存在gates.lod、moni.lod恶意文件,如果有可以判断为存在Linux.BackDoor.Gates木马。

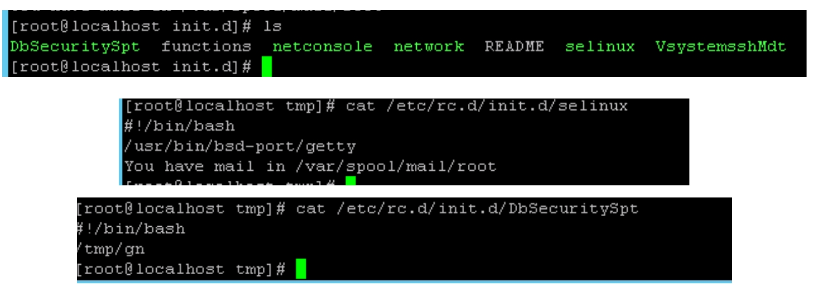

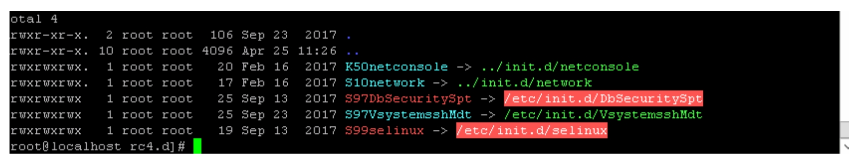

/etc/init.d目录下存在恶意文件DbSecuritySpt、selinux

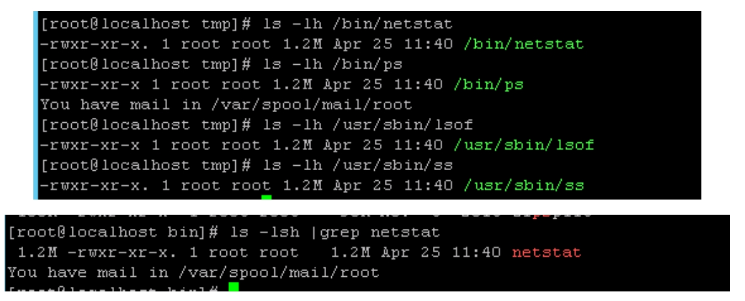

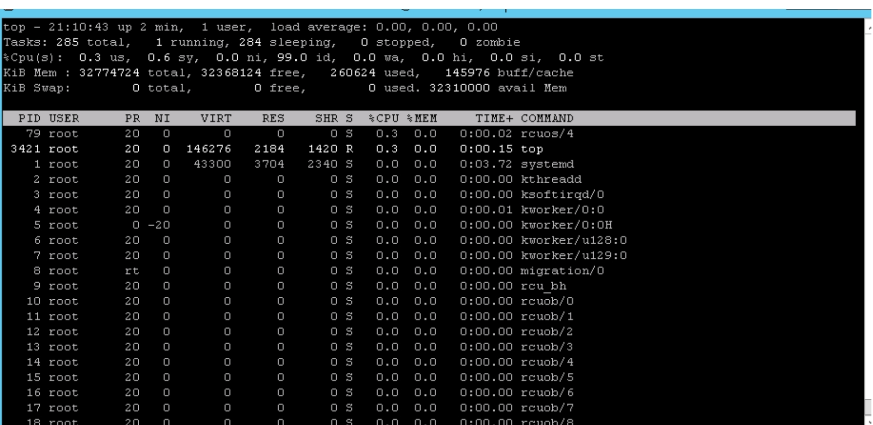

木马一般会篡改/usr/sbin/目录下lsof和ss命令,以及/bin目录下netstat和ps命令,命令大小均为1.2M。

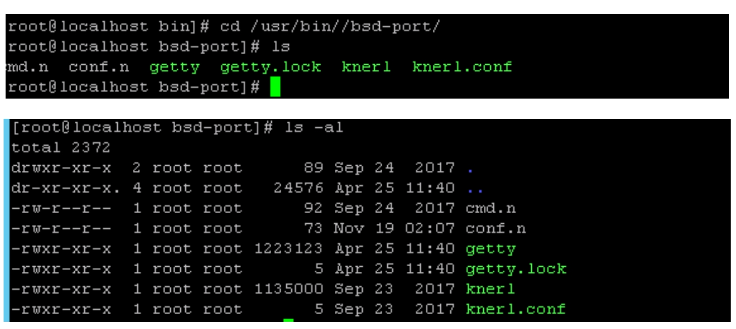

查看/usr/bin/bsd-port目录下生成conf.n、getty、getty.lock

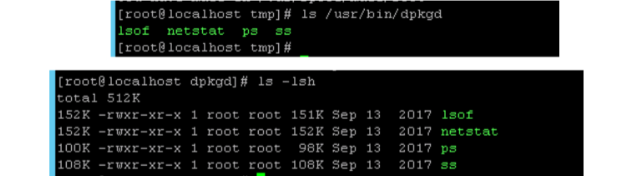

/usr/bin/dpkgd 目录下出现出现losf、netstat、ps、ss命令

最后替换被篡改的命令:psnetstatsslsof删除如下目录及文件

rm-rf/usr/bin/dpkgd(psnetstatlsofss)

rm-rf/usr/bin/bsd-port#木马程序

rm-f/usr/bin/.sshd#木马后门

rm-f/tmp/gates.lodrm-f/tmp/moni.lodrm-f/etc/rc.d/init.d/DbSecuritySpt(启动上述描述的那些木马变种程序)

rm-f/etc/rc.d/rc1.d/S97DbSecuritySpt

rm-f/etc/rc.d/rc2.d/S97DbSecuritySpt

rm-f/etc/rc.d/rc3.d/S97DbSecuritySpt

rm-f/etc/rc.d/rc4.d/S97DbSecuritySpt

rm-f/etc/rc.d/rc5.d/S97DbSecuritySpt

rm-f/etc/rc.d/init.d/selinux(默认是启动/usr/bin/bsd-port/getty)

rm-f/etc/rc.d/rc1.d/S99selinux

rm-f/etc/rc.d/rc2.d/S99selinux

rm-f/etc/rc.d/rc3.d/S99selinux

rm-f/etc/rc.d/rc4.d/S99selinux

rm-f/etc/rc.d/rc5.d/S99selinux

重启服务器恢复正常。

最后

以上就是贪玩大象最近收集整理的关于Linux应急响应-盖茨木马的处置方式的全部内容,更多相关Linux应急响应-盖茨木马内容请搜索靠谱客的其他文章。

发表评论 取消回复