花了两天时间,特此记录

一:背景:

2018年8月22日,Apache Strust2发布最新安全公告,Apache Struts2存在远程代码执行的高危漏洞。

二:漏洞产生原理:

1.需要知道对应跳转请求的action名称

2.Struts2框架中的属性设置为:

1) struts.mapper.alwaysSelectFullNamespace = true

2) type = “redirectAction”或 type = “chain”

三:恶意代码运行过程:

1. struts2-core.jar!/org/apache/struts2/dispatcher/ServletActionRedirectResult.class

2.通过getUriFromActionMapping()返回URI字符串;

3.通过getUriFromActionMapping获取的值赋给了tmpLocation变量,接着表达式进入setLocation方法

4.通过super.execute方法调用了ServletActionResult ,而在execute方法体内跟进了conditionalParse方法,在这个方法内调用了ONGL执行的关键方法translateVariables。

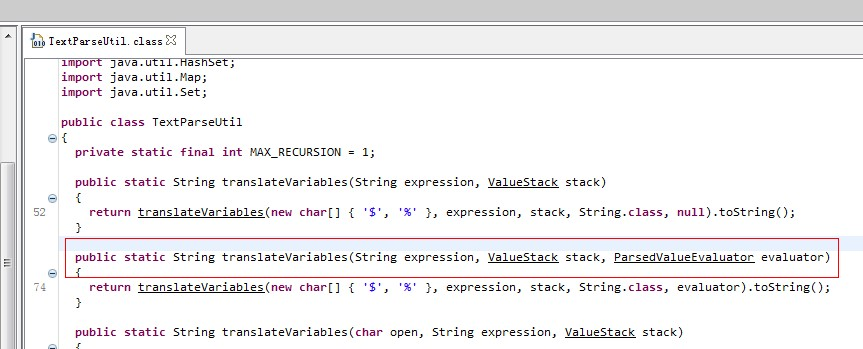

5.获得的param值传入到translateVariables()方法内,最终在OnglTextPaser里导致了OGNL表达式执行。

截图:

四:漏洞利用

可以通过构造uri请求实现恶意利用,探测服务器相关信息,以及远程控制服务器的目的。

远控构造请求,弹出shell窗口供利用者执行command命令

五:防御措施:

- 将框架版本升级到官方最新版本

- 对于Web应用来说,尽量保证代码的安全性,修改前面所说两处属性设置

转载于:https://www.cnblogs.com/AtesetEnginner/p/9578131.html

最后

以上就是可靠天空最近收集整理的关于Apache Struts2高危漏洞(S2-057CVE-2018-11776)的全部内容,更多相关Apache内容请搜索靠谱客的其他文章。

![[ vulhub漏洞复现篇 ] struts2远程代码执行漏洞s2-057(CVE-2018-11776)???? 博主介绍](https://www.shuijiaxian.com/files_image/reation/bcimg8.png)

发表评论 取消回复