图 6 系统网络接口和MAC地址

对gethostbyname下断可发现受控机会首先获取*.softcoo.com这个域名获取主机地址信息,如图7所示。

图7 通过固定域名获取主机地址信息

对connect下断可以发现连接的控制机的目的地址为:*.*.242.6,如图8所示:

图 8 逆向分析出connect控制机IP地址为:*.*242.6

对send下断可以发现所发送的第一个数据包内容为,如图9所示,与图1中“报告包”数据内容对比可发现,该数据内容一致。

图 9 send截获的“报告包”

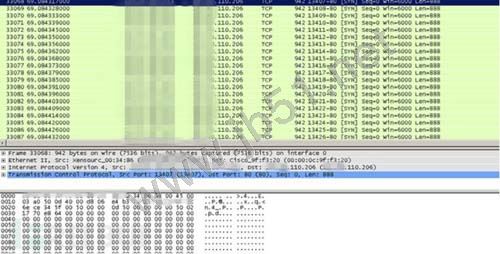

由于后面实际打DDoS攻击使用的是自带驱动Winpcap直接操作网卡来进行发包,因而OllyDbg截获不了所发的封包,但是可以通过Wireshark抓包软件来捕获,如图10所示。

图10 攻击流量包

四 总结

经过以上分析,我们可以发现该DDoS木马的并没有太复杂的DDoS攻击模式,而且也没有自启动模块,当外部程序启动它后,就会接受远程控制,来对目标IP发动攻击。该攻击行为由于是直接操作驱动进行,所以客户端没有很好的阻断方式。

不过,由于本机文件特征比较明显,它的同目录文件夹下会带有npf.sys驱动,因而是个比较明显的特征。

最后,该DDoS工具传播范围比较大,当发现机器上有异常流量的时候,可以直接检查下自己服务器上面是否存在此恶意工具文件。

最后

以上就是搞怪小霸王最近收集整理的关于服务器自带ddos工具,详解DDoS工具 一款流行DDoS木马工具的全部内容,更多相关服务器自带ddos工具,详解DDoS工具内容请搜索靠谱客的其他文章。

本图文内容来源于网友提供,作为学习参考使用,或来自网络收集整理,版权属于原作者所有。

发表评论 取消回复