文章目录

- 什么是主动信息收集

- 主动信息收集简介

- 主动信息收集原理

- 为什么要做主动信息收集

- 如何进行主动信息收集

- 主动信息搜集的使用场景

- 主动信息收集的工具原理

- 枚举收集法

- 爬虫收集法

什么是主动信息收集

主动信息收集简介

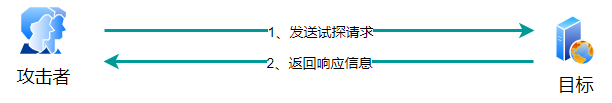

主动信息收集,是攻击者通过直接与目标交互的方式,进行信息收集的一种手段。通常攻击者构造请求或某些特殊行为,发送给目标,并通过目标的返回内容判断目标的特征。

主动信息收集原理

1、攻击者根据目的,构造对应请求发送给目标。

2、目标根据自身情况给出对应的响应信息

3、信息搜集人员通过分析响应结果,即可分辨出目标的某个特征

例:搜集者要分析目标的某个端口是否开启,可通过tcp的三次握手的特性,给目标端口发送握手请求,目标接到握手请求后会根据端口是否开启的情况给出应答,搜集人员根据应答进行分析(如应答为syn+ack认为端口开启,如应答为rst认为端口没有开启)

为什么要做主动信息收集

主动信息可以更精确的对目标特性进行针对性分析,对于目标未对外公开的信息有较好的收集效果,而且相对于被动信息收集其时效性更强。但是因为直接与目标接触所以其隐蔽性较差,相对于被动信息收集因为其收集渠道相对单一所以收集到的信息量和覆盖面会相对较少。

如何进行主动信息收集

主动信息搜集的使用场景

主动信息收集一般在被动信息收集之后开展,其主要是针对被动信息收集到的重要攻击面进行更有针对性的分析。

主动信息收集一定要注意隐蔽,避免被目标发现。通常手段有

1、在收集过程挂上代理(SSR的负载均衡模式),或使用ip池等技术,防止IP被封或根据IP被溯源到。

2、尽量模拟真实业务与目标进行交互,加大被发现难度。

主动信息收集的工具原理

主动信息收集工具大致可分为两类,枚举收集类,与爬虫收集类,也有部分工具将两种思想进行整合应用

枚举收集法

即通过不断伪造特征请求,并通过判断目标返回的内容的特征,从而得出具体的收集结果。

原理为:

1、构造自己的特征字典

2、通过特征字典构造请求与目标进行交互

3、判断返回内容的特征并进行结果的输出

如使用nmap扫描端口并识别指纹

nmap -sV --allports 127.0.0.1

如使用ksubdomian进行子域名爆破

ksubdomain -d a.com -f subdomains.dict

爬虫收集法

爬虫收集是利用网络爬虫先爬取页面内容,并结合目的对爬取内容进行二次确认别输出的一种方法。此类方法的大致流程为;

1、使用工具模拟浏览器请求

2、爬取页面中的内容,并组织成新的请求再次访问

3、根据返回结果格式化输出数据

如使用JSFinder进行子域名爬取

python JSFinder.py -u a.com

为了您和您家人的幸福,请不要利用文中技术在用户未授权情况下开展渗透测试!!!

《中华人民共和国刑法》

第二百八十五条

违反国家规定,侵入国家事务、国防建设、尖端科学技术领域的计算机信息系统的,处三年以下有期徒刑或者拘役。

第二百八十六条

违反国家规定,对计算机信息系统功能进行删除、修改、增加、干扰,造成计算机信息系统不能正常运行,后果严重的,处五年以下有期徒刑或者拘役;后果特别严重的,处五年以上有期徒刑。违反国家规定,对计算机信息系统中存储、处理或者传输的数据和应用程序进行删除、修改、增加的操作,后果严重的,依照前款的规定处罚。

故意制作、传播计算机病毒等破坏程序,影响计算机系统正常运行,后果严重的,依照第一款的规定处罚

最后

以上就是沉默宝马最近收集整理的关于红队笔记之主动信息收集的全部内容,更多相关红队笔记之主动信息收集内容请搜索靠谱客的其他文章。

发表评论 取消回复