ipad air1 12.5.5 checkra1n 越狱+绕过ID

我的IPAD AIR1是一台妖机,硬盘扩容过,序列号改过。

有一天我想安装duet display(付费软件) 把IPAD作为PC的副显示器, 然后在能的淘宝上买了个账号,登录之后,安装之后,忘记退ID了,然后我还给抹除了设置,重启之后出现ID锁,心塞然后开始绕ID之路经过两天的研究终于搞定。

第一步是 checkra1n 越狱

看了B站之后无数视频之后,开始干活,从github 下载

https://github.com/asineth0/checkn1x/releases

checkn1x为 使用alpinelinux内核启动checkra1n 的ISO版本,

checkn1x-1.0.1 到checkn1x-1.1.7所有版本,对应版本

checkra1n 0.9.8 到 checkra1n 0.12.4版本,然后通过制作成U盘,使用该U盘启动,经过一轮测试,大概一整晚时间,各种各样的报错,

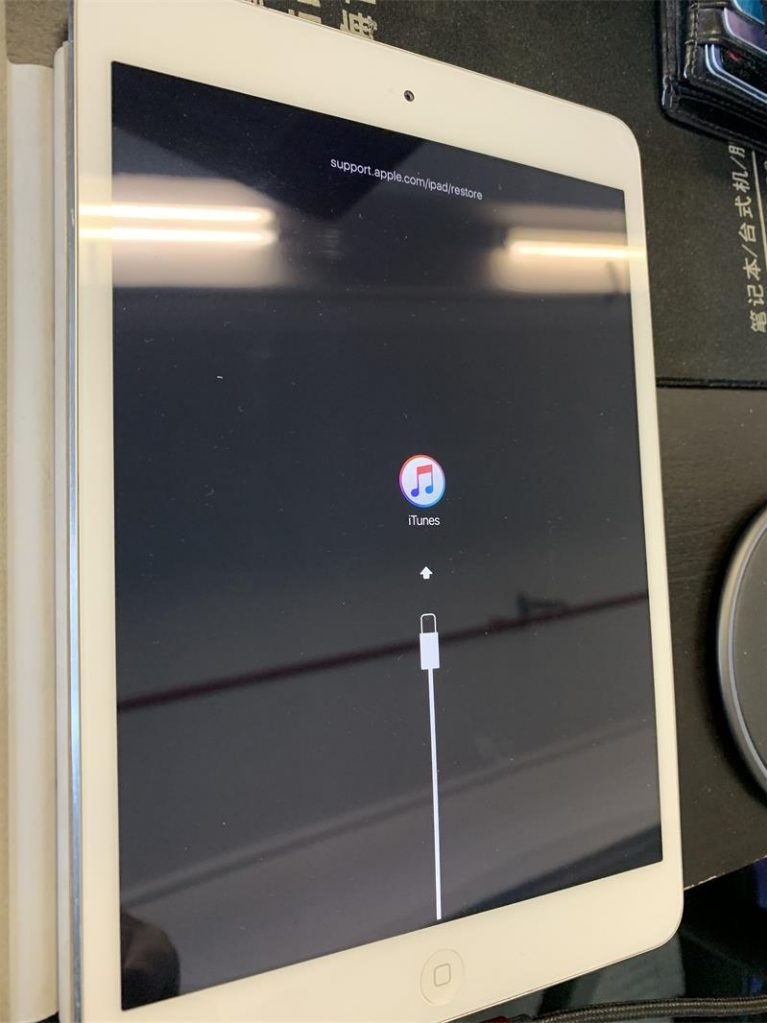

A7的CPU当出现 Right before tigger (this is the real bug setup)的时候,等待10秒左右,快速插拔

lightning接口,等待2秒左右,居然进入到恢复页面,一整晚都是这样。没有进展

顺便说一说https://checkra.in/ 官方是明确说明 0.12.x 版本明确不支持 A7设备 使用linux版本越狱。

第二天使用首先尝试使用VMware Workstation Pro 使用黑苹果 越狱,报 -31的错,没法支持虚拟机

第二天第二次尝试ubuntu-14.04.5-desktop-amd64 制作到U盘,然后同样拷贝checkra1n 0.9.8 到 checkra1n 0.12.4版本

还是不行,后来使用 启动参数 -p 启动。激动万分,checkra1n图标出现, 进入到pingoOS界面。

然后关机ipad 重新越狱,终于出来了,但是 checkra1n界面报错,主要是报USB error 等

到了晚上既然是USB报错,不会是驱动兼容性不好?于是更换为ubuntu-20.04.2.0-desktop-amd64 重新制作启动U盘,

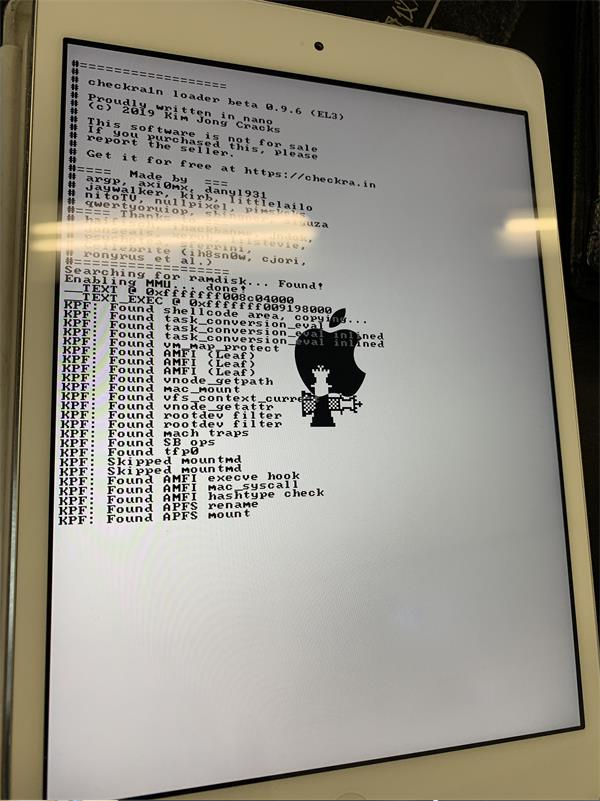

使用 一个版本,一个版本的测试过去,这次使用-v 可以看到跑码的过程,但是但是 checkra1n界面报错要么报USB的错误,要么

进度条跑完了,没有alldone的显示

换到了0.12.4版本的时候,奇迹居然出现了,第一次测试的,报usb 错误,但是进度条跑完会显示alldone 越狱成功,第二次

成功测试,没有报错,显示alldon 区别在于出现 Right before tigger (this is the real bug setup)的时候等待时长,15秒左右不会报错,

第二部绕ID

继续看B站视频,搜索blog 然后网上下载的所有工具,要么收费,要么失效,要么和我的IOS版本不匹配

以下是我下载过的绕过ID软件

iFRPFILE AIO v2.8.5 服务器已不可用

FRPFILE iCloud Bypass tool v2.1 然后之后home键失效, 重启越狱没有了

iActivationPRO+V2.0.4 激活报错

anonyserver_icloud_bypass_v5_release 失效

checkm8.info_software_3.2.6_win.zip 收费

在百度、bing、google上能搜索到的绕过ID我试过了,没有一个可以用的,

然后再B站看了如下视频之后,给我了启动,既然可以使用脚本和命令绕过,我为啥不行, 使用xapenny UP主的脚本,染过之后,同样home失效

https://www.bilibili.com/video/BV1oJ411d7vr?spm_id_from=333.880.my_history.page.click

在github中搜索 icloud bypass

https://github.com/

找个排名靠前的https://github.com/avltree9798/icloud-bypass/blob/master/icloud-unlock.py

经过整理得到几条命令

print("Mounting filesystem as read/write")

ssh.exec_command("mount -o rw,union,update /")

print("Cleaning mount_rw file")

ssh.exec_command('echo "" > /.mount_rw')

print("Hiding Setup.app")

ssh.exec_command("mv /Application/Setup.app /Application/Setup.app.backup") #12.5.5 的目录是/Applications/Setup.app注意多了一个s

print("Clearing UI cache")

ssh.exec_command("uicache --all")

print("Clearing iCloud user")

ssh.exec_command("rm -rf /var/mobile/Library/Accounts/*")

print("Respringing device")

ssh.exec_command("killall backboardd")

print("Finishing exploit script")

print("Restarting your device")

ssh.exec_command("reboot")

iproxy.terminate()

iproxy.kill()

通过爱思助手打开ssh 通道之后,手工执行下面命令 ,得到的结果和FRPFILE iCloud Bypass tool v2.1一样,home键失效,只能重新刷机,重新越狱

mount -o rw,union,update

echo "" > /.mount_rw

mv /Applications/Setup.app /Applications/Setup.app.backup

uicache --all

rm -rf /var/mobile/Library/Accounts/*

killall backboardd

后来意识到需要专门找针对12.5.X的ios 版本然后脚本于是找到了https://github.com/adrianjagielak/icloud-12.5.1-bypass

核心代码如下

echo '(1/7) Mounting filesystem as read-write'

sshpass -p 'alpine' ssh -o StrictHostKeyChecking=no -o UserKnownHostsFile=/dev/null root@localhost -p 2222 mount -o rw,union,update / > /dev/null 2>&1

echo '(2/7) Unloading original mobileactivationd'

sshpass -p 'alpine' ssh -o StrictHostKeyChecking=no -o UserKnownHostsFile=/dev/null root@localhost -p 2222 launchctl unload /System/Library/LaunchDaemons/com.apple.mobileactivationd.plist > /dev/null 2>&1

sleep 2

echo '(3/7) Removing original mobileactivationd'

sshpass -p 'alpine' ssh -o StrictHostKeyChecking=no -o UserKnownHostsFile=/dev/null root@localhost -p 2222 rm /usr/libexec/mobileactivationd > /dev/null 2>&1

echo '(4/7) Running uicache (this can take a few seconds)'

sshpass -p 'alpine' ssh -o StrictHostKeyChecking=no -o UserKnownHostsFile=/dev/null root@localhost -p 2222 uicache --all > /dev/null 2>&1

sleep 2

echo '(5/7) Copying patched mobileactivationd'

sshpass -p 'alpine' scp -o StrictHostKeyChecking=no -o UserKnownHostsFile=/dev/null -P 2222 mobileactivationd_12_5_1_patched root@localhost:/usr/libexec/mobileactivationd > /dev/null 2>&1

echo '(6/7) Changing patched mobileactivationd access permissions'

sshpass -p 'alpine' ssh -o StrictHostKeyChecking=no -o UserKnownHostsFile=/dev/null root@localhost -p 2222 chmod 755 /usr/libexec/mobileactivationd > /dev/null 2>&1

echo '(7/7) Loading patched mobileactivationd'

sshpass -p 'alpine' ssh -o StrictHostKeyChecking=no -o UserKnownHostsFile=/dev/null root@localhost -p 2222 launchctl load /System/Library/LaunchDaemons/com.apple.mobileactivationd.plist > /dev/null 2>&1

手工执行

mount -o rw,union,update

unload /System/Library/LaunchDaemons/com.apple.mobileactivationd.plist

rm /usr/libexec/mobileactivationd

uicache --all

手工上传 mobileactivationd_12_5_1_patched 文件/usr/libexec/目录并改名为mobileactivationd

chmod 755 /usr/libexec/mobileactivationd

launchctl load /System/Library/LaunchDaemons/com.apple.mobileactivationd.plist

killall backboardd

然后重新越狱一次,ok 完美绕过

总结

使用到的软件或工具

ubuntu-20.04.2.0-desktop-amd64.iso ubuntu系统光盘

UltraISO 把系统光盘写入到U盘

checkra1n 0.12.4 越狱工具

i4tools_v1.0.055.deb 爱思检查是否激活,打开ssh通道 等

icloud-12.5.1-bypass.zip 绕过ID脚本

步骤

ubuntu 安装32位环境

sudo dpkg --add-architecture i386

sudo apt-get update

sudo apt-get install zlib1g:i386 libstdc++6:i386 libc6:i386

1、使用UltraISO把ubuntu-20.04.2.0-desktop-amd64.iso写入U盘, 详情请百度

2、把剩下的工具拷贝到U盘的根目录

3、使用U盘启动电脑,选择 try ubuntu,进入系统

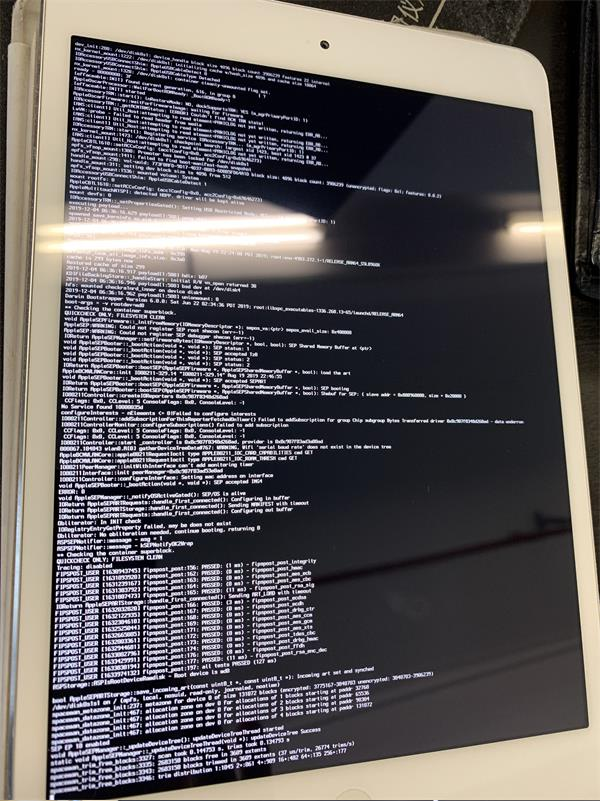

4、使用Ctrl+alt+T,打开终端

5、 切换到cdrom目录下 命令: cd /cdrom

6、使用root权限运行 checkra1n 命令: sudo ./checkra1n

7、 设置options 选择ver 开始越狱 详情百度 。 记得

8、 当出现 Right before tigger (this is the real bug setup)的时候,等待10秒左右,快速插拔

9、出现alldone后越狱完成,ipad 重启进入系统,注意这个时候还是ID锁

10、双击cdrom目录下的i4tools_v1.0.055.deb 安装爱思助手,然后都在顶部菜单点击工具箱—> 找到打开ssh通道,注意记下 用户名、秘密、端口号

11、把 icloud-12.5.1-bypass.zip 解压到Download目录下

12、在终端下执行 ssh root@127.0.0.1 -p 2222 (2222是爱思显示的端口号)

13、然后在ipad 的shell 窗口下执行下列命令

mount -o rw,union,update /

launchctl unload /System/Library/LaunchDaemons/com.apple.mobileactivationd.plist

rm -f /usr/libexec/mobileactivationd

uicache --all

14、ubuntu另外开一个终端执行

scp -P 2222 Download/mobileactivationd_12_5_1_patched root@127.0.0.1:/usr/libexec/mobileactivationd 注意P为大写

15、再次切换回ipad 的shell 窗口执行

chmod 755 /usr/libexec/mobileactivationd

launchctl load /System/Library/LaunchDaemons/com.apple.mobileactivationd.plist

killall backboardd

16、使用爱思助手跳过设备设置向导

17、 ubuntu另外开一个终端执行 sudo ./cdrom/checkra1n 重新越狱一次。

然后正常进入系统进行设置,使用此方法, 除了不能登录icloud 外 其他可以正常使用

如果需要使用icloud 可以参考,前提是你要用一部可以正常使用icloud并且iOS版本差异不大的设备

https://www.bilibili.com/video/BV1oJ411d7vr?spm_id_from=333.880.my_history.page.click

正常进入系统后 点击checnkra1n 安装 cydia 在爱思助手 一键越狱的 越狱插件中有很多经典插件可用,根据提示添加软件源即可

最后

以上就是洁净荔枝最近收集整理的关于ipad air1 12.5.5 checkra1n 越狱+绕过IDipad air1 12.5.5 checkra1n 越狱+绕过ID的全部内容,更多相关ipad内容请搜索靠谱客的其他文章。

发表评论 取消回复