前言

RSA加密算法是一种非对称加密算法,简单来说,就是加密时使用一个钥匙,解密时使用另一个钥匙。

因为加密的钥匙是公开的,所又称公钥,解密的钥匙是不公开的,所以称为私钥。

密钥

关于RSA加密有很多文章,但几乎都只介绍了RSACryptoServiceProvider类的使用方法,如果只是走走看看,是没问题的,但真的想使用时,就会发现,你没有密钥字符串。。。

下面我们从获取密钥字符串开始逐步学习加密。

密钥字符串

每个安装过VisualStudio的电脑都可以找到一个文件—makecert.exe。

我电脑的makecert.exe地址:C:Program Files (x86)Microsoft SDKsWindowsv7.0ABinmakecert.exe

makecert.exe是用来生成证书的程序,我们可以借用该程序来获取密钥字符串。

编写生成证书的CreateCertWithPrivateKey函数,代码如下:

public static bool CreateCertWithPrivateKey(string subjectName, string makecertPath)

{

subjectName = "CN=" + subjectName;

string param = " -pe -ss my -n "" + subjectName + "" ";

try

{

Process p = Process.Start(makecertPath, param);

p.WaitForExit();

p.Close();

}

catch (Exception e)

{

return false;

}

return true;

}

调用证书生成函数,代码如下:

string keyName = "Kiba518.Licence";//证书的KEY var ret = DataCertificate.CreateCertWithPrivateKey(keyName, @"C:Program Files (x86)Microsoft SDKsWindowsv7.0ABinmakecert.exe");

刚刚生成的证书还存储在WINDOWS的证书存储区,现在我们通过证书的Key在证书存储区查找到证书,并将其到出(导出时需要指定密码),导出函数代码如下:

public static bool ExportToPfxFile(string subjectName, string pfxFileName,

string password, bool isDelFromStore)

{

subjectName = "CN=" + subjectName;

X509Store store = new X509Store(StoreName.My, StoreLocation.CurrentUser);

store.Open(OpenFlags.ReadWrite);

X509Certificate2Collection storecollection = (X509Certificate2Collection)store.Certificates;

foreach (X509Certificate2 x509 in storecollection)

{

if (x509.Subject == subjectName)

{

byte[] pfxByte = x509.Export(X509ContentType.Pfx, password);

using (FileStream fileStream = new FileStream(pfxFileName, FileMode.Create))

{

// Write the data to the file, byte by byte.

for (int i = 0; i < pfxByte.Length; i++)

fileStream.WriteByte(pfxByte[i]);

// Set the stream position to the beginning of the file.

fileStream.Seek(0, SeekOrigin.Begin);

// Read and verify the data.

for (int i = 0; i < fileStream.Length; i++)

{

if (pfxByte[i] != fileStream.ReadByte())

{

fileStream.Close();

return false;

}

}

fileStream.Close();

}

if (isDelFromStore == true)

store.Remove(x509);

}

}

store.Close();

store = null;

storecollection = null;

return true;

}

调用导出函数,代码如下:

DataCertificate.ExportToPfxFile(keyName, "Kiba518.pfx", "123456", true);

运行完导出函数后,我们打开Debug文件夹,可以看到证书已经被成功导出了,如下图:

证书导出后,我们就可以通过读取证书的信息,来获取到公钥和私钥了。

X509Certificate2 x509 = X509Certificate2("Kiba518.pfx", "123456", X509KeyStorageFlags.Exportable);

string publickey = x509.PublicKey.Key.ToXmlString(false);//公钥获取

string privatekey = x509.PrivateKey.ToXmlString(true);//私钥获取

公钥私钥如下图所示:

加密解密

得到密钥字符串后,我们创建RSA的加密解密函数,代码如下:

//加密

public static string RSADecrypt(string xmlPrivateKey, string enptStr)

{

RSACryptoServiceProvider provider = new RSACryptoServiceProvider();

provider.FromXmlString(xmlPrivateKey);

byte[] rgb = Convert.FromBase64String(enptStr);

byte[] bytes = provider.Decrypt(rgb, RSAEncryptionPadding.OaepSHA1);

return new UnicodeEncoding().GetString(bytes);

}

//解密

public static string RSAEncrypt(string xmlPublicKey, string enptStr)

{

RSACryptoServiceProvider provider = new RSACryptoServiceProvider();

provider.FromXmlString(xmlPublicKey);

byte[] bytes = new UnicodeEncoding().GetBytes(enptStr);

return Convert.ToBase64String(provider.Encrypt(bytes, RSAEncryptionPadding.OaepSHA1));

}

然后我们测试一下加密解密,测试函数如下。

public static void RsaTest()

{

string myname = "my name is Kiba518!";

Console.WriteLine($"内容:{myname}");

string enStr = RSAEncrypt(publicKey, myname);

Console.WriteLine($"加密字符串:{enStr}");

string deStr = RSADecrypt(privateKey, enStr);

Console.WriteLine($"解密字符串:{enStr}");

}

运行结果,加密解密成功,如下图所示:

长字符分段加密

Rsa加密有字节数限制,即待加密的字符串太长,系统就会抛出异常:【System.Security.Cryptography.CryptographicException:“不正确的长度】

Rsa加密具体限制内容如下:

待加密的字节数不能超过密钥的长度值除以 8 再减去 11(即:RSACryptoServiceProvider.KeySize / 8 - 11),而加密后得到密文的字节数,正好是密钥的长度值除以 8(即:RSACryptoServiceProvider.KeySize / 8)。

分段加密

为解决长字符加密的异常,我们采取分段加密的方法进行字符串加密,代码如下:

//加密

public static String SubRSAEncrypt(string xmlPublicKey, string enptStr)

{

RSACryptoServiceProvider provider = new RSACryptoServiceProvider();

provider.FromXmlString(xmlPublicKey);

Byte[] bytes = Encoder.GetBytes(enptStr);

int MaxBlockSize = provider.KeySize / 8 - 11; //加密块最大长度限制

if (bytes.Length <= MaxBlockSize)

return Convert.ToBase64String(provider.Encrypt(bytes, false));

using (MemoryStream PlaiStream = new MemoryStream(bytes))

using (MemoryStream CrypStream = new MemoryStream())

{

Byte[] Buffer = new Byte[MaxBlockSize];

int BlockSize = PlaiStream.Read(Buffer, 0, MaxBlockSize);

while (BlockSize > 0)

{

Byte[] ToEncrypt = new Byte[BlockSize];

Array.Copy(Buffer, 0, ToEncrypt, 0, BlockSize);

Byte[] Cryptograph = provider.Encrypt(ToEncrypt, false);

CrypStream.Write(Cryptograph, 0, Cryptograph.Length);

BlockSize = PlaiStream.Read(Buffer, 0, MaxBlockSize);

}

return Convert.ToBase64String(CrypStream.ToArray(), Base64FormattingOptions.None);

}

}

//解密

public static String SubRSADecrypt(string xmlPublicKey, string enptStr)

{

RSACryptoServiceProvider provider = new RSACryptoServiceProvider();

provider.FromXmlString(xmlPublicKey);

Byte[] bytes = Convert.FromBase64String(enptStr);

int MaxBlockSize = provider.KeySize / 8; //解密块最大长度限制

if (bytes.Length <= MaxBlockSize)

return Encoder.GetString(provider.Decrypt(bytes, false));

using (MemoryStream CrypStream = new MemoryStream(bytes))

using (MemoryStream PlaiStream = new MemoryStream())

{

Byte[] Buffer = new Byte[MaxBlockSize];

int BlockSize = CrypStream.Read(Buffer, 0, MaxBlockSize);

while (BlockSize > 0)

{

Byte[] ToDecrypt = new Byte[BlockSize];

Array.Copy(Buffer, 0, ToDecrypt, 0, BlockSize);

Byte[] Plaintext = provider.Decrypt(ToDecrypt, false);

PlaiStream.Write(Plaintext, 0, Plaintext.Length);

BlockSize = CrypStream.Read(Buffer, 0, MaxBlockSize);

}

return Encoder.GetString(PlaiStream.ToArray());

}

}

编写分段加密测试函数如下:

public static void SubRsaTest()

{

string myname = "my name is Kiba518!my name is Kiba518!my name is Kiba518!my name is Kiba518!my name is Kiba518!my name is Kiba518!my name is Kiba518!";

Console.WriteLine($"内容:{myname}");

string enStr = SubRSAEncrypt(publicKey, myname);

Console.WriteLine($"加密字符串:{enStr}");

string deStr = SubRSADecrypt(privateKey, enStr);

Console.WriteLine($"解密字符串:{deStr}");

}

运行结果,加密解密成功,如下图:

关于证书

文中创建的证书—Kiba518.pfx,就是https所使用的证书,换言之,https的证书就是个Rsa加密解密文件。

当然正式的可以在互联网中被各大网站认可的证书,是需要权威机构认证的,这个机构叫做CA,这个机构颁发的证书是.crt后缀名;而我们的pfx后缀名的证书,学名叫做个人信息交换证书。

其实它们没有什么区别,就是套的壳子不一样,crt证书的壳子里多一些属性,比如认证机构,有效期等等。但两个证书的核心内容是一样的,都是Rsa加密解密文件。

下面我们简单了解下证书的导入。

导入证书

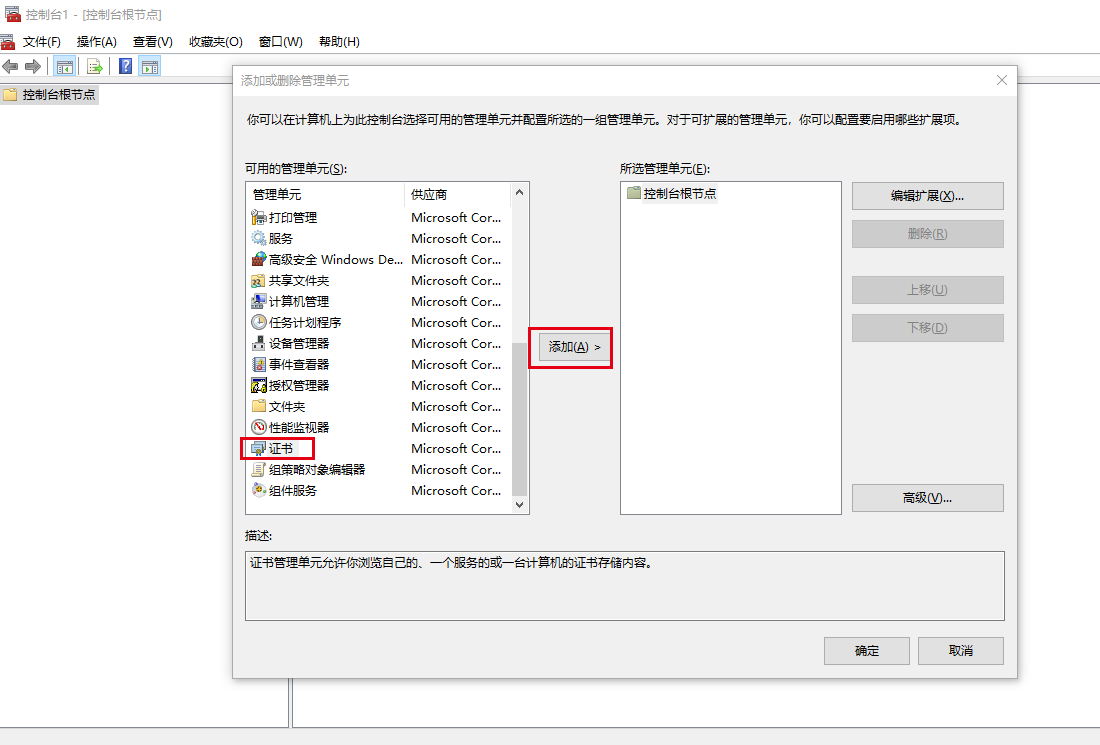

在运行窗口(window+r)输入mmc打开microsoft管理控制台。

然后操作文件 -> 添加/删除管理单元,选择可用的管理单元中的证书点击添加。

添加完管理单元,在右侧控制台根节点会增加一个证书的根节点,如下图:

然后,我们展开节点,找到【个人—证书】节点,然后【右键—所有任务—导入】。

然后按向导提示导入证书。

需要注意的是浏览导入证书的对话框,默认导入的是crt类型,我们需要点击下拉菜单,选择人信息交换选项,如下图。

到此Rsa加密解密的基本使用已经介绍完了。

代码已经传到Github上了,欢迎大家下载。

Github地址:https://github.com/kiba518/RsaDemo

以上就是c# rsa加密解密详解的详细内容,更多关于c# rsa加密解密的资料请关注靠谱客其它相关文章!

最后

以上就是安详蜡烛最近收集整理的关于c# rsa加密解密详解的全部内容,更多相关c#内容请搜索靠谱客的其他文章。

发表评论 取消回复