JWT是什么

JWT全称是Json Web Token,是一种用于双方之间传递安全信息的简洁的、URL安全的表述性声明规范。JWT作为一个开放的标准( RFC 7519 ),定义了一种简洁的,自包含的方法用于通信双方之间以Json对象的形式安全的传递信息。因为数字签名的存在,这些信息是可信的,JWT可以使用HMAC算法或者是RSA的公私秘钥对进行签名。

JWT的结构

JWT一般由三段构成,用.号分隔开,第一段是header,第二段是payload,第三段是signature,例如:

eyJ0eXAiOiJKV1QiLCJhbGciOiJIUzI1NiJ9.eyJuYW1lIjoiTXJCdWciLCJleHAiOjE1MTI5NTkzMDMuMCwianRpIjoibHVvemhpcGVuZyJ9.9iwGMHmS0mophyFgliLK15hs_eE770IchaZ-bWcX5c0

1、header

jwt的头部承载两部分信息:

声明类型。这里是jwt

声明加密的算法。通常直接使用 HMAC SHA256,其它还有RS256等

完整的头部就像下面这样的JSON:

{

"alg": "HS256",

"typ": "JWT"

}

然后将头部进行base64加密(该加密是可以对称解密的),构成了第一部分

eyJ0eXAiOiJKV1QiLCJhbGciOiJIUzI1NiJ9

2、playload

载荷就是存放有效信息的地方。这个名字像是特指飞机上承载的货品,这些有效信息包含三个部分:

标准中注册的声明

公共的声明

私有的声明

标准中注册的声明 (建议但不强制使用) :

iss : jwt签发者

sub:jwt所面向的用户

aud:接收jwt的一方

exp:jwt的过期时间,这个过期时间必须要大于签发时间

nbf:定义在什么时间之前,该jwt都是不可用的.

iat :jwt的签发时间

jti :jwt的唯一身份标识,主要用来作为一次性token,从而回避重放攻击。

公共的声明 :

公共的声明可以添加任何的信息,一般添加用户的相关信息或其他业务需要的必要信息.但不建议添加敏感信息,因为该部分在客户端可解密.

私有的声明 :

私有声明是提供者和消费者所共同定义的声明,一般不建议存放敏感信息,因为base64是对称解密的,意味着该部分信息可以归类为明文信息。

定义一个playload

{

"name": "MrBug",

"exp": 1512959303,

"jti": "luozhipeng"

}

然后将其进行base64加密,得到Jwt的第二部分

eyJuYW1lIjoiTXJCdWciLCJleHAiOjE1MTI5NTkzMDMuMCwianRpIjoibHVvemhpcGVuZyJ9

3、signature

jwt的第三部分是一个签证信息,这个签证信息由三部分组成:

header (base64后的)

payload (base64后的)

secret

这个部分需要base64加密后的header和base64加密后的payload使用.连接组成的字符串,然后通过header中声明的加密方式进行加secret组合加密,然后就构成了jwt的第三部分。

<span style="color: #008000">//</span><span style="color: #008000"> javascript</span> <span style="color: #0000ff">var</span> encodedString = base64UrlEncode(header) + '.' +<span style="color: #000000"> base64UrlEncode(payload); </span><span style="color: #0000ff">var</span> signature = HMACSHA256(encodedString, 'secret'); <span style="color: #008000">//</span><span style="color: #008000"> 9iwGMHmS0mophyFgliLK15hs_eE770IchaZ-bWcX5c0</span>

将这三部分用.连接成一个完整的字符串,构成了最终的jwt:

eyJ0eXAiOiJKV1QiLCJhbGciOiJIUzI1NiJ9.eyJuYW1lIjoiTXJCdWciLCJleHAiOjE1MTI5NTkzMDMuMCwianRpIjoibHVvemhpcGVuZyJ9.9iwGMHmS0mophyFgliLK15hs_eE770IchaZ-bWcX5c0

注意:secret是保存在服务器端的,jwt的签发生成也是在服务器端的,secret就是用来进行jwt的签发和jwt的验证,所以,它就是你服务端的私钥,在任何场景都不应该流露出去。一旦客户端得知这个secret, 那就意味着客户端是可以自我签发jwt了。

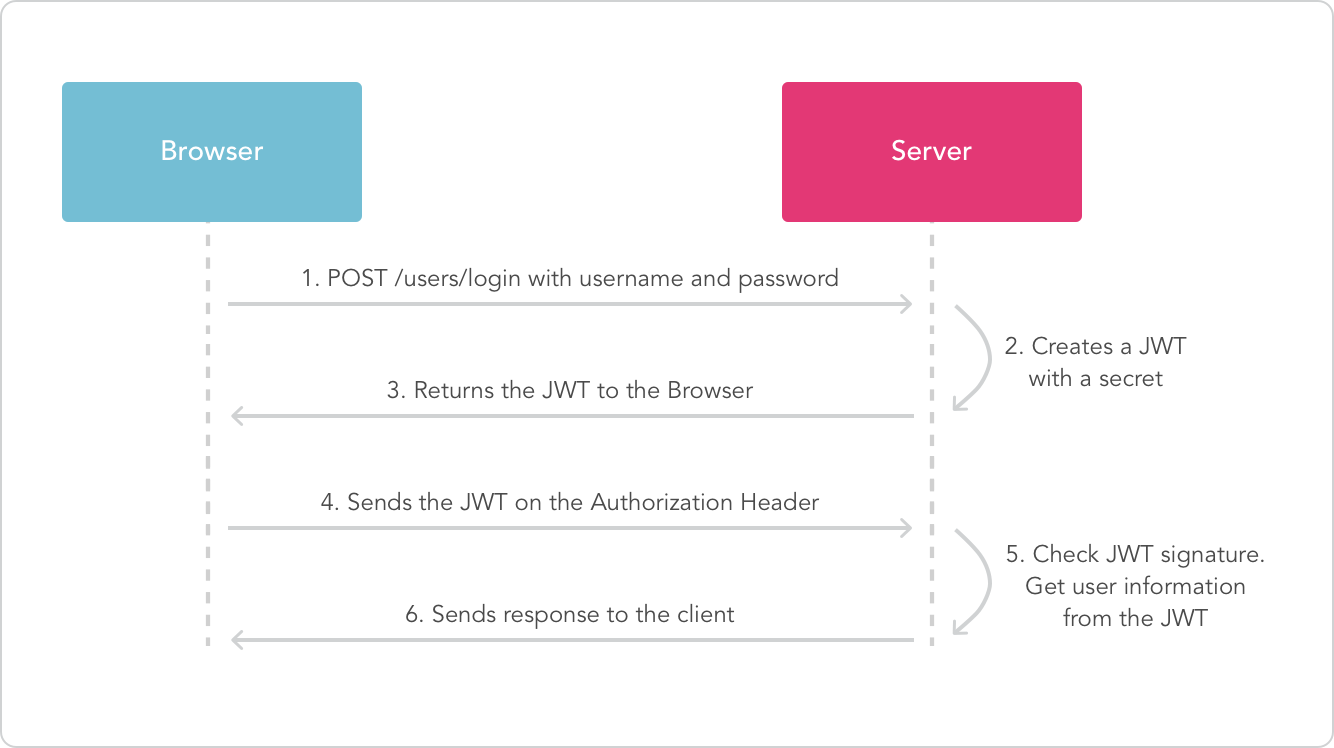

如何应用

一般是在请求头里加入Authorization,并加上Bearer标注:

fetch('api/user/1', {

headers: {

'Authorization': 'Bearer ' + token

}

})

服务端会验证token,如果验证通过就会返回相应的资源。整个流程就是这样的:

安全相关

不应该在jwt的payload部分存放敏感信息,因为该部分是客户端可解密的部分。

保护好secret私钥,该私钥非常重要。

如果可以,请使用https协议

如何在.net中使用

这里要用到一个JWT.NET的第三方库,可以通过NuGet的方式获取,目前最新版是3.1.1,最新版只支持.net framework4.6及以上,如图

因为,我项目中用的是.net framework4.5,所以我安装的是JWT.NET 3.0.0,你可以使用VS 工具 / NuGet包管理器 / 程序包管理器控制台 ,输入以下命令手动安装

Install-Package JWT -Version 3.0.0

1、创建token,此处,我们只需要自定义payload和secrect密钥即可,可生成三段格式的字符串

IDateTimeProvider provider = new UtcDateTimeProvider();

var now = provider.GetNow();

var unixEpoch = new DateTime(1970, 1, 1, 0, 0, 0, DateTimeKind.Utc); // or use JwtValidator.UnixEpoch

var secondsSinceEpoch = Math.Round((now - unixEpoch).TotalSeconds);

var payload = new Dictionary<string, object>

{

{ "name", "MrBug" },

{"exp",secondsSinceEpoch+100 },

{"jti","luozhipeng" }

};

Console.WriteLine(secondsSinceEpoch);

IJwtAlgorithm algorithm = new HMACSHA256Algorithm();

IJsonSerializer serializer = new JsonNetSerializer();

IBase64UrlEncoder urlEncoder = new JwtBase64UrlEncoder();

IJwtEncoder encoder = new JwtEncoder(algorithm, serializer, urlEncoder);

var token = encoder.Encode(payload, secret);

Console.WriteLine(token);

2、token解密

try

{

IJsonSerializer serializer = new JsonNetSerializer();

IDateTimeProvider provider = new UtcDateTimeProvider();

IJwtValidator validator = new JwtValidator(serializer, provider);

IBase64UrlEncoder urlEncoder = new JwtBase64UrlEncoder();

IJwtDecoder decoder = new JwtDecoder(serializer, validator, urlEncoder);

var json = decoder.Decode(token, secret, verify: true);//token为之前生成的字符串

Console.WriteLine(json);

}

catch (TokenExpiredException)

{

Console.WriteLine("Token has expired");

}

catch (SignatureVerificationException)

{

Console.WriteLine("Token has invalid signature");

}

3、自定义json解析器,只要继承IJsonSerializer接口

public class CustomJsonSerializer : IJsonSerializer

{

public string Serialize(object obj)

{

// Implement using favorite JSON Serializer

}

public T Deserialize<T>(string json)

{

// Implement using favorite JSON Serializer

}

}

使用

IJwtAlgorithm algorithm = new HMACSHA256Algorithm(); IJsonSerializer serializer = new CustomJsonSerializer(); IBase64UrlEncoder urlEncoder = new JwtBase64UrlEncoder(); IJwtEncoder encoder = new JwtEncoder(algorithm, serializer, urlEncoder);

4、自定义JSON序列化

默认的JSON序列化由JsonNetSerializer完成,可以自定义序列化:

JsonSerializer customJsonSerializer = new JsonSerializer

{

// All json keys start with lowercase characters instead of the exact casing of the model/property. e.g. fullName

ContractResolver = new CamelCasePropertyNamesContractResolver(),

// Nice and easy to read, but you can also do Formatting.None to reduce the payload size (by hardly anything...)

Formatting = Formatting.Indented,

// The best date/time format/standard.

DateFormatHandling = DateFormatHandling.IsoDateFormat,

// Don't add key/values when the value is null.

NullValueHandling = NullValueHandling.Ignore,

// Use the enum string-value, not the implicit int value, e.g. "oolor" : "red"

Converters.Add(new StringEnumConverter())

};

IJsonSerializer serializer = new JsonNetSerializer(customJsonSerializer);

以上这篇基于JWT.NET的使用(详解)就是小编分享给大家的全部内容了,希望能给大家一个参考,也希望大家多多支持靠谱客。

最后

以上就是甜甜便当最近收集整理的关于基于JWT.NET的使用(详解)的全部内容,更多相关基于JWT.NET内容请搜索靠谱客的其他文章。

发表评论 取消回复