2014年9月24日,Bash被曝光存在任意命令执行漏洞,漏洞编号为CVE-2014-6271,影响范围非常大:Bash <= 4.3。破壳漏洞(ShellShock)的严重性被定义为10 级(最高),今年4 月爆发的OpenSSL“心脏出血”漏洞才5 级!GNU Bash Shell作为一种被广泛应用在Linux和Unix家族中的命令行解析器,使该漏洞会影响大量基于Linux/Unix的设备,可能受影响的有:

此漏洞可以绕过ForceCommand在sshd中的配置,从而执行任意命令;

如果CGI脚本用bash或subshell编写,则使用mod_cgi或mod_cgid的

Apache服务器会受到影响;

DHCP客户端调用shell脚本来配置系统,可能存在允许任意命令执行,尤其

作为根命令的形式,在DHCP客户端的机器上运行;

各种daemon和SUID/privileged的程序都可能执行shell脚本,通过用户

设置或影响环境变数值,允许任意命令运行。

破壳漏洞不仅是一个危害极大的漏洞,并且破壳漏洞的探测方式很复杂,不同的组件测试方式有所区别,很难评估一个影响面,但是可以肯定的是Bash<=4.3 版本都受影响,而Bash 在至少百亿级别数量的设备上使用,因为Bash 是最流行的Linux Shell。安全状况令人堪忧,加速乐的安全团队第一时间通过几种方式的组合检测,得到了些影响结论:

一.某知名交付管理系统在全中国氛围内有13254 台设备受到破壳漏洞影响,可被直接远程攻击;

二.全球大概存在142000 主机受影响,需要注意的是由于Fuzzing 规则不完备,得到的数量肯定会不完备,但这个数字至少可以看到可被直接远程攻击利用的面非常之大;

三.对主机的80 端口进行直接请求,发现至少150 万网站、网关、邮件系统、安全设备受到影响。

加速乐团队连夜奋战,截止2014/9/26中午,已拦截了1759 次破壳漏洞攻击!

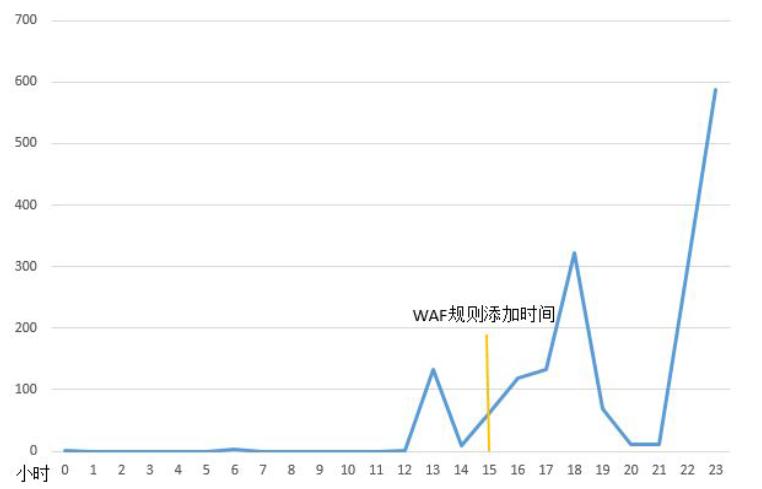

从图中可见,加速乐团队在漏洞爆发之前就已经添加规则。25日的拦截情况如下:

总共拦截数:1,759 次

受攻击站点数:214 个

攻击成功站点数:0 个

发起攻击IP 数:6 个

通过加速乐的连夜分析,还发现破壳漏洞的蠕虫(代码:https://gist.github.com/anonymous/929d622f3b36b00c0be1)已经开始全球蔓延,应该是利用masscan 来进行大规模植入的。并且DHCP 服务受影响,这意味着这个破壳漏洞绝不仅Linux 服务器的事!

加速乐表述,现在暂时还没有最靠谱的通用修复方案,请站长们关注Bash 的下一次升级。

最后

以上就是自然宝马最近收集整理的关于加速乐:第一时间破壳漏洞纪实 上演拦截戏码的全部内容,更多相关加速乐:第一时间破壳漏洞纪实内容请搜索靠谱客的其他文章。

发表评论 取消回复