我是靠谱客的博主 平常花瓣,这篇文章主要介绍复现nuclei——CVE-2019-2729(Weblogic反序列化远程代码执行漏洞)一、漏洞介绍二、影响版本三、漏洞检测方法,现在分享给大家,希望可以做个参考。

一、漏洞介绍

该漏洞是由wls9-async组件导致,在反序列化处理输入信息时存在缺陷,攻击者可以在/_async/AsyncResponseService路径下传入恶意的XML格式的数据,传入的数据在服务器端反序列化时,执行其中的恶意代码,实现远程命令执行,进而攻击者可以获得整台服务器的权限。

二、影响版本

WebLogic 10.X

WebLogic 12.1.3

三、漏洞检测方法

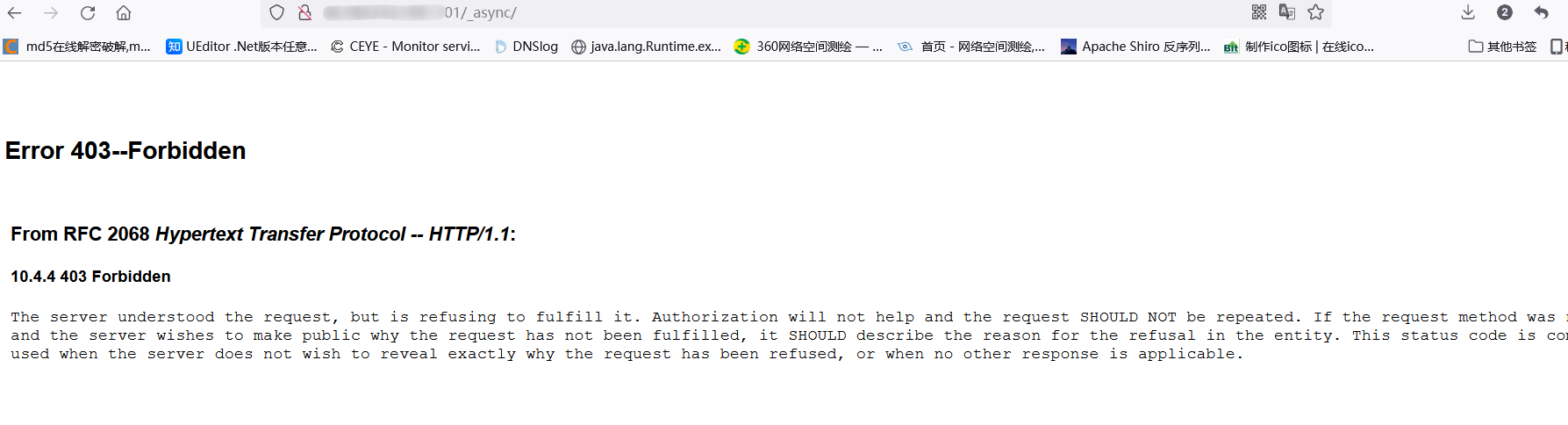

法一:访问http://youip:7001/_async/(返回403说明存在,返回404说明不存在)

法二:访问

最后

以上就是平常花瓣最近收集整理的关于复现nuclei——CVE-2019-2729(Weblogic反序列化远程代码执行漏洞)一、漏洞介绍二、影响版本三、漏洞检测方法的全部内容,更多相关复现nuclei——CVE-2019-2729(Weblogic反序列化远程代码执行漏洞)一、漏洞介绍二、影响版本三、漏洞检测方法内容请搜索靠谱客的其他文章。

本图文内容来源于网友提供,作为学习参考使用,或来自网络收集整理,版权属于原作者所有。

发表评论 取消回复