我在5月份的时候就申请了洞态IAST企业版内测,算是比较早的一批用户了。聊聊几个我比较在意的问题,比如API接口覆盖率、第三方开源组件检测以及脏数据等问题,而这些都是安全测试过程中的痛点,那么在这款工具的应用上,我们将找到答案。

在这里,让我们做一个简单的安装部署,接入靶场进行测试体验。

01、环境准备

Docker安装

1、安装所需的软件包

sudo yum install -y yum-utils

device-mapper-persistent-data

lvm22、设置仓库

sudo yum-config-manager

--add-repo

http://mirrors.aliyun.com/docker-ce/linux/centos/docker-ce.repo3、安装最新版本的 Docker Engine-Community 和 containerd

sudo yum install docker-ce docker-ce-cli containerd.io

docker-compose安装

wget https://github.com/docker/compose/releases/download/1.29.2/docker-compose-Linux-x86_64 mv docker-compose-Linux-x86_64 /usr/local/bin/docker-compose chmod +x /usr/local/bin/docker-compose sudo ln -s /usr/local/bin/docker-compose /usr/bin/docker-compose

02、快速安装与部署

洞态IAST支持多种部署方式,本地化部署可使用docker-compose部署。

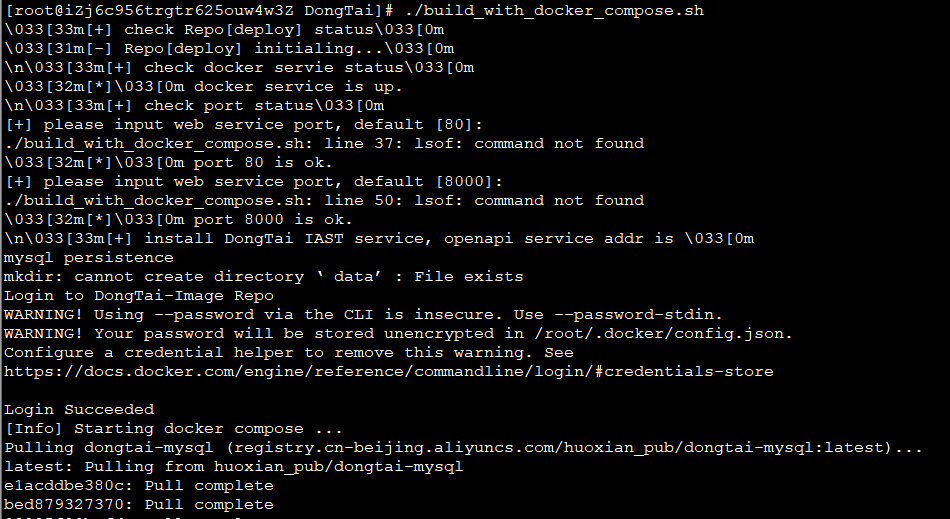

$ git clone https://github.com/HXSecurity/DongTai.git $ cd DongTai $ chmod u+x build_with_docker_compose.sh $ ./build_with_docker_compose.sh

首次使用默认账号admin/admin登录,配置dongtai-openapi,即可完成基本的环境部署和配置。

首次使用默认账号admin/admin登录,配置OpenAPO服务地址,即可完成基本的环境安装和配置。

03、初步测试体验

以Webgoat作为靶场,新建项目,加载agent,正常访问web应用,触发api检测漏洞。

部署Agent:

java -javaagent:./agent.jar -jar webgoat-server-8.1.0.jar --server.port=9999 --server.address=0.0.0.0

检测到的漏洞情况:

这里,推荐几个使用java开发的漏洞靶场:

Webgoat:https://github.com/WebGoat/WebGoat

wavsep:https://github.com/sectooladdict/wavsep

bodgeit:https://github.com/psiinon/bodgeit

SecExample:https://github.com/tangxiaofeng7/SecExample

最后,通过将IAST工具接入DevOps流程,在CI/CD pipeline中完成Agent的安装,就可以实现自动化安全测试,开启漏洞收割模式,这应该会是很有意思的尝试。

备注:删除所有容器 docker rm -f `docker ps -a -q` 删除所有镜像 docker rmi `docker images -q`

以上就是java学习DongTai被动型IAST工具部署过程的详细内容,更多关于DongTai被动型IAST工具部署的资料请关注靠谱客其它相关文章!

最后

以上就是清爽招牌最近收集整理的关于java学习DongTai被动型IAST工具部署过程的全部内容,更多相关java学习DongTai被动型IAST工具部署过程内容请搜索靠谱客的其他文章。

发表评论 取消回复