安卓应用现状

首先我们来看一下官方发布的数据,国家互联网应急响应中心对所有的移动平台进行统计后,发现安卓平台的用户是最容易受到攻击的,而且恶意的程序高达99.9%。这主要是由于安卓的本身开源开放的机制导致的,同时近些年来安卓的用户量逐年增高,让大家看到的利益,从而引来了越来越多的攻击者。

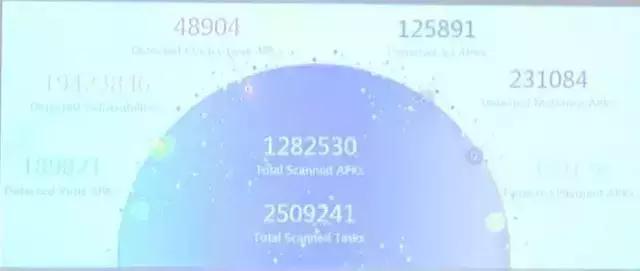

这是我们内部审计发现的一些数据,在经过仔细的排查,发现很多应用普遍都会存在一些漏洞。而少部分应用会在他们不知情或者是故意的情况下,带有一些病毒和恶意的行为。

Android应用常见问题及解决方案

接下来会给大家介绍下我们今年发现了一些漏洞,其实说漏洞还是有些不恰当,它更像是四个攻击面,包括组件问题、url绕过、中间人攻击、Webview漏洞,尽管这几个问题看起来非常简单,但是在手机上包括一些主流APP上却是非常的常见。

组件问题

对于组件问题,如果单论存在的原因,可能在安卓建立之初它就存在了。组件暴露其实是一个非常正常的事情,但是不正常的就在于很多开发者喜欢把一些没有开发完的代码也随着应用发布出去,他们可能觉得这些部分跟其他的组件或者界面没有太大关联,用户无法接触到这些界面。但是实际上如果设置了组件暴露,攻击者就可以轻松的攻击应用,包括调用隐藏功能,开启后门,拒绝服务等。

组件暴露,如果含有权限,而且没有设置保护(这里的权限不仅仅是传统意义上的那种谷歌定义的高权限行为),攻击者就可以在在用户不知情情况下做一些事情,比如访问组件直接发短信,

还有一种情况是应用设计逻辑上比较高危,比如我之前看到一款金融类的APP,它的设计就是先有一个输入密码的界面,类似于保护锁,通过保护锁验证成功之后才可以金融信息这样的隐私数据。但是如果第二个界面组件暴露了,就可以不用锁直接绕过验证。

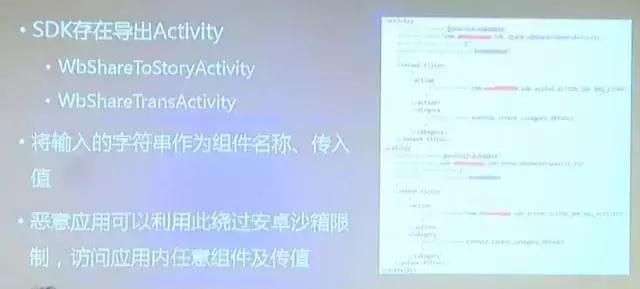

下面介绍一个,今年某某社交软件发现的SDK的问题。这个问题大概是在今年7月份才修复,该社交软件,用户量大概有几个亿,审计发现有14000多个应用存在这种问题。

问题出在一个有分享功能的SDK上, 这个SDK存在两个暴露的组件,其中一个组件的漏洞让攻击者可以访问到应用的任意私有组件,相当于绕过了谷歌的沙箱机制

。另一个组件的漏洞不仅可以让然访问私有组件,还可以向组件传参数。它们主要造成了两个问题,一个是拒绝服务,一个是调用未授权界面(甚至后门)。

URL绕过问题

URl绕过问题也只能说是攻击面,不能说是漏洞。这块首先有一个路径遍历漏洞,一般问题应用或者SDK在大量使用路径url作为参数的情况下,如果不校验路径的合法性,就容易导致这个问题。安卓平台最典型的路径遍历漏洞就是 ZipEntry URl路径遍历问题,和传统web相同。

另一个问题是url白名单绕过,随着联网应用的增多,大家都喜欢用webviwe组件去加载一个网页,那就需要加载url,而webviwe组件本身问题就非常的多,它权限中有很多敏感的行为,比如获取地理位置信息。

在使用webview的时候,大多数开发者并不希望组件任何网页都加载,因此会实现一个白名单函数约束加载的网页,常见的约束函数有contains()、indexOf()、endwith()、getHost()等,由于约束机制都是人为实现的,因此会带来不安全的因素。

url白名单可能存在的场景,包括安卓的scheme属性、暴露组件、一扫、评论、聊天输入。

扫一扫的问题比较有意思,按照道理讲,通过扫二维码和直接网页点击的url,如果有白名单校验机制的话,应该是加载同一个白名单函数。但是可能由于团队架构设计的原因,导致两块分别由不同人负责,造成白名单校验机制也不一样,从而带来一些问题。

中间人攻击

中间人攻击其实也是历史悠久的问题,最早也是在web平台,不过现在因为安卓平台的网络连接越来越多,用户量越来越大,这个也是成为了安隐患非常大的问题。

中间人攻击可以劫持应用发出的请求,返回用户不期望的东西。所有的http都可以被中间人攻击,因为它本身就是不安全的网络传输。

回用户不期望的东西。所有的http都可以被中间人攻击,因为它本身就是不安全的网络传输。

最后

以上就是碧蓝乌冬面最近收集整理的关于Android应用安全常见问题及解决方案,爱了爱了的全部内容,更多相关Android应用安全常见问题及解决方案内容请搜索靠谱客的其他文章。

发表评论 取消回复