FRP:https://github.com/fatedier/frp/blob/master/README_zh.md

文章目录

- 1. 按

- 2. 关闭相应的安全措施,以防止被误拦

- 3. 使用实例

- 3.1. 新手配置

- 3.1.1. 服务端配置

- 3.1.2. 客户端配置

- 3.2. 我的配置

- 3.2.1. 服务端配置

- 3.2.2. 客户端配置

- 4. 更多使用案例

1. 按

在IPv4统治的时代,由于公网地址匮乏,很多时候我们需要借助第三方工具+拥有IPv4公网地址的服务器进行内网穿透。本文介绍的frp适合有带公网IPv4地址的服务器的企业或个人使用,如果没有服务器,你用的话也是做一下测试,可以参考:

- 借助樱花Frp(Sakura Frp)实现免费的内网穿透

- 免费开源高速的钉钉内网穿透——阿里出品必是精品

另外IPv6现在已基本实现了全覆盖,中共中央、国务院、工信部于2017年就开始连续发文督促各地进行IPv6升级,基本上18年之后新装的家用宽带都是支持IPv6的。因此你可以看下你家的家用宽带是否支持IPv6,一台机器是可以分多个公网IPv6地址的(一般每台机器都是一长一短,还有很多临时的公网IPv6地址,另外现在家用宽带基本上也都是几百兆的,效果肯定不是几MbPS的服务器宽带能够比拟的)

- 查看本机现在是否支持IPv6可以参考:如何查看本机是否支持IPv6?

- 如需尝试把家用宽带升级到支持IPv6,请参考:个人或小微企业网络从IPv4升级到IPv6/v4硬件配置及注意事项

2. 关闭相应的安全措施,以防止被误拦

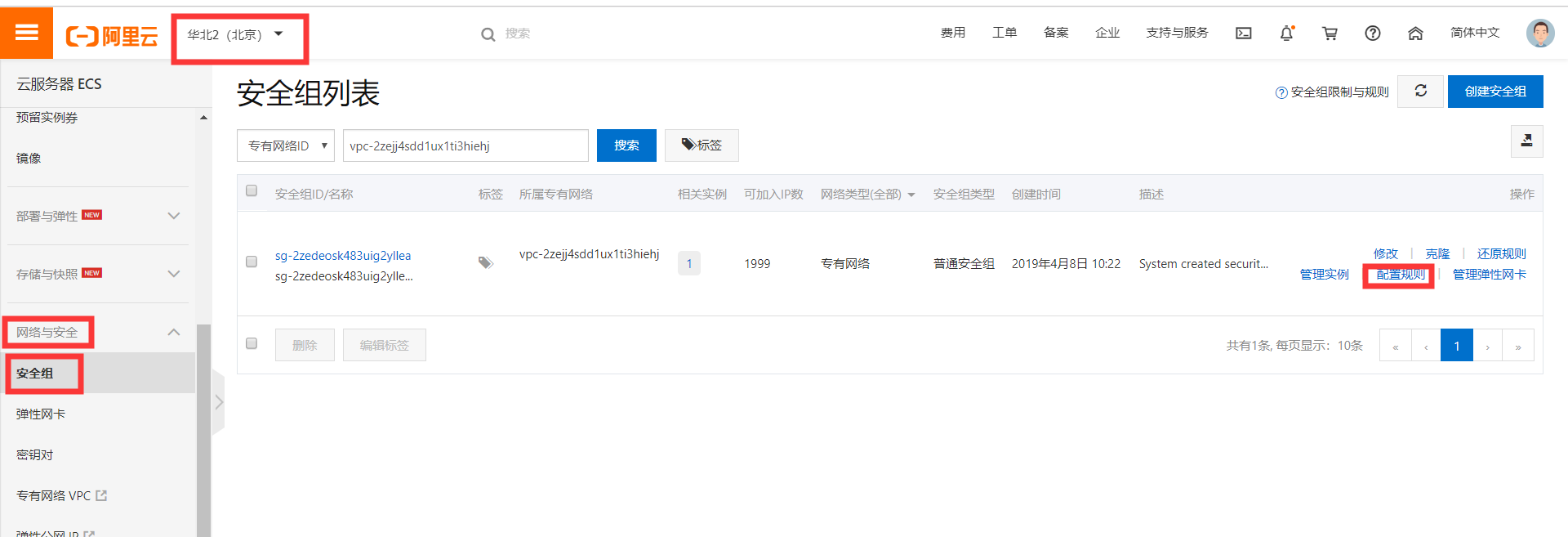

先关闭阿里云的防火墙,打开所有端口(默认情况下只开放了80,3389等几个常用的端口)。

- 进入控制台:https://ecs.console.aliyun.com/#/server/region/cn-beijing

注意左上方的地区,一定要是自己购买的服务器所在的地区,否则的话可能无法找到服务器。

- 下拉找到安全组,开始配置规则。

- 入方向可以新建一条自定义TCP的规则:端口范围

1/65535授权对象0.0.0.0/0,代表对所有网段的所有用户开放所有端口,不熟悉的话最好这样配,不然就被拦截了。

另外还有一条是ICMP的,配置好后,别的机器就可以正常使用ping命令测试与服务器之间的网络状况了。

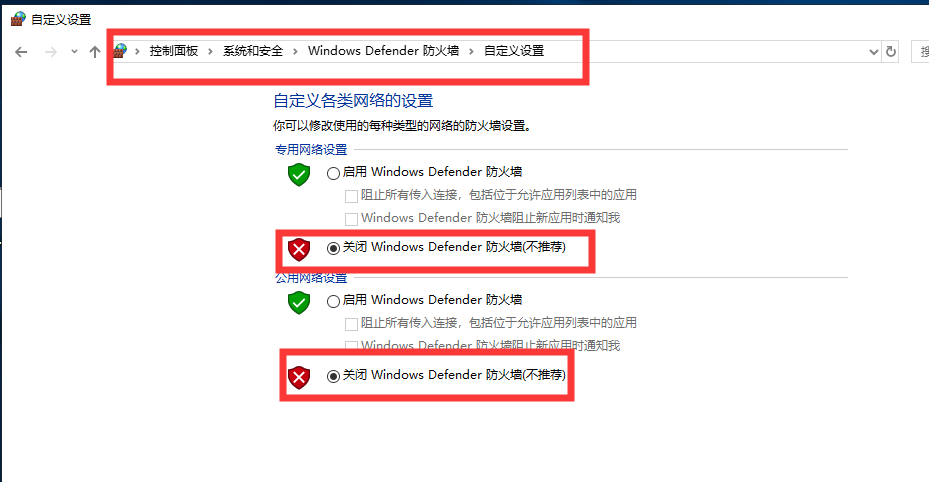

- 服务器系统我装的Windows Server 2019 数据中心版,关闭防火墙比较好弄,其他系统可以自行搜索。

3. 使用实例

3.1. 新手配置

这里只详细注释一下配置的作用,具体用法可以参考:https://github.com/fatedier/frp/blob/master/README_zh.md#使用示例

3.1.1. 服务端配置

# frps.ini

[common]

#这个bind_port端口是用于管理的,

#运行于内网的客户机上的frpc可以通过这个7000端口管理运行于服务器端的frps

bind_port = 7000

3.1.2. 客户端配置

# frpc.ini

[common]

# 用于管理的服务器地址和端口号

server_addr = x.x.x.x

server_port = 7000

[web]

type = tcp

local_ip = 127.0.0.1

#本地端口(用于接收服务器端口转发过来的信息)

local_port = 56

#服务器端口(用于监听的端口,并将此端口的信息全部转发给客户端指定的端口)

remote_port = 56

#这里配置的意思就是将服务器(remote_port)56端口的数据全部转发给客户机上(local_port)的56端口

3.2. 我的配置

3.2.1. 服务端配置

frps.bat

C:UsersAdministratorDesktopfrp/frps.exe -c C:UsersAdministratorDesktopfrp/frps.ini

frps.ini

# frps.ini

[common]

bind_port = 5656

token = jowqepsdngvihnsdoiftg

3.2.2. 客户端配置

frpc.bat

F:GPfrp/frpc -c F:GPfrp/frpc.ini

frpc.ini

# frpc.ini

[common]

server_addr = x.coco56.top

server_port = 5656

token = jowqepsdngvihnsdoiftg

[HFS]

type = tcp

local_ip = 10.1.1.1

local_port = 80

remote_port = 80

[IIS]

type = tcp

local_ip = 10.1.1.1

local_port = 82

remote_port = 82

4. 更多使用案例

- frp穿透内网 使用stcp进行P2P穿透3389远程桌面端口实战

最后

以上就是长情黄豆最近收集整理的关于借助frp+阿里云服务器实现内网穿透1. 按2. 关闭相应的安全措施,以防止被误拦3. 使用实例4. 更多使用案例的全部内容,更多相关借助frp+阿里云服务器实现内网穿透1.内容请搜索靠谱客的其他文章。

本图文内容来源于网友提供,作为学习参考使用,或来自网络收集整理,版权属于原作者所有。

发表评论 取消回复