嗅探在集线器盛行的年代可简单实现

你什么事情都不用干,集线器自动会把别人的数据包往你机器上发。但是那个年代已经过去了,现在交换机已经代替集线器成为组建局域网的重要设备,而交换机不会再把不属于你的包转发给你,你也不能再轻易地监听别人的信息了,注意,只是不再轻易地,不是不行!呵呵,要在交换机网络下做嗅探还是有方法的,接下来为大家介绍交换机网络嗅探方法中用ARP欺骗辅助嗅探。

基于ARP欺骗的嗅探技术

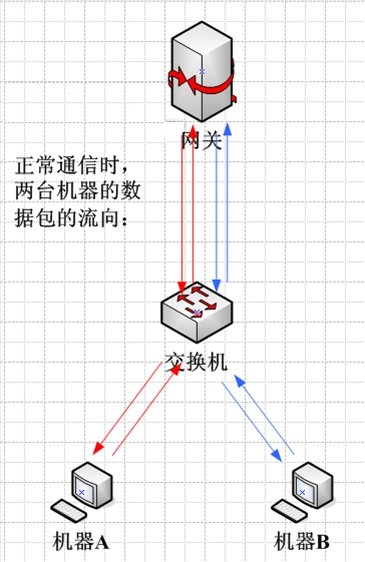

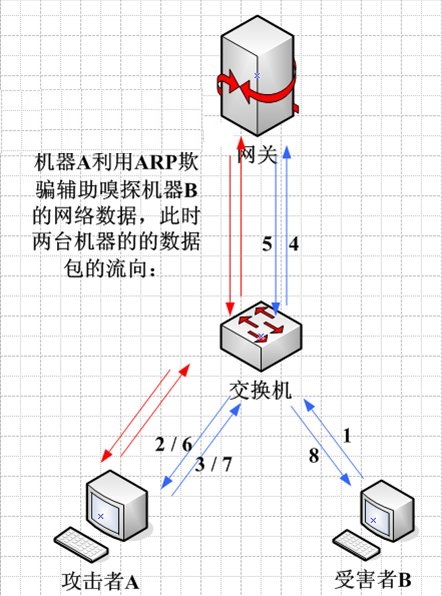

以前搞ARP攻击没什么意思,它顶多就是把一些机器搞得不能上网,真的没啥意思,但自从交换机成为架设局域网的主流设备后,ARP攻击有了新的用途:用ARP欺骗辅助嗅探!原理很简单,先看看下面两幅图:

上图是正常通信时,两台机器数据流向。下图是B被A机器ARP欺骗后,两台机器的数据流向,着重看右图,B被ARP欺骗后,数据的流向改变了,数据先是发给了A,然后再由A转发给网关;而从网关接收数据时,网关直接把发给B的数据转发给了A,再由A转发给B,而A的自己的数据流向是正常的。现在B的数据全部要流经A,如果A要监听B是易于反掌的事情了。

再简单说说这个ARP欺骗的过程吧,也就是怎么实现改变B的数据流向:

1).现在架设A的IP地址是192.168.1.11,MAC地址是:11-11-11-11-11-11;B的IP地址是192.168.1.77,MAC地址是77-77-77-77-77-77;网关IP地址是192.168.1.1,MAC地址是:01-01-01-01-01-01。

2).A发送ARP欺骗包(ARP应答包)给B,告诉B:我(A)是网关,你把访问外网的数据发给我(A)吧!ARP欺骗包如下:

SrcIP: 192.168.1.1 ,SrcMAC:11-11-11-11-11-11

DstIP: 192.168.1.77 ,DstMAC:77-77-77-77-77-77

3).A发送ARP欺骗包(ARP应答包)给网关,告诉网关:我(A)是机器B,结果网关把所有给B的数据都发到A那里了。ARP欺骗包如下:

SrcIP: 192.168.1. 77,SrcMAC:11-11-11-11-11-11

DstIP: 192.168.1. 1,DstMAC:01-01-01-01-01-01

4).机器A有一个辅助用的转发软件,它负责把“网关->B”和“B->网关”的数据包转发。

至此,ARP欺骗的辅助任务完成了,接下来就是用你的嗅探器进行偷窥了~噢~哈哈!

这里有几点值得注意一下的:

1).ARP欺骗包每隔一段时间要发一次,否则网关和B的ARP缓存会更新!

2).ARP欺骗完成后,网关的ARP记录会有两记录的MAC地址是相同的,分别是:192.168.1.11(11-11-11-11-11-11)和192.168.1.77(11-11-11-11-11-11),这样可能会比较明显,嗯~可以把A自己在网关的ARP缓存改了:192.168.1.11(01-10-01-10-01-10,乱写一个),但这样会有两个问题:一个是这个MAC是乱写的,局域网内根本没有这个MAC地址的机器,根据交换机的工作原理,网关发给192.168.1.11这IP的机器的数据将会被广播。第二个是,此刻你(A)的正常与外界通信的能力将会丧失。可以权衡考虑一下。

交换机网络嗅探方法中用ARP欺骗辅助嗅探的方式就为大家叙述完了,希望对大家的学习有所帮助。

最后

以上就是香蕉帆布鞋最近收集整理的关于交换机网络嗅探方法 ARP欺骗辅助嗅探的全部内容,更多相关交换机网络嗅探方法内容请搜索靠谱客的其他文章。

发表评论 取消回复