全国计算机等级考试 三级网络技术 知识要点

文章目录

- 全国计算机等级考试 三级网络技术 知识要点

- 网络技术前导知识点

- 基础概念

- RPR 弹性分组环

- 宽带城域网

- 宽带城域网核心(交换)层与汇聚层基本功能比较

- OC (Optical Carrier)

- 无源光纤网 PON

- 接入网

- xDSL 技术

- ADSL

- HFC (光纤同轴电缆混合网)技术

- QoS技术

- 光以太网技术

- 企业网

- 无线接入技术

- 设备选型

- 关于B/S (浏览器 / 服务器) 模式 应用服务器

- 设备工作层次

- 工作在物理层 (第1层) 的设备

- 工作在数据链路层 (第2层) 的设备

- 工作在网络层 (第3层) 的设备

- 无线接入设备

- 集线器

- 交换机

- 交换机配置

- 服务器系统

- 服务器技术

- 交换机带宽

- 交换机总带宽

- 系统可用性与停机时间

- IP 地址

- 网络地址转换 NAT

- 地址块聚合

- 路由表距离更新

- IPv6 地址

- 网络协议

- BGP

- RIP

- OSPF

- 综合布线

- 综合布线示意图:(由 6 个子系统组成)

- 子系统介绍

- VLAN

- STP

- 路由器

- 路由器技术指标

- 路由协议

- 路由器工作模式

- 路由器配置

- 接口基础知识

- 路由器配置 DHCP服务器

- 路由器的路由表项

- 路由器 ACL

- 命名式标准 ACl

- 无线网

- IEEE802.11 标准要点

- IEEE802.11 标准特点

- Aironet 1100 (Cisco接入点设备)

- HiperLAN

- 蓝牙

- DNS

- DHCP

- WEB

- WWW

- IIS 互联网信息服务

- FTP

- Serv-U

- Winmail

- 备份

- PIX

- 防火墙

- PIX 防火墙

- IPS 与密钥

- IPS 入侵防护系统

- 密钥

- 安全评估与病毒

- 可信计算机系统评估准则(TESEC)

- 防病毒

- SNMP

- SMI

- MIB

- Cisco相关命令和解释

- 网络攻击 与 ICMP

- 应用系统漏洞

- 暴力破解攻击

- 口令入侵

- 协议欺骗

- ICMP

- 故障排错

- 命令与工具

- Instruction

- 漏洞扫描

有需要的小伙伴可以去我的微信公众号下载此文章哦 !

微信公众号:CodeGardenia

回复 三级网络技术 即可!

网络技术前导知识点

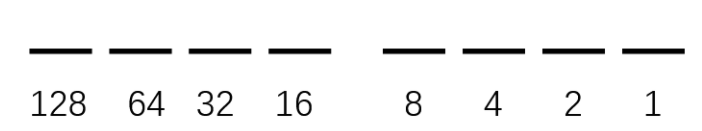

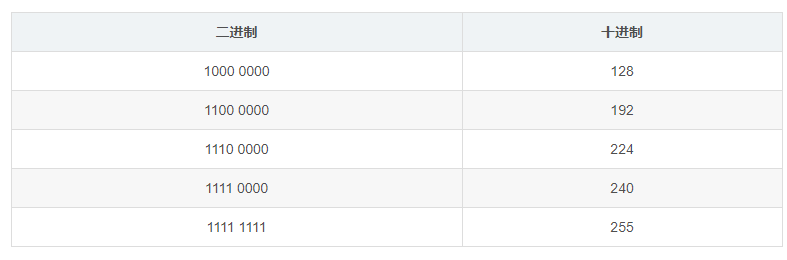

二进制

网络技术用到的一般是8位二进制数。也就是 0 ~ 255,即 0000 0000 ~ 1111 1111(每四位空一格便于观察)

????以下这个张表一定要记熟,熟烂于心????,在考试试题中,几乎每到大题都有涉及进制转换。

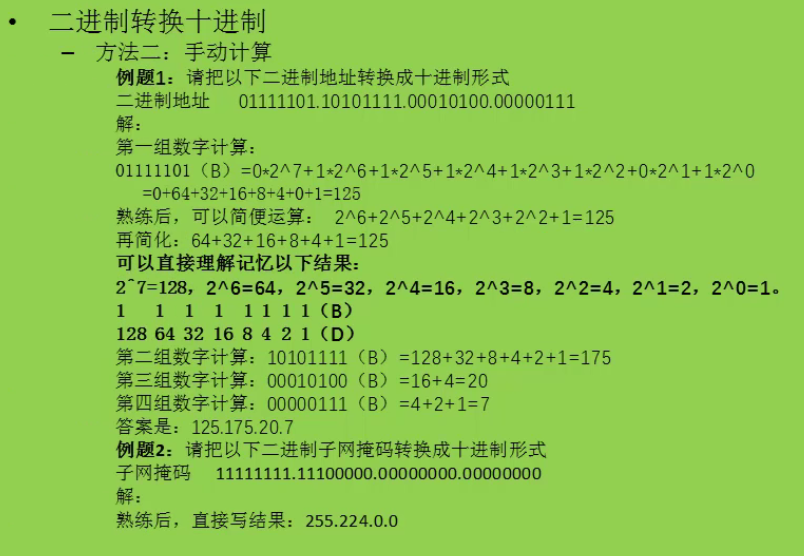

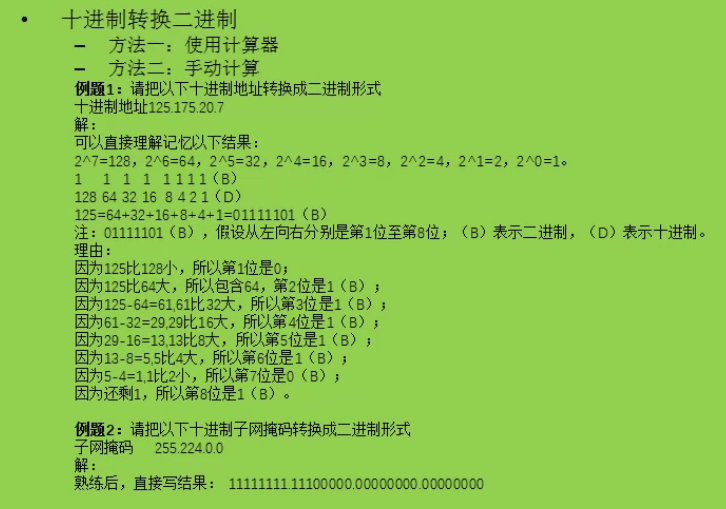

二进制转十进制

十进制转二进制

基础概念

计算机网络是指,将分布不同位置的计算机和一些外部设备通信设备和通信线路,并且在网络操作系统和通信协议 网络管理软件 从而 实现资源共享和信息传递

通过网络实现了资源共享,信息传递,比如;大家通过QQ可以聊天,发送文件,通过微博看到当天发生的热点新闻,都是网络功能的体现。

RPR 弹性分组环

RPR 弹性分组环是一种用于直接在光纤上高效传输数据分组的传输技术。

-

每一个节点都执行SRP公平算法,与 FDDI 一样使用双环结构。

-

RPR 环,当源结点向目的节点成功发送一个数据帧之后,这个数据帧由目的结点从环中回收。

传统的 FDDI 环,当源结点向目的节点成功发送一个数据帧之后,这个数据帧由源结点从环中回收

-

RPR 采用自愈环设计思路,能在 50ms 时间内实现自愈并隔离出现故障的结点和光纤段。

-

两个 RPR 结点间的裸光纤最大长度可达 100 公里。

-

RPR 的外环(顺时针)和内环(逆时针)都可以用于传输数据分组和控制分组。

-

RPR 使用统计复用(ATDM)的方法传输 IP 分组。

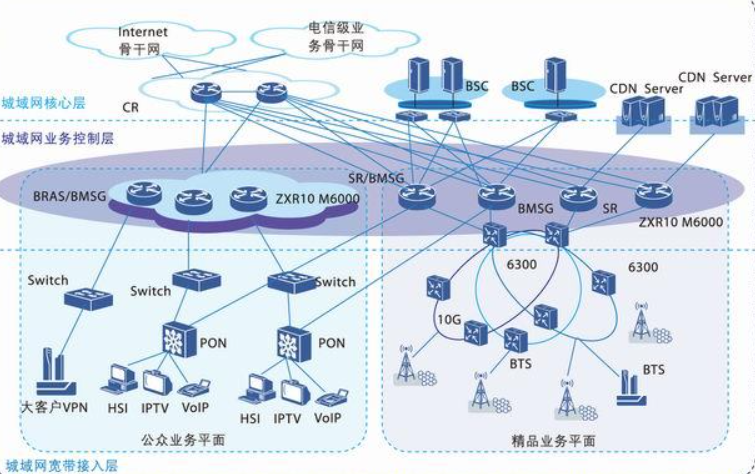

宽带城域网

“三个平台一个出口”,即网络平台、业务平台、管理平台和城市宽带出口。

● 能够为用户提供带宽保证,实现流量工程

● 可以利用 NAT 技术解决 IP 地址资源不足的间题

● 可以利用SNMP实现带外网络管理

● 网络业务包括多媒休、数据与语音业务

● 网络服务质量表现在延时、抖动、吞吐量与丢包率

● 对汇聚层及其以上设备采取带外管理,而对汇聚层以下采用带内管理

● 利用传统电信网进行的网络管理称为“带内”管理

● 利用协议进行的网络管理称为“带外”管理

● 带外网络管理是指利用网络管理协议(SNMP)建立网络管理系统

● “三个平台一个出口”,即网络平台、业务平台、管理平台和城市宽带出口

● 以光传输网为基础

● 以TCP/IP协议为基础

● 融合无线城域网

● 支持电信、电视与IP业务

宽带城域网核心(交换)层与汇聚层基本功能比较

宽带城域网核心(交换)层的基本功能

(1)将多个汇聚层连接起来,为汇聚层网络提供高速分组转发,为整个城域网提供一个高速、安全与具有QoS保障能力的数据传输环境。

(2)实现与主干网络的互联,提供城市的宽带IP出口。

(3)提供宽带城域网的用户,访问Internet所需要的路由服务。

宽带城域网汇聚层的基本功能

(1)汇聚(接)接入层的用户流量,进行数据分组传输的汇聚、转发和交换。

(2)根据接入层的用户流量,进行本地路由、过滤、流量均衡、Qos优先级管理,以及安全控制、IP地址转换、流量整形等处理。

(3)根据处理结果把用户流量转发到核心交换层或本地进行路由处理。

OC (Optical Carrier)

无源光纤网 PON

无源光网络(Passive Optical Network, PON)是一种纯介质网络,避免了外部设备的电磁干扰和雷电影响,减少了线路和外部设备的故障率,提高了系统可靠性,同时节省了维护成本。PON的业务透明性较好,原则上可适用于任何制式和速率信号。

ATM化的无源光网络(APON)可以通过利用ATM的集中和统计复用,再结合无源分路器对光纤和光线路终端的共享作用,使成本可望比传统的以电路交换为基础的PDH/SDH接入系统低20%—40% 。

按照 ITU 标准分为两部分:

- 对称业务:OC - 3 155.520Mbps

- 不对称业务:上行 OC - 3 155.520Mbps

下行 OC - 12 622.080Mbps

| 项目 | ITU标准 |

|---|---|

| OC - 3 | 155.520Mbps |

| OC - 12 | 622.080Mbps |

| OC - 24 | 1.244Gbps |

| OC - 48 | 2.488Gbps |

| OC - 192 | 9.954Gbps |

接入网

xDSL 技术

- xDSL技术按上行与下行速率分为速率对称与非对称两类

- HDSL上行传输速率为1.544Mbps

ADSL

ADSL 技术在现有用户电话线上同时支持电话业务的数字业务。

- ASDL 使用一对铜双绞线,具有非对称技术特性,即上下行速率不同,上行传输速率 64 kbps ~ 640 kbps,下行传输速率 500 kbps ~ 7 Mbps

- 采用 ADSL 技术可以通过 PSTN 接入 Internet

- Cable Modom(电缆调制解调器)利用频分复用的方法将信道分为上行信道和下行信道,把用户计算机与有线电视同轴电缆连接起

- 光纤传输距离可达 100km 以上(这个知道光纤很远就行了)

HFC (光纤同轴电缆混合网)技术

Loopback (回环接口)是一个虚拟接口,没有一个实际的物理接口与之对应,接口号的有效值为0~2147483647 (知道数值比较大就可以了)

网络管理员为Loopback接口分配一个IP也址,其掩码应为255.255.255.255

Loopback永远处于激活状态,可用于网络管理

通过拨号远程配置Cisco路由器时,应使用的接口是AUX

HFC是一个双向传输系统,有以下特点:

● HFC光纤结点通过同轴电缆下引线为用户提供服务

● HFC为有线电视用户提供了一种 Internet 接入方式

● HFC通过Cable Modem将用户计算机与有线电视同轴电缆连接起来

● Cable Modem利用频分多路复用方法将信道分为上行信道与下行信道

● CableModem传输方式分为对称式和非对称式两类

● HFC由有线电视头端、长距离干线、放大器、馈线和下引线组成

● HFC的数据传输速率可达 10 - 36Mbps

QoS技术

● 服务质量保障(QoS)的主要技术有 资源预留(RSVP)、区分服务(DiffServ) 和 多协议标记交换(MPLS)

光以太网技术

● 能够根据用户的需求分配带宽

● 以帧为单位传输数据

● 具有保护用户和网络资源安全的认证与授权功能

● 提供分级的QoS服务

● 支持MPLS协议

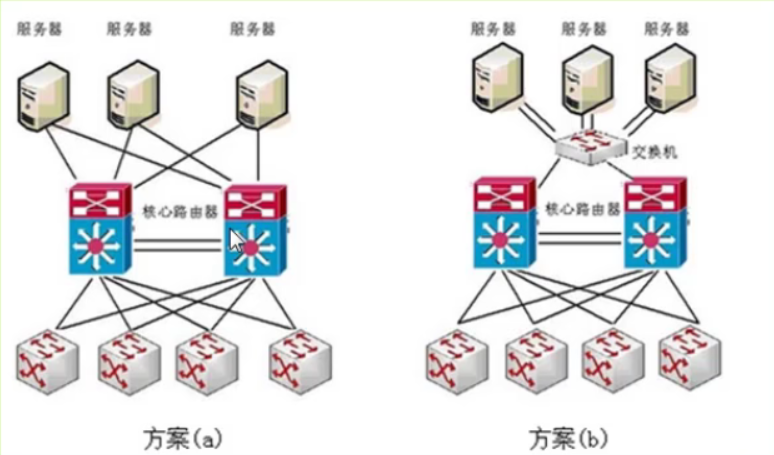

企业网

● 下图是企业网设计方案

● 两个核心路由器(交换机)之间采取冗余链路的光纤连接

● 核心层目前主要采用GE/10GE网络技术

● 方案(a)核心路由器的流量压力更大

● 方案(b)易形成单点故障,带宽瓶颈

● 方案(a)和方案(b)均采取链路冗余的方法

● 方案(a)较方案(b)的成本高

● 方案(a)较方案(b)的可靠性高

● 方案(b)较方案(a)易形成带宽瓶题

无线接入技术

- 无线接入技术主要有 : WiFi (IEEE802.11)、WiMAX (IEEE802.16) 、WPAN (IEEE802.15) 、Ad hoc、WLAN(无线局域网) 、WMAN(无线城域网)等。

- IEEE802.16协议描述正确的是:

- 802.16 主要用于解决城市地区范围内的宽带无线接入问题

- 802.16a 增加了非视距和对无线网格网结构的支持,用于移动或固定结点接入

- 802.16d 用于固定结点接入 (也支持移动接入)

- 802.16e 用于固定或移动结点接入

- 802.16 提供宽带城域网用户访问 Internet 所需要的路由服务

- 802.16 最高传输速率为 134 Mbps

- 802.16 使用无线频段为10-66GHz , 与 802.16 标准工作组对应的论坛组织是WiMAX

主要有 WLAN、WiMAX、WiFi、WMAN 和 Ad hoc

( WiFi 肯定知道,记住无线技术一般是W开头的,但有个特殊的A开头)

APON 不是无限传输技术,这个经常是迷惑项。

● 宽带接入技术包括xDSL、HFC、光纤接入、无线接入和局域网接入等

● 无线接入技术主要有WLAN、WMAN等

● 802.11b 将传输速率高到 11Mbps

● 802.11a 将传输速率高到 54Mbps

● 802.11g 将传输速率高到 54Mbps

● 按IEEE802.16标准建立的无线网络,基站之间采用全双工、宽带通信方式工作

● 光纤传输系统的中继距离可达100km以上

● Cable Modem利用频分复用的方法,将信道分为上行信道和下行信道

● ADSL技术具有非对称带宽特性

● “三网融合”中的三网是指计算机网络、电信通信网和广播电视网

● Cable Modem的传输速率可以达到10- 36Mbps

● 无源光接入网的结构、可靠性、成本都比有源光接入网低

● 通过HFC方式,每个用户不能独享信道带宽,上网用户越多, 每个用户的可用带宽就越窄

设备选型

关于B/S (浏览器 / 服务器) 模式 应用服务器

● 网络应用建立在Web服务的基础上

● 访问不同的应用服务器只需要Web浏览器作为统一的客户端程序

● 浏览器不能直接访问数据库服务器

● 采用三层架构

设备工作层次

工作在物理层 (第1层) 的设备

● 工作在物理层(第1层)的设备有集线器、中继器等

● 中继器只能起到对传输介质上信号波形的接收、放大、整形与转发的作用

● 中继器可以用于连接物理层协议相同的局域网缆段

● 中继器连接的几个缆段属于一个局域网

● 连接到一个集线器的所有结点共享一个冲突域

● 连接到集线器的所有结点属于一个冲突域

● 集线器需运行CSMA/CD介质访问控制方法(不是协议)

● 连接到集线器的结点发送数据时,将执行CSMA/CD介质访问控制方法(不是CSMA/CA)

● 通过在网络链路中串接-一个集线器可以监听该链路中的数据包

● 通过在网络中增加一台集线器,IDS连接在该集线器上可以获取和分析数据包。

● 连接到一个集线器的多个结点可以同时接收数据帧,但是同时只能有一个结点发送数据

● 集线器不能基于MAC地址完成数据转发(第2层设备基于MAC地址完成数据转发)

● 集线器使用双绞线连接工作站

工作在数据链路层 (第2层) 的设备

● 工作在数据链路层(第2层)的设备有交换机(2层)、网桥、网卡等

● 透明网桥一般用在两个MAC层协议相同的网段之间的互联

● 网桥的主要性能指标包括帧转发速率和帧过滤速率

● 网桥能够互联传输速率不同的局域网

● 交换机在源端口与目的端口间建立虚连接

● 连接二层交换机上不同VLAN成员之间不可以直接通信(通信需要3层设备)

● 二层交换机维护一个表示MAC地址与交换机端口对应关系的交换表

工作在网络层 (第3层) 的设备

● 工作在网络层(第3层)的设备有路由器、三层交换机等

● 三层交换机是具有路由功能的交换机

● 第三层交换机可依据IP地址进行路由选择与分组转发

无线接入设备

- 无线接入点(AP):集合无线或者有线终端(类似于集线器和交换机),负责频段管理和漫游工作(SSID 是客户端设备用来访问接入点的唯一标识)

- 无线路由器:具有无线路由功能和 NAT 功能的 AP ,可用来建立小的无线局域网

- 无线网桥:用于连接几个不同的网段,实现较远距离的无线通信(网桥最重要的维护工作是构建和维护 MAC 地址表)

- 无线网卡:实现点对点通信,安装于各终端节点

集线器

- 工作在物理层,连接到一个集线器的所有结点共享一个冲突域

- 集线器不是基于 MAC 地址完成数据转发,而是用广播的方法

- 在链路中串接一个集线器可以监听数据包

- 每次只有一个结点能够发送数据,而其他的结点都处于接收数据的状态

- 这些结点执行CSMA/CD介质访问控制方法

交换机

交换机是一种工作在数据链路层的网络设备,基本功能是维护一个表示 MAC 地址和交换机端口对应关系的交换表。

交换机的交换结构有:软件执行交换结构、矩阵交换结构、总线交换结构和共享存储器交换结构。

- 交换机采用盖时间戳的方法刷新交换表

- 交换机根据帧中的目的地址,通过查询交换表确定是丢弃还是转发该帧

- 交换机完成数据帧的转发或过滤,在源端口与目的端口间建立虚链接

- 交换机可将多台数据终端设备连接在一起,构成星状结构的网络

- 交换机允许多对站点进行并发通信

- 交换机有存储转发、快速转发和碎片丢弃三种交换模式

- 三层交换机是具有部分路由器功能的交换机,用于加快大型局域网内部的数据交换

- 交换机根据接收数据包中的MAC地址过滤和转发数据(不是IP地址)

- 交换机建立和维护一个表示目的MAC地址与交换机端口对应关系的交换表(不是IP地址)

- 交换表的内容包括目的MAC地址及其所对应的交换机端口号(不是IP地址)

- 交换表中没有接收帧的目的MAC地址时,交换机用Flood (泛洪)技术转发该帧

- 在一些高端交换机中,交换表通常被保存在CAM存储器(可编址内容存储器)中

- 使用 show mac-address-table 命令可显示小型交换机的交换表内容

- Cisco大中型交换机使用show cam dynamic命令显示交换表内容

交换机常见有三种配嚣模式:Console(本地控制台)、telnet(远程命令行)、IE(WEB 调试)。

其中 Console模式常用于交换机刚出厂并进行第一次配置时所采用的模式

telnet模式常用于远程命令行配置,该模式要求交换机已经连接到网上,而且已配置了交换机的设备管理地址

如果交换机支持web模式管理,E模式可以使用浏览器对交换机进行配置。

交换机具有三种交换模式:

快速转发直通式,交换机接收到帧的前14个字节时,即已经接牧到帧的目的 MAC地址,此时可以立刻转发数据帧。

碎片丢弃式,它缓存每个帧的前64个字节,检查冲突,过滤碎片﹔如果帧的长度小于64个字节,则被视为碎片,交换机直接将帧丢弃。

存储转发式,转发之前将整个帧读取到内存里,校验后再转发。

Cisco大型交换机主要指Catalvst 6500系列和Catalyst 4000系列。其他型号为小型交换机。

交换机配置

大型交换机和小型交换机配置命令不同。

- 大型交换机显示交换表的命令为: Show cam dynamic

对于大型交换机,交换机地址表第一列是 VLAN 号。第2列是目的MAC地址,第3列是目的MAC地址所对应的交换机端口号。如果没有VLAN,则省略该列。 - 小型交换机显示交换表的命令为:show mac-address-table

对于小型交换机,交换机地址表第1列是目的MAC地址,第2列是地址类型,第3列是VLAN号,第4列是该目的MAC地址所对应的交换机端口号。如果没有VLAN则省略该列。

Catalyst 6500交换机配置时间的格式是 : Set time 星期 月 / 日 / 年 小时 : 分钟 : 秒

Catalyst 3548设置时间的格式是 : Clock set 小时 : 分钟 : 秒 日 月 年

Catakyst 6500 交换机配置语句:

交换机端口通信方式: (enable) set port duplex < mod / port > full / half

交换机端口传输速率: (enable) set port speed < mod / port > < port_speed>

设置 VTP 域名: (enable) set vtp domain < 域名 >

配置 VTP 工作方式:(enable) set vtp mode < 模式名 >

建立 VLAN : (enable) set vlan < vlan_num > name < vlan_name >

配置 VLAN Trunk 模式,封装 VLAN 协议: (enable) set trunk < mod / port > < mode > < type >

设置允许中继的 VLAN: (enable) set trunk < mod / port > vlan < vlan >

Catakyst 35xx 交换机配置语句:

进入交换机端口配置模式: (config)# interface <vlan_name>

配置缺省路由:(config-if)# ip default-gateway <ip_address>

退出:(config-if)# exit

配置远程登录口令:(config)# line vty 0 4

(config-line)# password 7 123

配置端口通信 IP 地址与子网掩码:(config-if)# ip address <ip_address> <ip_mask>

配置 VLAN Trunk 模式:(config-if)# switchport mode trunk

为端口分配 VLAN:(config-if)# switchport trunk allowed vlan <vlan_id>,<vlan_id>

VLAN 协议 ISL 只适用于 Cisco 交换机内部链路, IEEE 802.1Q ( dot1q ) 是国际标准,可用于不同厂家的交换机设备互连。

服务器系统

服务器技术

(1) CPU相关

- 采用对称多处理器(SMP)技术的服务器的总体性能不仅取决于CPU的数量,而且与CPU主频、系统内存、网络速度等都有关系

- 对称多处理技术(SMP)可以在多CPU结构的服务器中均衡负载

- 采用RISC结构处理器的服务器通常使用UNIX系统,而不采用Window操作系统

(2)内存相关

- 分布式内存访问 (NUMA) 技术将对称多处理器 (SMP) 和 集群 (Custer) 技术结合起来

(3)硬盘相关

- 服务器磁盘性能表现在磁盘存储容量与 I / O 速度

- 采用RAID技术可以提高磁盘存储容量,但是不能提高磁盘容错能力

- 有些服务器自带RAID控制器,有些服务器需要外加一个RAID卡才能实现RAID功能

- RAID10是 RAID0 和 RAID1 的组合

- RAID卡可以提供 IDE,SCSI, SATA接口

- RAID卡可以提供多个磁盘接口通道

- RAID5可靠性优于 RAID1

(4)整体相关

- 服务器总体性能取决于 CPU 数量、CPU 主频、系统内存、网络速度等

- 集群(Cluster) 系统中一台主机出现故障时不会影响系统的正常服务

- 集群系统中主机出现故障时,不会影响系统的整体性能

- 集群技术中,如果一台主机出现故障,不会影响正常服务,但会影响系统性能

- 磁盘性能表现在储存容量和 I/O 速度(I/O=input/output , 即输入/输出)

- 当服务器组中台主机出现故障, 该主机上运行的程序将立即转移到组内其他主机。 集群(Cluster) 技术能够实现上述需求。

- 服务器的可靠性用平均无故障时间(MTBF) 描述

- 服务器的可用性 = MTBF / (MTBF+MTBR) ,平均维修时间(MTBR)

- 热插拔功能允许用户在不切断电源的情况下更换硬盘、内存、板卡、电源等 (不包括主板 (卡),主背板)

交换机带宽

交换机总带宽

交换机总带宽计算方法

端口数×端口速率×2(全双工模式)

注意单位换算

1Gbps=1000Mbps

网络系统分层设计中,层次之间的上联端口带宽与下联带宽之比一般控制在1:20(仅供考试)

特别注意:在计算上联端口带宽时,不用除以20,其实就是计算总带宽

总带宽

例:某交换机有 12 个 10/100 Mbps 电端口和 2 个 1000 Mbps 光端口,所有端口都在全双工状态下,那么总带宽为( )

解:忽略 10/100 中的 10,当成 100 Mbps 就好。12 * 100 + 2 * 1000 = 3200,又因为全双工所以乘以 2 得 6400 Mbps ,即 6.4 Gbps

上联端口带宽

例:某交换机有 16个100/1000 Mbps 全双工下联端口,那么上联端口带宽至少为( )

解:16 * 1000 * 2 = 32000 Mbps = 32 Gbps,上联一般是下联的 1/20 ,所以至少为 32 除以 20 得 1.6 Gbps

系统可用性与停机时间

服务器系统可用性

如果系统高可用性达到99.9%,那么每年的停机时间 <= 8.8小时

如果系统高可用性达到99.99%,那么每年的停机时间 <= 53分钟

(平均无故障时间可达525547分钟,365天减去53分钟)

如果系统高可用性达到99.999%,那么每年的停机时间 <= 5分钟

系统的可用性用平均无故障时间(MTTF)来度量,即计算机系统平均能够正常运行多长时间,才发生一次故障。系统的可靠性越高,平均无故障时间越长。

可维护性用平均维修时间(MTTR)来度量,即系统发生故障后维修和重新恢复正常运行平均花费的时间。系统的可维护性越好,平均维修时间越短。

计算机系统的可用性定义为 : MTTF/(MTTF+MTTR) * 100%

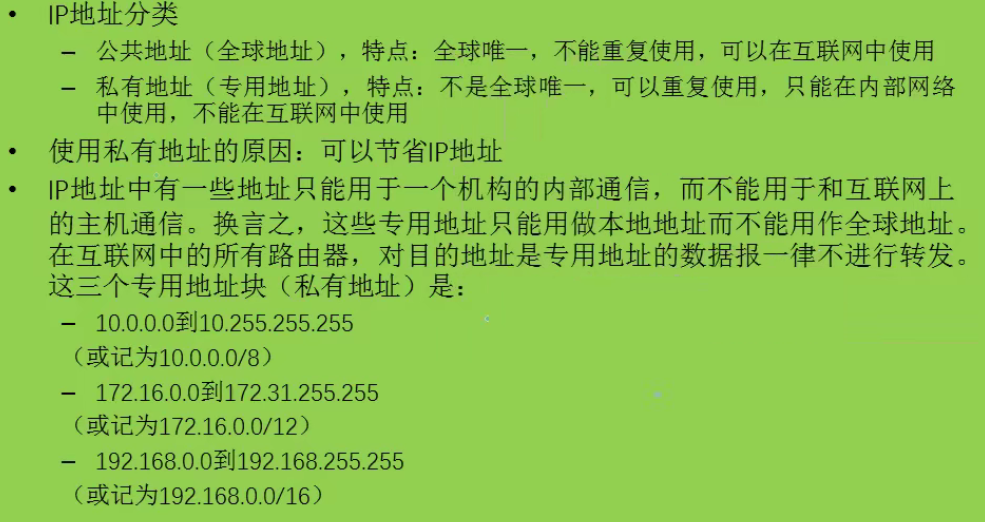

IP 地址

IP地址 就好像电话号码:有了某人的电话号码,你就可以与他通话了。同样,有了某台主机的IP地址,你就可以与这台主机进行通讯了。

IP 地址是类似这样的:10000000.1110000.01000000.10110001,一共 32 位,为了人看起来方便就写成 128.224.64.177 这种点分十进制的形式。

还有一种叫做 MAC 地址,是标识硬件设备的地址。

我们把整个互联网看成为一个单一的、抽象的网络。IP地址就是给每个连接在互联网上的主机(或路由器)分配一个32位(二进制)的标识符。

IP地址由两个字段组成,前面一个字段是网络号(网络地址),它标志主机(或路由器)所连接到的网络,后面一个字段是主机号(主机地址),它标志该主机(或路由器),即ip地址 = 网络号(网络部分)+主机号(主机部分)。

使用子网掩码可以找出IP地址中的网络部分和主机部分。

规则:

子网掩码长度=32位(二进制);子网掩码左边部分的一连串1(二进制),对应于网络号;子网掩码右边部分的一连串0(二进制),对应于主机号。

斜线记法即在IP地址后面加上一个斜线“/”,然后写上网络前缀(网络号)所占的位数(这个数值对应于子网掩码中1的个数)。例如:斜线记法220.78.168.0/24等价于220.78.168.0 255.255.255.0。

主机还可以广播给整个网络,广播地址是 IP地址 32 位全置 1 的地址,即 255.255.255.255。

当你访问一个网站,你的电脑先将网址发送给 DNS 服务器(域名解析服务器),这个服务器能将你写的网址域名变成 IP 地址,这样你的电脑就知道想要访问的网页放在哪了。

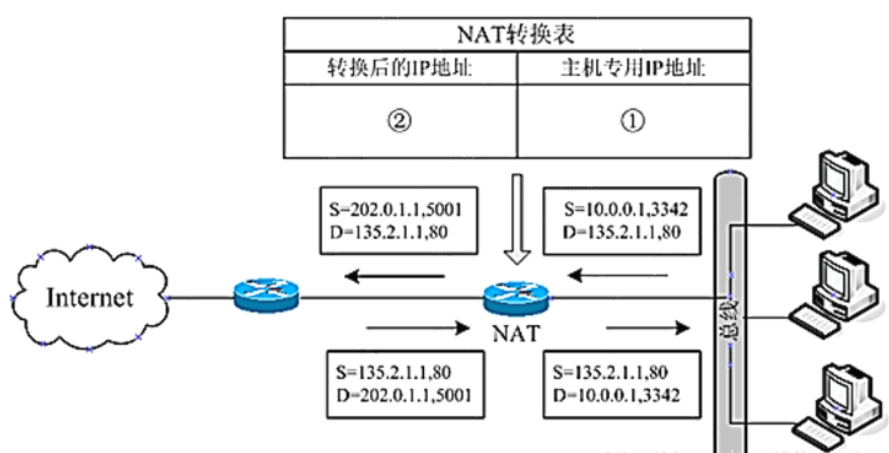

网络地址转换 NAT

这样的图,问你 ① ② 是什么

只需要知道②和紧挨着它的 S 数字相同,所以②应该是 202.0.1.1,5001 ;同理,①是 10.0.0.1,3342。

还有时候会问某个小方框里的 S,D 分别是什么,看上面的图你会发现,上面两个方框和下面两个方框里的数字是对称的。

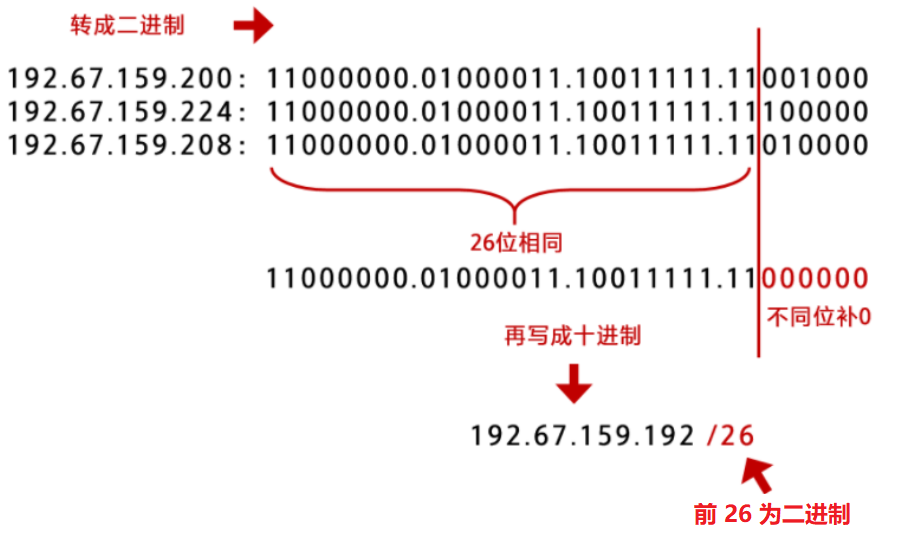

地址块聚合

第一种:问聚合后的地址块

下面演示三个地址的聚合

步骤为:转成二进制;对齐找前多少位是相同的;转回十进制写答案。

这样就得出聚合后的地址为:192.67.159.192/26

Tips:转换二进制时,因为前三段十进制本来就一样,所以可以只转换最后一段;

不要一个一个数有多少位相同的,因为前三段相同就知道有 3 * 8 = 24 位,再加上 2 就是 26。

总结:

计算经过聚合后可用的地址数 (三个掩码相同的地址块聚合):

三个地址块掩码都是30位(主机位2位),经过聚合后可用的地址数为 3 * ( 2 ^ 2 - 2 ) + 2 = 8

三个地址块掩码都是29位(主机位3位),经过聚合后可用的地址数为 3 * ( 2 ^ 3 - 2 ) + 2 = 20

三个地址块掩码都是28位(主机位4位),经过聚合后可用的地址数为 3 * ( 2 ^ 4 - 2 ) + 2 = 44

三个地址块掩码都是27位(主机位5位),经过聚合后可用的地址数为 3 * ( 2 ^ 5 - 2 ) + 2 = 92

三个地址块掩码都是26位(主机位6位),经过聚合后可用的地址数为 3 * ( 2 ^ 6 - 2 ) + 2 = 188

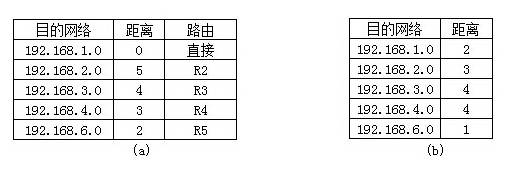

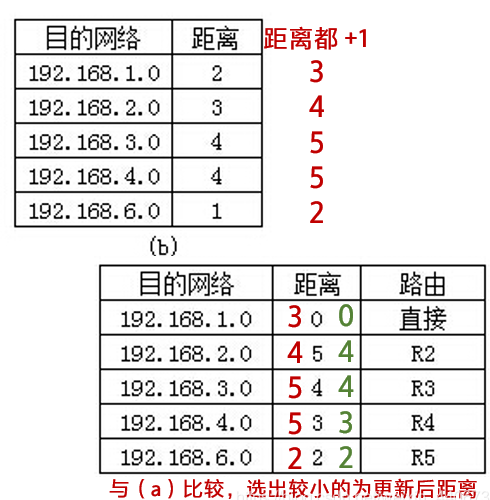

路由表距离更新

例:R1,R2 是一个系统中采用RIP路由协议的两个相邻路由器,R1 的路由表如(a)所示

R1 收到 R2 发送的报文(b)后,R1 更新后的距离值从上到下依次是( )

解:做法如下

步骤为:转成二进制;对齐找前多少位是相同的;转回十进制写答案。

这样就得出聚合后的地址为:192.67.159.192/26

Tips:转换二进制时,因为前三段十进制本来就一样,所以可以只转换最后一段;

不要一个一个数有多少位相同的,因为前三段相同就知道有 3 * 8 = 24 位,再加上 2 就是 26。

例:R1,R2 是一个系统中采用RIP路由协议的两个相邻路由器,R1 的路由表如(a)所示,

R1 收到 R2 发送的报文(b)后,R1 更新后的距离值从上到下依次是( )

与a距离比较;更新为距离最小的。则更新后的距离值从上到下依次是 0、4、4、3、2

还经常这样考——给出更新后距离值和(a)中的距离,求(b)报文距离的可能值。

规则不变,上面的做法反过去求就行。

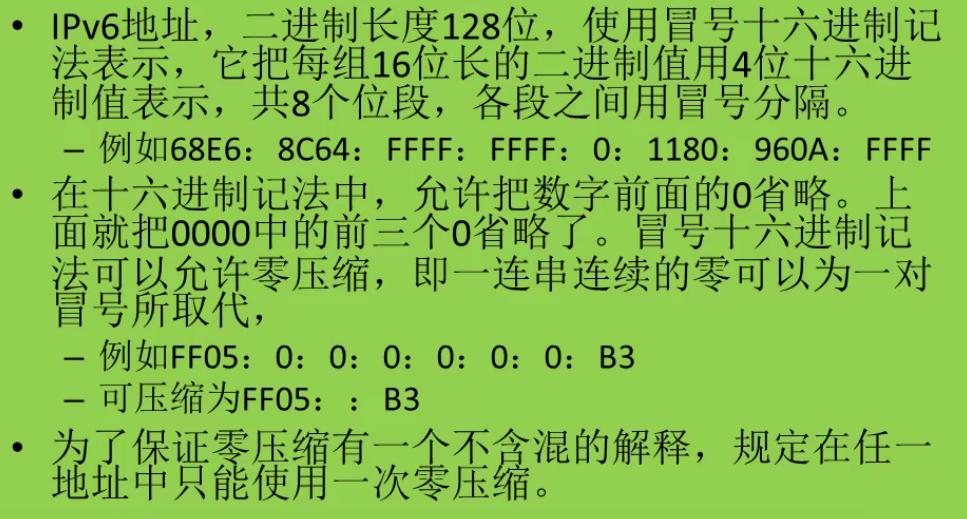

IPv6 地址

例:某地址 FF23:0:0:0:0510:0:0:9C5B,

可以简化为 FF23::0510:0:0:9C5B,双冒号替代连续出现的 0 位段,

不能简化为 FF23::0510::9C5B,因为双冒号只能使用一次,

可以简化为 FF23::510:0:0:9C5B,因为 0510 就是 510 ,

不能简化为 FF23:0:0:0:051::9C5B,因为 0510 不是 051。

网络协议

BGP

BGP 是边界网关协议,而不是内部网关协议

两个自治系统之间使用BGP 协议

在互联网中,一个大的ISP就是一个自治系统(AS)。互联网把路由选择协议划分为两大类。

一类是内部网关协议IGP,即在一个自治系统内部使用的路由选择协议,而这与在互联网中的其他自治系统选用什么路由选择协议无关。目前这类路由选择协议使用得最多,如RIP和OSPF协议。

另一类是外部网关协议EGP,若源主机和目的主机处在不同的自治系统中(这两个自治系统可能使用不同的内部网关协议)当数据报传到一个自治系统的边界时,就需要使用一种协议将路由选择信息传递到另一个自治系统中。这样的协议就是外部网关协议EGP。目前使用最多的外部网关协议是BGP的版本4 (BGP-4)

BGP 应用

- BGP 交换路由信息的节点数以自治系统数为单位的 且 不小于自治系统数

- 一个 BGP 发言人使用 TCP(不是UDP)与其他自治系统的 BGP 发言人交换信息

- BGP-4 采用路由向量协议,而 RIP 采用距离向量协议

- BGP 发言人通过 update 而不是 noticfication 分组通知相邻系统

- open 分组用来与相邻的另一个 BGP 发言人建立关系,两个 BGP 发言人需要周期性地交换 keepalive 分组来确认双方的相邻关系

- BGP路由选择协议执行中使用的四个分组为打开(open)、更新(update),保活(keepalive)和通知(notification)分组

- open 分组用来与相邻的另一个BGP发言人建立关系

- 两个属于不同自治域系统的边界路由器初始协商时要首先发送 open 分组

- 当路由信息发生变化时,BGP发言人使用 update 分组通知相邻自治系统

- 使用 update 分组更新路由时,一个报文只能增加一条路由

- BGP协议的分组中,需要周期性交换的是 keepalive

RIP

RIP 是内部网关协议中使用最广泛的一种协议,它是一种分布式、基于距离向量的路由选择协议,要求路由器周期性地向外发送路由刷新报文。

-

路由刷新报文主要内容是由若干个(V,D)组成的表

- V 标识该路由器可以到达的目标网络(或目的主机)

- D 指出该路由器到达目标网络(或目标主机)的距离 -

距离D对应该路由器上的跳数。其他路由器在接收到某个路由器的(V,D)报文后,按照最短路径原则对各自的路由表进行刷新

-

使用 RIP v1 路由协议在配置网络地址时,不支持可以变长掩码,因此无须给定子网掩码

-

RIP 定时更新路由,默认每隔30秒钟更新一次

-

在RIP路由配置模式下,用 passive-interface 命令可配置被动接口

-

RIP限制的最大跳数是15,如果超过15,则意味着路径不可到达

-

RIP缺省的管理距离值是120,在路由配置模式下可用 distance 命令重新设置该值

OSPF

OSPF 是内部网关协议的一种,对于规模很大的网络,OSPF通过划分区域来提高路由更新收敛速度。

- 每个区域有一个 32 位的标识符,区域内路由器不超过 200 个

- 区域内每个路由器包含本区域的完整网络拓扑,而不是全网的情况

(拓扑的意思是链接形式和位置关系 等) - 链路状态“度量”主要指费用、距离、延时、带宽等

- OSPF 采用洪泛法交换链路状态信息

- 在一个OSPF区域内部的路由器不知道其他区域的网络拓扑

- OSPF使用最短路径算法

- OSPF使用分布式链路状态协议

- 使用OSPF协议的路由器都建立一个链路状态数据库,即拓扑结构图

(不是路由表) - OSPF区域的数字标识称为区域ID

- 骨干区域的ID为0

- 区域ID为 0 的另一种表示形式是 0.0.0.0

- 区域ID的取值范围是0~4294967295 (记住很大就可以了)

综合布线

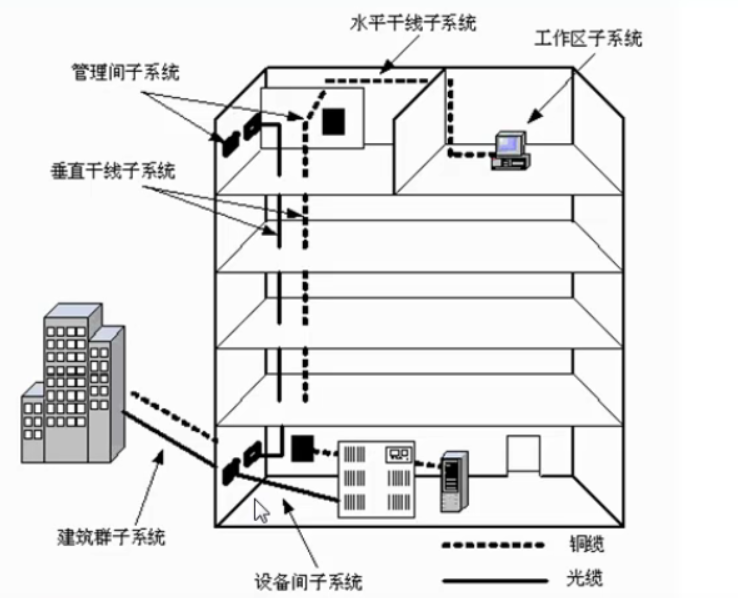

综合布线示意图:(由 6 个子系统组成)

子系统介绍

- 建筑群子系统

- 建筑群子系统之间一般用光缆、双绞线、电器保护设备等用于连接

- 对于建筑群子系统来说,管道内布线是最理想的方式

-

设备间子系统

-

垂直干线子系统

- 干线线缆铺设经常采用点对点结合和分支结合两种方式

- 管理间子系统

- 采用在管理子系统中更改、增加、交换、扩展线缆的方式来改变线缆路由

- 管理子系统设置在楼层配线间内

- 管理子系统提供与其他子系统连接的手段

- 水平子系统

- 双绞线扭绞可以减少电磁干扰

- STP比UTP的成本高 (STP 为屏蔽双绞线,UTP 为非屏蔽双绞线)

- STP比UTP的抗电磁干扰能力强,与UTP相比,STP对外电磁辐射较小

- 作为水平布线系统电缆时,UTP电缆长度通常应该在90米以内

- 在水平子系统中选用电缆类别不同于设备所需的设备类别时,宜采用适配器

- 工作区子系统

- 对高速率终端可采用光纤直接到桌面的方案

- 当在单一信息插座上进行两项服务时,宜采用Y形适配器

- 适配器具有转换不同数据速率的功能

- 嵌入式安装插座用来连接双绞线

- 多介质插座是用来连接铜缆和光纤

- 在设备连接器与不同的信息插座连接时,可选用专用电缆或适配器

- 综合部分

- 网络拓扑结构的组合逻辑描述网络功能的体系结构,配置形式描述网络单元的邻接关系

- PDS (综合布线系统) 工程的设备配置是指各种配线架、布线子系统、传输介质和信息插座等的配置

VLAN

VLAN(Virtual Local Area Network)的中文名为"虚拟局域网"。

虚拟局域网(VLAN)是一组逻辑上的设备和用户,这些设备和用户并不受物理位置的限制,可以根据功能、部门及应用等因素将它们组织起来,相互之间的通信就好像它们在同一个网段中一样,由此得名虚拟局域网。

- VLAN name 用 1~32 个字符表示,它可以是字母和数字。不给定名字的VLAN 系统自动按缺省的 VLAN 名(VLAN00xxx)

- VLAN ID的取值范围是 1~4094。其中无法执行“no vlan 1”命令

- VLAN以交换式网络为基础

- 每个VLAN都是一个独立的逻辑网段、单一的广播域

- VLAN工作在OSI参考模型的数据链路层(第2层)

- VLAN之间通信必须通过路由器(第3层设备)

- VLAN通常用VLAN ID和VLAN name标识

- 以太网VLAN ID范围是1 ~ 1001 (或1 ~ 1000,1002 - 1005 是FDDI 和 Token Ring 使用的 VLAN ID)

- 扩展的 VLAN ID范围是1025~4094

- 用于标识VLAN的 VLAN ID 用 12bit (位)表示

- IEEE802.1Q标准规定,VLAN name最多用32个字符表示

- 缺省的VLAN名是系统根据VLANID自动生成的

- VLAN的划分不受用户所在的物理位置和物理网段的限制

- 按每个连接到交换机设备的MAC地址定义VLAN成员是一种动态VLAN

- IEEE 802.1Q 标准规定 VLAN ID 使用 12 位表示

STP

● IEEE制定的生成树协议(STP)标准是IEEE802.1D (802.1Q是VLAN封装标准)

● 透明网桥标准STP(生成树协议)是IEEE802.1D

● 生成树协议是一个二层链路管理协议

● STP运行在交换机和网桥设备上,它通过计算建立一个稳定的树状结构网络

● STP到运行在交换机上(不包括路由器)

● STP无论是根的确定,还是树状结构的生成,主要依靠BPDU提供的信息

● Bridge lD由8个字节组成,两个字节的优先级值和6个字节的交换机MAC地址

● Bridge ID由优先级值和交换机的MAC地址组成,优先级的增量是4096

● 在配置BPDU的Bridge ID中,优先级的取值范围是0 ~ 61440,增量为4096

● 优先级取值越小,优先级越高

● 一般交换机优先级的默认值为32768

● Bridge lD值最小的成为根网桥或根交换机

● 拓扑变化通知 BPDU 数据包的长度不超过4个字节(小于等于4个字节)

● 配置 BPDU 数据包的长度小于等于35个字节(不超过35个字节)

● STP在交换机之间传递 BPDU 数据包,默认每 2秒 定时发送一次

● 生成树中阻塞端口只能接收和读取 BPDU,不能接收和转发数据流

● 阻塞的端口仍然是一个激活端口,但它只能接收BPDU

● 网桥协议数据单元 BPDU 携带的实现生成树算法的信息包括Root lD、Root Path Cost、Bridge ID、Port ID、Hello time、Max Age等,不包括Root MAC Address

Bridge ID 由两个字节的优先级值和 6 个字节的交换机 MAC 地址组成,优先级取值范围是0~61440,增值量是4096,优先值越小,优先级越高

MAC 地址最小的为根网桥

BPDU 数据包有两种类型,配置 BPDU 不超过 35 个字节,拓扑变化通知 BPDU 不超过 4 个字节

Uplinkfast 的功能是当生成树拓扑结构发生变化和在使用上连链路组的冗余链路之间完成负载平衡,提供快速收敛。

配置格式为: set spantree uplinkfast enable

路由器

Cisco路由器主要存储器和对应的存储文件:

- ROM存储器(只读存储器),永久保存路由器的开机诊断程序、引导程序和操作系统软件、IOS (设备操作系统)

- RAM存储器(主内存),主要存储路由表、快速交换缓存、ARP 缓存、数据分组缓冲区和缓冲队列、运行配置文件等,存储running config文件

- NVRAM存储器(非易失性存储器),存储启动配置文件或备份配置文件,存储 startup-config 文件

- Flash存储器 (闪存),存储IOS (设备操作系统)映像和微代码

- 丢包率是衡量路由器超负荷工作时的性能指标之一

路由器技术指标

- 路由器的性能指标主要包括吞吐量、背板能力、丢包率、时延与时延抖动、突发处理能力、路由表容量、服务质量、网管能力、可靠性和可用性(不包括可堆叠数)

- 吞吐量是指路由器的包转发能力

- 背板能力决定了路由器的吞吐量

- 丢包率通常是衡量路由器超负荷工作时的性能指标(之一)

- 语音、视频业务对时延抖动要求较高

- 突发处理能力不是以最小帧间隔值来衡量的,而是以最小帧间隔发送数据包而不引起丢失的最大发送速率来衡量的

- 路由器的包转发能力与端口数量、端口速率、包长度和包类型有关

- 传统路由器一般采用共享背板的结构,高性能路由器一般采用可交换式结构

- 路由器的服务质量主要表现在队列管理机制与支持的QoS协议类型上

- 路由器的队列管理机制是指路由器的队列调度算法和拥塞管理机制

- 路由器通过路由表来决定包转发路径

- 高端路由器应达到:无故障连续工作时间大于 10 万小时;故障恢复时间小于 30 分钟;切换时间小于 50 毫秒

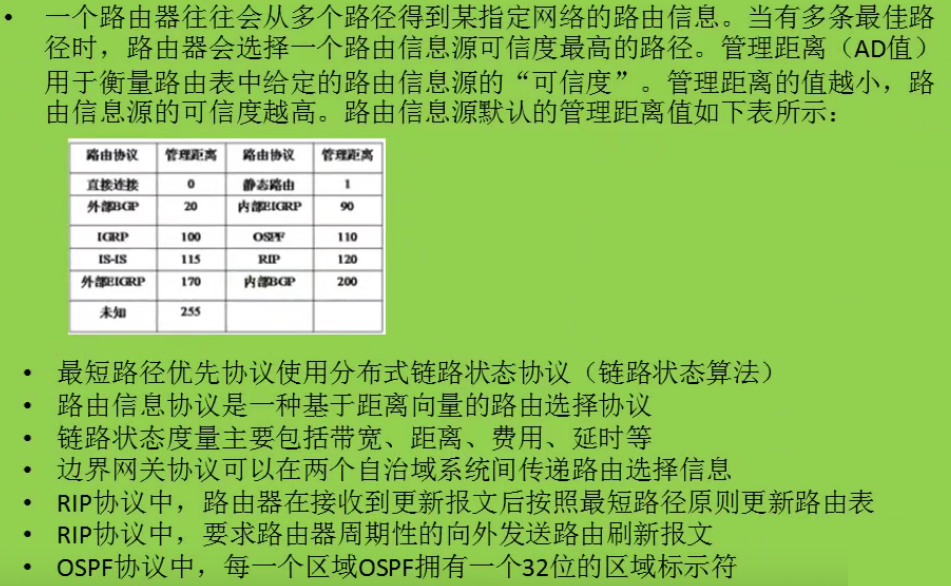

路由协议

查看路由表是否正确,使用排除法,步骤如下:

1、先看中括号: 第一个数字即管理距离 (AD值)

2、然后看via : 后跟IP地址(不是端口) 直连网段©,没有via (不能出现via)

3、默认路由(第一句和最后一句是否匹配 ; 网址和掩码都是0)

4、对路由器而言网段属于端口而不是VLAN ; 对第三层交换机而言,网段属于VLAN而不是端口

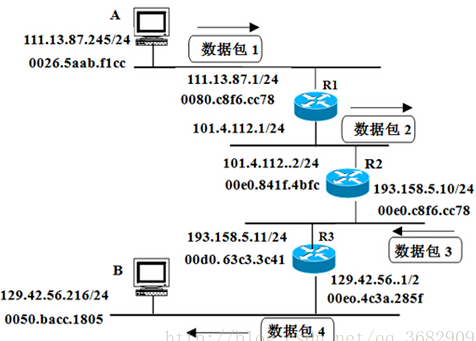

例:下图是 A 发送的数据包通过路由器转发到 B 的过程示意图,求数据包 3 中的目的IP地址和目的MAC地址

解:无论哪个数据包,目的 IP 地址就是 B 的 IP 地址,所以数据包 3 的目的 IP 为 129.42.56.216;

而目的 MAC 地址就是下一个路由器的 MAC 地址,数据包 3 的下一个路由器是 R3,所以数据包 3 的目的 MAC 地址是 00d063c33c41

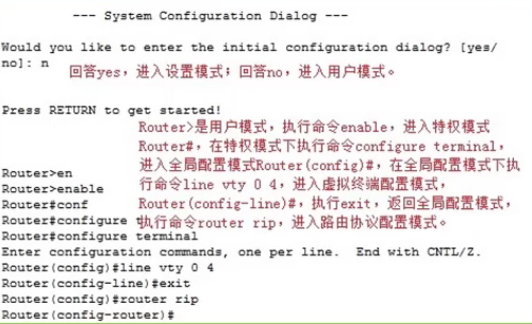

路由器工作模式

在Cisco路由器上输入“configure terminal"命令,路由器将进入的工作模式是全局配置模式(Global Configuration)。

Privileged EXEC是特权模式,需要在用户模式 (User EXEC) 模式下输入enable。

Setup是设置模式,当通过Console端口进入一台刚出厂的没有任何配置的路由器时,就会进入该模式。

路由器配置

- Catalyst 6500 交换机配置设备管理地址的格式是

set interface sc0 <ip_addr> <ip_mask> <ip_addr> (broadcast address) - 路由器的多种配置方式:

- 通过拨号远程配置Cisco路由器时,应使用接口AUX 连接一台Modem

- 使用控制端口配置

- 使用 Telnet 远程登录到路由器上配置路由器

- 使用 TFTP 服务,以拷贝配置文件、修改配置文件的形式配置路由器

- 通过网络管理协议 SNMP 修改路由器配置文件

Broadcast sSID in Beacon:设置允许设备不指定SSID而访问接入点

Configuration Server Protocol:配置服务器协议,其中DHCP选项表示由网络中的DHCP服务器自动地分配IP地址,Static lР选项表示手工分配IP地址

IPAddress:设置或改变接入点的IP地址

Radio Service Set lD (SSID)∶输入网络管理员提供的SSID,注意要区分大小写。SSID是客户端设备用来访问接入点的唯一标识。

接口基础知识

● Loopback (回环接口)是一个虚拟接口,没有一个实际的物理接口与之对应

● Loopback接口号的有效值为0~2147483647 (知道数值比较大就可以了)

● 网络管理员为Loopback接口分配-个IP也址,其掩码应为255.255.255.255

● Loopback永远处于激活状态,可用于网络管理

路由器配置 DHCP服务器

Cisco路由器DHCP地址池的配置:

步骤一:首先排除不用于动态分配的地址

Router(config)# ip dhcp excluded-address

步骤二:配置地址池

Router(config)# ip dhcp pool

步骤三:配置IP地址池的子网地址和子网掩码

Router(dhcp-config)# network

步骤四:配置缺省网关

Router(dhcp-config)# default-router

步骤五:配置IP地址池的域名

Router(dhcp-config)# domain-name

步骤六:配置域名服务器的IP地址

Router(dhcp-config)# dns-serveraddress

步骤七:配置租借期

Router(dhcp-config)# lease 天数 小时数 分钟数

NVRAM 中读取配置信息

Cisco路由器从 NVRAM 加载配置信息命令为: configure memony

将路由器配置保存在 NVRAM 中的命令为: write memony

路由器的路由表项

- 第一列是路由源码,C 表示直连, S 表示静态路由, O 表示使用 OSPF 协议, E 使用 EGP 外部网关协议获得路由信息

- 第二列是为目的网络地址和掩码

- 第三列是目的端口或下一跳路由器地址

缺省路由表项, 目的地址为 0.0.0.0/0

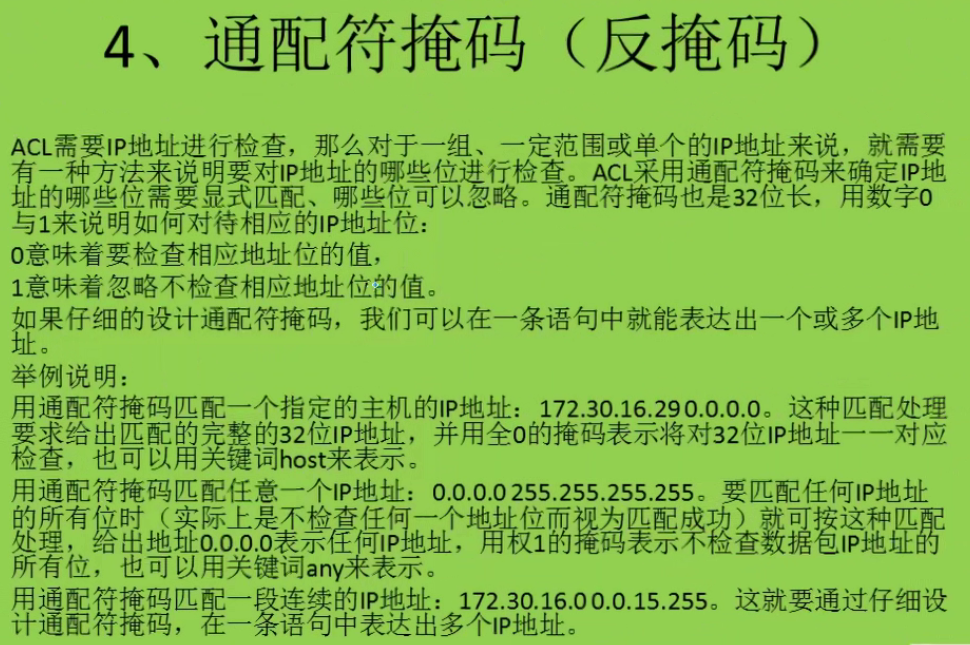

路由器 ACL

全局配置模式命令格式为:

access-list 编号(1-99, 100-199) deny | permit | remark udp | ahp | eigrp | esp | gre | icmp | ip | ospf | tcp 源IP 源PORT (随时端口 ,一般省略) 目的IP dscp | eq | gt | lt | neq | precedence | range 目的PORT

命名式标准 ACl

无线网

IEEE 802.11 最初定义的三个物理层包括了两个扩频技术和一个红外传播规范,无线频道定义在 2.4GHz ISM频段,传输速度 1~2 Mbps

802.11b 最大容量 33 Mbps,将传输速率提高到 11 Mbps,802.11a和802.11g 将传输速率提高到 54 Mbps

IEEE 802.11d 是当前最流行的 STP(生成树协议)标准

IEEE 802.11b 标准使用的是开放的 2.4GHZ 频段,无须申请就可以直接使用

IEEE802.11 标准要点

- 无线传输的频道定义在ISM频段(波段)

- 使用的ISM频段(波段)无须申请

- 在MAC子层引入了一个 RTS/CTS 选顶

- 定义的传输速率是1Mbps和2Mbps

- 定义了无线结点和无线接入点两种类型的设备

- 无线接入点(AP) 的作用是提供无线和有线网络之间的桥接

- 物理层最初定义了 FHSS、DSSS 扩频技术和红外传播三个规范

- MAC层采用 CSMA/CA 协议, CSMA/CA 协议利用 ACK 信号避免冲突的发生

- 点对点工作模式可支持最多由256个结点组成的无线 Ad hoc 网络

- IEEE802.11系列标准:

IEEE802.11

IEEE802.11b

IEEE802.11g

IEEE802. lla

IEEE802.1ln- 介质(媒体)访问控制方法:

IEEE802.3 以太网 CSMA/CD

IEEE802.11 WIFI CSMA/CA- WIFI的组网类型: .

1、点到点对等

AD HOC 无AP,有无线网卡;只有无线网,不存在有线网

基本 有AP,有无线网卡;无线网和有线网都存在

IEEE802.11 标准特点

● IEEE802.11a 的实际吞吐量是 28 ~ 31Mbps

● IEEE802.11a 的最大容量是 432MBps

● IEEE802.11b 的实际吞吐量是 5 ~ 7 Mbps

● IEEE802.11b 的最大容量是 33 Mbps

● IEEE802.11b 点对点模式是指无线网卡和无线网卡之间的通信方式

● IEEE802.11b 在点对点模式中最多可连接 256 台PC

● IEEE802.11b 基本模式是无线和有线网络并存的通信方式

● IEEE802.11b 在基本模式中一个接入点最多 可连接 1024 台PC

● IEEE802.11b 允许无线节点之间采用对等通信方式

● IEEE802.11b 室内环境通信距离最远为100米

● IEEE802.11b 在多蜂窝漫游工作方式中,整个漫游过程对用户是透明的

● IEEE802.11b 网卡处于休眠模式时,接入点将信息缓冲到客户

● IEEE802.11g 的实际吞吐量是 28 ~ 31Mbps

● IEEE802.11g 的最大容量是 162Mbps

● IEEE802.11 运行在2.4GHz ISM频段,最大传输速率 1Mbps ~ 2Mbps

● IEEE802.11b 运行在2.4GHz ISM频段,最大传输速率是11 Mbps

● IEEE802.11a 运行在5GHz UNII 频段,最大传输速率是 54 Mbps

● IEEE802.11g 运行在2.4GHz ISM频段,最大传输速率是54 Mbps

Aironet 1100 (Cisco接入点设备)

● Aironet 1100是接入点设备(AP),不是无线路由器

● 支持802.11b与802.11g协议

● 工作在2.4GHz频段

● 使用Cisco IOS操作系统

● 在采用本地配置方式第一次配置Aironet 1100接入点时,可将PC连接到接入点的以太网端口,也可将PC置于无线接入点的覆盖范围内实现无线的连接

● 使用5类无屏蔽双绞线(UTP) 将PC机和无线接入点连接起来

● 与以太网连接时使用RJ45接口标准(不是RS232)

● 在采用无线连接配置接入点时,不用配置 SSID 或 SSID配置为 tsunami (不是cisco)

● 接入点加电后,确认PC机获得了 10.0.0. x 网段的地址

● 打开PC机浏览器,并在浏览器的地址栏输入接入点的默认管理IP地址10.0.0.1

● 在PC的浏览器中输人接入点的IP地址和密码后,出现接入点汇总状态页面

● **输入密码Cisco (不是admin)**进入接入点汇总状态页面,并点击“Express Setup"进入快速配置页面

HiperLAN

● HiperLAN/1 和 HiperLAN/2 都采用5GHz射频频段

● HiperLAN/2采用 OFDM 调制技术

● HiperLAN/1 上行速率最多可达 20Mbps

● HiperLAN/2 上行速率最多可达 54Mbps

● 室外最大覆盖范围为150米

● 室内可覆盖范围一般为30米

● 可支持面向连接的传输服务

蓝牙

● 工作频段在2.402 GHz ~2.480GHz的ISM频段

● 标称数据速率是1Mbps

● 同步信道速率是64Kbps

● 对称连接的异步信道速率是433.9Kbps (全双工模式)

● 非对称连接的异步信道速率是732.2Kbps / 57.6Kbps

● 发射功率为 100mW ( 20dBm ) 时,最大传输距离为100米

● 发射功率为 1mW ( 0dBm )时,最大传输距离为1 ~ 10米

● 扩展覆盖范围是100米

● 跳频速率是1600次/秒

● 信道间隔为1MHz

DNS

域名系统(DNS)

域名系统查询流程:

DNS系统的工作原理是:当某个DNS客户机准备解析一个域名时,首先查询客户机的缓存

如果没有符合条件的记录,就产生一个查询请求并发送给本地DNS服务器,DNS服务器收到查询请求后,在服务器的资源记录中查找

如果找到相应的记录,则将解析结果返回给DNS客户机;如果没有满足查询请求的记录,服务器在本地的缓存中继续查找

如果找到相应的记录,则解析过程结束,否则按系统设置将查询请求转发给其他DNS服务器进行查询

客户机如果在规定的时间内未收到查询响应,会尝试其他的DNS服务器或再次查询。

- 任何一个连接在互联网上的主机或路由器,都有一个唯一的层次结构的名字,即域名

- 互联网采用层次结构的命名树作为主机的名字,并使用分布式的域名系统DNS

- 名字到IP地址的解析( 正向解析)或者IP地址到名字的解析(反向解析)是由若于个域名服务器程序完成的。域名服务器程序在专设的结点上运行,运行该程序的机器称为域名服务器(DNS服务器)

- 很多操作系统都带有DNS服务器软件,如Windows Server 2003等

- 允许客户机在发生更改时动态更新其资源记录

- DNS 服务器中的根服务器被自动加入到系统中,不需管理员手工配置

- 转发器是网络上的 DNS 服务器(不是路由器),用于外域名的 DNS 查询

- 使用 nslookup 命令可以测试正向和反向查找区域

- 主机记录的生存时间指该记录被客户端查询到,放在缓存中的持续时间

DHCP

连接到互联网的计算机的协议软件需要配置的参数 包括:

- IP地址

- 子网掩码

- 默认路由器的IP地址

- 域名服务器的IP地址

互联网广泛使用的动态主机配置协议DHCP提供了即插即用连的机制。这种机制允许一台计算机加入新的网络和获取IP地址,而不用手工配置。

很多操作系统都带有DHCP服务器软件,如Windows Server 2003等。

- 作用域是网络上 IP地址的连续范围

- 负责多个网段 IP 地址分配时需配置多个作用域

- 排除是从作用域内排除的有限 IP 地址序列

- 添加保留时需在 DHCP 客户机上获得其 MAC 地址信息(添加排除时不需从客户端获得 MAC 地址)

- 不添加排除和保留时,服务器可将地址池内的 IP 地址动态指派给 DHCP 客户机

- 地址池是作用域应用排除范围之后剩余的 IP 地址

- 保留是指确保 DHCP 客户端永远可以得到同一IP 地址,客户端可以释放该租约

- 收到非中继转发的 “DHCP发现” 消息时,选择收到该消息的子网所处的网段分配 IP 地址

静态IP地址方案

动态IP地址方案 DHCP

作用域:网络地址(IP地址范围) ;一个作用域只负责一个网段IP地址的分配

地址池=作用域-排除(不能分配给客户的一些IP地址,和MAC地址没有关系)

保留:指定客户(MAC)始终使用的IP地址(或者说把客户的MAC和IP进行绑定),保留可以使用作用域内所有地址,包括排除地址部分。但是客户可以释放此地址租约,也可以续订租约。

WEB

WWW

万维网WWW(World Wide Web)并非某种特殊的计算机网络。万维网是一个大规模的、联机式的信息储藏所。

- 万维网用链接的方法能非常方便地从互联网上的一个站点访问另一个站点,从而主动地按需获取丰富的信息

- 这种访问方式称为“链接”

- 万维网以客户 - 服务器方式工作

- 浏览器就是在用户计算机上的万维网客户程序。万维网文档所驻留的计算机则运行服务器程序,因此这个计算机也称为万维网服务器

- 客户程序向服务器程序发出请求,服务器程序向客户程序送回客户所要的万维网文档

- 在一个客户程序主窗口上显示出的万维网文档称为页面 (page)

- 很多操作系统都带有WEB服务器软件,如Windows Server 2003 的 IIS 等。

WWW 配置 选项

- Web 站点可以配置静态和动态 IP 地址

- 访问 Web 站点时可以使用站点的域名或站点的 IP 地址

- 建立 Web 站点时必须为该站点指定一个主目录好,也可以是虚拟的子目录

- 设置默认文档后使用浏览器访问网站时能够自动打开网页

- 在 Web 站点的主目录选项卡中,可配置主目录的读取和写入等权限

- Web 站点的性能选项包括影响带宽使用的属性和客户端 Web 连接的数量

- Web 站点的网站选项包括可设置网站的标识,启用日志记录,以及超时时间

- Web 站点的目录安全选项包括可选择配置身份验证和访问控制、IP 地址和域名限制、安全通信

IIS 互联网信息服务

- 网站性能选项中,带宽限制选项限制该网站的可使用带宽

- 网站性能选项中,网站连接选项可设置客户端Web连接数量

- 网站选项包括网站的标识、设置站点的连接限制、网站连接超时时间以及启用日志记录并配置站点的日志记录格式

- 网站访问权限中的选项有读取、运行脚本、执行、写入和浏览

- 目录安全选项卡可以选择配置身份验证和访问控制、IP地址和域名限制、安全通信

- 建立Web站点时,必须为每个站点指定一个主目录, 可以是虚拟目录

- 建立Web站点时,为站点指定的主目录可以是本地计算机目录,另一台计算机上的共享目录或者重定向到某个地址

- 设置Web站点时,只有设置了默认页面,访问时才会直接打开default.html等设置的默认页面

- 如果没有设置默认页面,访问站点时需要提供首页内容的文件名,仍然可以访问该网站

- 可以使用虚拟服务器的方法在一台服务器上构建多个网站。多个网站通过标识符进行区分,标识符包括主机头名称、IP地址和TCP端口号

- Web站点可以配置静态IP地址,也可以配置动态IP地址

- 访问Web站点时可以使用站点的域名,也可以使用站点的IP地址

- 访问网站时在浏览器的地址栏内可以输入域名: 端口号 或者 IP地址 : 端口号。如果使用默认的端口号(80),在输入时可以省略。如果使用非默认的端口号,在输入时不能省胳。

FTP

● 文件传送协议FTP (File Transfer Protocol)是互联网上使用得最广泛的文件传送协议。

● 文件传送协议FTP只提供文件传送的一些基本的服务,它使用TCP可靠的运输服务。

● FTP使用客户服务器方式。一个FTP服务器进程可同时为多个客户进程提供服务。FTP 的服务器进程由两大部分组成:一个主进程,负责接受新的请求;另外有若干个从属进程,负责处理单个请求。

● FTP使用两个TCP连接:控制连接和数据连接。有很多常用的FTP服务器软件,如Serv-U 等

Serv-U

Serv-U是Windows平台和Linux平台的安全FTP服务器 (FTPS, SFTP, HTTPS) ,是一个优秀的、安全的文件管理、文件传输和文件共享的解决方案。同时也是应用最广泛的FTP服务器软件。

1.Ser-U提供了安全、高效的文件传输解决方案以满足中小型企业和大型企业的数据传输需求。提供简单的安全FTP解决方案,Serv-U允许快速和可靠的B2B文件传输和临时文件共享。

2.Serv-U提供完整的可见性、控制和集中管理您的网络文件传输。

3.Serv-U的FTP服务器和MFT服务器软件支持多文件传输安全协议帮助你保持符合PCI DSS、HIPAA、FISM、SOX等等的要求标准。

- 使用动态 IP 地址时,服务器 IP 地址应配置为空,而不是 0.0.0.0 (为空代表全部 IP 地址)

- 每个 Serv-U FTP 服务器中的虚拟服务器由 IP 地址和端口号唯一识别,而不是依靠 IP 地址

- 向服务器中添加 “anonymous” ,系统自动判定为匿名。而不是创建新域时自动添加一个 “anonymous” 匿名

- 服务器最大用户数是指服务器允许同时在线的最大用户数量

- 用户上传下载选项要求 FTP 客户端在下载信息的同时也要上传文件

- 初始状态下没有设置管理员密码,可以直接进入Serv-U管理程序,以设置或更改管理员密码

- FTP服务器默认21号端口用于控制连接,服务器默认20号端口用于数据连接

- 控制连接是由FTP客户端主动建立的。数据连接可以由服务端主动建立,也可以由客户端主动建立

- FTP服务器缺省端口号为21,也可以设置其他未使用的端口号,但不是0~65535的任意值

- 若创建新域,在添加用户时,用户名 “anonymous” 被系统自动判定为置名用户,但此用户不是自动加入到服务器中的

- 设置FTP服务器的IP地址时,IP地址可为空,意为服务器所有的IP地址,当服务器有多个IP地址或使用动态IP地址时,IP地址为空会比较方便

- FTP服务器也可以使用动态IP地址

- Serv-U服务器中的每个虚拟服务器由IP地址和端口号唯一识别,而不是仅仅靠一个IP地址就能识别

- 配置服务器域名时,可以使用域名或其它描述

- 新域的域名不必是合格的城名 (合格的域名符合FQDN规范)

- Serv-U新用户的添加与注册必须由管理员来操作,不能自行操作。

- FTP服务器的域创建完成后需要添加用户,才能被客户端访问。用户包括匿名用户和命名用户

- 若服务器中设置检查置名用户密码,用匿名用户登录时可以输入任意 E -mail 地址作为密码

- 命名用户不是必须设置密码

- 用户配额选项用于限制用户占用存储空间

- 使用浏览器或FTP客户端软件都可以访问FTP服务

- FTP被TCP封装,然后被IP封装。HTTP、 UDP和 FTP 没有关系。

Serv-U服务器配置的主要参数有以下几项:

①服务器选项可以设置如下项目:最大上传速度和最大下载速度、最大用户数量、检查匿名用户密码、删除部分已上传的文件、禁用反超时调度以及拦截FTP_ BONCE攻击等。(服务 器选项不提供“IP访问选项”)

②域选项: Serv-U可以构建多个虚拟服务器,每个虚拟的服务器称做域,一个域由IP地址和端口号唯一识别。选项中包括域常规选项、域虚拟路径选项、域IP访问选项、域消息选项、域记录选项和域上传下载速率选项。

③用户选项中包括用户账号选项、用户目录访问选项、用户IP选项和用户配额选项。

④组选项包括账号选项、目录访问选项和IP访问选项。

Serv-U服务器的用户常规选项包括最大上传速度和最大下载速度、最大用户数量、检查匿名用户密码、删除部分己上传的文的件、禁用反超时时间调度、空闲超时时间、拦截FTP BOUNCE攻击和FXP。不包括用户主目录。

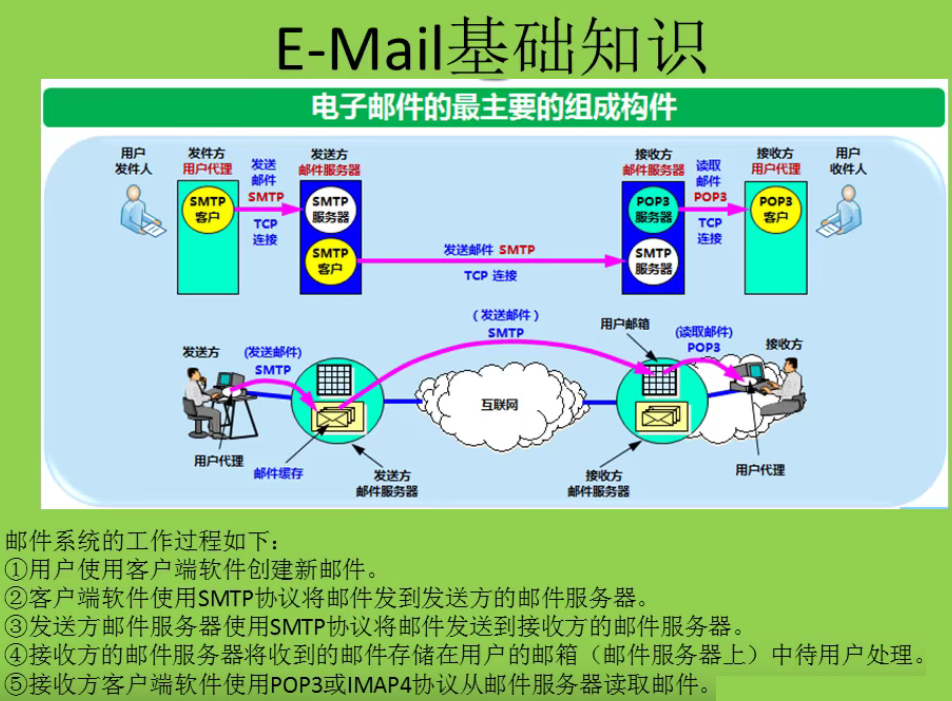

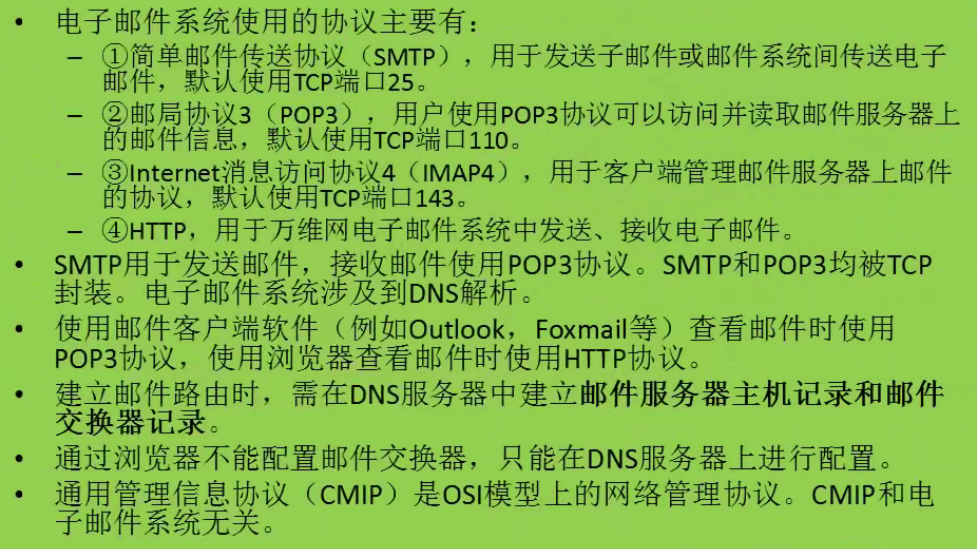

● 电子邮件(e-mail):指使用电子设备交换的邮件及其方法。

● 电子邮件是互联网上使用得最多的和最受用户欢迎的一种应用。

● 邮件服务器按照客户 - 服务器方式工作。在发送和读取邮件时使用两个不同的协议:SMTP,POP3

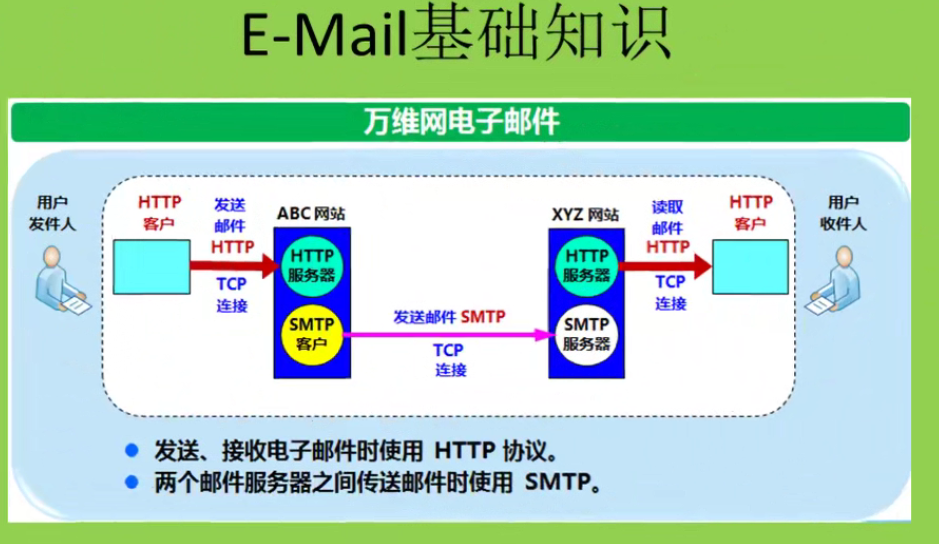

● 万维网电子邮件

- 发送、接收电子邮件时使用HTTP协议。

- 两个邮件服务器之间传送邮件时使用SMTP。

● 有很多常用的邮件服务器软件,如 Winmail 等

Winmail

-

Winmail邮件服务器支持基于Web方式的访问和管理,因此在安装邮件服务器软件之前要安装IlS。

-

Winmail快速设置向导中创建新用户时,输入新建用户的信息,包括用户名、域名及用户密码(不是系统邮箱的密码,也不包括用户主机IP地址),并可选择是否允许客户通过Winmail注册新邮箱。

-

在域名设置中可修改域的参数,也可以增加新域、删除已有域等。可设置是否充许自行注册新用户的选项是域名设置。

-

在系统设置中可修改邮件服务器的系统参数,包括SMTP、邮件过滤、更改管理员密码等。

-

Winmail邮件服务器可以允许用户自行注册新邮件(例如使用浏览器注册)。

-

Winmail邮件服务器可以允许用户使用Outlook收发邮件,但并不支持用户使用Outlook自行注册新邮件。

-

用户自行注册新邮箱时需输入邮箱名、密码等信息,而域名是服务器固定的,不能自行设置。

-

Winmail 用户不可以使用 Outlook 自行注册新邮箱。

-

Winmail 快速设置向导中创建新用户时,输入新建用户的信息,包括用户名、域名及用户密码(不是系统邮箱的密码)。

-

建立路由时,需在 DNS 服务器中建立该邮件服务器主机记录和邮件交换器记录。

-

邮件系统工作过程:

1.用户在客户端创建新邮件

2.客户端软件使用 SMTP 协议将邮件发到发件方的邮件服务器

3.发件方邮件服务器使用 SMTP 协议将邮件发到收件方的邮件服务器

4.接收方邮件服务器将收到邮件储存待处理

5.接收方客户端软件使用 POP3 或 IMAP4 协议从邮件服务器读取邮件 (HTTP 协议用于查看邮件) -

邮件交换器记录的配置只能在服务器上,不能通过浏览器配置Winmail 支持基于 Web 方式的访问和管理,管理工具包括系统设置、域名设置等。

-

发送邮件时通常采用 SMTP 协议,接收邮件时通常采用 POP3 或者 IMAP 协议。Winmail 用户使用浏览器查看邮件会使用到 HTTP 协议。

备份

- 完全备份(Full Backup)

备份选中的文件和文件夹,而无论这些文件和文件夹是否存在存档属性。全备份后,存档属性被清除。完全备份就是在某一个时间点,把所有选中的数据进行完全拷贝。这种备份方式最大的好处就是可以很快恢复数据。它的不足之处在于,备份数据存在大量的重复信息;另外,由于每次需要备份的数据量大,因此备份所需时间较长。 - 增量备份(Incremental Backup)

备份自上一次备份之后有变化的数据。增量备份只备份有存档属性的文件和文件夹,备份后存档属性被清除。增量备份是指在一次完全备份或上一次增量备份后,只需备份与前一次相比增加或者被修改的数据。这种备份方式最显著的优点是没有重复的备份数据,因此备份的数据量不大,备份所需的时间短。但增量备份的数据恢复是比较麻烦的,必须具有上一次完全备份和所有增量备份的数据,并且它们必须沿着从完全备份到依次增量备份的时间顺序逐个恢复,因此恢复时间较长。 - 差异备份(Differential Backup)

备份自上一次完全备份之后有变化的数据。差异备份过程中,只备份有存档属性的文件和文件夹。备份后不清除存档属性。差异备份是指在一次完全备份后对那些增加或者修改的数据做备份。在进行恢复时,我们只需对第一次完全备份和最后一次差异备份进行恢复。差异备份避免了其他两种备份策略的缺陷,同时又具备了它们各自的优点。首先,它具有了增量备份备份时间短、节省磁盘空间的优势:其次,它又具有了完全备份恢复时间短的特点。管理员只需要两个数据文件,即完全备份数据文件与灾难发生前的差异备份数据文件,就可以将数据恢复。

备份速度从快到慢:增量备份、差异备份、完全备份(备份越详细越慢)

恢复速度从快到慢:完全备份、差异备份、增量备份(和上面顺序相反,也好理解,备份时详细的恢复快)

空间占用从多到少:完全备份、差异备份、增量备份(备份越详细占用空间越多)

三种备份方法恢复时使用备份数由少到多依次为完全备份(1个)、差异备份(2个)、增量备份(多个)

恢复数据时差异备份只需要2个备份记录(1个完全1个差异)

PIX

防火墙

防火墙在默认情况下以其接口为边界将网络划分成若干个安全区域,并为其赋于不同的安全级别以控制不同安全区域之间的访问。

1、内部区域:该区域连接的是企业内部网络,该区域为受信任区域,受到防火墙的保护。一般为该区域赋予较高的安全级别,对于 cisco 的PIX系列防火墙而言,为连接内部区域的inside接口设置最高的安全级别100并且不能修改。

2、外部区域:该区域连接的是Internet等外部网络,该区域是不被信任的区域,位于该区域中的主机访问其他区域的主机时将受到严格的安全策略限制。一般为该区域赋予最低的安全级别,对于 cisco 的PIX系列防火墙而言,为连接外部区域的outside接口设置最低的安全级别 0 并且不能修改。

3、DMZ区域(非军事化区域):它是一个物理上和逻辑上均与内部网络和外部网络相隔离的区域。一般在该区域内放置需要被外部网络访问的Web服务器、FTP服务器等应用服务器,位于DMz区 域内的主机或服务器被称为堡垒。

4、主机:一般为该区域赋予介于内部区域和外部区域之间的安全级别,对于aIsCo的PIX系列防火墙而言,为连接DMZ区域的接口设置最低的安全级别0,但可以对其进行修改。

PIX 防火墙

PIX防火墙提供4种管理访问模式:

- ①非特权模式: PIX防火墙开机自检后, 即处于此种模式。提示符为

- ②特权模式:输入enable命令进入特权模式,可以改变当前配置。提示符为 pixfirewall #

- ③配置模式:输入configure terminal命令进入此模式,绝大部分的系统配置都在此进行。提示符为 pixfirewall (config) #

- ④监视模式: PIX防 火墙在开机或重启过程中,按住“Esc””键进入监视模式。这里可以更新操作系统映像和口令恢复。提示符为 monitor>

PIX 525的常用命令有: nameif、 static、 nat、 global、fixup、conduit 等

- 其中nameif用于配置防火墙接口的名字,并指定安全级别。安全级别取值范围为1~100,数字越大安全级别越高。

- static命令的作用是配置静态IP地址翻译,使内部地址与外部地址一一对应。

- nat命令的作用是指定要进行转换的内部地址,将内网的私有IP转换为外网公网IP。

- global命令的作用是指定公网地址范围、定义地址池。

- fixup命令的作用是启用或禁止一个服务或协议,通过指定端口设置PIX防火墙要侦听服务的端口。

- conduit命令用来允许数据流从具有较低安全级别的接口流向具有较高安全级别的接口。

防火墙对应端口的连接方案

pix525 在缺省情况下

ethernet0 被命名为外部接口 outside,安全级别是 0

ethernet1 被命名为内部接口 inside,安全级别是 100

ethernet2 被命名为中间接口 dmz,安装级别是 50

IPS 与密钥

IPS 入侵防护系统

主要分为三种:

- ①基于主机的入侵防护系统(HIPS)

安装在受保护的主机系统中,检测并阻挡针对本机的威胁和攻击;

可以阻断缓冲区溢出,改变登录口令,改变动态链接库以及其他试图从操作系统夺取控制权的入侵行为。 - ②基于网络的入侵防护系统(NIPS )

布置在网络出口处,一般串联于防火墙与路由器之间网络进出的数据流都必须经过他它;

主要进行包过滤保护,如丢弃含有攻击性的数据包或者阻断连接。

例如SYN Flooding、DDoS、Ping of Death、Smurf。 - ③应用入侵防护系统 (AIPS)

一般部署于应用服务器前端,将基于主机和入侵防护系统功能延伸到服务器之前的高性能网络设备上;

能够阻止,如Cookie篡改、SQL注入、参数篡改、缓冲区溢出、强制浏览、畸形数据包和数据类型不匹配等攻击。

基于网络的入侵检测系统采用的识别技术主要有:模式匹配、统计意义上的非正常现象检测、频率或阈值以及事件的相关性。

根据网络拓扑结构的不同,入侵检测系统的探测器可以通过三种方式部署在被检测的网络中:

① 网络接口卡与交换设备的镜像端口连接,通过交换设备的镜像功能将流向各端口的数据包复制一份给镜像端口,入侵检测传感器从镜像端口获取数据包进行分析和处理;

② 在网络中增加一台集线器;

③ 通过一个TAP分路器设备对交换式网络中的数据包进行分析和处理

密钥

● 密码体制分为私有密钥加密技术(对称加密)和公开密钥加密技术。

● 对称加密体制中,常见的加密算法有,DES算法、IDEA算法、RC2算法、RC4算法与Skipjack算法

● 非对称加密体制中,常见的加密算法有RSA算法、DSA算法、PKCS算法与PGP算法

● 对称加密技术对信息的加密和解密使用相同的密钥,但是,和不同的用户通信时使用不同的密钥。如果有N个用户,他们之间需要进行加密通信时,就会产生N* (N-1)个密钥。

● 非对称加密技术对信息的加密和解密使用不同的密钥(密钥对 : 公钥和私钥),用来加密的密钥(公钥)是可以公开的,用来解密的密钥(私钥)是需要保密的。非对称加密技术可以大大简化密钥的管理,每个用户只需要一对密钥对( 公钥和私钥),即2个密钥。所以,网络中N个用户之间进行加密通信,仅仅需要使用2N个密钥。

安全评估与病毒

可信计算机系统评估准则(TESEC)

美国国防部公布的《可信计算机系统评估准则》(TESEC) 将计算机系统的安全可信度从低到高分为D、C、B、A四类共七个级别: D级,C1级,C2级,B1级,B2级,B3级,A1级。

-

D级(最小保护) :该级的计算机系统除了物理上的安全设施外没有任何安全措施,任何人只要启动系统就可以访问系统的资源和数据,如DOS, Windows 的低版本和DBase均是这一类(指不符合安全要求的系统,不能在多用户环境中处理敏感信息)。

-

C1级(自主保护类) :具有自主访问控制机制、用户登录时需要进行身份鉴别。

-

C2级(自主保护类) :具有审计和验证机制(对可信计算机进行建立和维护操作,防止外部人员修改)。如多用户的UNIX和ORACLE等系统具有C类的安全设施。

-

B1级(强制安全保护类) :引入强制访问控制机制,能够对主体和客体的安全标记进行管理。

-

B2级:具有形式化的安全模型,着重强调实际评价的手段,能够对隐通道进行限制。(主要是对存储隐通道)

-

B3级:具有硬件支持的安全域分离措施,从而保证安全域中软件和硬件的完整性,提供可信通道。对时间隐通道的限制。

-

A1级:要求对安全模型作形式化的证明,对隐通道作形式化的分析,有可靠的发行安装过程。

(各级安全功能,依次后面包含前面的)

没有保护就是 D类,不能用于多用户环境下重要信息处理

提到用户自主保护就是 C类

防病毒

● 常见网络版防病毒系统是由系统中心、客户端、服务器端与管理控制台组成。

● 管理控制台是专门为网络管理员设计的,对网络防病毒系统进行设置、使用和控制的操作平台。它既可以安装到服务器上,也可以安装到客户机上。

● 对于大多数网络版的防病毒系统,服务器端和客户端通常可采用本地安装、远程安装、Web安装、脚本安装等方式进行安装。

● 系统升级可以从网站上下载手动升级包,然后通过手动操作来升级。

● 为了使网络版防病毒软件的通信数据顺利地通过防火墙,通常系统都会提供用于进行数据通信端口设置的界面,可以设定端口号,即数据通信端口是可变的

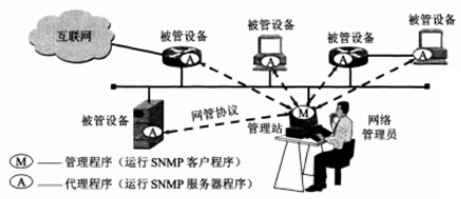

SNMP

SNMP的网络管理由三个部分组成,即SNMP本身、管理信息结构SMI (Structure of Management Information)和管理信息库MIB (Management Information Base)。

- SNMP定义了管理站和代理之间所交换的分组格式。所交换的分组包含各代理中的对象(变量)名及其状态(值)。SNMP负责读取和改变这些数值。

- SMI定义了命名对象和定义对象类型(包括范围和长度)的通用规则,以及把对象和对象的值进行编码的规则。这样做是为了确保网络管理数据的语法和语义无二义性。但从SMI的名称并不能看出它的功能。请注意,SMI并不定义一个实体应管理的对象数目,也不定义被管对象名以及对象名及其值之间的关联。

- MIB在被管理的实体中创建了命名对象,并规定了其类型。

- 为了更好地理解上述的几个组成部分,可以把它们和程序设计进行一下对比。

我们在编程时要使用某种语言,而这种语言就是用来定义编程的规则。例如,一个变量名必须从字母开始而后面接着是字母数字。在网络管理中,这些规则由SMI来定义。- 在程序设计中必须对变量进行说明。例如,int counter,表示变量counter是整数类型。MIB在网络管理中就做这样的事情。MIB给每个对象命名,并定义对象的类型。

- 在编程中的说明语句之后,程序需要写出一些语句用来存储变量的值,并在需要时改变这些变量的值。SNMP在网络管理中完成这件任务。SNMP按照SMI定义的规则,存储、改变和解释这些已由MIB说明的对象的值。

- 总之,SMI建立规则,MIB对变量进行说明,而SNMP完成网管的动作。

探询:管理程序 (M) 使用UDP随机端口访问代理程序 (A) 的UDP 161端口。

陷阱:代理程序 (A) 使用UDP随机端口访问管理程序 (M) 的UDP 162端口。

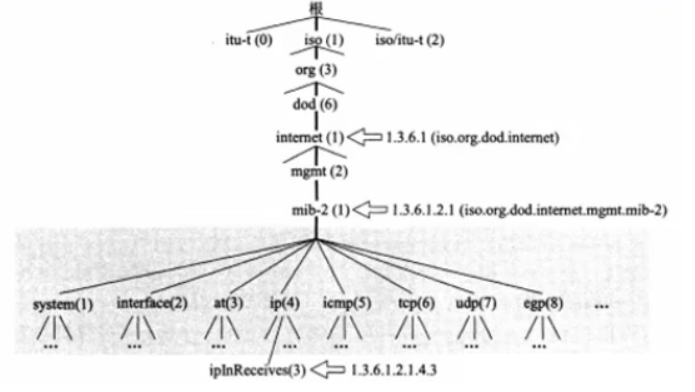

SMI

SMI 是简单网络管理协议(SNMP)的一部分,指定了在 SNMP 的 MIB 中用于定义管理目标的规则。

MIB

管理信息库(MIB,Management Information Base)是TCP/IP网络管理协议标准框架的内容之一,MIB定义了受管设备必须保存的数据项、允许对每个数据项进行的操作及其含义,即管理系统可访问的受管设备的控制和状态信息等数据变量都保存在MIB中。

- MIB-2库中计数器类型的值只能增加,不能减少

- 而计量器类型的值可以增加也可以减少

Cisco相关命令和解释

● 在Cisco路由器上设置SNMP服务,最重要的是创建(或修改)对SNMP团体的访问控制。它在全局配置模式下执行,命令格式如下 :

snmp-server community <团体名> [view <视阈名> ] [ro/rw] [<访问控制表号> ]

● 其中,“团体名”是管理人员指定的一个字符串,用于同一团体内的管理站和代理之间进行通信认证;在此命令执行之前已事先建立了一个视阈(yu)的名字:该视阈规定了本团体内访问管理信息库的范围; ro或rw代表访问权限为只读或可读写:访问控制表号是一个1~99的整数,代表着一个标准的ACL,该ACL规定了一个许可访问本路由器代理的IP地址范围,即规定哪些IP地址的主机是属于这个团体的管理站。

● Router(config)#snmp-server enable traps中的traps又称为陷入或陷阱。SNMP规定了六种一般的自陷情况,例如冷启动,热启动,链路失效等。每当出现这些情况时,代理就会问管理站发出包含有“团体名”和TrapPDU的报文。管理站对这种报文不必有所应答。

● Router(config)#snmp-server host admin.tjut.edu.cn admin说明的意思是路由器以团体名admin向主机admin.tjut.edu.cn发送自陷消息。

● SNMP的主要操作有获取(get) 、设置(set)、通知(notification)。只有在团体字的访问模式是read-write的条件下才能实现set操作,get操作只需要只读权限。SNMP管理模型中,Manager通过SNMP定义的PDU向Agent发出请求,而Agent将得到的MIB值通过SNMP协议传给Manager。

● 当出现自陷情况时,代理站会向管理发出包含团体字和TrapPDU的报文。当管理站需要查询时,就向某个代理发出包含团体字和GetRequestPD的报文。当管理站需要修改被管理设备上EMIB库的某个数据时,就向某个代理发出包含团体名和SetResponsePDU的报文。当SNMP管 理站收到一条Inform通知后需要向发送者回复一条确认消息。

● snmptraplink-status命令可以指定当一个接口断开或连接时向管理站发出通知。

● 创建或修改SNMP视阈的命令是: snmp-server view 视阈名 对象标识符或子树。

网络攻击 与 ICMP

● 网络防火墙(包过滤路由器),具有包过滤功能,可以将从某一- 端口接收到的符合定特征的数据 包进行过滤而不再转发, 具有防DoS攻击能力。常见的DoS攻击包括分布式拒绝服务攻击(DDoS)、SYN Flooding (同步洪水)、Smurf攻击、Land攻击(局域网拒绝服务攻击)、Teardrop (泪滴攻击、分片攻击)和Ping ofDeath (死亡之ping)。

-

DDoS攻击( 分布式拒绝服务攻击)是指攻击者攻破多个系统,利用这些系统集中攻击其他目标,大量请求使被害设备因为无法处理而拒绝服务。

-

SYN Flooding. (同步洪水)攻击者利用TCP连接的三次握手过程进行攻击,攻击者主机使用无数的IP地址(冒充源IP),与受害主机进行TCP的三次握手,在完成第二步后不进行第三步连接,受害主机就会处于开放会话的请求之中,但会话并未真正的完成,受害主机必须等待连接超时,之后才能清除未完成的会话,在此期间,受害主机将会连续接受这种会话请求,最终因耗尽用来管理会话的资源而停止啊应。

-

Smurf攻击指攻击者 冒充被害主机IP地址向大型网络发送echo request定向广播包,此网络大量主机应答,使受害主机收到大量echo reply消息。

-

Land攻击(局域网拒绝服务攻击)是指向某个设备发送数据包,把源IP地址和目的IP地址均设为攻击目标地址。

-

Tear drop (泪滴攻击、分片攻击)是基于UDP的病态分片数据包的攻击方法,其工作原理是向被攻击者发送多个分片的IP包。包过滤路由器可以对接收到的分片数据包进行分析,计算数据包的片偏移量(offset) 是否有误,从而阻断Tear drop攻击。

-

Ping of Death (死亡之ping)攻击通过构造出缓冲区大小异常的ICMP包进行攻击。

基于网络的防护系统也无法阻断 Cookie 篡改 和 DNS 欺骗

Tear doop 、Smurf 攻击可以被路由器阻止

应用系统漏洞

包括SQL注入、Cookie篡改、参数篡改、缓冲器溢出、强制浏览、畸形数据包、数据类型不匹配以及其他已知漏洞等。网络防火墙(包过滤路由器)无法阻止应用系统漏洞攻击。

- SQL注入是通过把SQL命令插入到Web表单递交或输入域名或页面请求的查询字符串,最终达到欺骗服务器执行恶意的SQL命令。具体来说,它是利用现有应用程序,将恶意的SQL命令注入到后台数据库引擎执行的能力,它可以通过在Web表单中输入恶意的SQL语句得到个存在安全漏洞的网站上的数据库,而不是按照设计者意图去执行SQL语句。

- cookie篡改(cookie poisoning) 是攻击者修改cookie, (网站用户计算机中的个人信息) 获得用户未授权信息,进而盗用身份的过程。

- 跨站脚本攻击( 也称为XSS )指利用网站漏洞从用户那里恶意盗取信息。

- APT攻击是利用先进的攻击手段对特定目标进行长期持续性网络攻击的攻击形式,此攻击会主动挖掘被攻击对象受信系统和应用程序的漏洞,利用这些漏洞组建攻击者所需的网络,弃利用Oday漏洞(0日漏洞:是指在系统商在知晓并发布相关补丁前就被掌握或者公开的漏洞信息)进行攻击。

暴力破解攻击

指攻击者通过系统地组合所有可能性(例如登录时用到的账户名、密码),尝试所有的可能性破解用户的账户名、密码等敏感信息。攻击者会经常使用自动化脚本组合出确的用户名和密码。

口令入侵

重放攻击和暴力攻击属于口令入侵。口令入侵是使用某些合法用户的账户及其口令登录到目的主机,然后再实施攻击的行为。

协议欺骗

攻击方式有以下几种: IP欺骗,ARP欺骗,DNS欺骗,源路由欺骗。

- 其中IP欺骗攻击是通过伪造某台主机的IP地址骗取特权,进而进行攻击的技术。

- DNS欺骗攻击是攻击者采用某种欺骗手段,使用户查询服务器进行域名解析时获得一个错误的IP地址,从而可将用户引导到错误的Internet站点

ICMP

● ICMP消息直接封装在IP数据包内,而非TCP数据包内。

● 常用ICMP报文类型主要有0响应应答(Echoreply) 、3目标不可到达、4源抑制、5重定向、8响应请求(Echorequest) 、9路由器通告、10路由器请求、11超时、12数据报参数错误、13时间戳请求、14时间戳应答、15信息请求、16信息应答、17地址掩码请求、18 地址掩码应答。

● 每个IP数据包的头部有一个“生存期”(TTL) 字段,该字段有8个比特,取值范围为0~255。当IP数据包在网络中传输时,每经过一个路由器(称为一跳,Hop); 该字段的值更减少1:一个IP数据包从源节点出发时,其TTL值被设定一个初始值(比如32),经过一跳一跳的传输,如果这个IP数据包的TTL降低到0,路由器就会丢弃此包。此时,该路由器上的ICMP便会发出一个“超时”的ICMP报文。

● ICMP在请求、响应消息中均带有时间戮。

● 当某个源节点发送的IP数据包,其目标主机或其整个网络由于某些故障不可达时,相关路由器或主机上的ICMP会向源节点发送一个“目标不可达”的ICMP报文。

● 当一台主机向自己的缺省网关路电器发送、个需要转发的数据包时,如果路由器查找路由表发现有更好的路由信息,就会同源主机发送“重定向”的ICMP报文。

● 当路由器缓存已满,只能将数据包丢弃时,路由器向源节点发出的ICMP报文类型为源抑制。源节点接到这个信息后会降低发送速度。

故障排错

● PING命令用来测试两台主机之间的连通性。PING使用了ICMP回送请求与回送应答报文。PING是 应用层直接使用网络层ICMP的一个例子。它没有通过运输层的TCP或UDP。

● Windows操作系统的用户可在接入互联网后,点击“开始”,点击“运行”,再键入cmd。看见屏幕上的提示符后,就键入“Ping hostname”( 这里hostname是要测试连通性的主机名或它的IP地址),按回车键后就可看到结果。

PC-连发出四个ICMP回送请求报文。

如果邮件服务器mail.sina.com.cn正常工作而且响应这个ICMP回送请求报文(有的主机为了防止恶意攻击不回应外界发送过来的这种报文),那么它就发回ICMP回送应答报文。

由于往返的ICMP报文上都有时间戳,因此很容易得出往返时间,最后显示出的是统计结果:

送到哪个机器(IP地址),发送的、收到的和丢失的分组数(但不给出分组丢失的原因),以及往返时间的最小值、最大值和平均值。

● traceroute (UNIX操作系统中的命令) 或 tracert (Windows操作系统中的命令),即路电跟踪命令

此命令用来跟踪一个 分组从源点到终点的路径。

● Traceroute从源主机向目的主机发送一连串的IP数据报,数据报中封装的是无法交付的UDP用户数据报(使用非法端口)。第一个数据报P1的生存时间TL设置为1。当P1到达路径上的第一个路由器R1时,路由器R1先收下它,接着把TTL的值减1。由于TTL等于零了,R1就把P1丢弃了,并向源主机发送一个ICMP时间超过差错报告报文。

● 源主机接着发送第二个数据报P2,并把TTL设置为2。P2先到达路由器R1,R1收下后把TTL减1再转发给路电器R2。R2收到P2时TTL为1,但减1后TL变为零了。R2就丢弃P2,并向源主机发送-个ICMP时 间超过差错报告报文。这样一真继续下去。当最后一个数据报刚刚到达目的主机时,数据报的TTL是1。主,机不转发数据报,也不把TL值减1。但因IP数据报中封装的是无法交付的运输层的UDP用户数据报,因此目的主机要向源主机发送ICMP终点不可达差错报告报文。

● 这样,源主机达到了自己的目的,因为这些路由器和最后目的主机发来的ICMP报文正好给出了源王机想知道的路由信息一到达目的上机所经过的路由器的IP地址,以及到达其中的每一个路由器的往返时间。

命令与工具

Instruction

(1) ipconfig 显示当前TCP/IP网络配置

ipconfig/all 用于显示所有适配器的完整TCP/IP配置信息,包括每个适配器的物理地址、IP地址、子网掩码、默认网关和DNS等。

ipconfig/release 命令可以释放已获得的地址租约。

ipconfig/renew 命令可以重新从 DHCP 服务器获得新的地址租约。

(2) tracert 的功能 是通过发送包含不同TTL值的ICMP报文,来检测到达目的计算机的路径。

tracert -R 用于IPv6环境中探测到达目的计算机的路径。

(3) pathping 结合 了ping和tracert的功能,将报文发送到所经过的所有路由器,并根据每一跳返回的报文进行统计,用于检测网络连通情况和探测到达目的计算机的路径。

(4) netstat 用于 显示活动的TCP连接、侦听的端口、以太网统计信息、IP路由表和IP统计信息。

netstat -a 用于显示主机上活动的TCP连接状态。

netstat -r 显示路由表内容。

(5) route 显示或修改本地IP路由表条目:

route add 用来添加和修改默认网关

route -f 清除路由表中所有的网关条目

(6) net 命令权限很大,主要用于管理本地或者远程计算机的网络环境,以及各种服务程序的运行和配置。

net view 用于显示域列表、计算机列表或指定计算机上共享资源列表。

(7) arp 功能是显示和修改地址转换协议表项。

arp-a 用于显示当前主机的地址转换协议表项。

漏洞扫描

(1)采用漏洞扫描工具是实施漏洞查找的常用方法。扫描分为被动和主动两种:被动扫描对网络上流量进行分析,不产生额外的流量,不会导致系统的崩溃,其工作方式类似于IDS。主动扫描则更多地带有入侵的意味,可能会影响网络系统的正常运行。

-

X-Scanner主要用于对Windows系统的安全进行全面细致的评估,可以扫描出很多 Windows 系统流的漏洞,并详细地指出安全的脆弱环节与弥补措施。X - Scanner运行在Windows平台下,而路由器、交换机等并不采用Windows系统。

-

ISS的System Scanner通过依附于主机上的扫描器代理侦测主机内部的漏洞。

-

漏洞扫描器的主要评价指标包括:速度、能够发现的漏洞数量、是否支持可定制的攻击方法、报告、更新周期。

-

公共漏洞和暴露(CVE) 是行业标准,它为每个漏洞和暴露确定了唯一的名称和标准化的描述。

(2)常用的网络嗅探器有Sniffer、Iris、 TCPdump、 Wireshark (Ethereal) 等。

-

Wireshark (之前称Ethereal) 是一个网络封包分析软件。网络封包分析软件的功能是截取网络封包,并尽可能显示出最为详细的网络封包资料。(不是网络管理软件)

-

MRTG是一个监控网络链路流量负载的工具软件,通过snmp协议得到设备的流量信息,并将流量负载以包含PNG格式的图形的HTML文档方式显示给用户,以非常直观的形式显示流量负载。不能用于网络嗅探。

-

MBSA (基准安全分析器) 是Microsoft用来检查操作系统和SQL server更新的工具。MBSA还可以扫描计算机上的不安全配置,但不能用于网络嗅探。

-

NS-2 是一种针对网络技术的源代码公开的、免费的软件模拟平台,研究人员使用它可以很容易的进行网络技术的开发,而且发展到今天,它所包含的模块几乎涉及到了网络技术的所有方面,不能用于网络嗅探。

最后

以上就是陶醉乐曲最近收集整理的关于全国计算机等级考试 三级网络技术 知识点总结全国计算机等级考试 三级网络技术 知识要点的全部内容,更多相关全国计算机等级考试内容请搜索靠谱客的其他文章。

发表评论 取消回复