一、前言

2019年10月22日,在github上公开了一个关于PHP的远程代码执行漏洞。

斗象智能安全CRS产品已全面支持该漏洞的检测与验证,用户可直接登陆www.riskivy.com 进行验证。

二、漏洞简介

此漏洞由于不正确的Nginx+php-fpm配置导致服务端存在在处理%0a时存在不正确解析方式,可能导致任意代码执行。

三、漏洞危害

经斗象安全应急响应团队分析,攻击者可以通过精心构造的请求包在错误配置的PHP服务器上进行远程代码执行。

相关推荐:《php入门教程》

四、影响范围

产品

PHP

版本

5.6-7.x

组件

PHP

五、漏洞复现

经斗象安全应急响应团队确认,漏洞确实存在,5.6以上版本Crash, 7.X版本RCE

通过请求包写入日志

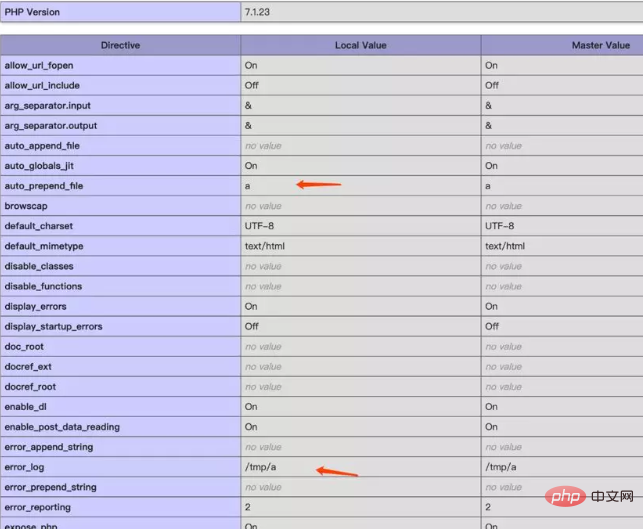

查看phpinfo可以发现

查看/tmp/a

通过访问2.php可以实现远程代码执行

六、修复方案

1、请结合实际业务场景,在不影响正常业务的情况下,在 Nginx 的配置文件中删除如下配置:

fastcgi_split_path_info ^(.+?.php)(/.*)$;

fastcgi_param PATH_INFO $fastcgi_path_info;

登录后复制七、参考

https://github.com/neex/phuip-fpizdam

最后

以上就是犹豫毛衣最近收集整理的关于预警!!!PHP 远程代码执行漏洞的全部内容,更多相关预警!!!PHP内容请搜索靠谱客的其他文章。

本图文内容来源于网友提供,作为学习参考使用,或来自网络收集整理,版权属于原作者所有。

发表评论 取消回复