昨天晚上一个 Apache Log4j2 的高危漏洞被公开了,这个远程代码执行漏洞堪称史诗级别的漏洞。

Apache Log4j2 这个组件有多少公司在用,这个不用我多说吧,实在是太多了。不知道昨晚有多少程序员半夜起床改代码呢?

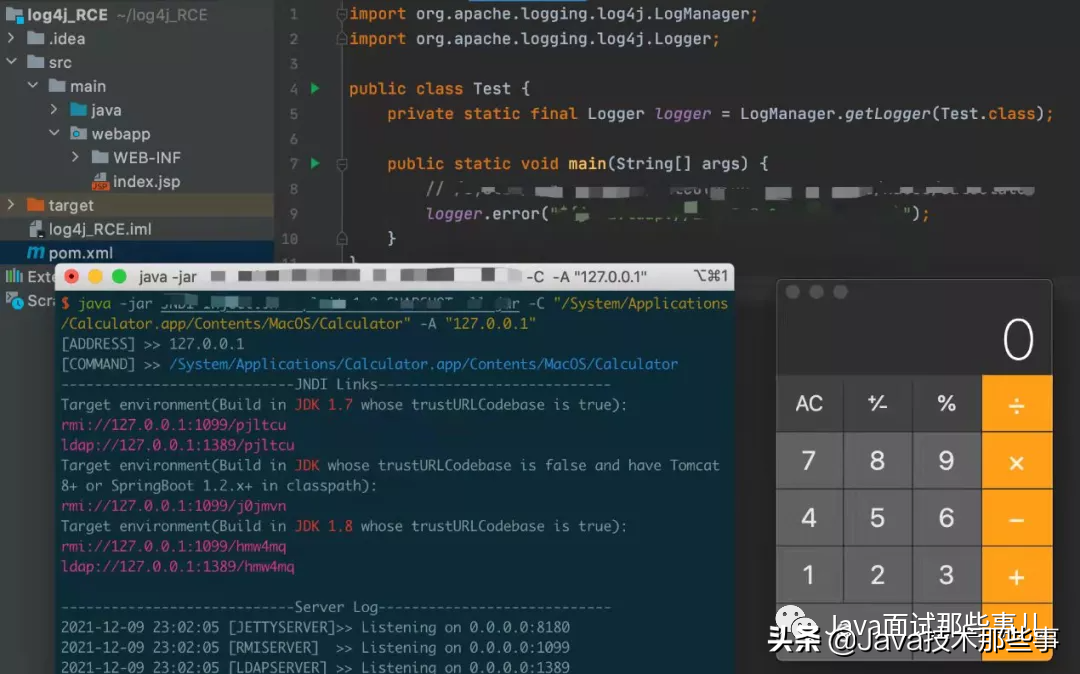

漏洞原理官方表述是:Apache Log4j2 中存在JNDI注入漏洞,当程序将用户输入的数据进行日志记录时,即可触发此漏洞,成功利用此漏洞可以在目标服务器上执行任意代码。

通俗简单的说就是:在打印日志的时候,如果你的日志内容中包含关键词 ${ ,攻击者就能将关键字所包含的内容当作变量来替换成任何攻击命令,并且执行。

漏洞检测方案

1、通过流量监测设备监控是否有相关 DNSLog 域名的请求

2、通过监测相关日志中是否存在“jndi:ldap://”、“jndi:rmi”等字符来发现可能的攻击行为。

漏洞修复方案

Apache 官方已经发布了测试补丁,中招的用户赶紧升级最新的安全版本吧,

补丁下载:https://github.com/apache/logging-log4j2/releases/tag/log4j-2.15.0-rc1

最后

以上就是傲娇月光最近收集整理的关于Log4j 史诗级漏洞,京东这样的大厂都中招了漏洞检测方案漏洞修复方案的全部内容,更多相关Log4j内容请搜索靠谱客的其他文章。

本图文内容来源于网友提供,作为学习参考使用,或来自网络收集整理,版权属于原作者所有。

发表评论 取消回复